Содержание

- 2. Что такое Secret Net 5.0 ? Средство защиты информационных ресурсов сети, построенной на основе следующих операционных

- 3. Зачем мы защищаем? Потому что мы хотим знать: Кто удалил мой годовой отчёт? Кто переделал мой

- 4. Как это было раньше? Клиенты Secret Net – защита компьютеров и регистрация событий Подсистема управления –

- 5. Какие были проблемы? Большое количество компьютеров, пользователей, настроек Сложность администрирования системы безопасности

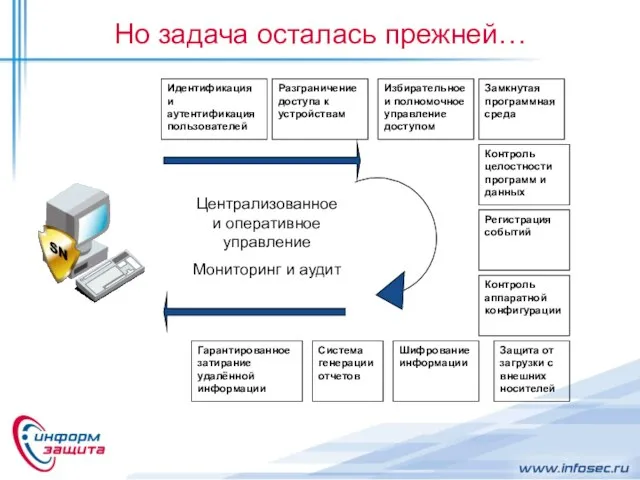

- 6. Но задача осталась прежней… Идентификация и аутентификация пользователей Система генерации отчетов Шифрование информации Гарантированное затирание удалённой

- 7. Как это стало? Контроллер домена Active Directory Рабочее место администратора безопасности Рабочая станция Рабочая станция Сервер

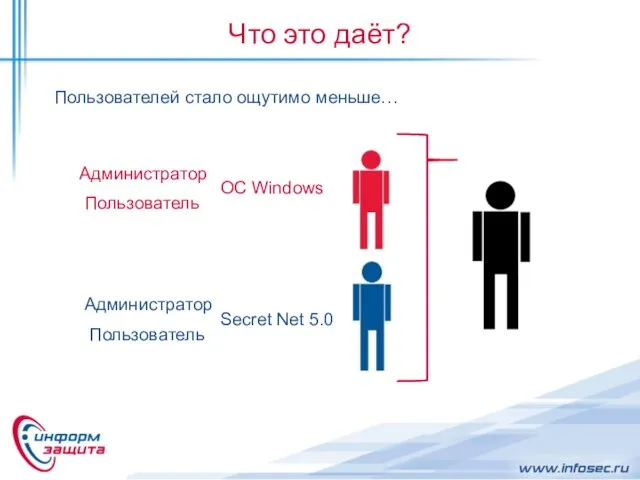

- 8. Что это даёт? ОС Windows Secret Net 5.0 Пользователей стало ощутимо меньше… Администратор Пользователь Администратор Пользователь

- 9. Управление, настройки, интерфейс Умеете администрировать ??? Значит, умеете администрировать

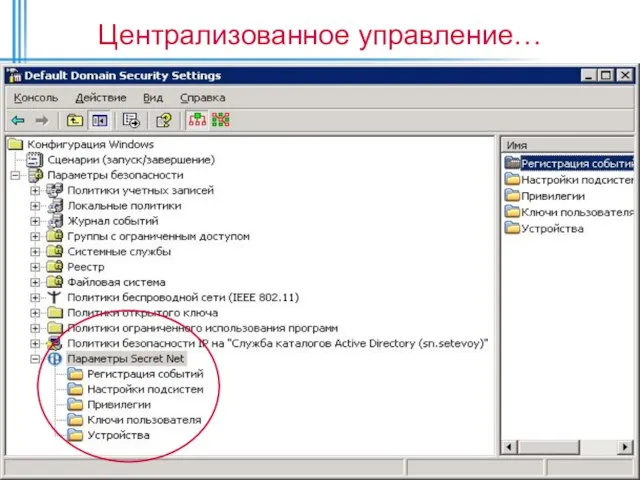

- 10. Централизованное управление…

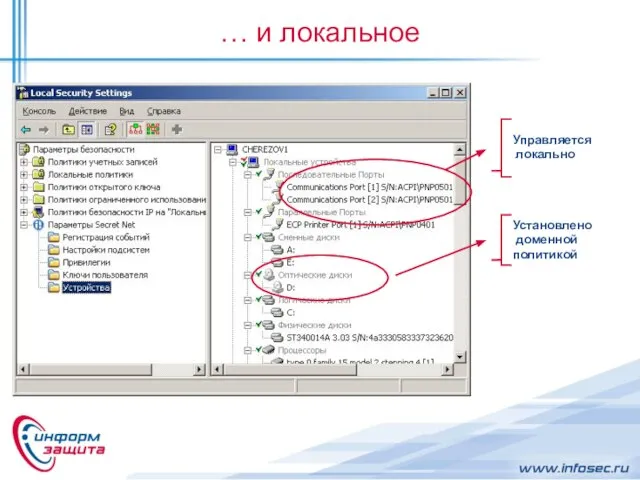

- 11. … и локальное Установлено доменной политикой Управляется локально

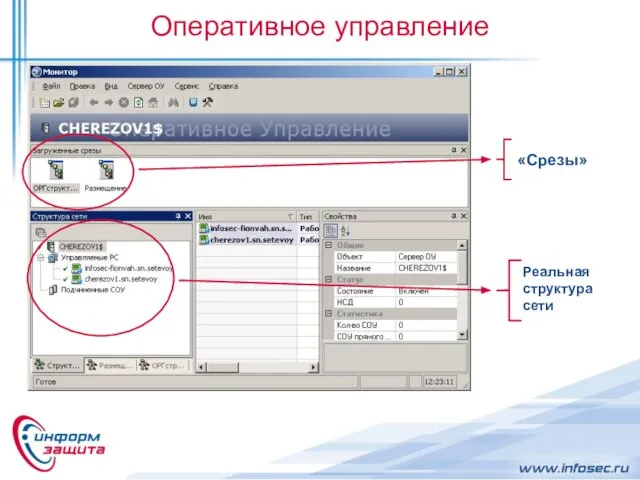

- 12. Оперативное управление Реальная структура сети «Срезы»

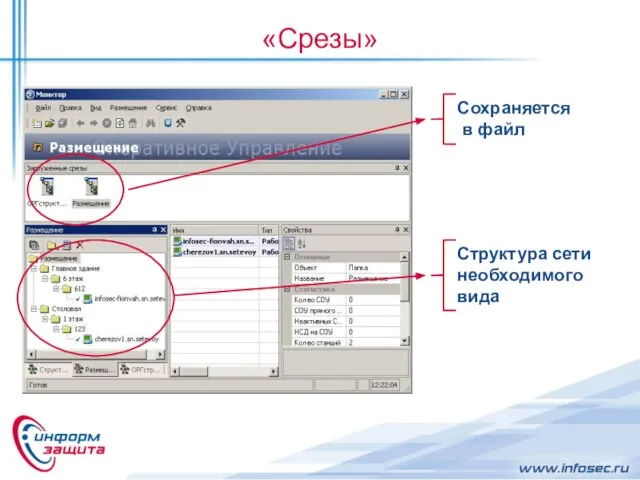

- 13. «Срезы» Структура сети необходимого вида Сохраняется в файл

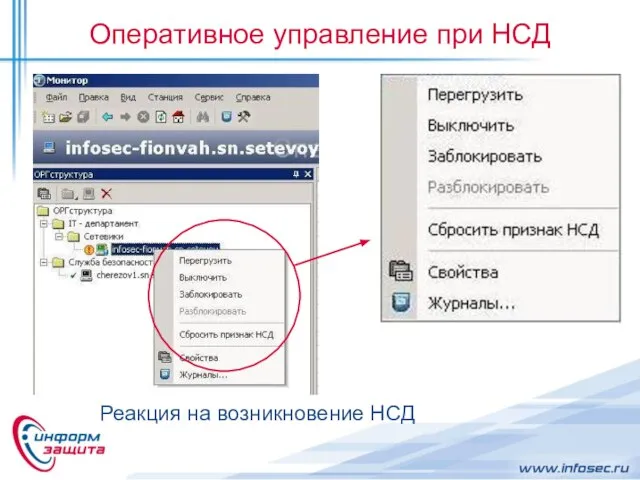

- 14. Оперативное управление при НСД Реакция на возникновение НСД

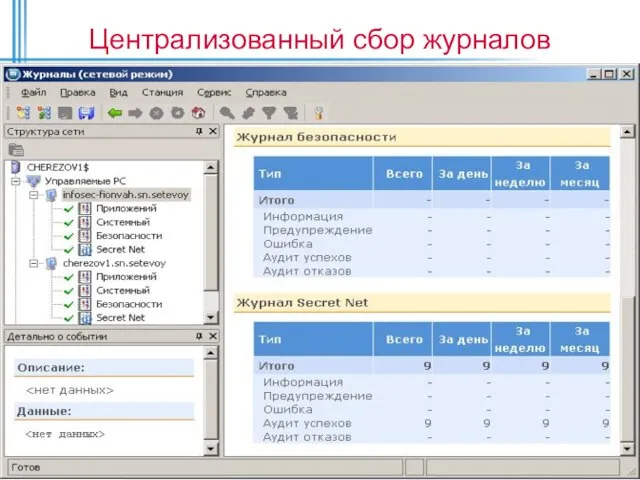

- 15. Централизованный сбор журналов

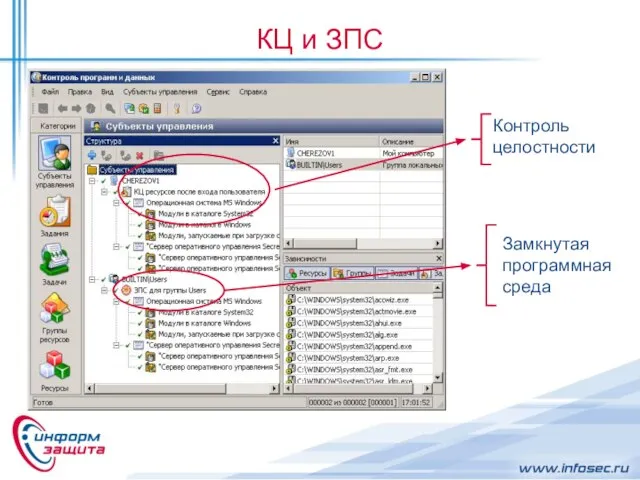

- 16. КЦ и ЗПС Контроль целостности Замкнутая программная среда

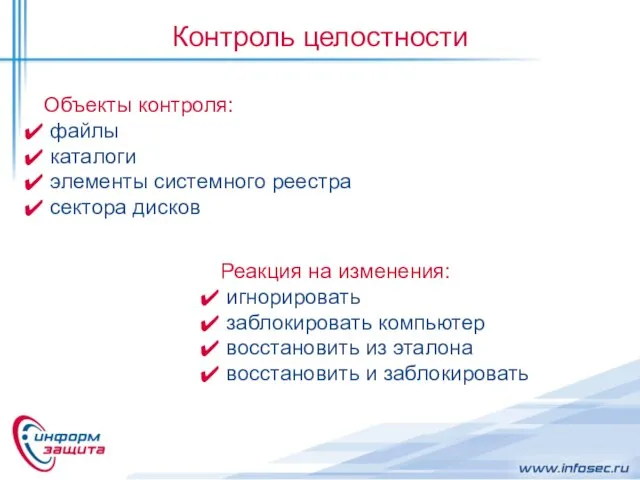

- 17. Контроль целостности Объекты контроля: файлы каталоги элементы системного реестра сектора дисков Реакция на изменения: игнорировать заблокировать

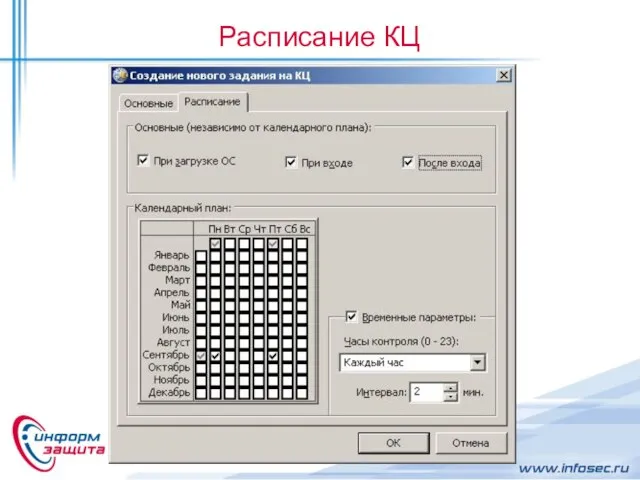

- 18. Расписание КЦ

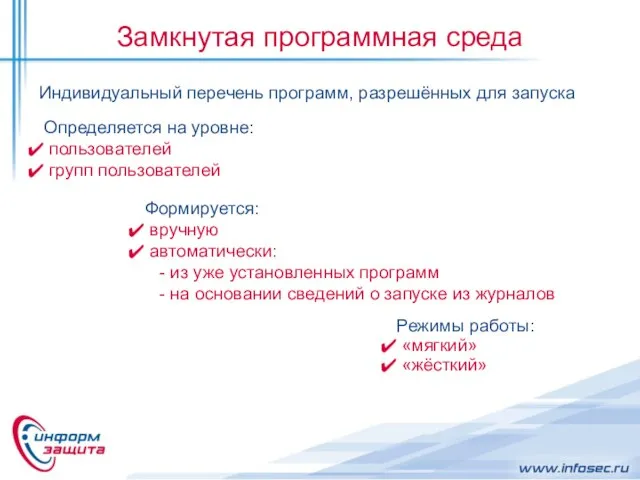

- 19. Замкнутая программная среда Индивидуальный перечень программ, разрешённых для запуска Определяется на уровне: пользователей групп пользователей Формируется:

- 20. А также… А также…

- 21. USB устройства – выноси что хочешь… 128 Мб 60 Гб от до

- 22. Контроль устройств По типу По серийному номеру

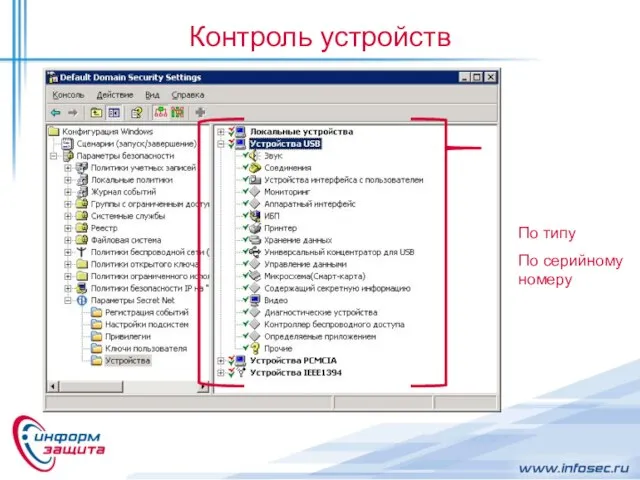

- 23. Шифрование информации Управление шифрованием файлов и доступ к зашифрованным файлам осуществляется на уровне каталога. Пользователь, создавший

- 24. Затирание удалённой информации Гарантирование затирание удалённой информации осуществляется: локально на сменных дисках только конфиденциальной информации Возможно

- 25. Дополнительные возможности Поддержка терминального режима на рабочей станции «Безболезненная» установка автоматических обновлений

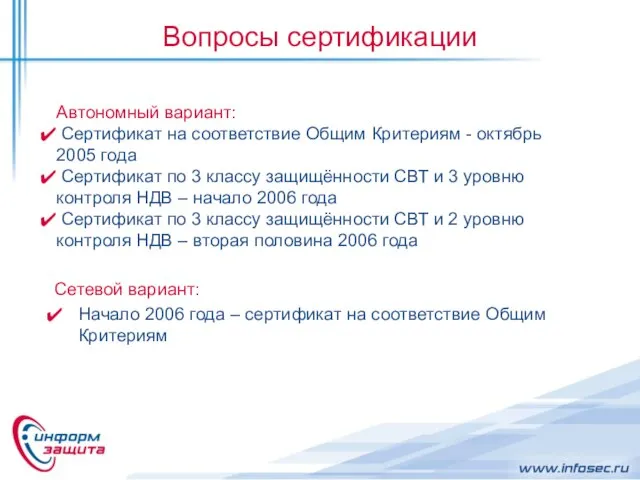

- 26. Вопросы сертификации Сетевой вариант: Начало 2006 года – сертификат на соответствие Общим Критериям Автономный вариант: Сертификат

- 28. Скачать презентацию

Презентация на тему Органы дыхания человека

Презентация на тему Органы дыхания человека  Центр Эдельвейс проводит набор детей в возрасте от 5 до 7 лет в детское объединение Планета STEAM. Обучение бесплатное

Центр Эдельвейс проводит набор детей в возрасте от 5 до 7 лет в детское объединение Планета STEAM. Обучение бесплатное Типы бронирования: Негарантированное. Сверхбронирование

Типы бронирования: Негарантированное. Сверхбронирование Презентация на тему Осанка. Предупреждение плоскостопия

Презентация на тему Осанка. Предупреждение плоскостопия  Тахистоскоп. (Вариант 2. Серии 3-4)

Тахистоскоп. (Вариант 2. Серии 3-4) Знатоки Отечественной войны 1812 года

Знатоки Отечественной войны 1812 года ЖЕЛЕЗНЫЕ ДОРОГИ

ЖЕЛЕЗНЫЕ ДОРОГИ Презентация на тему Модель экологического воспитания и образования дошкольников

Презентация на тему Модель экологического воспитания и образования дошкольников ТАТАРСКИЙ САБАНТУЙ

ТАТАРСКИЙ САБАНТУЙ Основы мехатроники. Электромеханический конструктор Технолидер

Основы мехатроники. Электромеханический конструктор Технолидер Основы генетики

Основы генетики Наша родина Россия

Наша родина Россия Древний Рим

Древний Рим Interest Rates and Bond Valuation

Interest Rates and Bond Valuation «5» за питание

«5» за питание Презентация на тему Заболевания, вызванные антропогенным загрязнением ОС

Презентация на тему Заболевания, вызванные антропогенным загрязнением ОС  Спутник-1

Спутник-1 Введение в историю психологии

Введение в историю психологии Қарым-қатынас түрлері мен маңызы

Қарым-қатынас түрлері мен маңызы Китайский Новый Год на английском

Китайский Новый Год на английском Мировые религии. Течения религий

Мировые религии. Течения религий Образовательная модель «Начальная школа. ХХI век»

Образовательная модель «Начальная школа. ХХI век» Презентация на тему Архитектура XVII века

Презентация на тему Архитектура XVII века  Олимпийские чемпионы

Олимпийские чемпионы Паркеты

Паркеты Эмоционально-смысловой подход

Эмоционально-смысловой подход Дом-музей Шукшина в селе Сростки

Дом-музей Шукшина в селе Сростки Милехин Игорь Григорьевич

Милехин Игорь Григорьевич