Содержание

- 2. Компьютерные атаки

- 3. Компьютерная атака это целенаправленное воздействие на АИС, осуществляемое программными средствами с целью нарушения конфиденциальности, целостности или

- 4. Примеры уязвимости КС ошибки, допущенные в ходе разработки ПО или протоколов обмена например, отсутствие механизмов защиты

- 5. Классификация компьютерных атак По типу используемой уязвимости, то есть с позиции атакуемого По конечной цели злоумышленника,

- 6. Рост обнаруживаемых вредоносных программ

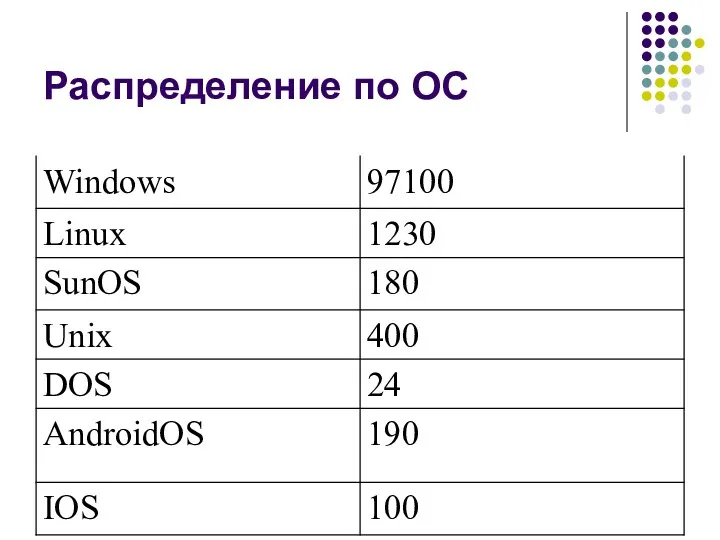

- 7. Распределение по ОС

- 8. Современные вирусные приложения Лидирует ОС Windows, что говорит главным образом о популярности самой ОС у конечных

- 9. Современные ВП узлы со старыми системами без обновления уязвимых компонентов, уязвимости «живут» 1-2 года; рост числа

- 10. Сетевые атаки сбор информации изучение сетевой топологии, определение типа и версии ОС атакуемого узла, доступных сетевых

- 11. Исследование сетевой топологии ICMP-сканирование команда ECHO_REQUEST протокола ICMP ответное сообщение ECHO_REPLY TCP-сканирование последовательная установка сетевого соединения

- 12. Система обнаружения атак программный или программно-аппаратный комплекс, предназначенный для выявления и, по возможности, предупреждения, действий, угрожающих

- 13. Классификация СОА по методу обнаружения: системы сигнатурного анализа системы обнаружения аномалий; по способу обработки данных: системы

- 14. СОА Snort по методу обнаружения: система сигнатурного анализа по способу обработки данных: система реального времени по

- 15. СОА Snort Сигнатуры атак описываются при помощи правил (rules) Набор правил требует обновления Доступно зарегистрированным пользователям

- 16. Политика сетевой безопасности Политика доступа к сетевым ресурсам запретить доступ из Интернет во внутреннюю сеть, но

- 17. Политика сетевой безопасности Политика реализации МЭ запрещать все, что не разрешено разрешать все, что не запрещено

- 19. Скачать презентацию

Per aspera ad astra (РААА)

Per aspera ad astra (РААА) Информационные процессы

Информационные процессы Алгоритм оценки качества услуг

Алгоритм оценки качества услуг Массивы. Тип элемента массива. Тип индекса

Массивы. Тип элемента массива. Тип индекса Какие СМИ я читаю, слушаю, смотрю

Какие СМИ я читаю, слушаю, смотрю Computers as ICT

Computers as ICT Информ Excel встр_функции

Информ Excel встр_функции Основы графического дизайна

Основы графического дизайна Поисковое движение России

Поисковое движение России Лекция 5_ОАИП_2020

Лекция 5_ОАИП_2020 Составление программ со строками

Составление программ со строками Использование социальных сетей в нашей школе

Использование социальных сетей в нашей школе Регистрация в Moodle: пошаговая инструкция

Регистрация в Moodle: пошаговая инструкция Словарь для бизнес школы. Проект

Словарь для бизнес школы. Проект Создание запросов в СУБД Access средствами SQL

Создание запросов в СУБД Access средствами SQL Microsoft Office. характеристика программ офисного пакета

Microsoft Office. характеристика программ офисного пакета Человек и информация

Человек и информация Сферы применения искусственного интеллекта

Сферы применения искусственного интеллекта CASPEL (АПС). Аппаратно – программная система для банка

CASPEL (АПС). Аппаратно – программная система для банка Основные виды

Основные виды Предложение Собственнику/оператору Ж/д Вагонов. It-платформы Vagonedet.ru

Предложение Собственнику/оператору Ж/д Вагонов. It-платформы Vagonedet.ru Технология создания и обработки графической информации. Лекция 2

Технология создания и обработки графической информации. Лекция 2 Игра Сетикет

Игра Сетикет Модули. Модуль math и random. Программирование на языке Python

Модули. Модуль math и random. Программирование на языке Python Защита ребенка в виртуальном мире

Защита ребенка в виртуальном мире Визуальная среда математического моделирования MathCAD

Визуальная среда математического моделирования MathCAD Программы текстовой обработки

Программы текстовой обработки Логика. Подготовка к ГИА по информатике

Логика. Подготовка к ГИА по информатике