Содержание

- 3. Защита с использованием паролей Для защиты от несанкционированного доступа к программам и данным, хранящимся на компьютере,

- 4. Защита с использованием пароля используется при загрузке операционной системы (при загрузке системы каждый пользователь должен ввести

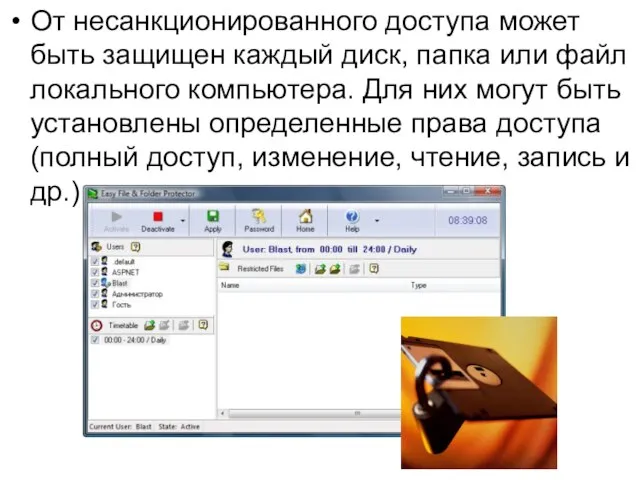

- 5. От несанкционированного доступа может быть защищен каждый диск, папка или файл локального компьютера. Для них могут

- 6. Биометрические системы защиты В настоящее время часто используются биометрические системы идентификации. Используемые в этих системах характеристики

- 7. К биометрическим системам защиты информации относятся системы идентификации: по отпечаткам пальцев; по характеристикам речи; по радужной

- 8. Идентификация по отпечаткам пальцев. Оптические сканеры считывания отпечатков пальцев устанавливаются на ноутбуки, мыши, клавиатуры, флэш-диски, а

- 9. Идентификация по характеристикам речи. . Идентификация человека по голосу — один из традиционных способов распознавания. Голосовая

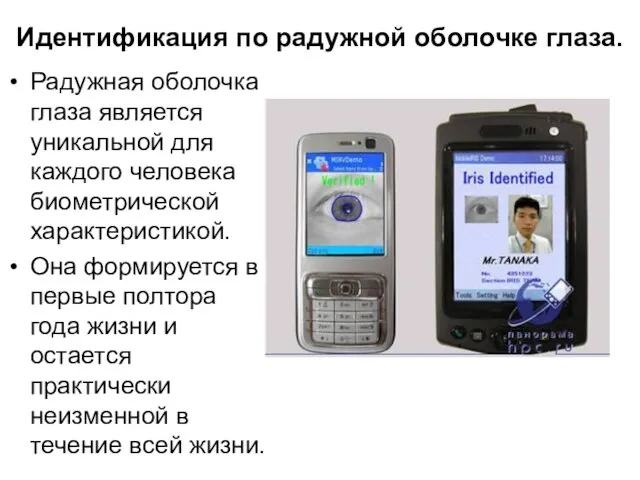

- 10. Идентификация по радужной оболочке глаза. Радужная оболочка глаза является уникальной для каждого человека биометрической характеристикой. Она

- 11. Идентификация по радужной оболочке глаза. Изображение глаза выделяется из изображения лица и на него накладывается специальная

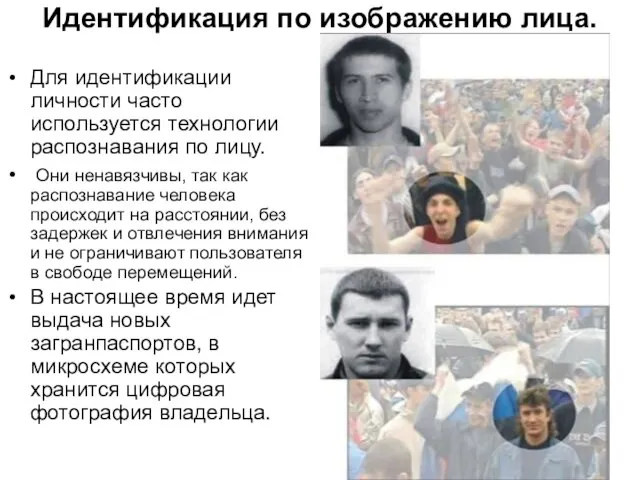

- 12. Идентификация по изображению лица. Для идентификации личности часто используется технологии распознавания по лицу. Они ненавязчивы, так

- 13. Идентификация по ладони руки. В биометрике в целях идентификации используется простая геометрия руки — размеры и

- 14. Как защищается информация в компьютере с использованием паролей? Какие существуют биометрические методы защиты информации?

- 16. Скачать презентацию

Результаты независимой оценки учебных достижений обучающихся 5–8-х классов на примере регионального мониторинга по математике

Результаты независимой оценки учебных достижений обучающихся 5–8-х классов на примере регионального мониторинга по математике Красота родной природы пейзаж в графике

Красота родной природы пейзаж в графике Искусство шрифта. 7 класс

Искусство шрифта. 7 класс Взаимодействие Страховых Компаний и КМК Астана Моторс Расторгуев Денис Викторович Директор Департамента послепродажного

Взаимодействие Страховых Компаний и КМК Астана Моторс Расторгуев Денис Викторович Директор Департамента послепродажного  Апробация процедуры государственного контроля качества образования в образовательных учреждениях Санкт-Петербурга с использов

Апробация процедуры государственного контроля качества образования в образовательных учреждениях Санкт-Петербурга с использов РИНЦ для авторов

РИНЦ для авторов Море. Картины

Море. Картины Программный комплекс Rapid SCADA

Программный комплекс Rapid SCADA Служба образовательной деятельности и научно-методического сопровождения

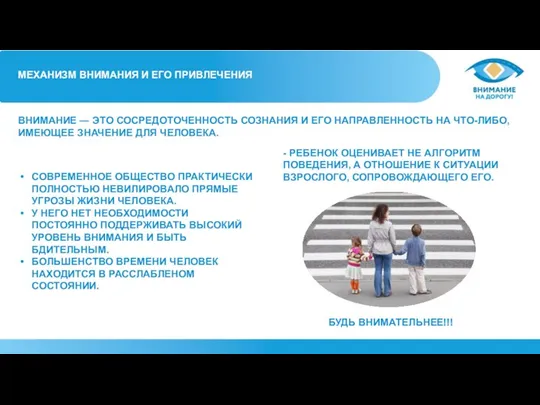

Служба образовательной деятельности и научно-методического сопровождения Механизм внимания и его привлечения

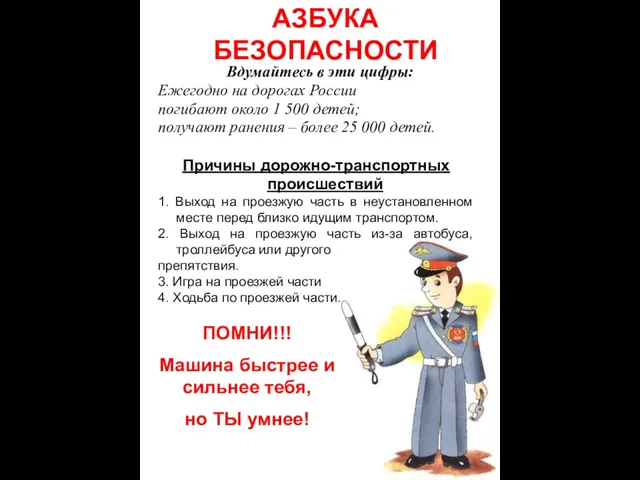

Механизм внимания и его привлечения АЗБУКА БЕЗОПАСНОСТИ

АЗБУКА БЕЗОПАСНОСТИ Разходите на държавното обществено осигуряване през 2021 г

Разходите на държавното обществено осигуряване през 2021 г Выборы президента республики ЛЭКОН

Выборы президента республики ЛЭКОН Свистулька из веток

Свистулька из веток Гели-эликсиры Botolux

Гели-эликсиры Botolux Культура Западной и Центральной Европы

Культура Западной и Центральной Европы Реши задачи.

Реши задачи. Урок 13-9.клітинна мембрана

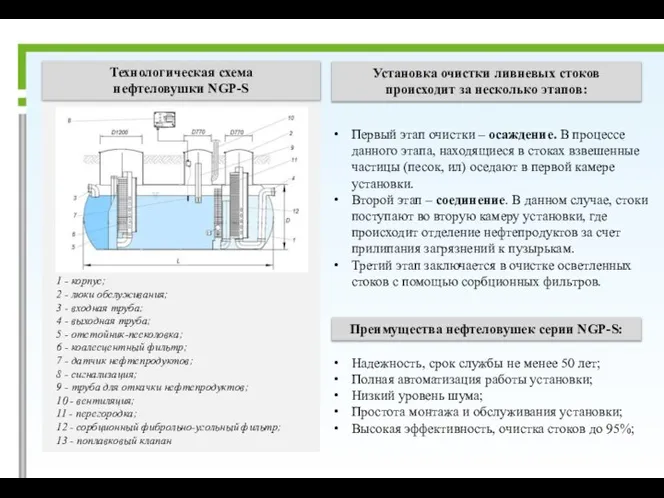

Урок 13-9.клітинна мембрана Технологическая схема нефтеловушки NGP-S

Технологическая схема нефтеловушки NGP-S Презентация на тему: Перевод с русского на русский

Презентация на тему: Перевод с русского на русский Цикл закупок проектов международных финансовых учреждений. Базовый обзор определения и оценки проектов

Цикл закупок проектов международных финансовых учреждений. Базовый обзор определения и оценки проектов Информационное моделирование

Информационное моделирование Первый снег

Первый снег Степень с целым отрицательным показателем (8 класс)

Степень с целым отрицательным показателем (8 класс) Параллельное расследование в зарубежных юрисдикциях

Параллельное расследование в зарубежных юрисдикциях Основные направления по формированию ИКТ-компетентности

Основные направления по формированию ИКТ-компетентности "праздник плуга".

"праздник плуга". Спутниковая связь

Спутниковая связь