Слайд 2 - вести журнал регистрации системных событий, в котором регистрируются дата, время, имя

пользователя, совершившего действие: вход/выход из системы, неудачный вход, запуск интерфейсов, запуск отчетов, запуск процессов.

Базы данных могут классифицироваться по отраслям, по видам деятельности, по направлениям и так далее. В этом случае они приобретают статус специализированных баз данных, и напоминают собой всем известные тематические энциклопедии.

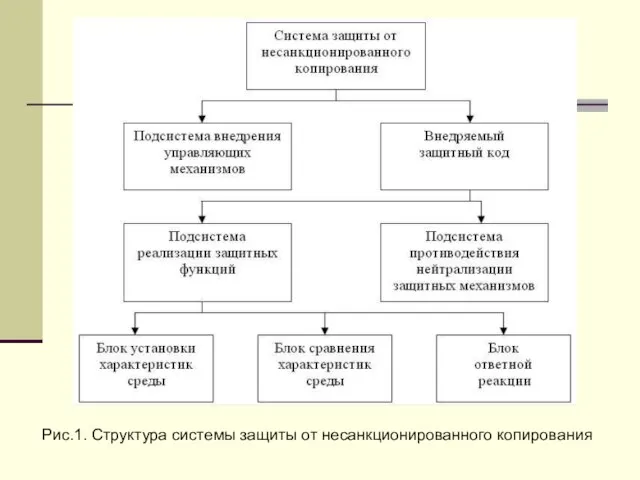

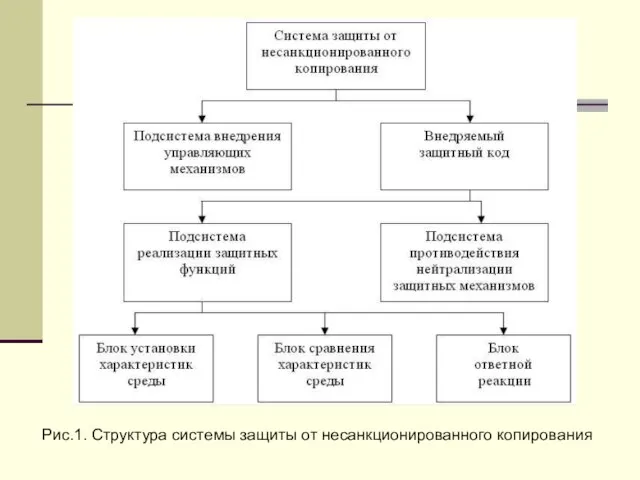

В настоящее время особое внимание уделяется защите баз данных, как и других информационных технологий, от пиратского копирования. В общем случае система защиты от несанкционированного копирования представляет собой комплекс средств, предназначенный для затруднения (в идеале – предотвращения) нелегального копирования (исполнения) защищаемого программного модуля, с которым она ассоциирована.

Обобщенные сведения из различных источников позволяют предложить следующую структуру системы защиты от несанкционированного копирования (см. рис. 1).

Слайд 3Рис.1. Структура системы защиты от несанкционированного копирования

Слайд 4 Подсистема внедрения управляющих механизмов представляет собой комплекс программных средств, предназначенный для подключения

внедряемого защитного кода к защищаемому программному модулю. Внедряемый защитный код – это программный модуль, задача которого состоит в противодействии попыткам запуска (исполнения) нелегальной копии защищаемой программы.

Подсистема реализации защитных функций представляет собой программную секцию, решающую задачу распознавания легальности запуска защищаемой программы.

Подсистема противодействия нейтрализации защитных механизмов предназначена для борьбы с возможными попытками нейтрализации системы защиты от несанкционированного копирования и/или её дискредитации.

Блок установки характеристик среды отвечает за получение характеристик, идентифицирующих вычислительную среду.

Блок сравнения характеристик среды устанавливает факт легальности запуска защищаемой программы.

Блок ответной реакции реализует ответные действия системы защиты на попытки несанкционированного исполнения защищаемой программы.

Слайд 5 Долгое время защита баз данных ассоциировалась с защитой локальной сети предприятия от

внешних атак хакеров, вирусов и т.п. Данные консалтинговых компаний, появившиеся в последние годы, выявили другие, не менее важные направления защиты информационных ресурсов компаний.

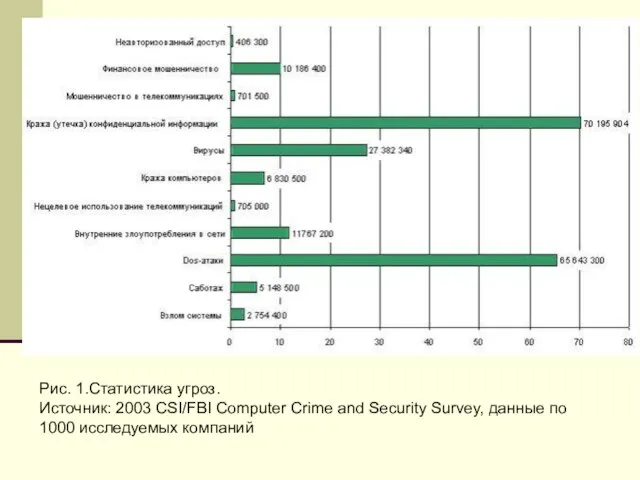

Исследования убедили, что от утечки информации, ошибок персонала и злонамеренных действий “всесильных” администраторов баз данных не спасают ни межсетевые экраны, ни VPN, ни даже “навороченные” системы обнаружения атак и анализа защищенности. Обратимся к свидетельствам, опубликованным в конце 2004г. на известном российскому ИТ-сообществу сайте www.CNews.ru (рис.1) .

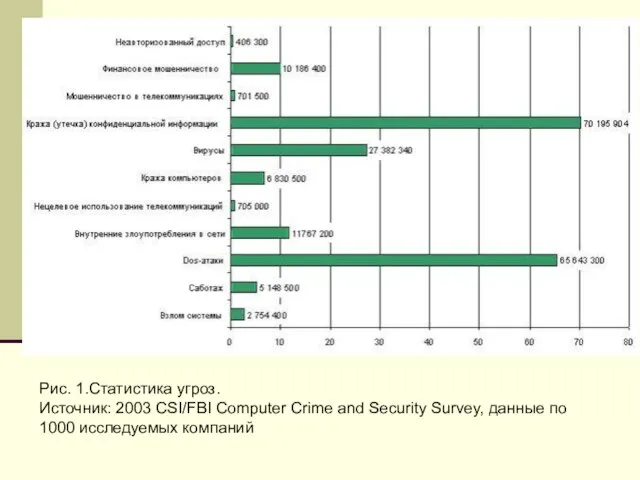

Слайд 6Рис. 1.Статистика угроз.

Источник: 2003 CSI/FBI Computer Crime and Security Survey, данные

по 1000 исследуемых компаний

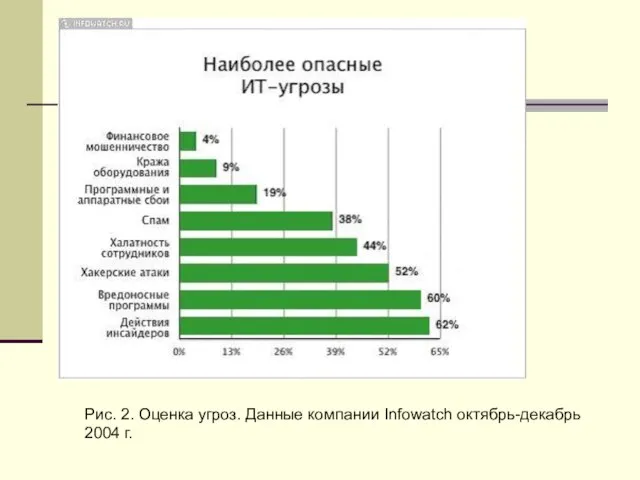

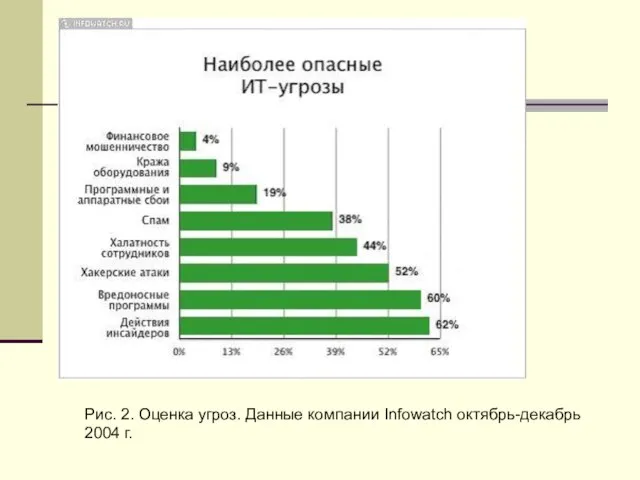

Слайд 7Рис. 2. Оценка угроз. Данные компании Infowatch октябрь-декабрь 2004 г.

Террористические организации

Террористические организации Викторина по русским народным сказкам и сказкам А.Пушкина

Викторина по русским народным сказкам и сказкам А.Пушкина Какой я

Какой я Развитие психики и сознания

Развитие психики и сознания Рони Ритшель

Рони Ритшель Концептуальное основание современного В2В маркетинга. Концепция маркетинга взаимодействия

Концептуальное основание современного В2В маркетинга. Концепция маркетинга взаимодействия Защита информации от несанкционированного доступа

Защита информации от несанкционированного доступа Стратегический менеджмент в условиях спонтанных изменений

Стратегический менеджмент в условиях спонтанных изменений Я - личный помощник. Измени себя и свою жизнь

Я - личный помощник. Измени себя и свою жизнь Зодчество Древней Греции.

Зодчество Древней Греции. Презентация на тему Сущность и основные понятия этики. Мораль. Типы этики

Презентация на тему Сущность и основные понятия этики. Мораль. Типы этики  Мы познакомимся с чудной страной, Не признающий застой и покой. В этой стране можем деньги вложить И производство свое запустить В

Мы познакомимся с чудной страной, Не признающий застой и покой. В этой стране можем деньги вложить И производство свое запустить В  Карликовая игрунка или пальчиковая обезьяна (Finger Monkey)

Карликовая игрунка или пальчиковая обезьяна (Finger Monkey) ТЕМА 3

ТЕМА 3 МАТЕРИНСТВО И ОТЦОВСТВО

МАТЕРИНСТВО И ОТЦОВСТВО Глагол. Урок-обобщение

Глагол. Урок-обобщение Проект 3: Развитие инновационной деятельности в Технологическом институте, г. Эрдэнэт. - презентация

Проект 3: Развитие инновационной деятельности в Технологическом институте, г. Эрдэнэт. - презентация Люблю берёзку русскую

Люблю берёзку русскую Основные причины психологического бесплодия. Онлайн курс по подготовке к ЭКО

Основные причины психологического бесплодия. Онлайн курс по подготовке к ЭКО Фотоклуб Перспектива

Фотоклуб Перспектива Die Aufgabe “d”

Die Aufgabe “d” Практика в Горьковской дирекции по ремонту пути, подработка в период летних каникул

Практика в Горьковской дирекции по ремонту пути, подработка в период летних каникул Основы грузовой и коммерческой работы

Основы грузовой и коммерческой работы Молодежный инновационный конвент способствует поддержке и повышению престижа молодого ученого в обществе Комитет по молодежной

Молодежный инновационный конвент способствует поддержке и повышению престижа молодого ученого в обществе Комитет по молодежной  13 признаков учителя

13 признаков учителя Тема: Повесть Н.В.Гоголя «Тарас Бульба». Отец и сыновья. Характеры главных героев

Тема: Повесть Н.В.Гоголя «Тарас Бульба». Отец и сыновья. Характеры главных героев Термические ожоги (5 класс)

Термические ожоги (5 класс) Культура Древнего Востока Выполнила ученица 10 класса «В» Коньшина Настя

Культура Древнего Востока Выполнила ученица 10 класса «В» Коньшина Настя