Содержание

- 2. Информационная безопасность –защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера,

- 3. Интегральная безопасность - необходимости обеспечить такое состояние условий функционирования человека, объектов и информации, при котором они

- 4. ТЕХНОЛОГИИ ЗАЩИТЫ ИНФОРМАЦИИ. 1.Технологии контроля и управления доступом к информации: а) Технологии биометрической идентификации пользователя. б)

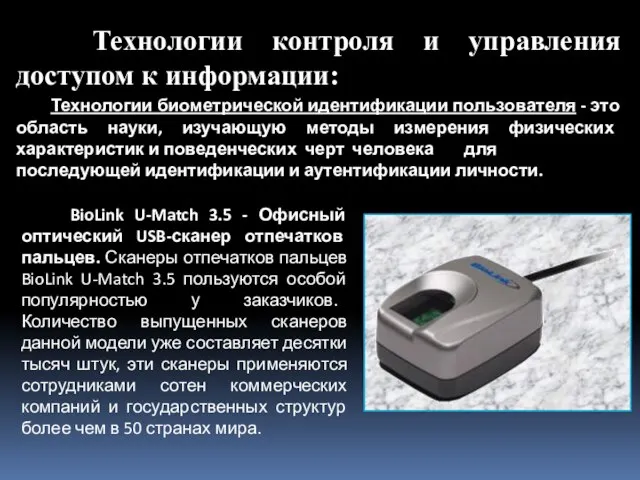

- 5. Технологии контроля и управления доступом к информации: Технологии биометрической идентификации пользователя - это область науки, изучающую

- 6. ТЕХНОЛОГИИ ПАРОЛЬНОЙ ЗАЩИТЫ - это аутентификация пользователей, т.е. подтверждение их подлинности, обеспечивается в первую очередь путем

- 7. Технологии закрытой связи Скремблер GUARD-Bluetooth - это прибор высоким уровнем скремблирования. Он предназначен для шифрования разговоров,

- 8. Маскираторы – это устройства, снижающее вероятность перехвата голосовой информации. Модули Icom ic- v8000 являются аналого-цифровыми скремблерами

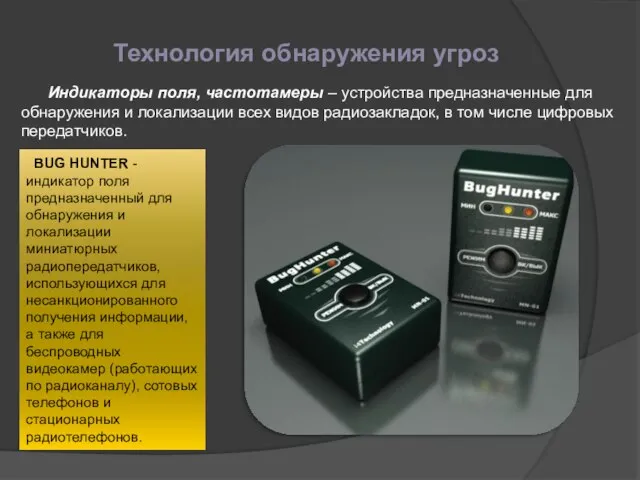

- 9. Технология обнаружения угроз Индикаторы поля, частотамеры – устройства предназначенные для обнаружения и локализации всех видов радиозакладок,

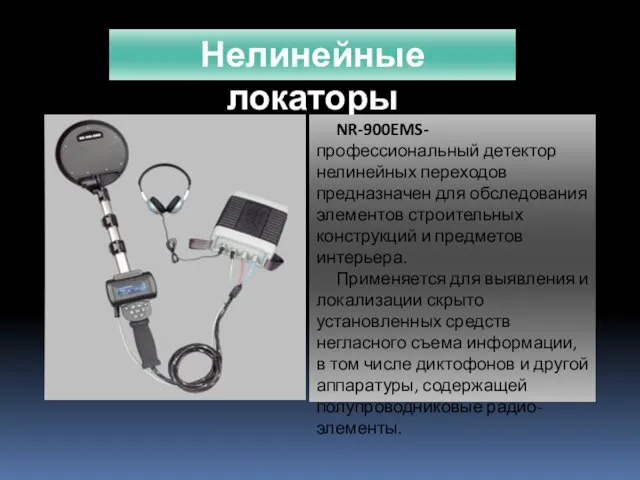

- 10. Нелинейные локаторы NR-900EMS-профессиональный детектор нелинейных переходов предназначен для обследования элементов строительных конструкций и предметов интерьера. Применяется

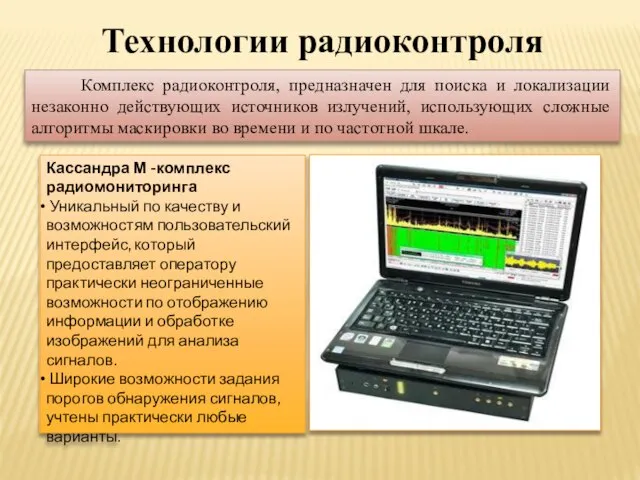

- 11. Технологии радиоконтроля Комплекс радиоконтроля, предназначен для поиска и локализации незаконно действующих источников излучений, использующих сложные алгоритмы

- 13. Скачать презентацию

Соавторство. Условия соавторства права и обязанности соавторов

Соавторство. Условия соавторства права и обязанности соавторов Международные валютные переводы

Международные валютные переводы Английские социал-демократические рабочие партии

Английские социал-демократические рабочие партии Kit vivienda Unifamiliar

Kit vivienda Unifamiliar Тип Моллюски. Класс Брюхоногие Моллюски. Класс Двустворчатые Моллюски ласс Головоногие Моллюски

Тип Моллюски. Класс Брюхоногие Моллюски. Класс Двустворчатые Моллюски ласс Головоногие Моллюски Как запуститьКорпоративный порталу себя?

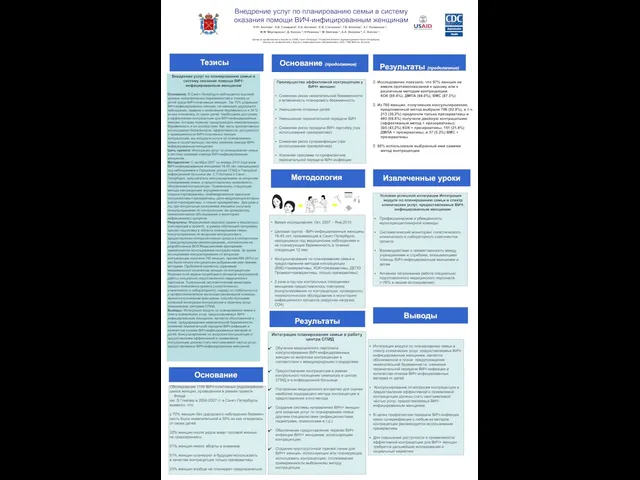

Как запуститьКорпоративный порталу себя? Извлеченные уроки

Извлеченные уроки Медвежонок. Сеня, 10 лет, 4 кл, ИЗО и Технология

Медвежонок. Сеня, 10 лет, 4 кл, ИЗО и Технология Geography of Russia

Geography of Russia Презентация на тему История военной песни

Презентация на тему История военной песни Материальное положение МБОУ ЦО «Альянс» п.Харик

Материальное положение МБОУ ЦО «Альянс» п.Харик Конфликт, виды конфликтов, способы решения конфликтов

Конфликт, виды конфликтов, способы решения конфликтов Презентация на тему Уголовный закон и его действие

Презентация на тему Уголовный закон и его действие Молодой педагог

Молодой педагог 7 апреля

7 апреля Презентация на тему Приставки

Презентация на тему Приставки  Урок русского языка в 5 классе

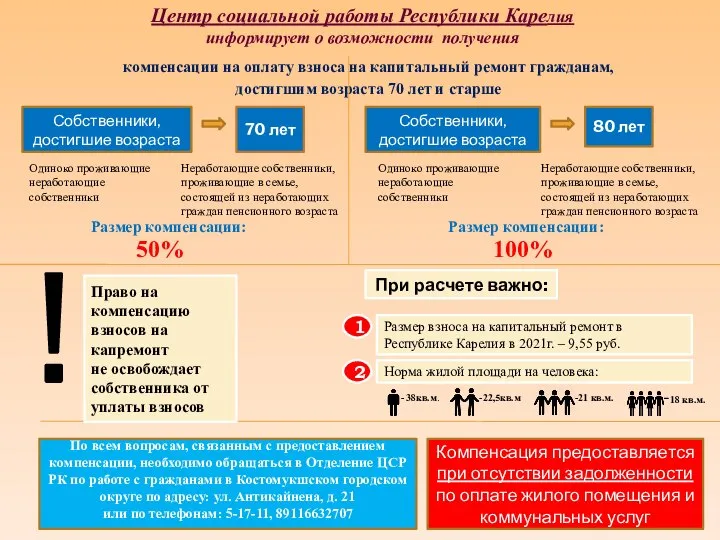

Урок русского языка в 5 классе Компенсации на оплату взноса на капитальный ремонт

Компенсации на оплату взноса на капитальный ремонт Презентация на тему Формирование гендерной принадлежности детей дошкольного возраста

Презентация на тему Формирование гендерной принадлежности детей дошкольного возраста Путешествие в зимний лес. Как зимуют звери

Путешествие в зимний лес. Как зимуют звери Презентация на тему Жизнь и творчество А.Дюрера

Презентация на тему Жизнь и творчество А.Дюрера Надотряд Скаты

Надотряд Скаты Агропромышленный комплекс. Растениеводство

Агропромышленный комплекс. Растениеводство Команда: Imagine. Мобильная фотостудия

Команда: Imagine. Мобильная фотостудия Яблоки в кулинарии

Яблоки в кулинарии Профессиональное выгорание: как предотвратить

Профессиональное выгорание: как предотвратить ЛОББИРОВАНИЕ ИНТЕРЕСОВ ПРЕДПРИЯТИЙ

ЛОББИРОВАНИЕ ИНТЕРЕСОВ ПРЕДПРИЯТИЙ Вулкан - (от лат. vulcanus – огонь, пламя), гора конической формы, из горловины которой выбрасываются горячие газы, пар, пепел, обломки го

Вулкан - (от лат. vulcanus – огонь, пламя), гора конической формы, из горловины которой выбрасываются горячие газы, пар, пепел, обломки го