Содержание

- 2. Лекция 8. Криптографическая система RSA План лекции: 2. Алгоритм шифрования RSA 1. Введение 3. Расшифрование RSA

- 3. Лекция 8. Криптографическая система RSA 1. Введение RSA – криптографическая система открытого ключа, обеспечивающая такие механизмы

- 4. Лекция 8. Криптографическая система RSA Его криптостойкость основывается на сложности разложения на множители больших чисел, а

- 5. Лекция 8. Криптографическая система RSA 2. Алгоритм шифрования RSA Сгенерировать открытый и секретные ключи: Возьмем два

- 6. Лекция 8. Криптографическая система RSA Определим такое число е (1 (e*d) mod ((p-1)*(q-1))=1. Назовем открытым ключом

- 7. Лекция 8. Криптографическая система RSA Разбить шифруемый текст на блоки, каждый из которых может быть представлен

- 8. Лекция 8. Криптографическая система RSA 3. Расшифрование RSA Чтобы расшифровать данные, используя секретный ключ {d, n},

- 9. Лекция 8. Криптографическая система RSA Пример. Рассмотрим небольшой пример, иллюстрирующий применение алгоритма RSA. Пусть требуется зашифровать

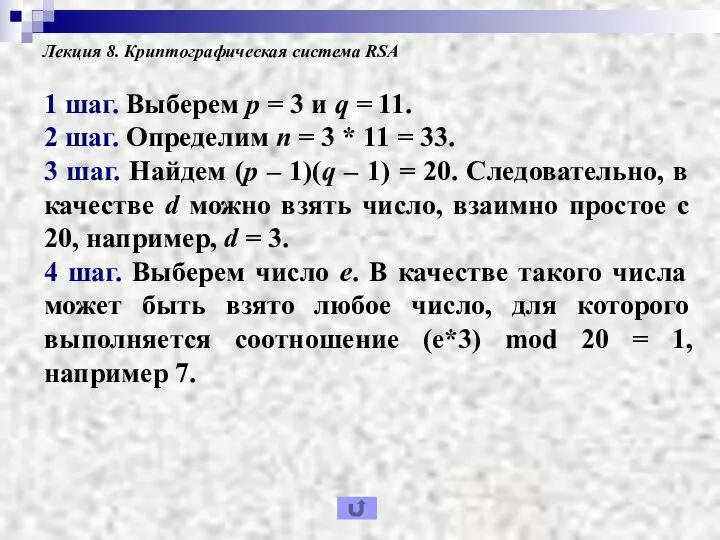

- 10. Лекция 8. Криптографическая система RSA 1 шаг. Выберем p = 3 и q = 11. 2

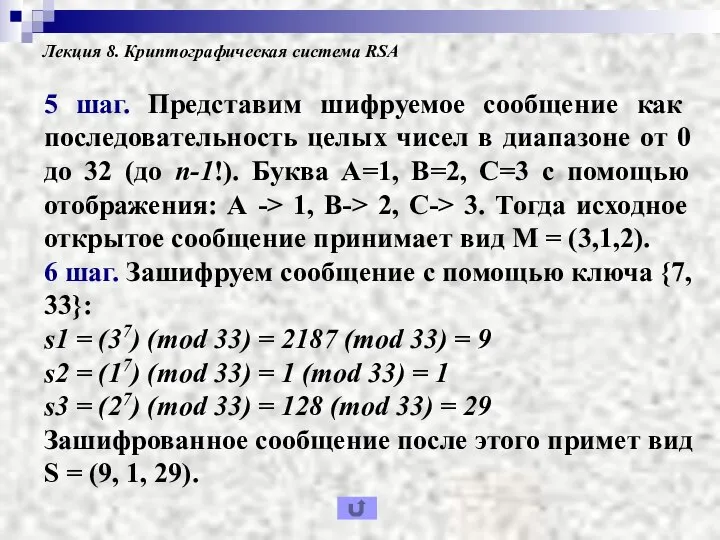

- 11. Лекция 8. Криптографическая система RSA 5 шаг. Представим шифруемое сообщение как последовательность целых чисел в диапазоне

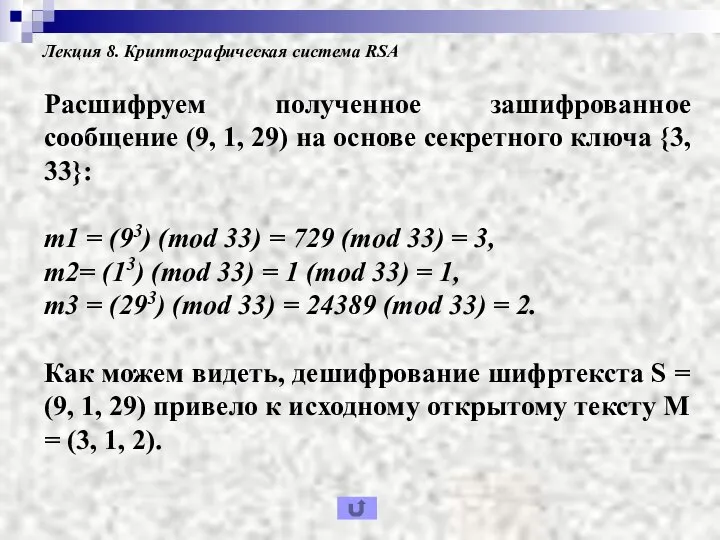

- 12. Лекция 8. Криптографическая система RSA Расшифруем полученное зашифрованное сообщение (9, 1, 29) на основе секретного ключа

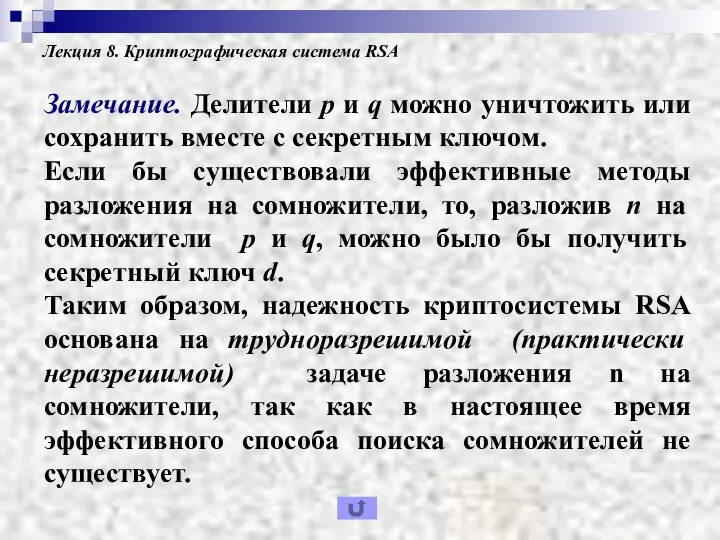

- 13. Лекция 8. Криптографическая система RSA Замечание. Делители p и q можно уничтожить или сохранить вместе с

- 14. Лекция 8. Криптографическая система RSA 4. Особенности применения криптографической системы RSA Криптосистема RSA может использоваться для

- 15. Лекция 8. Криптографическая система RSA Скорость работы алгоритма RSA. Как при шифровании и расшифровке, так и

- 16. Лекция 8. Криптографическая система RSA При этом шифрование данных идет быстрее чем расшифровка, а проверка подписи

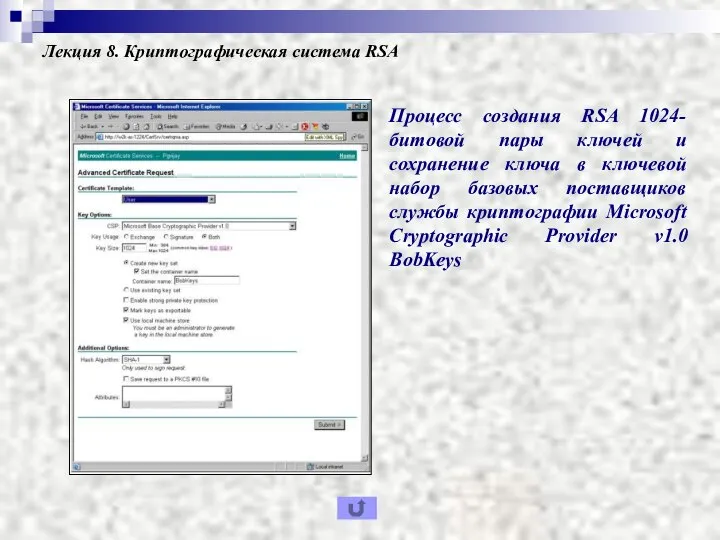

- 17. Лекция 8. Криптографическая система RSA Процесс создания RSA 1024-битовой пары ключей и сохранение ключа в ключевой

- 18. Лекция 8. Криптографическая система RSA Способы взлома криптосистемы RSA. Существует несколько способов взлома RSA. Наиболее эффективная

- 19. Лекция 8. Криптографическая система RSA Такую атаку можно провести, найдя главные сомножители общего модуля n –

- 20. Лекция 8. Криптографическая система RSA Усовершенствование вычислительного оборудования само по себе не уменьшит стойкость криптосистемы RSA,

- 21. Лекция 8. Криптографическая система RSA Поскольку C(i)=(M(i)e) mod n, то корнем степени e из С (mod

- 22. Лекция 8. Криптографическая система RSA Рекомендуемая длина ключа. Размер ключа в алгоритме RSA связан с размером

- 23. Лекция 8. Криптографическая система RSA Если два числа чрезвычайно близки друг к другу или их разность

- 24. Лекция 8. Криптографическая система RSA По теореме о Простых Числах количество простых чисел, меньших некоторого n

- 25. Лекция 8. Криптографическая система RSA Контрольные вопросы: 1. На чем основывается криптостойкость RSA? 2. Сформулировать алгоритм

- 26. Список используемых источников: Бубнов А.А. Основы информационной безопасности. – М.: Академия, 2017. - 256 с. Ерохин

- 28. Скачать презентацию

Основные понятия и методологические основы обеспечения БП. Особые ситуации и их виды

Основные понятия и методологические основы обеспечения БП. Особые ситуации и их виды Снюс - что это такое

Снюс - что это такое Природа и наша безопасность

Природа и наша безопасность ДТП. Момент столкновения

ДТП. Момент столкновения Наркомания

Наркомания Мы желаем жить в мире без пожаров

Мы желаем жить в мире без пожаров Оповещение и информирование населения о чс военного времени

Оповещение и информирование населения о чс военного времени Принципы защиты населения от ЧС. 21

Принципы защиты населения от ЧС. 21 Охрана здоровья и пропаганда здорового образа жизни

Охрана здоровья и пропаганда здорового образа жизни Презентация на тему Структура ВС РФ

Презентация на тему Структура ВС РФ  Каска пожарного

Каска пожарного Наркотик - это медленное самоубийство

Наркотик - это медленное самоубийство Черный список напитков. Роспотребнадзор

Черный список напитков. Роспотребнадзор Обеспечение прав работников на охрану труда

Обеспечение прав работников на охрану труда Аварии на химически опасных объектах с выбросом АХОВ

Аварии на химически опасных объектах с выбросом АХОВ Влияние табакокурения на различные системы организма человека

Влияние табакокурения на различные системы организма человека Инструктаж о правилах поведения во время летних каникул

Инструктаж о правилах поведения во время летних каникул Требования охраны труда при несении караульной службы. Тема 4

Требования охраны труда при несении караульной службы. Тема 4 Безопасность на железной дороге

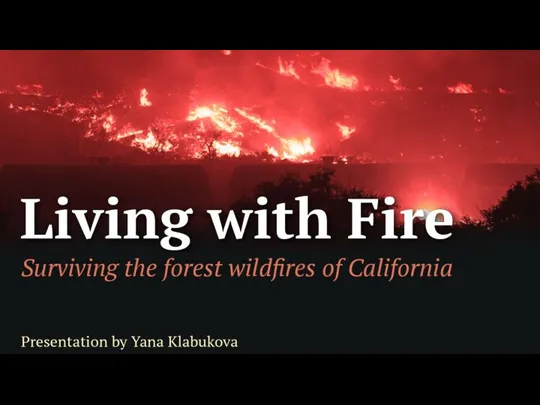

Безопасность на железной дороге Living with Fire

Living with Fire Наркотики: искушение любопытством

Наркотики: искушение любопытством Измерение сопротивления заземления

Измерение сопротивления заземления Obespechenie_lichnoy_bezopasnosti_na_vodoemakh_v_razlichnoe_vremya_goda1

Obespechenie_lichnoy_bezopasnosti_na_vodoemakh_v_razlichnoe_vremya_goda1 Классификация чрезвычайных ситуаций техногенного характера

Классификация чрезвычайных ситуаций техногенного характера Должен знать!

Должен знать! Презентация на тему Этиловый спирт в жизни человека

Презентация на тему Этиловый спирт в жизни человека  Полезные и вредные продукты

Полезные и вредные продукты Курение – вред здоровью!

Курение – вред здоровью!