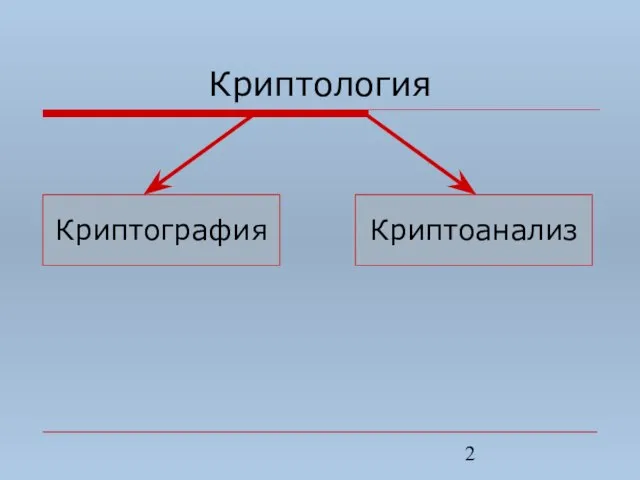

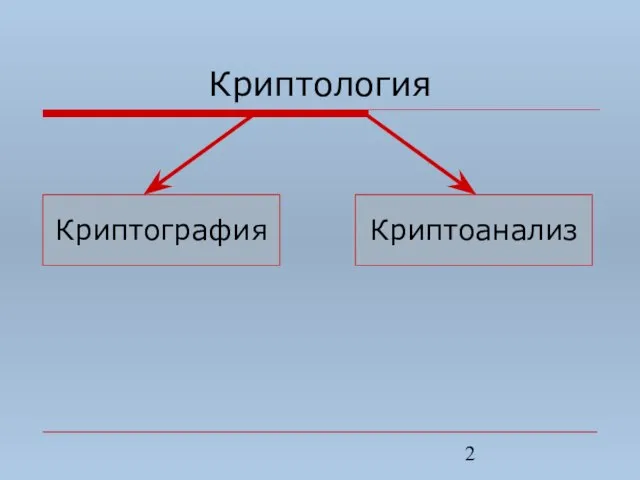

Слайд 2Криптология

Криптография

Криптоанализ

Слайд 3Основные термины

Шифрование - такое преобразование информации, которое делает исходные данные нечитаемыми и

трудно раскрываемыми без знания ключа.

Ключ - секретная информация, определяющая, какое преобразование из множества возможных шифрующих преобразований выполняется в данном случае над открытым текстом.

Вскрытие (взломом) шифра - процесс получения криптоаналитиками открытого сообщения из шифрованного сообщения без заранее известного ключа называется.

Слайд 4Электронная торговля

Под этим термином понимается:

банковские операции, управление счетами и совершение покупок, а

также некоторые другие действия, осуществляемые с помощью интернета (например, заказ авиабилетов, бронирование мест в гостиницах, вызов такси, перевод денег с одного счета на другой и т.д.).

защита ценной информации

защита всего сеанса связи

Слайд 5Сертификация

- схема, когда доверенные лица (например, центр сертификации) ручаются перед пользователями

за неизвестных тем субъектов.

установление личности (идентификация)

установление подлинности (аутентификация)

Слайд 6Доступ к ресурсам

Повышенный уровень безопасности обеспечивают встроенные в различные продукты криптографические методы

защиты дистанционного доступа.

Слайд 7Восстановление ключа

Технология восстановления ключа позволяет при некоторых обстоятельствах раскрыть ключ без участия

его владельца

Слайд 8Криптоанализ

Атака со знанием лишь шифрованного текста (ciphertext-only attack) – ничего не известно

о содержании сообщения, есть только шифрованный текст;

Атака со знанием содержимого шифровки (known-plaintext attack) – известна или угадываема часть сообщения;

Атака с заданным текстом (chosen-plaintext attack) – есть возможность получения шифрованного документа для любого текста.

Слайд 9Атака с подставкой (Man-in-the-middle attack) – направление на обмен шифрованными сообщениями;

Атака с

помощью таймера (timing attack) - последовательное измерение времен, затрачиваемых на выполнение операции возведения в стенень по модулю целого числа.

Пошаговая инструкция по изготовлению бетонных поделок Гриб и лебедь

Пошаговая инструкция по изготовлению бетонных поделок Гриб и лебедь Toyota TRD TGB

Toyota TRD TGB 02_09_22Презентация_Математическая_викторина_для_6_класса

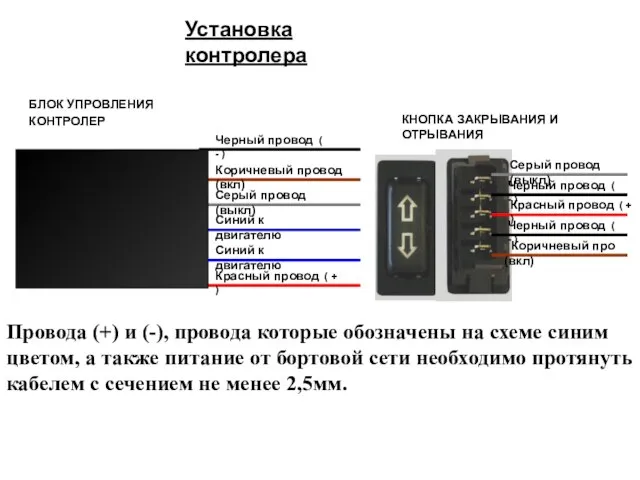

02_09_22Презентация_Математическая_викторина_для_6_класса Установка контролера

Установка контролера «Крестики – нолики» литературная игра VI отборочный тур

«Крестики – нолики» литературная игра VI отборочный тур Проект Страна Бразилия Выполнила: Ильмушкина Диана, ученица7 «

Проект Страна Бразилия Выполнила: Ильмушкина Диана, ученица7 « Футбол

Футбол 365046

365046 Технология токарных работ по металлу. Режущий инструмент

Технология токарных работ по металлу. Режущий инструмент химия в медицине

химия в медицине EISBERG MODELL

EISBERG MODELL Рекомендации по содержанию странички ППО на сайте ОУ

Рекомендации по содержанию странички ППО на сайте ОУ Тело в кинематографе

Тело в кинематографе Методы исследований в менеджменте. Введение в дисциплину

Методы исследований в менеджменте. Введение в дисциплину fa2994ac-6d4d-45dc-97c2-1c805aa21d0a (2)

fa2994ac-6d4d-45dc-97c2-1c805aa21d0a (2) PLACENSE Описание проекта

PLACENSE Описание проекта Смычковые инструменты

Смычковые инструменты Презентация на тему Сердечно-легочная реанимация

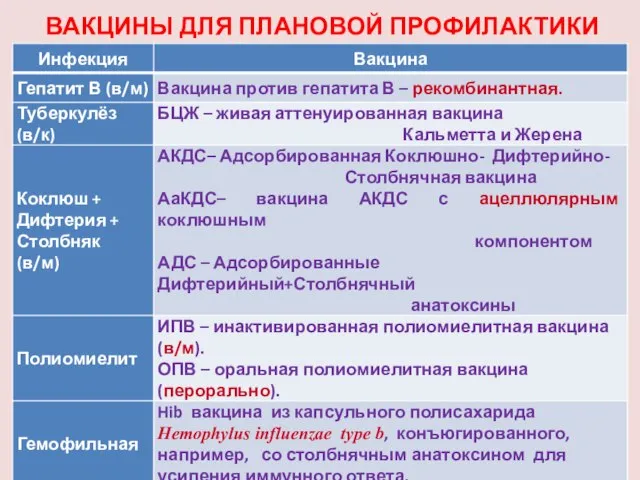

Презентация на тему Сердечно-легочная реанимация ВАКЦИНЫ ДЛЯ ПЛАНОВОЙ ПРОФИЛАКТИКИ

ВАКЦИНЫ ДЛЯ ПЛАНОВОЙ ПРОФИЛАКТИКИ  Подведение итогов деятельности совета старшеклассников Тельмановского района за 2020-2021 учебный год

Подведение итогов деятельности совета старшеклассников Тельмановского района за 2020-2021 учебный год Бумажные шарики

Бумажные шарики Трудности подросткового возраста

Трудности подросткового возраста Презентация на тему Правописание сочетаний Чк чн

Презентация на тему Правописание сочетаний Чк чн ПОРТФОЛИО УЧИТЕЛЯ БИОЛОГИИ

ПОРТФОЛИО УЧИТЕЛЯ БИОЛОГИИ Светотехнический расчет заданного помещения в заданном районе строительства

Светотехнический расчет заданного помещения в заданном районе строительства Жанры ИЗО

Жанры ИЗО Рассолы для колбас. Lofink grupp

Рассолы для колбас. Lofink grupp Практика по психологии

Практика по психологии