Слайд 2Классификация по целям и сфере преступной деятельности.

Хакеры (hacker).

Кракеры (cracker)

Фрикер (phone

+ break = phreak).

Кардеры.

Коллекционеры (codes kids).

Кибервороны.

Компьютерные пираты .

Слайд 3Классификация хакеров по возрастному принципу.

11-15 лет – преимущественно занимаются преступлениями с использованием

телефонных сетей, кредитных карточек и автоматов по выдаче наличных денежных средств;

17-25 лет – занимаются компьютерным хакерством;

30-45 лет – используют компьютеры с корыстной целью и с целью шпионажа.

Слайд 4 Около 90% преступлений в финансовой сфере происходит при прямом или косвенном

участии действующих или бывших работников банков. При этом на преступный путь часто становятся самые квалифицированные, обладающие максимальными правами в автоматизированных системах категории банковских служащих - системные администраторы и другие сотрудники служб автоматизации банков.

Слайд 5Различия, связанные с типом культуры и менталитета.

Американский тип отличают:

мораль индивидуалистического успеха;

разрыв с культурным прошлым, отрицание традиционализма;

идея американской исключительности;

Большинство— подростки, которые выучили несколько приемов работы с простейшими программами и изменяют главные страницы сайтов «ради тренировки».

Слайд 6Азиатский тип:

доминирование коллективистского начала;

приоритет общественных (групповых) целей над личными;

авторитет власти

и иерархии;

ориентация на семейный характер отношений во всех структурах общества (в корпорации, в государстве);

приоритет этических отношений перед стремлением к экономической выгоде (главное — «не потерять лица»);

установка на достижение консенсуса (конформизм).

Слайд 7Российский тип хакеров обусловлен :

неопределенностью самосознания и поиском культурной идентичности;

бинарным

характером существования и развития культуры;

коллективизмом сознания, отрицающего иерархию;

отношением к власти и законам как внешнему, чуждому элементу;

установкой на восприятие руководителя государства как защитника народа и противопоставлением его бюрократическим структурам.

Слайд 8Происхождение слова «хакер».

Применительно к информационным технологиям термин «хак» (hack) означал оригинальный ход

в программировании или использовании программного обеспечения, в результате которого компьютер позволял осуществлять операции, ранее не предусмотренные или считавшиеся невозможными. Тех, кто мог осуществить данную задачу, стали называть «хакерами», а пользователи, которые не могли овладеть даже предписанными действиями и не стремились к исследованию системы, получили название «ламеры» (от англ. «lamer» — неполноценный, убогий, калека).

Слайд 9Техническими и социально-экономическими причинами роста деструктивности являлись:

доступность компьютера широкому кругу лиц,

в том числе и молодым программистам-любителям;

ужесточение конкуренции среди компьютерных фирм;

машинная и программная несовместимость, ведущая к объективной потребности во взломе и доработке программ;

повышенное внимание средств массовой информации к фактам взлома систем и создание ореола «героя» вокруг взломщика.

Государственный и муниципальный кредит

Государственный и муниципальный кредит Подготовка к ГИА. Знаки препинания в сложносочиненном и сложноподчиненном предложении

Подготовка к ГИА. Знаки препинания в сложносочиненном и сложноподчиненном предложении Что такое постдемократия

Что такое постдемократия Возникновение искусства тату и профессии татуировщика

Возникновение искусства тату и профессии татуировщика Рабочая инструкция сборки формы “Вилка стойки” 12300-2905515-01 KURTZ

Рабочая инструкция сборки формы “Вилка стойки” 12300-2905515-01 KURTZ Стратегическая модель Ж. -М. Дрю

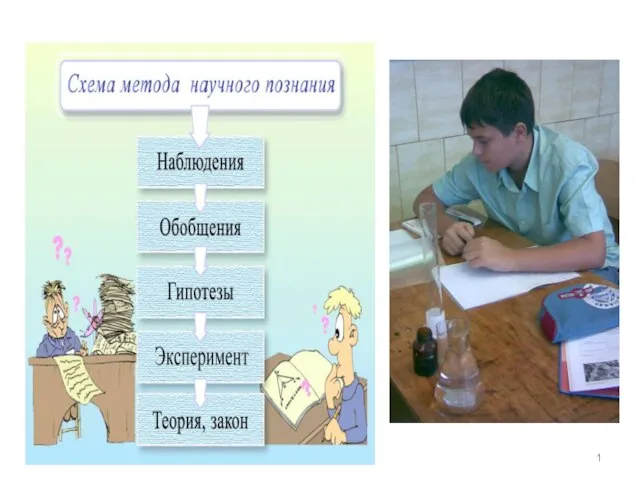

Стратегическая модель Ж. -М. Дрю  Презентация на тему Измерение физических величин

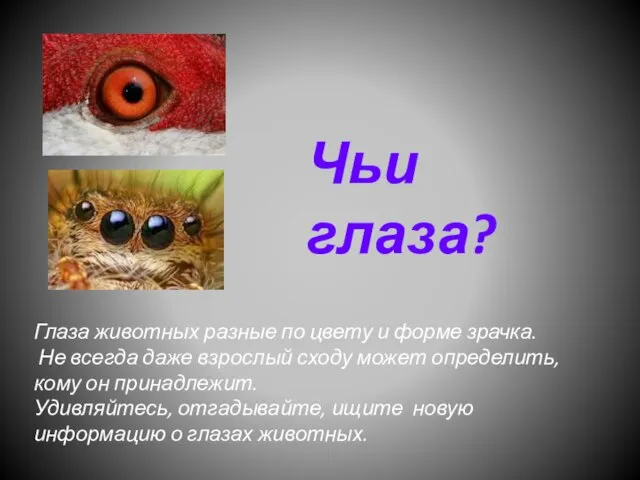

Презентация на тему Измерение физических величин Чьи глаза?

Чьи глаза? «Шведский стол»

«Шведский стол» Иосиф Дик «Красные яблоки»

Иосиф Дик «Красные яблоки» Презентация на тему ПРОСТЕЙШИЕ

Презентация на тему ПРОСТЕЙШИЕ  Этикет 4 класс

Этикет 4 класс Произведения народного искусства

Произведения народного искусства Сравнительный анализ доходности индексных ПИФов и ПИФов акций

Сравнительный анализ доходности индексных ПИФов и ПИФов акций Presentation Title

Presentation Title  Die Geschichte des Fußballs

Die Geschichte des Fußballs Как мы общаемся с миром

Как мы общаемся с миром My favorite company

My favorite company Презентация

Презентация День правовой помощи детям

День правовой помощи детям Принятие решений в условиях существования рисков с низкими вероятностями реализации

Принятие решений в условиях существования рисков с низкими вероятностями реализации Письмо

Письмо Тактильная чувствительность

Тактильная чувствительность Инвестиция, как важнейшее условие для реализации проекта

Инвестиция, как важнейшее условие для реализации проекта Конструирование брюк

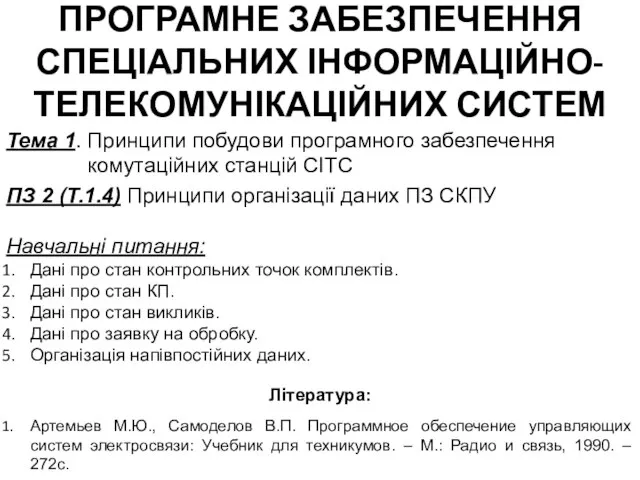

Конструирование брюк ПРОГРАМНЕ ЗАБЕЗПЕЧЕННЯ СПЕЦІАЛЬНИХ ІНФОРМАЦІЙНО-ТЕЛЕКОМУНІКАЦІЙНИХ СИСТЕМ

ПРОГРАМНЕ ЗАБЕЗПЕЧЕННЯ СПЕЦІАЛЬНИХ ІНФОРМАЦІЙНО-ТЕЛЕКОМУНІКАЦІЙНИХ СИСТЕМ Особенности продвижения транспортных услуг

Особенности продвижения транспортных услуг Священнослужители в рядах Русской армии

Священнослужители в рядах Русской армии