Слайд 2 К мерам относятся:

1. Охрана вычислительного центра

2. Тщательный подбор персонала

3. Исключение случаев

ведения особо важных работ только одним человеком

4. Наличие плана восстановления работа -способности центра после выхода его из строя

Слайд 35. Организация обслуживания вычисли -тельного центра посторонней организацией или людьми

6. Универсальность

средств защиты от всех пользователей

7. Возложение ответственности на лиц , которые должны обеспечить безопасность центра

8. Выбор места расположения центра и т.п.

Слайд 4 А также :

Разработка норм , устанавливающих ответственность за компьютерные преступления ,

защиту авторских прав программистов , совершенствование уголовного и гражданского законодательства , а также судопроизводства.

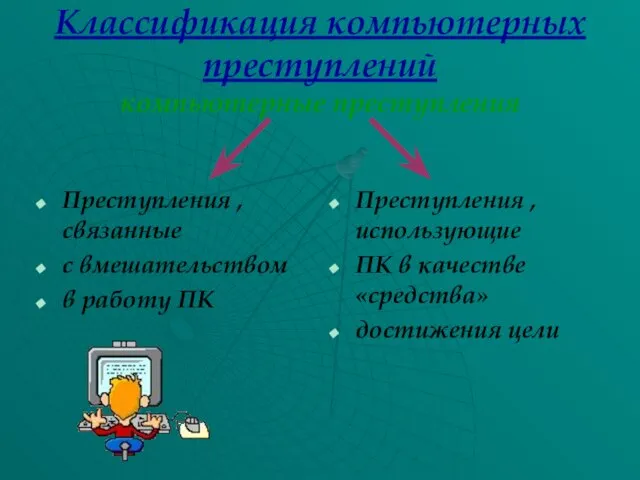

Слайд 5Классификация компьютерных преступлений

компьютерные преступления

Преступления , связанные

с вмешательством

в работу ПК

Преступления , использующие

ПК

в качестве «средства»

достижения цели

Слайд 6Методы защиты информации

1. криптографическое закрытие информации

2. шифрование

3. аппаратные методы защиты

4. программное методы

защиты

5. резервное копирование

6. физические меры защиты

7. организационные меры

Слайд 71. Криптографическое закрытие информации

- выбор рациональных систем шифрования для надёжного закрытия информации

- обоснование путей реализации систем шифрования в автоматизированных системах

- разработка правил использования криптографических методов защиты в процессе функционирования автоматизированных систем

- оценка эффективности криптографической защиты

Слайд 82. шифрование

Шифрование заменой ( иногда употребляется термин «подстановка») заключается в том, что

символы шифруемого текста заменяются символами другого или того же алфавита в соответствии с заранее обусловленной схемой замены.

Слайд 9 3. Аппаратные методы защиты

- специальные регистры для хранения реквизитов защиты: паролей,

идентифицирующих кодов, грифов или уровней секретности

- генераторы кодов, предназна -ченные для автоматического генерирования идентифицирующего кода устройства

- устройства измерения индивидуальных

характеристик человека (голоса, отпечатков) с целью его идентификации

Слайд 10- специальные биты секретности, значение которых определяет уровень секретности информации,

хранимой

в ЗУ, которой принадлежат данные биты

- схемы прерывания передачи информации в линии связи с целью

периодической проверки адреса выдачи данных.

Слайд 114. Программное методы защиты

- идентификация технических средств (терминалов, устройств группового управления вводом-выводом,

ЭВМ, носителей информации), задач и пользователей

- определение прав технических средств (дни и время работы, разрешенная к использованию задачи) и пользователей

- контроль работы технических средств и пользователей

- регистрация работы технических средств и пользователей при обработки информации ограниченного использования

Слайд 12- уничтожение информации в ЗУ после использования

- сигнализации при несанкционированных действиях

- вспомогательные программы различного значения: контроля работы механизма защиты, проставление грифа секретности на выдаваемых документах.

Слайд 13 5. Резервное копирование

Заключается в хранение копии программ в носителе: стримере, гибких

носителей оптических дисках, жестких дисках.

проводится для сохранения программ от повреждений ( как умышленных, так и случайных), и для хранения редко используемых файлов.

Слайд 14 6. Физические меры защиты

- физическая изоляция сооружений, в которых устанавливается аппаратура

автоматизированной системы, от других сооружений

- ограждение территории вычислительных центров заборами на таких расстояниях, которые достаточно для исключения эффективной регистрации электромагнитных излучений, и организации систематического контроля этих территорий

Слайд 15- организация контрольно-пропускных пунктов у входов в помещения вычислительных центров или оборудованных

входных дверей специальными замками, позволяющими регулировать доступ в помещения

- организация системы охранной сигнализации.

Слайд 167. Организационные меры

- мероприятия, осуществляемые при проектирование, строительстве и оборудовании вычислительных центров

(ВЦ)

- мероприятия, осуществляемые при подборе и подготовки персонала ВЦ (проверка принимаемых на работу, создание условий при которых персонал не хотел бы лишиться работы, ознакомление с мерами ответственности за нарушение правил защиты)

Слайд 17- организация надежного пропускного режима

- организация хранения и использования документов и носителей:

определение правил выдачи, ведение журналов выдачи и использования

- контроль внесения изменений в математическое и программное обеспечение

- организация подготовки и контроля работы пользователей.

Слайд 18Причины защиты информации

1. резкое увеличение объемов накапливаемой, хранимой и обрабатываемой информации с

помощью ЭВМ и других средств автоматизации.

2. сосредочение в единых базах данных информации различного назначения и различных принадлежностей.

3. резкое расширение круга пользователей, имеющих непосредственный доступ к ресурсам вычислительной системы и находящимся в ней данных.

Презентация на тему Километр (3 класс)

Презентация на тему Километр (3 класс) Известные имена. Софья Ковалевская

Известные имена. Софья Ковалевская Особенности кризиса 2008-2ХХХгг.

Особенности кризиса 2008-2ХХХгг. Графика

Графика Общие вопросы антибактериальной терапии

Общие вопросы антибактериальной терапии Составное глагольное сказуемое

Составное глагольное сказуемое Ch1 - Lecture2

Ch1 - Lecture2 Увеличительные приборы

Увеличительные приборы Болат өндірісінің теориясы мен технологиясы

Болат өндірісінің теориясы мен технологиясы Международные транспортные коридоры

Международные транспортные коридоры Гравюра

Гравюра Природно-климатические условия среды обитания и здоровье человека. Акклиматизация и ее гигиеническое значение. Солнечная радиаци

Природно-климатические условия среды обитания и здоровье человека. Акклиматизация и ее гигиеническое значение. Солнечная радиаци Кайнозойская эра

Кайнозойская эра Греция сегодня

Греция сегодня Алгоритм с ветвлением в среде программирования Turbo Pascal

Алгоритм с ветвлением в среде программирования Turbo Pascal ИСКУССТВО ОРИГАМИ

ИСКУССТВО ОРИГАМИ Параметры областного бюджета Тверской области на 2008-2010 годы

Параметры областного бюджета Тверской области на 2008-2010 годы 90 лет ГТО

90 лет ГТО Декоративные народные промыслы

Декоративные народные промыслы Возникновение и развитие логистики

Возникновение и развитие логистики PO

PO Композиция (от лат. compositio)

Композиция (от лат. compositio) Библиотека – как информационная база. Структура библиотеки ВГУЭС

Библиотека – как информационная база. Структура библиотеки ВГУЭС Психологические особенности младших школьников с общим недоразвитием речи

Психологические особенности младших школьников с общим недоразвитием речи Презентация на тему Эра космонавтики

Презентация на тему Эра космонавтики  Чернышов Вадим Геннадьевич. Сертификат участника

Чернышов Вадим Геннадьевич. Сертификат участника САПР ТП ВЕРТИКАЛЬ

САПР ТП ВЕРТИКАЛЬ История развития психопатологии в России

История развития психопатологии в России