Содержание

- 2. План презентации Введение Теория Практика Заключение

- 3. Введение

- 4. Термины и определения ИБ = Информационная Безопасность (information security): свойство информации сохранять конфиденциальность, целостность и доступность.

- 5. Зачем необходима СУИБ? Бизнес-риски срабатывают, а Вы о них даже не подозревали? Ваши партнеры не считают

- 6. Преимущества сертифицированной СУИБ Стандарт содержит разумную, выверенную последовательность действий, которую всегда можно подправить под собственные нужды

- 7. Основная причина сертификации СУИБ Заказчик требует\повышение конкурентоспособности

- 8. Сколько ИСО 27001 сертификатов в мире?

- 9. Теория

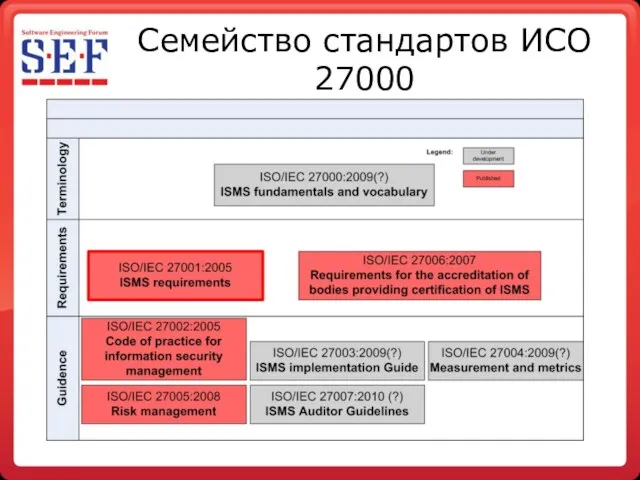

- 10. Семейство стандартов ИСО 27000

- 11. Принципы ИСО 27001 Процессный подход Цикл PDCA (Plan-Do-Check-Act)

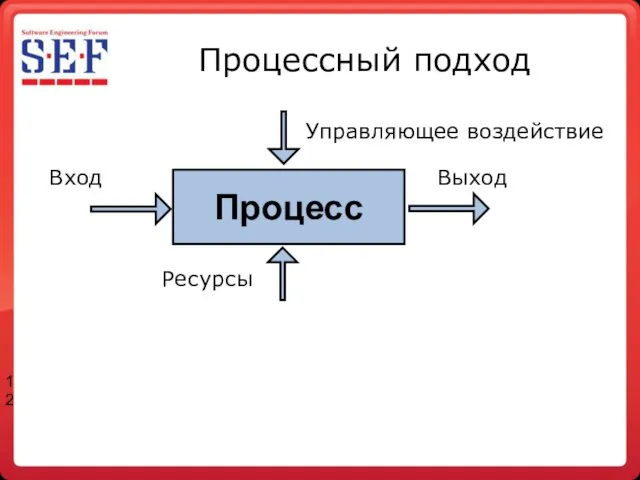

- 12. Процессный подход

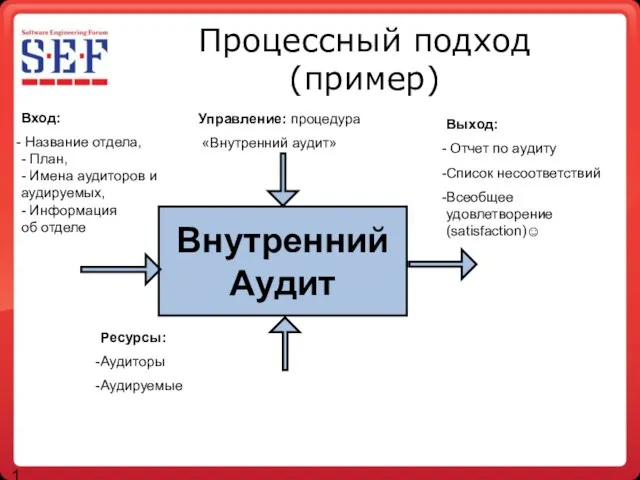

- 13. Процессный подход (пример) Внутренний Аудит Вход: Название отдела, - План, - Имена аудиторов и аудируемых, -

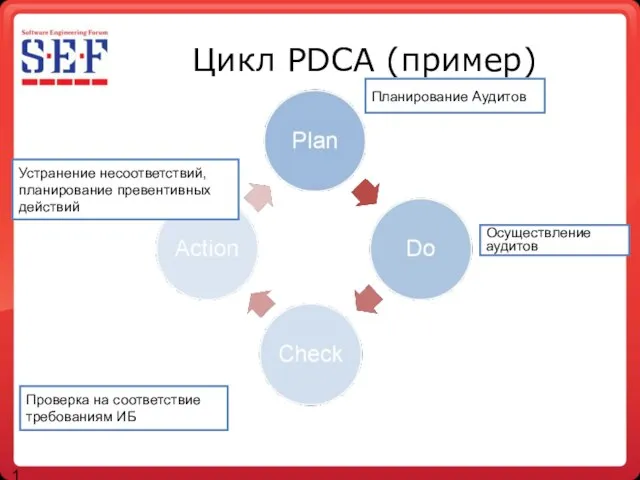

- 14. Цикл PDCA (пример) Планирование Аудитов Осуществление аудитов Устранение несоответствий, планирование превентивных действий Проверка на соответствие требованиям

- 15. Риски – центральная тема СУИБ Мало кто знает, что ... За год от падения кокосов погибает

- 16. Риски – центральная тема СУИБ Риски необходимо учитывать Разные риски должны обрабатываться «по-разному» СУИБ предоставляет набор

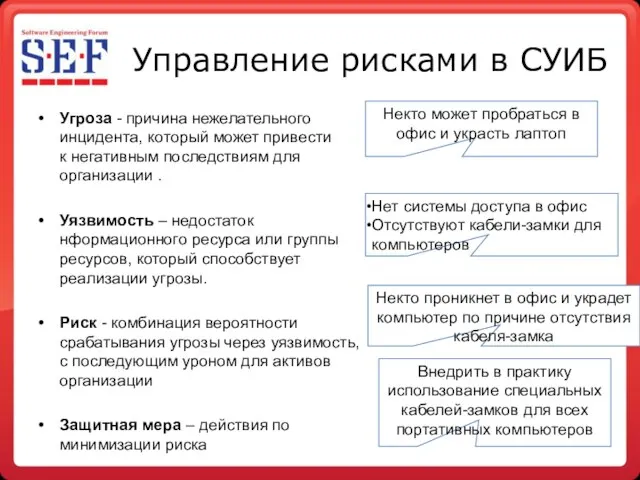

- 17. Управление рисками в СУИБ Угроза - причина нежелательного инцидента, который может привести к негативным последствиям для

- 18. Управление рисками в СУИБ

- 19. Процесс оценки рисков Активы Уязвимости Угрозы Вероятности Риски Категоризация рисков x = Определение ценности Активов

- 20. Список защитных мер (ИСО 27002)

- 21. Практика

- 22. Вызовы при создании СУИБ Необходимость в установлении специфических процессов Например, измерение эффективности защитных мер, аудиты по

- 23. Схема функционирования СУИБ

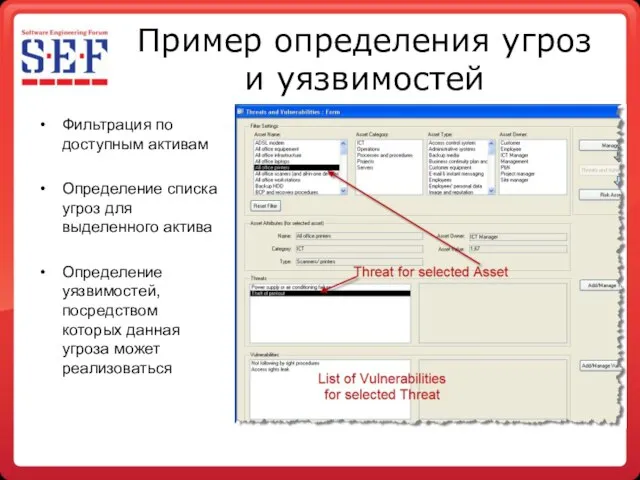

- 24. Пример определения угроз и уязвимостей Фильтрация по доступным активам Определение списка угроз для выделенного актива Определение

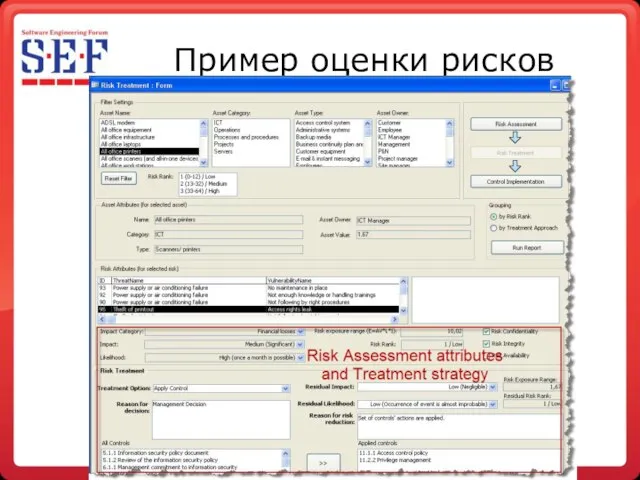

- 25. Пример оценки рисков

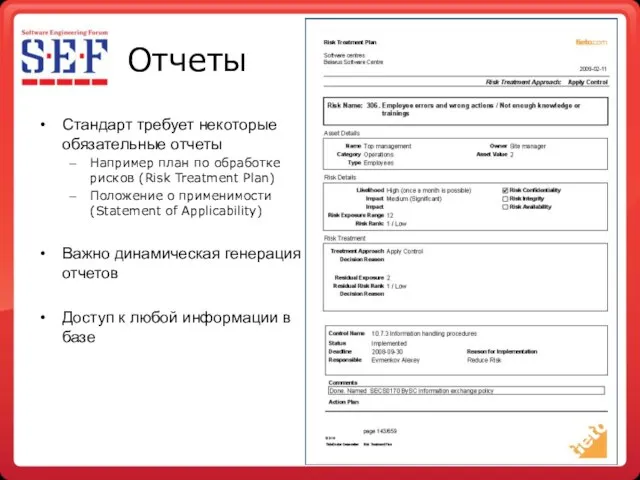

- 26. Отчеты Стандарт требует некоторые обязательные отчеты Например план по обработке рисков (Risk Treatment Plan) Положение о

- 27. ISMS Portal Необходимо создать «единую точку входа» для всех сотрудников организации Автоматизированный документооборот (версионность, workflows)

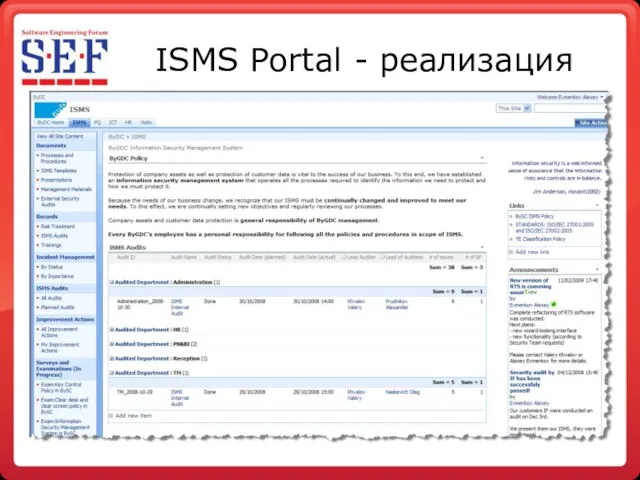

- 28. ISMS Portal - реализация

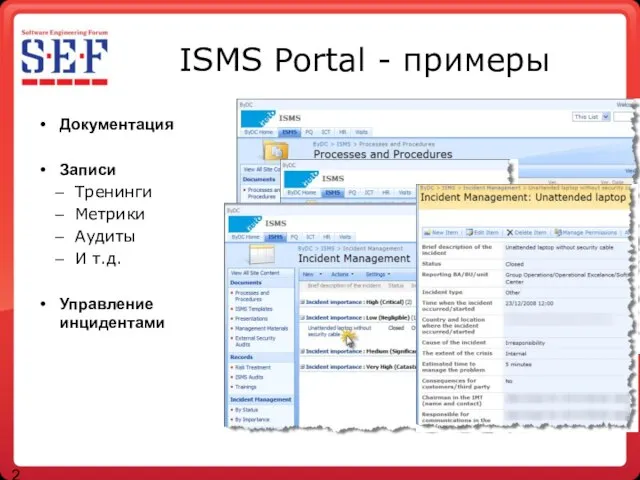

- 29. ISMS Portal - примеры Документация Записи Тренинги Метрики Аудиты И т.д. Управление инцидентами

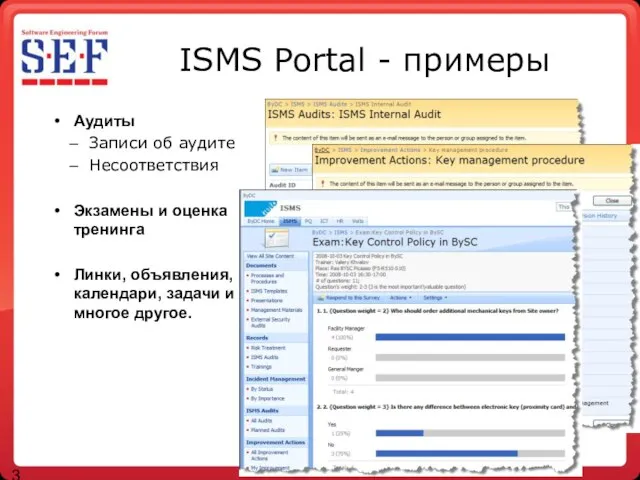

- 30. ISMS Portal - примеры Аудиты Записи об аудите Несоответствия Экзамены и оценка тренинга Линки, объявления, календари,

- 31. Inventory DB Детальное управление активами Оперативное отслеживание статуса активов Возможность настройки под любые типы активов

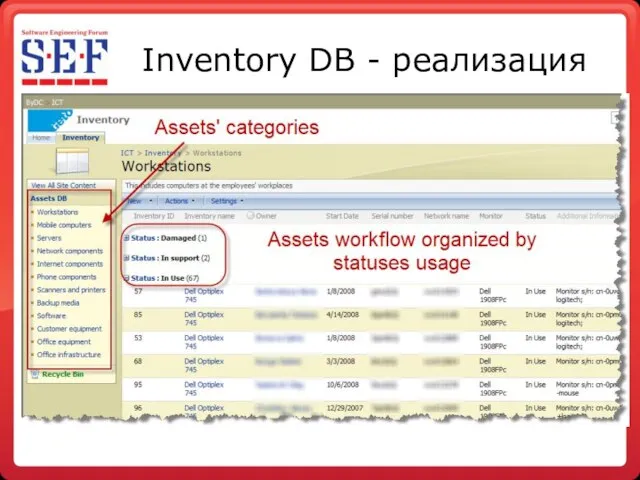

- 32. Inventory DB - реализация

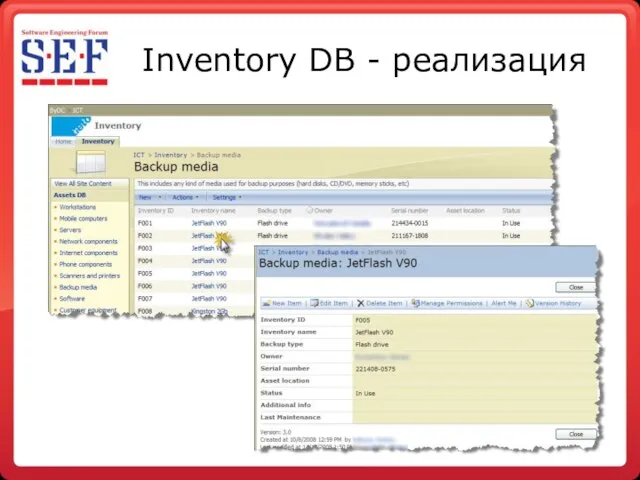

- 33. Inventory DB - реализация

- 34. Заключение

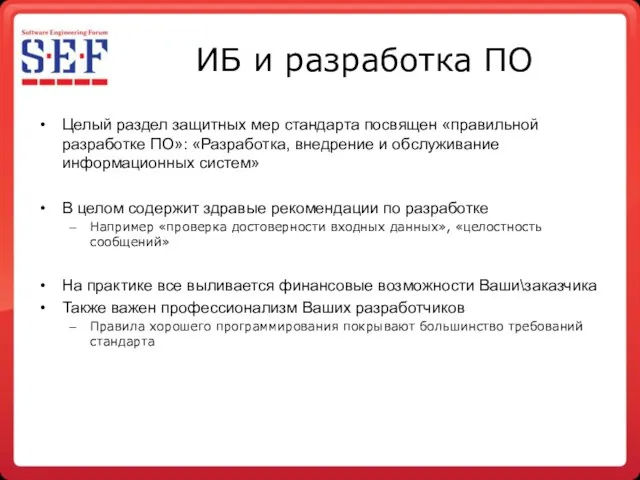

- 35. ИБ и разработка ПО Целый раздел защитных мер стандарта посвящен «правильной разработке ПО»: «Разработка, внедрение и

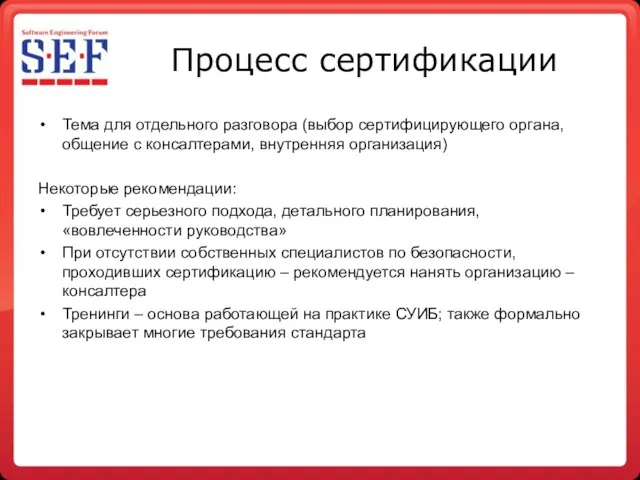

- 36. Процесс сертификации Тема для отдельного разговора (выбор сертифицирующего органа, общение с консалтерами, внутренняя организация) Некоторые рекомендации:

- 37. Процесс сертификации

- 39. Скачать презентацию

Государственный и муниципальный кредит

Государственный и муниципальный кредит Подготовка к ГИА. Знаки препинания в сложносочиненном и сложноподчиненном предложении

Подготовка к ГИА. Знаки препинания в сложносочиненном и сложноподчиненном предложении Что такое постдемократия

Что такое постдемократия Возникновение искусства тату и профессии татуировщика

Возникновение искусства тату и профессии татуировщика Рабочая инструкция сборки формы “Вилка стойки” 12300-2905515-01 KURTZ

Рабочая инструкция сборки формы “Вилка стойки” 12300-2905515-01 KURTZ Стратегическая модель Ж. -М. Дрю

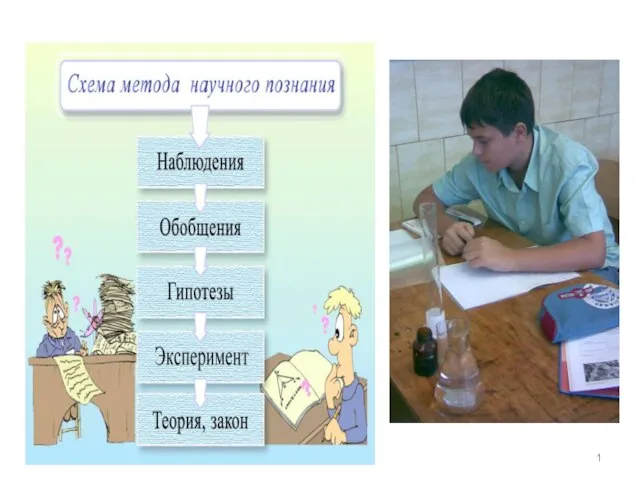

Стратегическая модель Ж. -М. Дрю  Презентация на тему Измерение физических величин

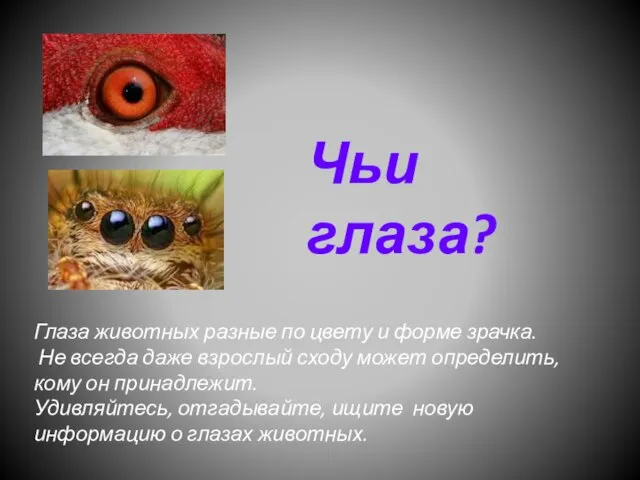

Презентация на тему Измерение физических величин Чьи глаза?

Чьи глаза? «Шведский стол»

«Шведский стол» Иосиф Дик «Красные яблоки»

Иосиф Дик «Красные яблоки» Презентация на тему ПРОСТЕЙШИЕ

Презентация на тему ПРОСТЕЙШИЕ  Этикет 4 класс

Этикет 4 класс Произведения народного искусства

Произведения народного искусства Сравнительный анализ доходности индексных ПИФов и ПИФов акций

Сравнительный анализ доходности индексных ПИФов и ПИФов акций Presentation Title

Presentation Title  Die Geschichte des Fußballs

Die Geschichte des Fußballs Как мы общаемся с миром

Как мы общаемся с миром My favorite company

My favorite company Презентация

Презентация День правовой помощи детям

День правовой помощи детям Принятие решений в условиях существования рисков с низкими вероятностями реализации

Принятие решений в условиях существования рисков с низкими вероятностями реализации Письмо

Письмо Тактильная чувствительность

Тактильная чувствительность Инвестиция, как важнейшее условие для реализации проекта

Инвестиция, как важнейшее условие для реализации проекта Конструирование брюк

Конструирование брюк ПРОГРАМНЕ ЗАБЕЗПЕЧЕННЯ СПЕЦІАЛЬНИХ ІНФОРМАЦІЙНО-ТЕЛЕКОМУНІКАЦІЙНИХ СИСТЕМ

ПРОГРАМНЕ ЗАБЕЗПЕЧЕННЯ СПЕЦІАЛЬНИХ ІНФОРМАЦІЙНО-ТЕЛЕКОМУНІКАЦІЙНИХ СИСТЕМ Особенности продвижения транспортных услуг

Особенности продвижения транспортных услуг Священнослужители в рядах Русской армии

Священнослужители в рядах Русской армии