Содержание

- 2. Аутентификация (Authentication) - процедура проверки подлинности заявленного пользователя, процесса или устройства. Эта проверка позволяет достоверно убедиться,

- 3. С процедурами аутентификации и авторизации тесно связана процедура администрирования действий пользователя. Администрирование (Accounting) - регистрация действий

- 4. обладания чем-либо; обычно это магнитные карты, смарт-карты, сертификаты; каких-либо неотъемлемых характеристик; эта категория включает методы, базирующиеся

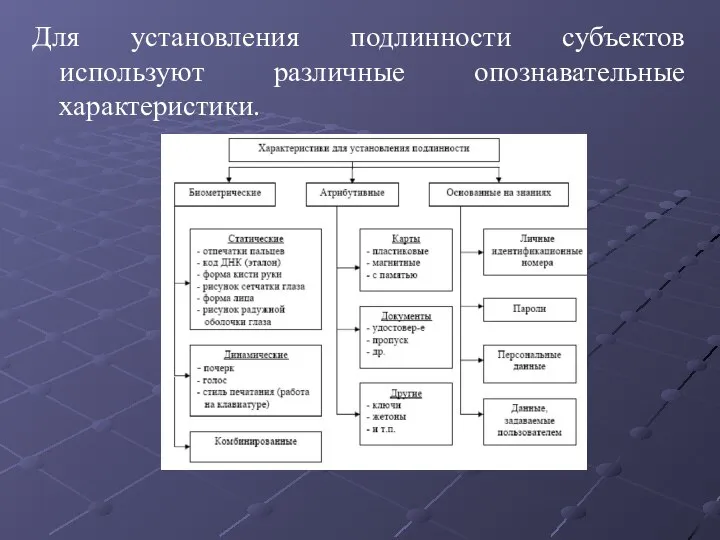

- 5. Для установления подлинности субъектов используют различные опознавательные характеристики.

- 6. Основными и наиболее часто применяемыми методами установления подлинности пользователей являются методы, основанные на использовании паролей. Под

- 7. Метод выборки символов заключается в запросе системой определенных символов пароля, выбираемых случайным образом. Каждому пользователю выделяется

- 8. Метод паролей однократного использования предполагает наличие списка паролей, хранящихся в системе. При каждом обращении к системе

- 9. Метод групп паролей. В данном случае система для каждого пользователя может потребовать пароли из 2 групп:

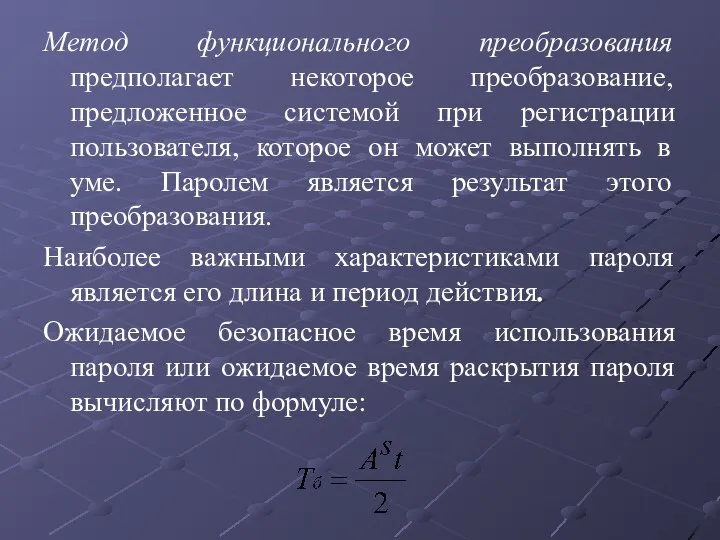

- 10. Метод функционального преобразования предполагает некоторое преобразование, предложенное системой при регистрации пользователя, которое он может выполнять в

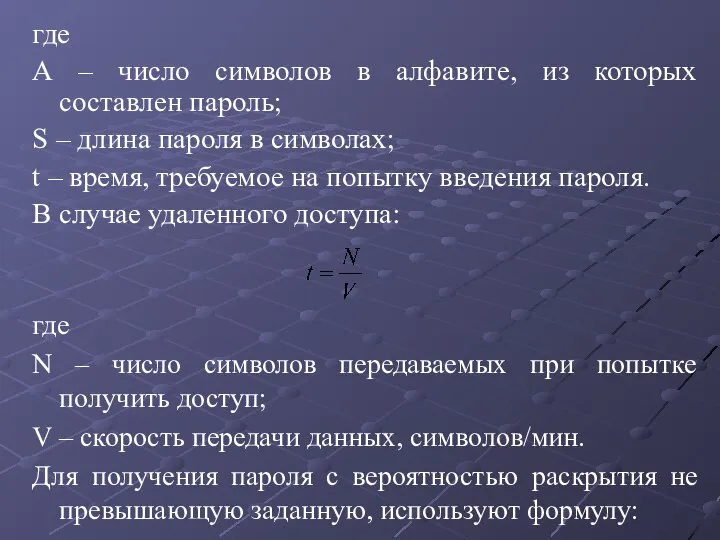

- 11. где А – число символов в алфавите, из которых составлен пароль; S – длина пароля в

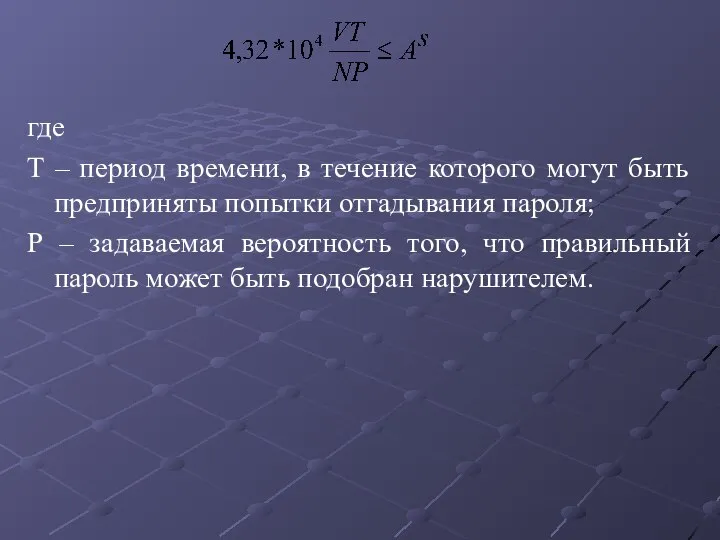

- 12. где Т – период времени, в течение которого могут быть предприняты попытки отгадывания пароля; Р –

- 13. Процессы аутентификации можно также классифицировать по уровню обеспечиваемой безопасности: - аутентификация, использующая пароли и PIN-коды; -

- 14. Методы аутентификации, использующие пароли и PIN-коды. Одной из распространенных схем аутентификации является простая аутентификация, которая основана

- 15. Строгая аутентификация. Идея строгой аутентификации, реализуемая в криптографических протоколах, заключается в следующем. Проверяемая сторона доказывает свою

- 16. В зависимости от используемых криптографических алгоритмов протоколы строгой аутентификации делятся на протоколы, основанные на: - симметричных

- 17. Биометрическая аутентификация пользователя. Данный способ позволяет уверенно аутентифицировать потенциального пользователя путем измерения физиологических параметров и характеристик

- 18. При регистрации в системе пользователь должен продемонстрировать один или несколько раз свои характерные биометрические признаки. Эти

- 19. Дактилоскопические системы аутентификации. Одна из основных причин широкого распространения таких систем - наличие больших банков данных

- 20. Системы аутентификации по форме ладони используют сканеры формы ладони, обычно устанавливаемые на стенах. Устройства считывания создают

- 21. Системы аутентификации по узору радужной оболочки и сетчатки глаза. Сетчатка человеческого глаза представляет собой уникальный объект

- 22. Взаимная идентификация удаленных рабочих станций. Для взаимной идентификации удаленных рабочих станций является предположение, что потенциальный злоумышленник

- 24. Скачать презентацию

Физминутка с роботами

Физминутка с роботами База адресов приложений GetMemP

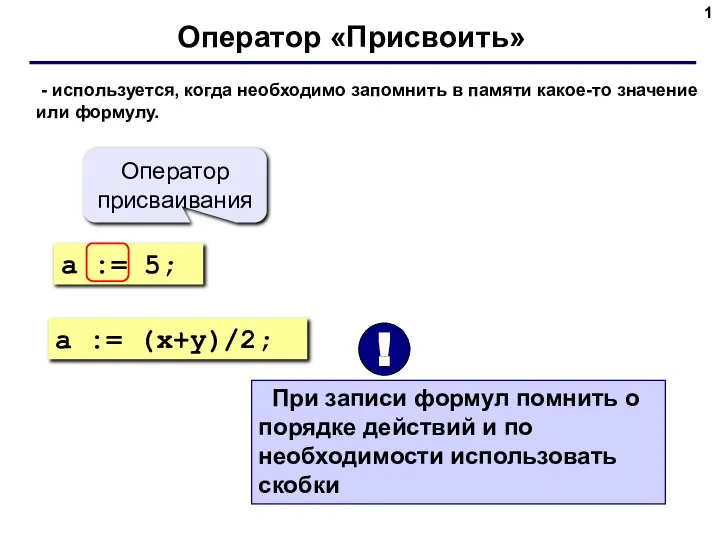

База адресов приложений GetMemP Оператор Присвоить

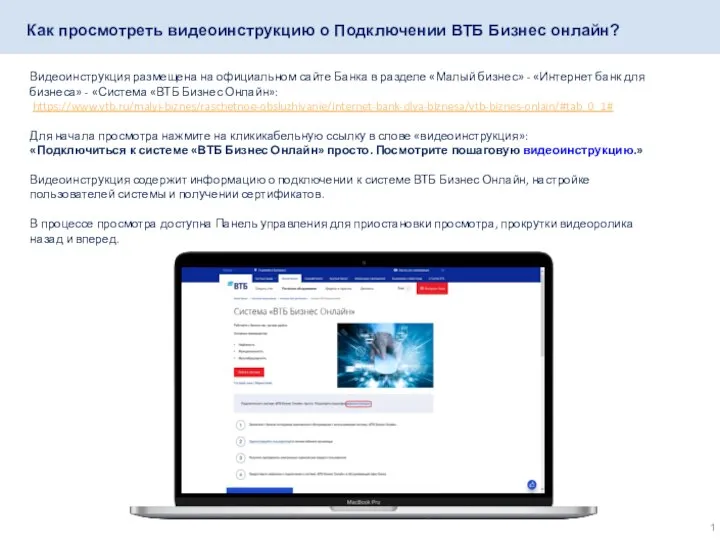

Оператор Присвоить Как просмотреть видеоинструкцию о Подключении ВТБ Бизнес онлайн

Как просмотреть видеоинструкцию о Подключении ВТБ Бизнес онлайн Система экспертных продаж

Система экспертных продаж Оформление документации. Госты для построения схем алгоритмов

Оформление документации. Госты для построения схем алгоритмов 5 2 ИОННАЯ ИМПЛАНТАЦИЯ

5 2 ИОННАЯ ИМПЛАНТАЦИЯ Оформление профессионального аккаунта в Инстаграм

Оформление профессионального аккаунта в Инстаграм Создаем игру Пакмен

Создаем игру Пакмен Инструкция по установке антивируса NOD32

Инструкция по установке антивируса NOD32 Проект Бабушка особого назначения

Проект Бабушка особого назначения Джон Фон Нейман

Джон Фон Нейман Сравнительный анализ сайтов

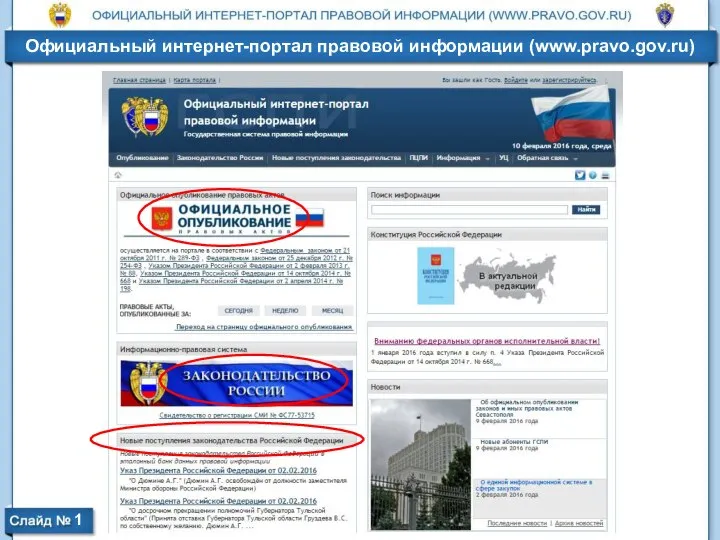

Сравнительный анализ сайтов Официальный интернет-портал правовой информации

Официальный интернет-портал правовой информации Криптосистема RSA

Криптосистема RSA Средства контроля на базе ИКТ

Средства контроля на базе ИКТ Отчёт по практической работе по Архитектуре ЭВМ

Отчёт по практической работе по Архитектуре ЭВМ Объектно-ориентированное программирование. Наследование

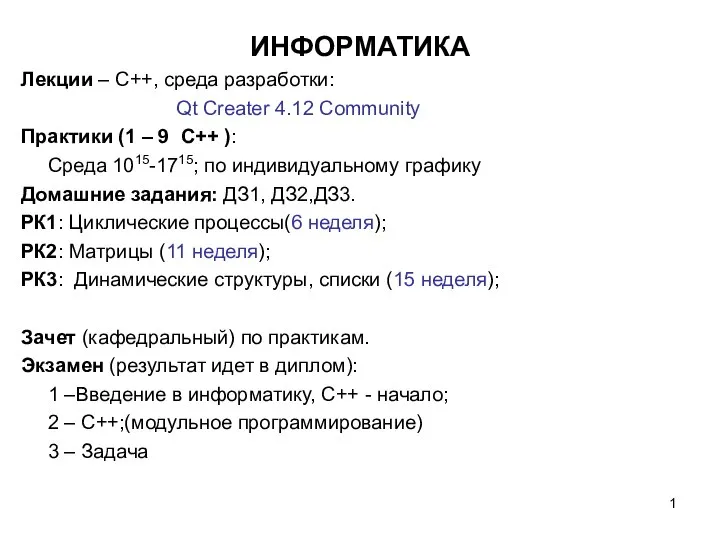

Объектно-ориентированное программирование. Наследование Информатика

Информатика Interpreters' note-taking (INT). Универсальная переводческая скоропись

Interpreters' note-taking (INT). Универсальная переводческая скоропись Проектирование, создание и редактирование базы данных средствами MS ACCESS

Проектирование, создание и редактирование базы данных средствами MS ACCESS Lektsia_1

Lektsia_1 Основные сведения о языке Бейсик

Основные сведения о языке Бейсик Общие сведения о языке программирования паскаль. Начала программирования

Общие сведения о языке программирования паскаль. Начала программирования Стандарт DMS LITE (Distribution Management System)

Стандарт DMS LITE (Distribution Management System) Обобщенная модель нейрона. Персептрон (структура, алгоритмы обучения). Решение задачи распознавания образов с помощью НС

Обобщенная модель нейрона. Персептрон (структура, алгоритмы обучения). Решение задачи распознавания образов с помощью НС Массовая коммуникация

Массовая коммуникация RuCor, AnCora, ARRAU. Мультимедийный корпус идиш. Транслитератор идиш

RuCor, AnCora, ARRAU. Мультимедийный корпус идиш. Транслитератор идиш