Содержание

- 2. Избыточные устройства, например, многоуровневые коммутаторы или маршрутизаторы, предоставляют клиентам возможность использования альтернативного шлюза по умолчанию в

- 3. Понятия протокола spanning-tree Предназначение протокола spanning-tree Избыточность 1 и 2 уровней модели OSI Трехуровневая иерархическая модель

- 4. Вставить видео

- 5. Данная анимация, демонстрирует на избыточность и демонстрирует следующее: PC1 взаимодействует с PC4 через избыточную топологию сети.

- 6. Важной частью иерархической архитектуры является избыточность, использование которой позволяет предотвратить перебои в обслуживании оконечных пользователей. Для

- 8. Проблемы с избыточностью 1 уровня. Нестабильность базы данных MAC – адресов. В отличие от IP-пакетов, кадры

- 9. Широковещательные кадры пересылаются из всех портов коммутатора, за исключением исходного входного порта. Это гарантирует, что все

- 10. Вставить видео

- 11. Содержание анимации: PC1 отправляет широковещательный кадр на S2. S2 принимает широковещательный кадр на интерфейс F0/11. Когда

- 12. Этот процесс повторяется до тех пор, пока петля не будет прервана путем физического отключения соединений, вызывающих

- 13. Узел, участвующий в сетевой петле, недоступен для других узлов в сети. Кроме того, вследствие постоянных изменений

- 14. Проблемы с избыточностью 1 уровня. Широковещательный шторм Широковещательный шторм возникает в случае, когда в петлю на

- 15. Вставить видео

- 16. После просмотра анимации о широковещательном шторме рассмотрим ее содержимое: PC1 передает кадр широковещательной рассылки в сеть,

- 17. Проблемы с избыточностью на 1 уровне. Дублирование одноадресные кадры. Кадры широковещательной рассылки являются не единственным типом

- 18. Содержание анимации: PC1 отправляет кадр одноадресной рассылки, предназначенный для PC4. S2 не содержит в своей таблице

- 19. Большинство протоколов верхнего уровня не предназначены для распознавания или устранения проблемы дублированной передачи. Как правило, протоколы,

- 20. В отсутствие такого механизма устройства 2 уровня будут производить трафик в бесконечном цикле. Механизм предотвращения петли

- 21. Принцип работы STP Алгоритм протокола spanning – tree protocol Избыточность повышает доступность топологии сети посредством защиты

- 22. Протокол STP обеспечивает наличие только одного логического пути между всеми узлами назначения в сети путем намеренного

- 23. Вставить видео

- 24. В рассматриваемом примере протокол STP включен на всех коммутаторах: PC1 отправляет широковещательную рассылку в сеть. S2

- 25. Вставить видео

- 26. В приведённом примере: PC1 отправляет широковещательную рассылку в сеть. После этого широковещательная рассылка пересылается по сети,

- 27. Протокол STP предотвращает возникновение петель за счёт настройки беспетлевого пути в сети с использованием портов, стратегически

- 28. Чтобы правильно объяснять принципы протокола spanning-tree, важно понимать, о какой конкретно реализации или стандарте идет речь

- 29. Алгоритм протокола spanning – tree protocol. Роли портов. EEE 802.1D STP использует алгоритм протокола spanning-tree (STA),

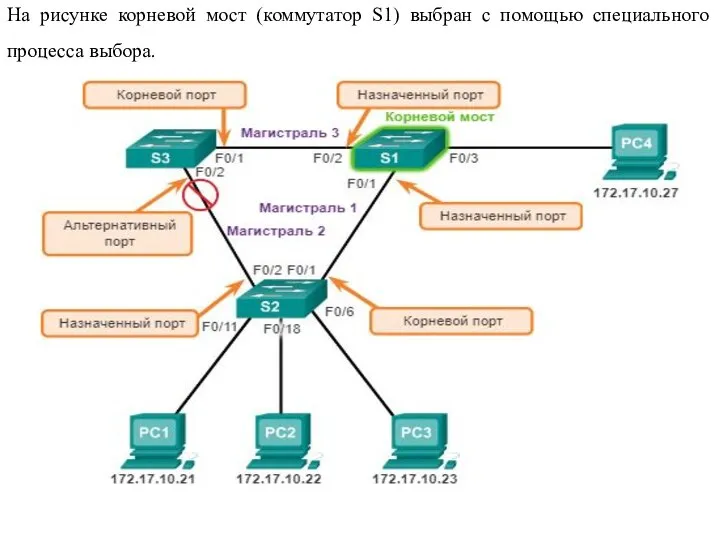

- 30. На рисунке корневой мост (коммутатор S1) выбран с помощью специального процесса выбора.

- 31. Все коммутаторы, участвующие в STP, обмениваются кадрами BPDU, чтобы определить, какой коммутатор имеет самое низкое значение

- 32. После определения корневого моста STA рассчитывает кратчайший путь до него. Все коммутаторы используют STA для определения

- 33. Роли портов описывают их связь с корневым мостом в сети, а также указывают, разрешена ли для

- 34. Алгоритм протокола spanning – tree protocol. Корневой мост. Как показано на рисунке, все экземпляры протокола spanning-tree

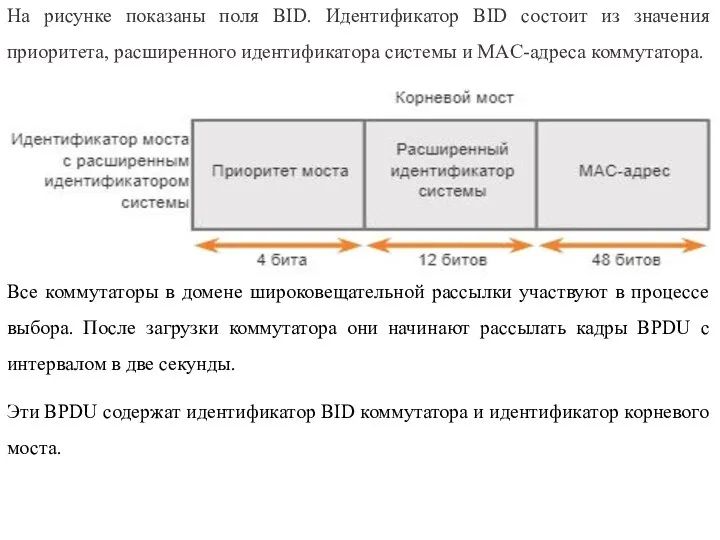

- 35. На рисунке показаны поля BID. Идентификатор BID состоит из значения приоритета, расширенного идентификатора системы и MAC-адреса

- 36. Когда коммутаторы пересылают свои кадры BPDU, смежные коммутаторы в домене широковещательной рассылки считывают из них данные

- 37. Алгоритм протокола spanning – tree protocol. Стоимость пути. Если корневой мост выбран для экземпляра протокола spanning-tree,

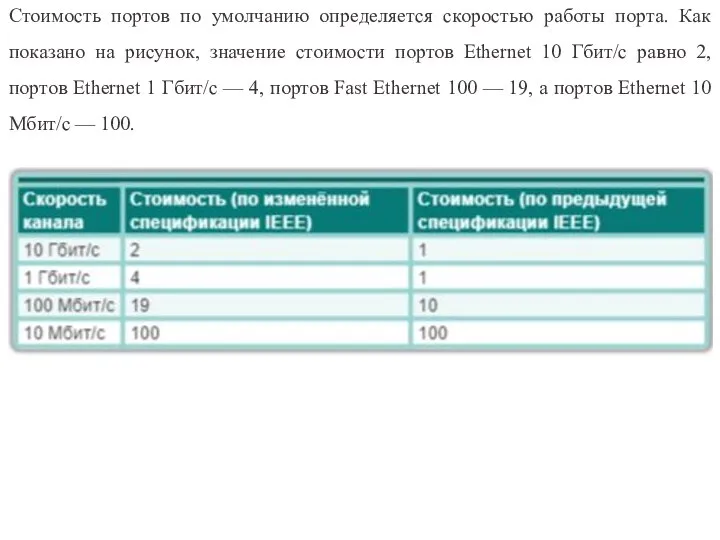

- 38. Стоимость портов по умолчанию определяется скоростью работы порта. Как показано на рисунок, значение стоимости портов Ethernet

- 39. Чтобы продемонстрировать постоянные изменения, связанные с высокоскоростными сетевыми технологиями, коммутаторы Catalyst 4500 и 6500 поддерживают метод

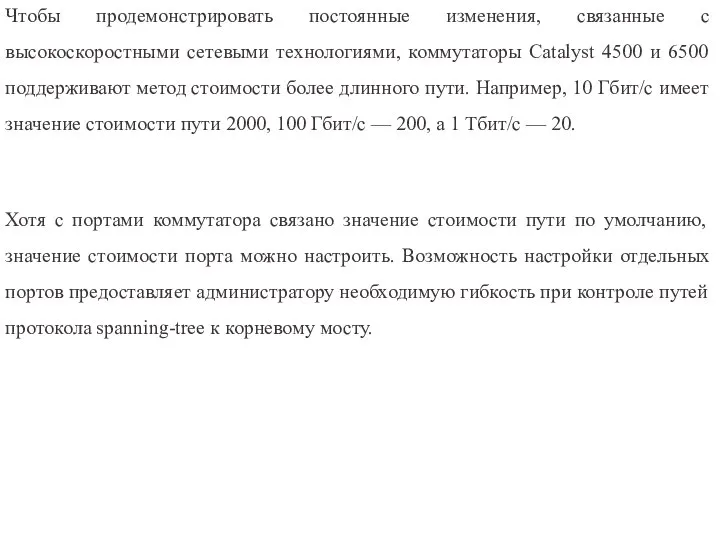

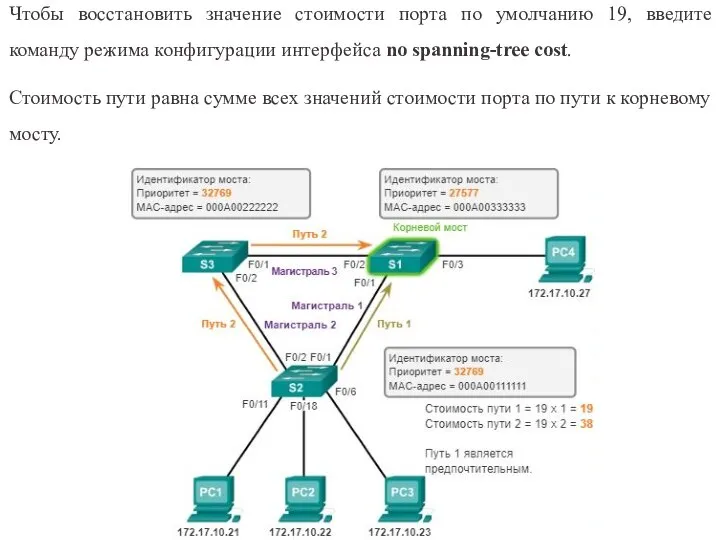

- 40. Чтобы настроить стоимость порта интерфейса, введите команду spanning-tree cost value в режиме конфигурации интерфейса. Это значение

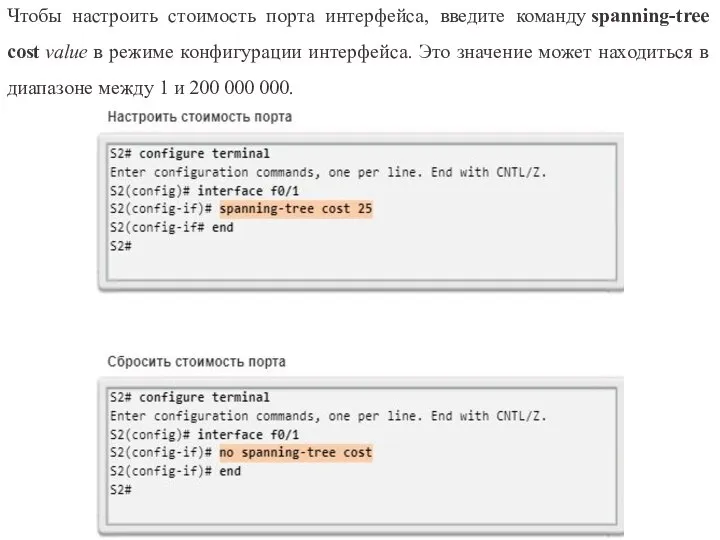

- 41. Чтобы восстановить значение стоимости порта по умолчанию 19, введите команду режима конфигурации интерфейса no spanning-tree cost.

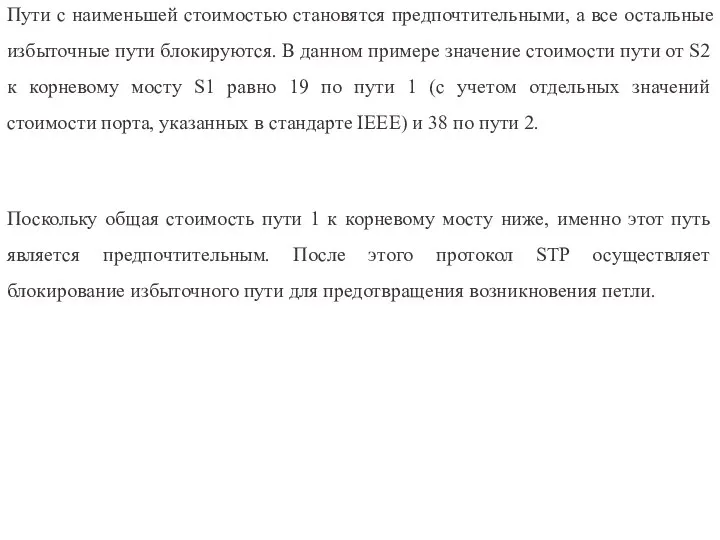

- 42. Пути с наименьшей стоимостью становятся предпочтительными, а все остальные избыточные пути блокируются. В данном примере значение

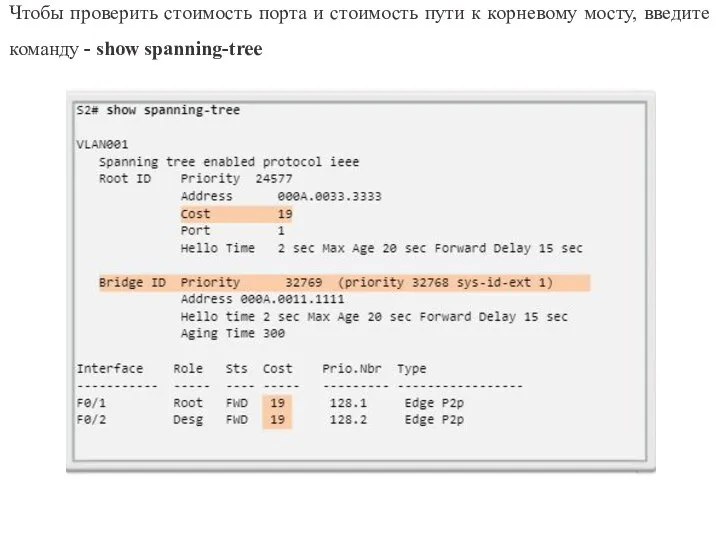

- 43. Чтобы проверить стоимость порта и стоимость пути к корневому мосту, введите команду - show spanning-tree

- 44. Поле Cost в верхней части выходных данных содержит итоговое значение стоимости пути к корневому мосту. Это

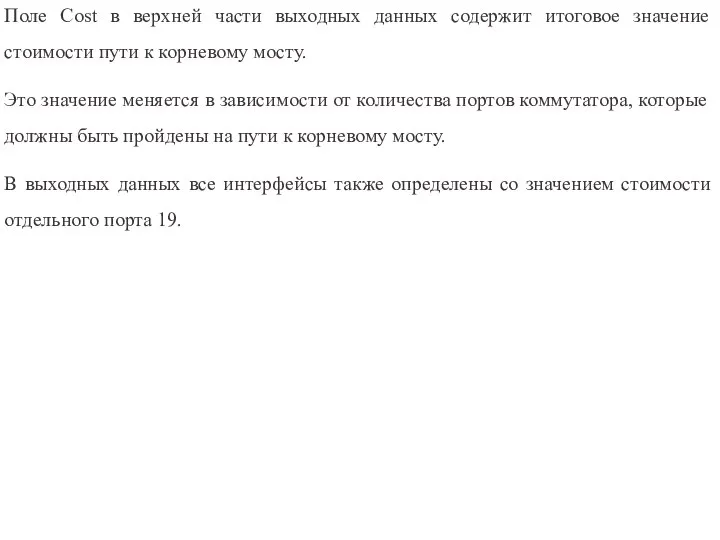

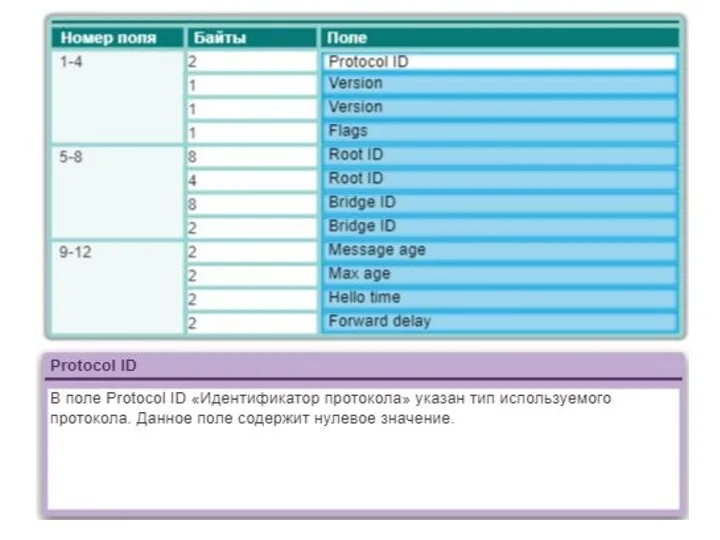

- 45. Формат кадра BPDU 802.1D Алгоритм протокола spanning-tree зависит от обмена кадрами BPDU, выполняемого для определения корневого

- 47. Поля BPDU: В первых четырех полях указаны протокол, версия, тип сообщения и флаги состояния. Следующие четыре

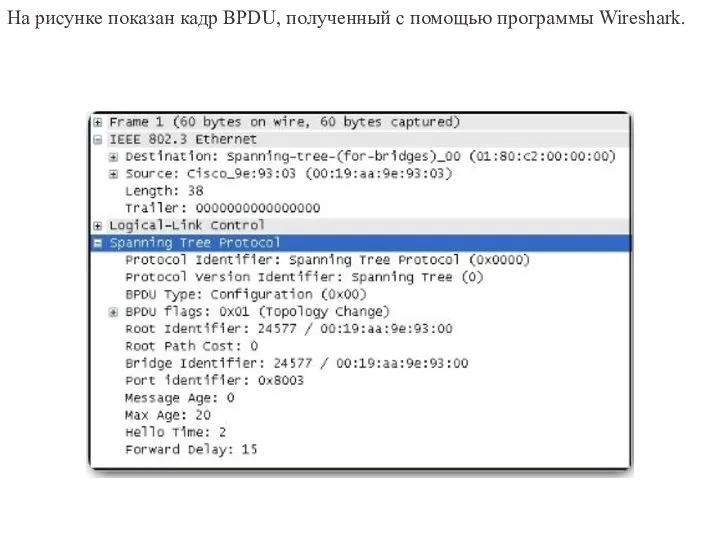

- 48. На рисунке показан кадр BPDU, полученный с помощью программы Wireshark.

- 49. В этом примере кадр BPDU содержит большее количество полей, чем описано выше. Сообщение BPDU при передаче

- 50. Распространение и процесс BPDU Изначально каждый коммутатор в домене широковещательной рассылки считает себя корневым мостом для

- 51. Когда смежные коммутаторы принимают кадр BPDU, они сопоставляют содержащийся в нем идентификатор корневого моста с локальным

- 52. После обновления идентификатора корневого моста в целях определения нового корневого моста, все последующие кадры BPDU, отправленные

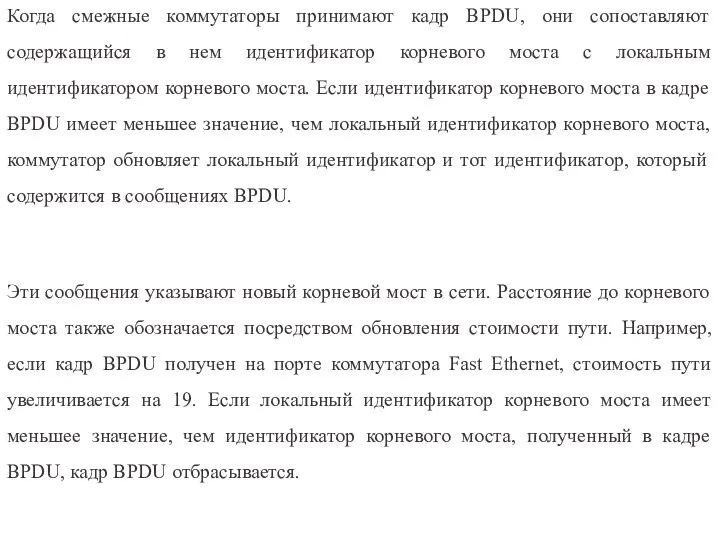

- 53. Далее представлено краткое описание процесса BPDU: 1. Изначально все коммутаторы определяют себя в качестве корневого моста.

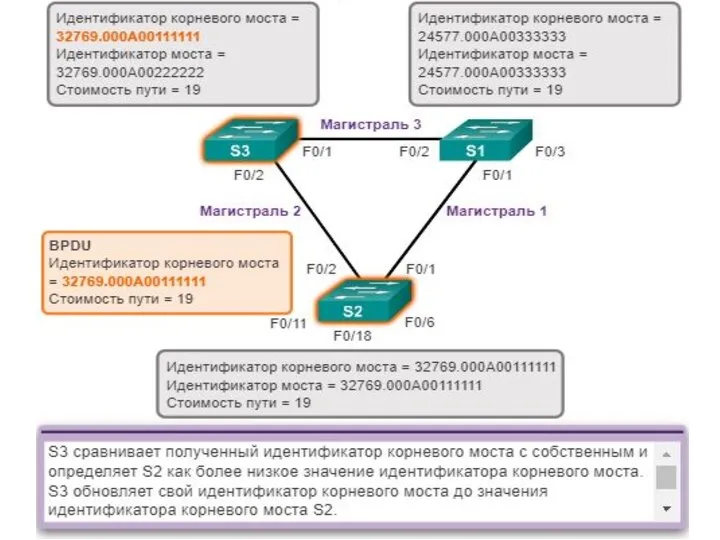

- 54. 2. Когда S3 получает BPDU от S2, S3 сравнивает свой идентификатор корневого моста с полученным кадром

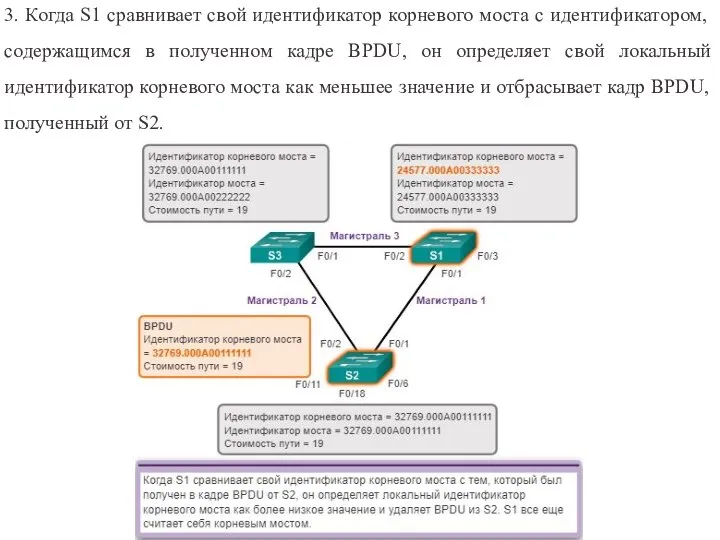

- 56. 3. Когда S1 сравнивает свой идентификатор корневого моста с идентификатором, содержащимся в полученном кадре BPDU, он

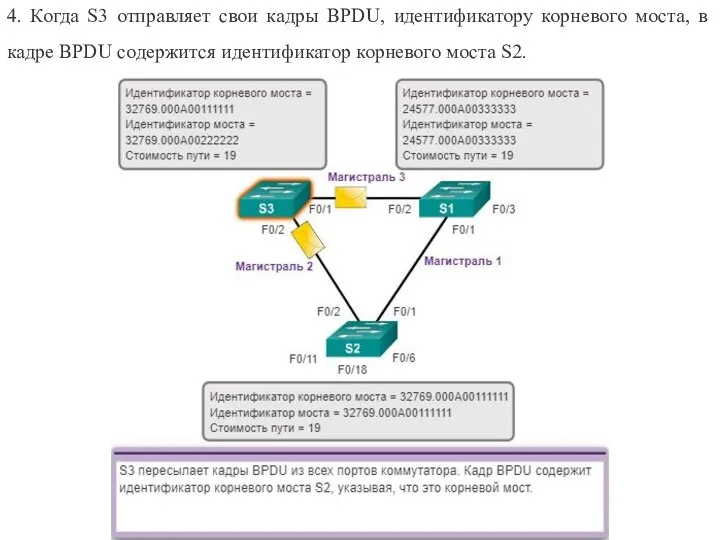

- 57. 4. Когда S3 отправляет свои кадры BPDU, идентификатору корневого моста, в кадре BPDU содержится идентификатор корневого

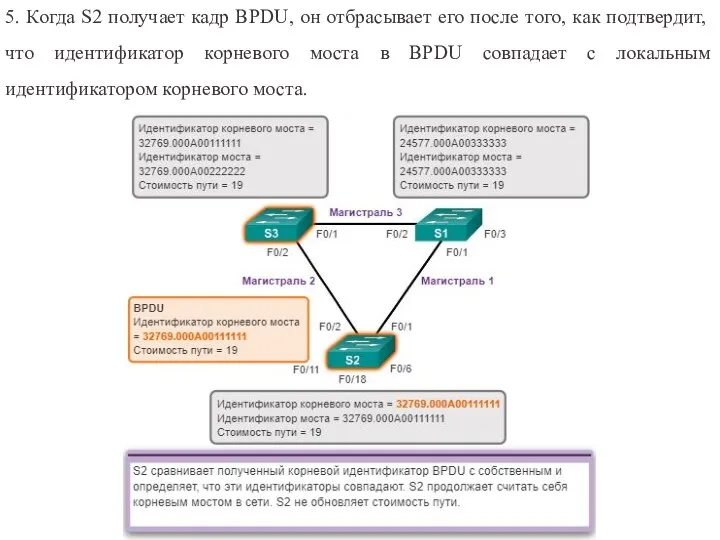

- 58. 5. Когда S2 получает кадр BPDU, он отбрасывает его после того, как подтвердит, что идентификатор корневого

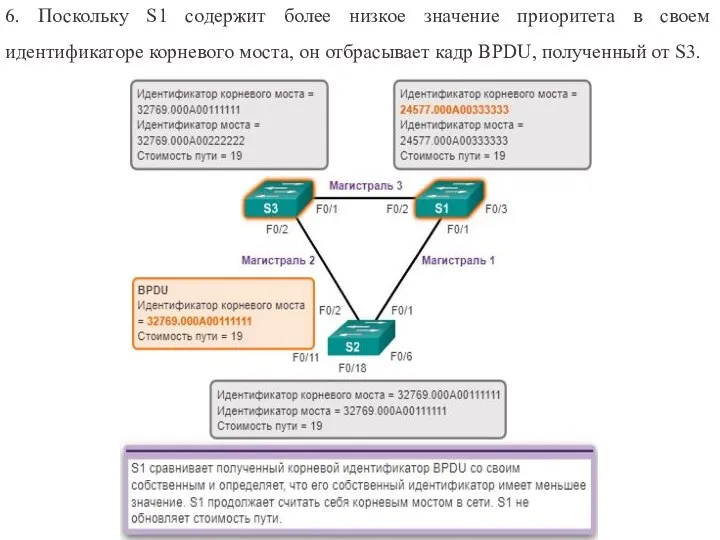

- 59. 6. Поскольку S1 содержит более низкое значение приоритета в своем идентификаторе корневого моста, он отбрасывает кадр

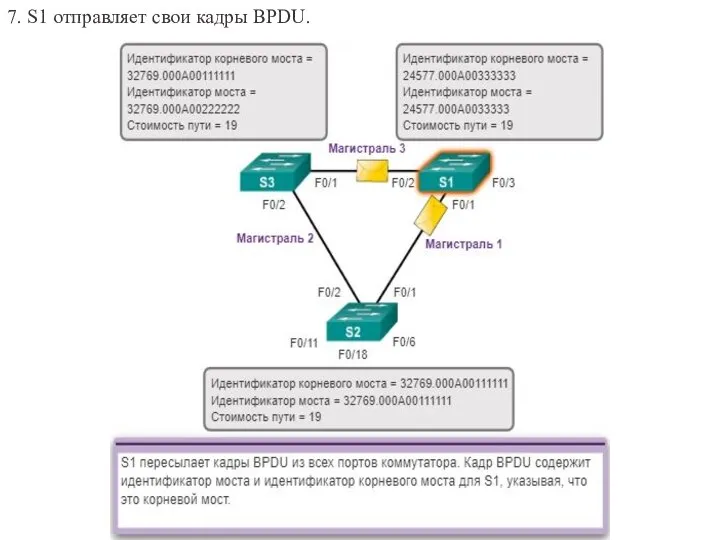

- 60. 7. S1 отправляет свои кадры BPDU.

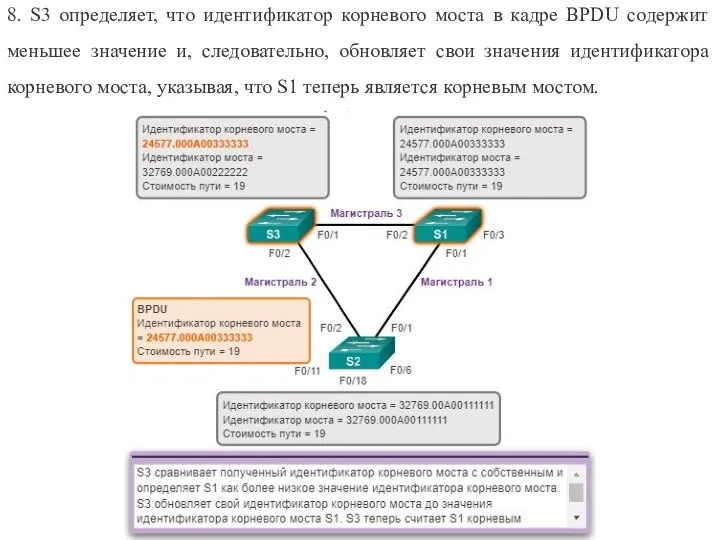

- 61. 8. S3 определяет, что идентификатор корневого моста в кадре BPDU содержит меньшее значение и, следовательно, обновляет

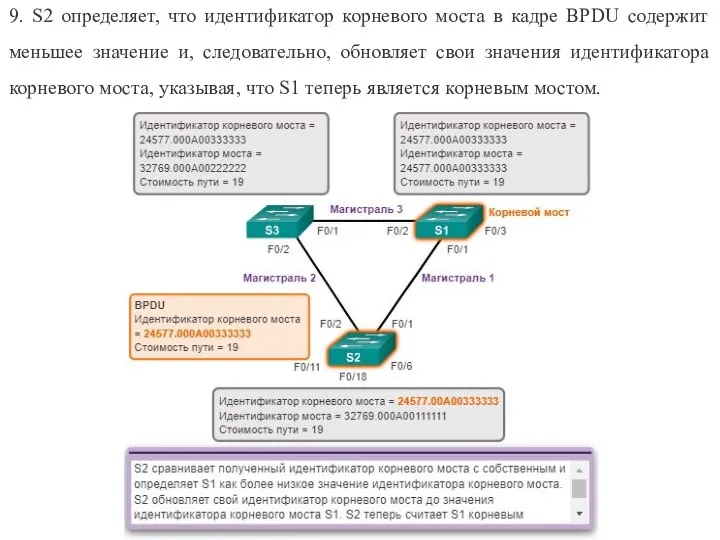

- 62. 9. S2 определяет, что идентификатор корневого моста в кадре BPDU содержит меньшее значение и, следовательно, обновляет

- 63. Поля BID кадра BPDU Идентификатор моста (BID) используется для определения корневого моста в сети. Поле BID

- 64. Приоритет моста Приоритет моста представляет собой настраиваемое значение, которое можно использовать для определения коммутатора, который станет

- 65. Значения варьируются в диапазоне от 0 до 61440 с шагом в 4096. Допустимые значения приоритета: 0,

- 66. Расширенный идентификатор системы Благодаря повсеместному использованию сетей VLAN для сегментации сетевой инфраструктуры, 802.1D был расширен с

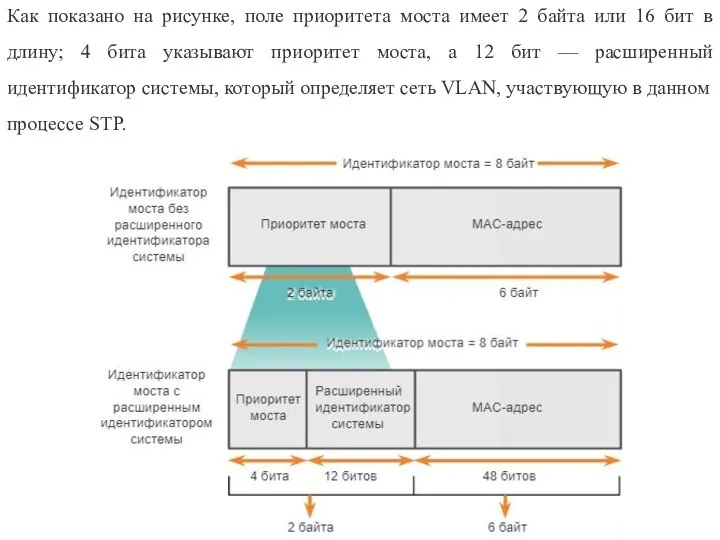

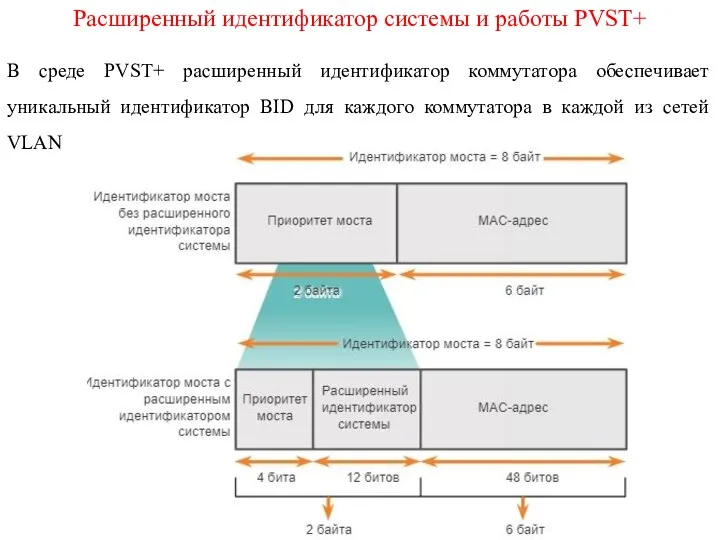

- 67. Как показано на рисунке, поле приоритета моста имеет 2 байта или 16 бит в длину; 4

- 68. Благодаря тому, что длина расширенного идентификатора системы составляет 12 бит, длина приоритета моста сокращена до 4

- 69. Коммутаторы Catalyst серий 2960 и 3560 не поддерживают настройку приоритета моста равному значению 65536 (= 16

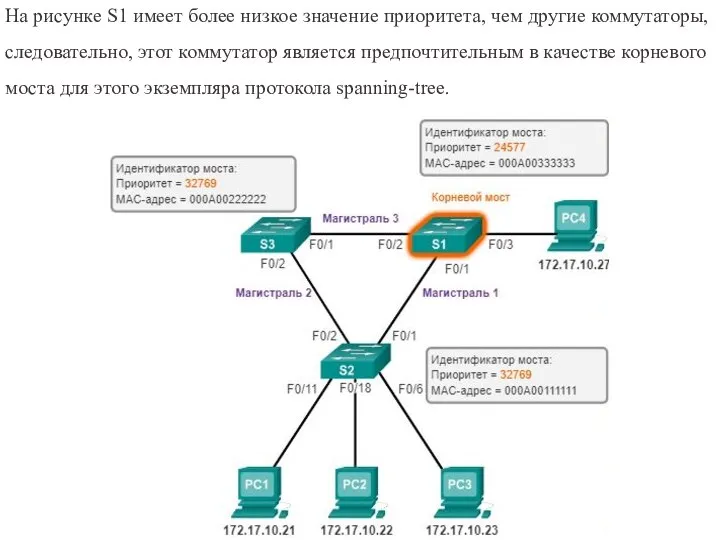

- 70. На рисунке S1 имеет более низкое значение приоритета, чем другие коммутаторы, следовательно, этот коммутатор является предпочтительным

- 71. MAC-адрес с самым низким шестнадцатеричным значением считается предпочтительным корневым мостом. В этом примере S2 имеет наименьшее

- 72. Типы протоколов STP Краткий обзор Список протоколов STP С момента создания исходного стандарта IEEE 802.1D было

- 73. 3. 802.1D-2004: обновленная версия стандарта STP, в которую входит IEEE 802.1w. 4. Быстрый протокол STP (RSTP)

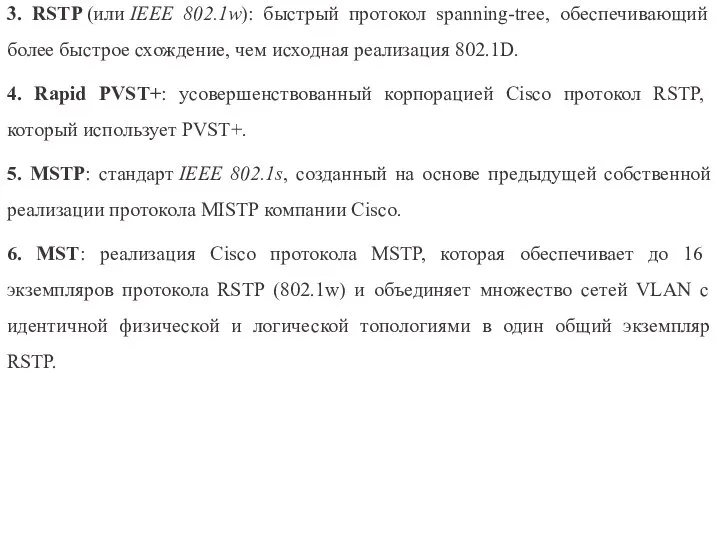

- 74. Характеристики протокола STP Далее представлены характеристики различных протоколов STP. Выделенные курсивом слова указывают, является ли конкретный

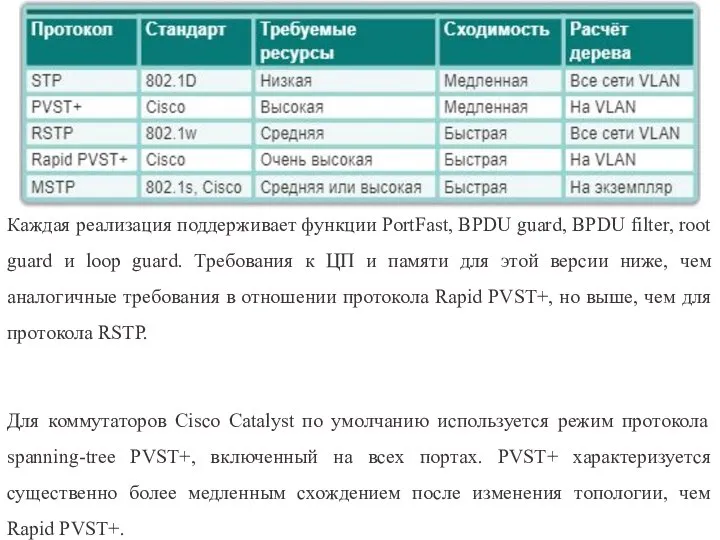

- 75. 3. RSTP (или IEEE 802.1w): быстрый протокол spanning-tree, обеспечивающий более быстрое схождение, чем исходная реализация 802.1D.

- 76. Каждая реализация поддерживает функции PortFast, BPDU guard, BPDU filter, root guard и loop guard. Требования к

- 77. PVST+ Обзор PVST+ Исходный стандарт 802.1D определяет протокол общего spanning-tree (CST), который подразумевает использование только одного

- 78. Корпорация Cisco разработала протокол PVST+ таким образом, чтобы сеть могла использовать независимый экземпляр реализации стандарта IEEE

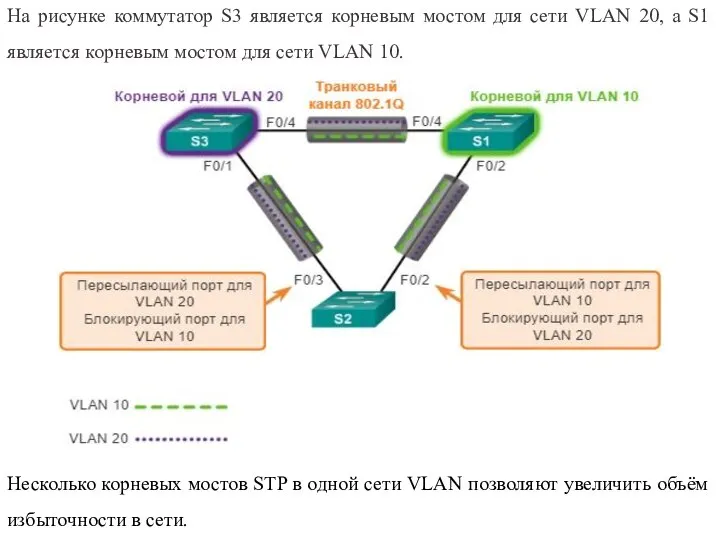

- 79. В среде PVST+ параметры протокола spanning-tree можно настроить таким образом, чтобы половина сетей VLAN выполняла пересылку

- 80. На рисунке коммутатор S3 является корневым мостом для сети VLAN 20, а S1 является корневым мостом

- 81. Сети под управлением PVST+ имеют следующие характеристики: Поддерживается оптимальное распределение нагрузки. Поддержка одного экземпляра протокола spanning-tree

- 82. Состояние протокола и работа протокола PVST+ Протокол STP упрощает создание логического беспетлевого пути по домену широковещательной

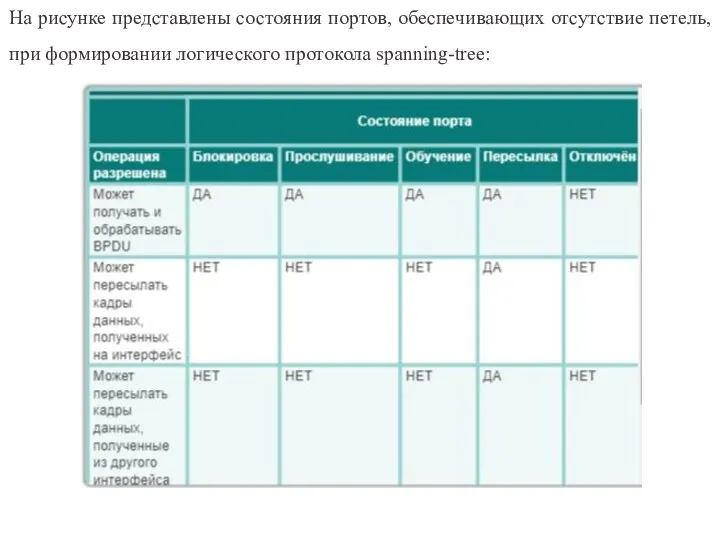

- 83. На рисунке представлены состояния портов, обеспечивающих отсутствие петель, при формировании логического протокола spanning-tree:

- 84. Блокирование: порт является альтернативным и не участвует в пересылке кадров. Прослушивание: прослушивание пути к корневому мосту.

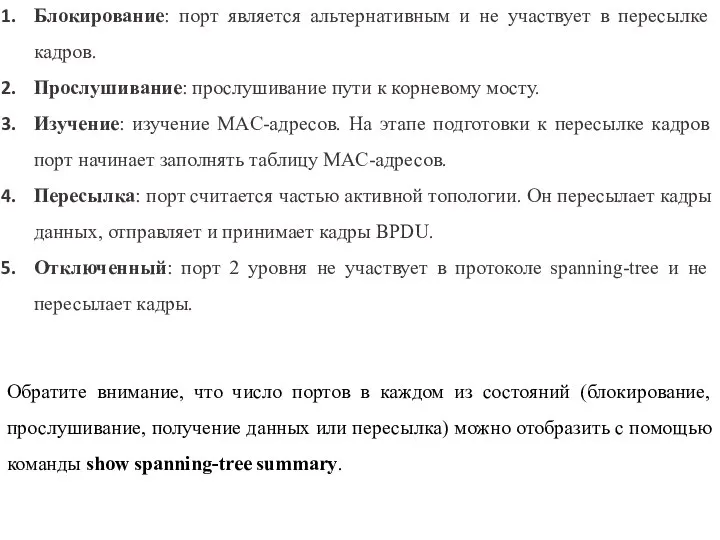

- 85. Для обеспечения логической беспетлевой топологии сети для каждой сети VLAN в коммутируемой сети протокол PVST+ выполняет

- 86. Расширенный идентификатор системы и работы PVST+ В среде PVST+ расширенный идентификатор коммутатора обеспечивает уникальный идентификатор BID

- 87. Например, сеть VLAN 2 будет использовать идентификатор BID по умолчанию 32770 (приоритет 32768 плюс расширенный идентификатор

- 88. Rapid PVST+ Краткий обзор Rapid PVST+ RSTP (IEEE 802.1w) является развитием исходного стандарт 802.1D; он включен

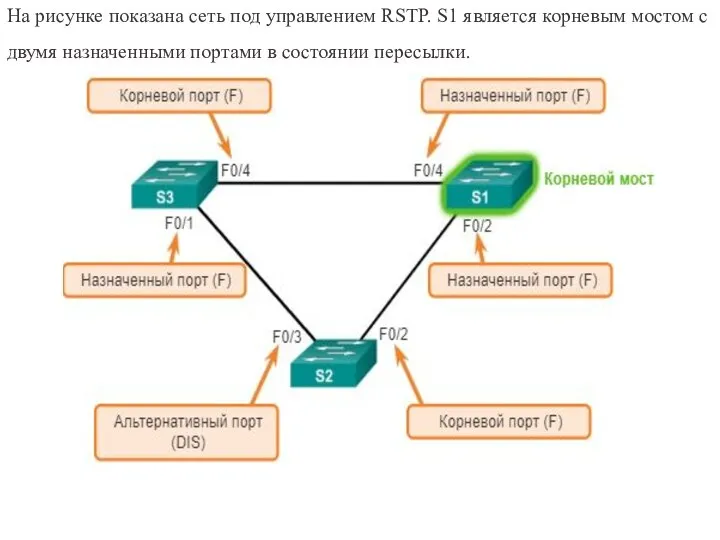

- 89. На рисунке показана сеть под управлением RSTP. S1 является корневым мостом с двумя назначенными портами в

- 90. RSTP поддерживает новый тип порта: порт F0/3 на коммутаторе S2 является альтернативным портом в состоянии отбрасывания.

- 91. Далее представлено краткое описание характеристик RSTP: RSTP является предпочтительным протоколом, позволяющим избежать возникновения петель 2 уровня

- 92. RSTP BPDU Протокол RSTP использует BPDU типа 2 версии 2. Исходный стандарт 802.1D используется BPDU типа

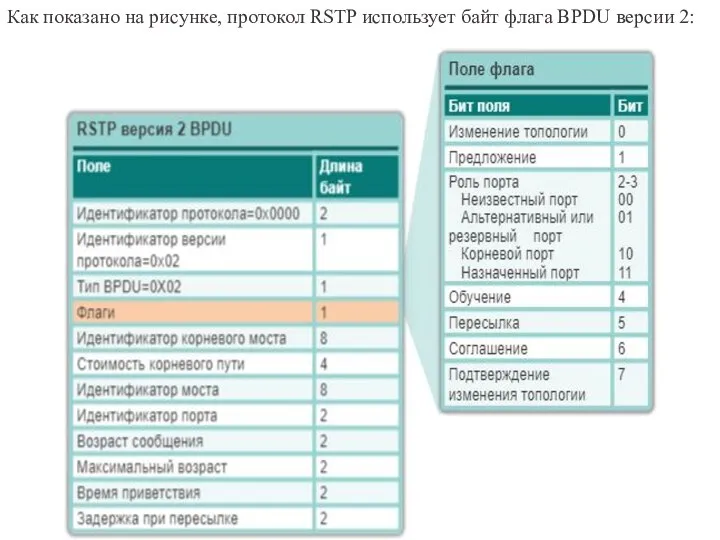

- 93. Как показано на рисунке, протокол RSTP использует байт флага BPDU версии 2:

- 94. Биты 0 и 7 используются для изменения топологии и подтверждения их поступления в исходный 802.1D. Биты

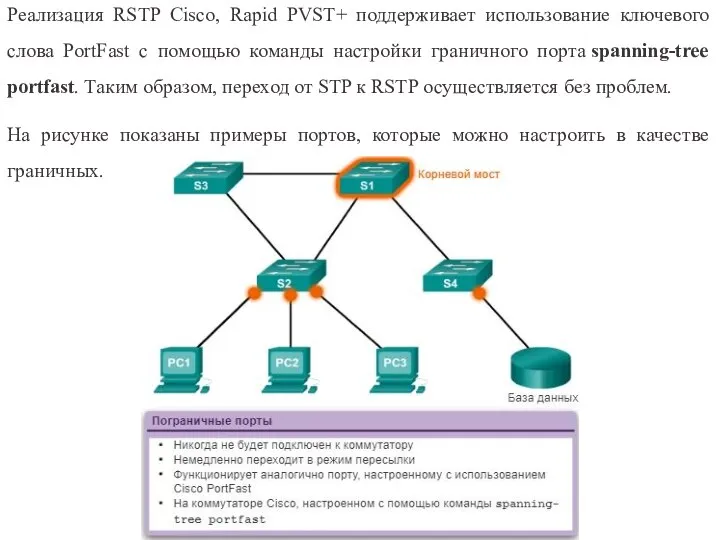

- 95. Пограничные порты Пограничный порт под управлением RSTP представляет собой порт коммутатора, который никогда не планируется подключать

- 96. Реализация RSTP Cisco, Rapid PVST+ поддерживает использование ключевого слова PortFast с помощью команды настройки граничного порта

- 97. На рисунке показаны примеры портов, отличных от граничных.

- 98. Типы каналов Тип канала позволяет распределить по категориям каждый порт, участвующий в RSTP на основе дуплексного

- 100. Тип канала позволяет определить, может ли порт сразу перейти в состояние пересылки при условии выполнения определённых

- 102. Скачать презентацию

Structures and Records

Structures and Records Ссылки в Excel

Ссылки в Excel Алгоритмы для формальных исполнителей

Алгоритмы для формальных исполнителей Структура действия и структуры данных

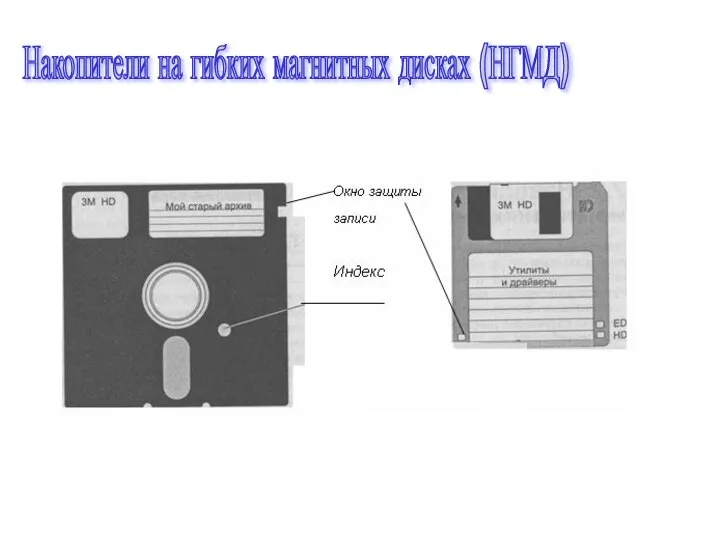

Структура действия и структуры данных Накопители на гибких магнитных дисках (НГМД)

Накопители на гибких магнитных дисках (НГМД) Наш инстаграм. Задание 6 недели

Наш инстаграм. Задание 6 недели HEADLINER - создание эффективной базы контактов с ведущими изданиями

HEADLINER - создание эффективной базы контактов с ведущими изданиями Вселенная коллекционера

Вселенная коллекционера Компьютерная сеть Интернет

Компьютерная сеть Интернет Человек и компьютер

Человек и компьютер Отработка таблиц истинности с объяснениями

Отработка таблиц истинности с объяснениями Структура презентации

Структура презентации Меню программы PowerPoint

Меню программы PowerPoint Как устроен компьютер

Как устроен компьютер Информационные ресурсы

Информационные ресурсы Вход в оборот

Вход в оборот Информационные технологии

Информационные технологии Примеры САПР

Примеры САПР Развитие машинного перевода

Развитие машинного перевода Ввод сз в действие

Ввод сз в действие Город Интернет. Интерактивная игра

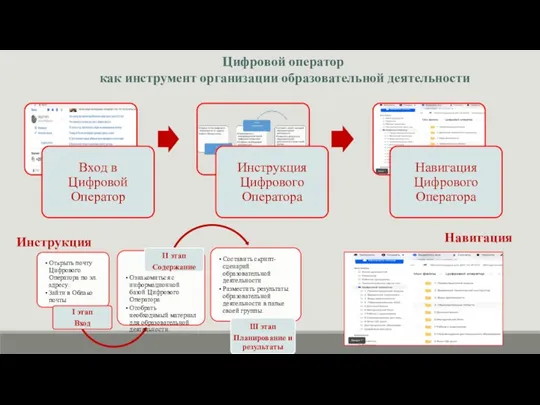

Город Интернет. Интерактивная игра Цифровой оператор как инструмент организации образовательной деятельности

Цифровой оператор как инструмент организации образовательной деятельности Клавиатура. Принцип работы клавиатуры

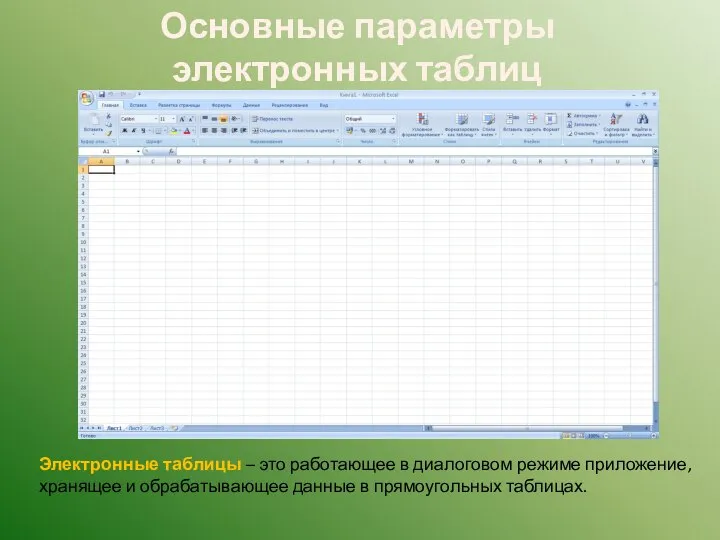

Клавиатура. Принцип работы клавиатуры Электронные таблицы

Электронные таблицы Указатели. Массивы. Лекция № 08

Указатели. Массивы. Лекция № 08 Как работает поисковая машина

Как работает поисковая машина At the movies

At the movies ТЗ сайту Зрозуміло

ТЗ сайту Зрозуміло