Методика определения возможного ущерба и алгоритма определения уровня защищённости государственных информационных систем

Содержание

- 2. АКТУАЛЬНОСТЬ ИССЛЕДОВАНИЯ Согласно статистическим данным, в 2019 году число преступлений в сфере информационно-телекоммуникационных технологий увеличилось с

- 3. НАУЧНАЯ НОВИЗНА Разработана методика определения степени возможного ущерба, отличающаяся оценкой затрат от негативных последствий, которые могут

- 4. ЦЕЛЬ И ЗАДАЧИ РАБОТЫ Целью работы является повышение уровня защищённости государственных информационных систем. Провести анализ существующей

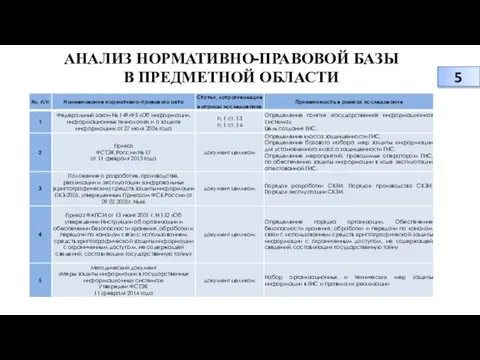

- 5. АНАЛИЗ НОРМАТИВНО-ПРАВОВОЙ БАЗЫ В ПРЕДМЕТНОЙ ОБЛАСТИ

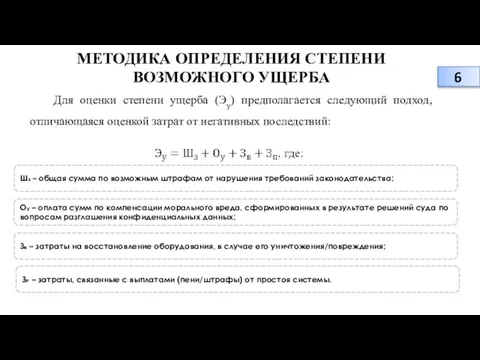

- 6. МЕТОДИКА ОПРЕДЕЛЕНИЯ СТЕПЕНИ ВОЗМОЖНОГО УЩЕРБА Для оценки степени ущерба (Эу) предполагается следующий подход, отличающаяся оценкой затрат

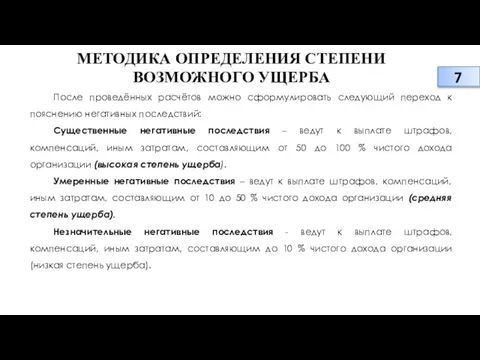

- 7. МЕТОДИКА ОПРЕДЕЛЕНИЯ СТЕПЕНИ ВОЗМОЖНОГО УЩЕРБА После проведённых расчётов можно сформулировать следующий переход к пояснению негативных последствий:

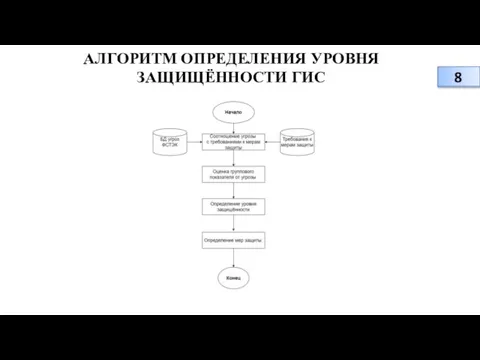

- 8. АЛГОРИТМ ОПРЕДЕЛЕНИЯ УРОВНЯ ЗАЩИЩЁННОСТИ ГИС

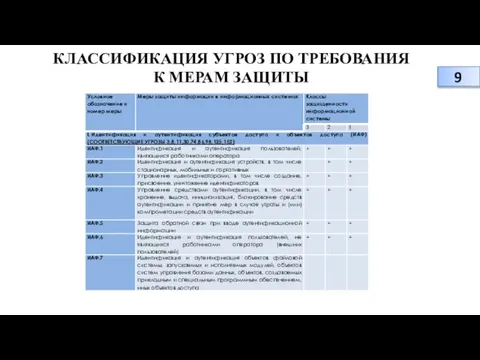

- 9. КЛАССИФИКАЦИЯ УГРОЗ ПО ТРЕБОВАНИЯ К МЕРАМ ЗАЩИТЫ

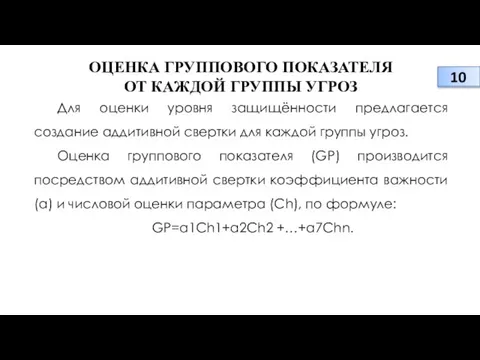

- 10. ОЦЕНКА ГРУППОВОГО ПОКАЗАТЕЛЯ ОТ КАЖДОЙ ГРУППЫ УГРОЗ Для оценки уровня защищённости предлагается создание аддитивной свертки для

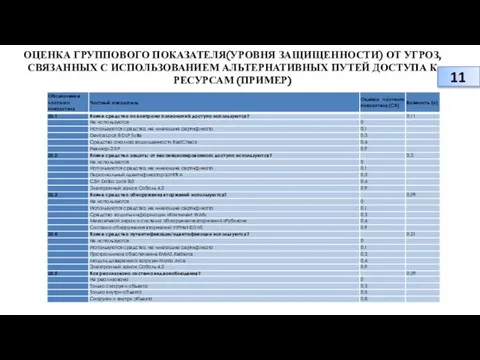

- 11. ОЦЕНКА ГРУППОВОГО ПОКАЗАТЕЛЯ(УРОВНЯ ЗАЩИЩЕННОСТИ) ОТ УГРОЗ, СВЯЗАННЫХ С ИСПОЛЬЗОВАНИЕМ АЛЬТЕРНАТИВНЫХ ПУТЕЙ ДОСТУПА К РЕСУРСАМ (ПРИМЕР)

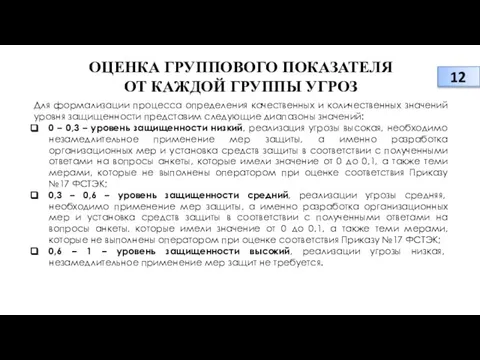

- 12. ОЦЕНКА ГРУППОВОГО ПОКАЗАТЕЛЯ ОТ КАЖДОЙ ГРУППЫ УГРОЗ Для формализации процесса определения качественных и количественных значений уровня

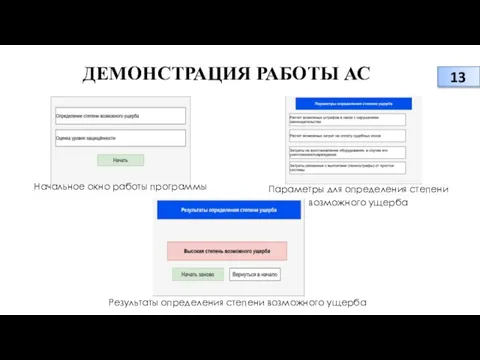

- 13. ДЕМОНСТРАЦИЯ РАБОТЫ АС Начальное окно работы программы Параметры для определения степени возможного ущерба Результаты определения степени

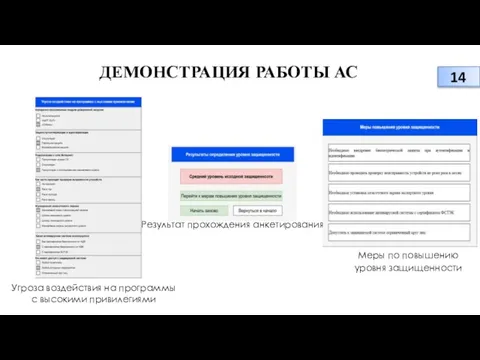

- 14. ДЕМОНСТРАЦИЯ РАБОТЫ АС Угроза воздействия на программы с высокими привилегиями Результат прохождения анкетирования Меры по повышению

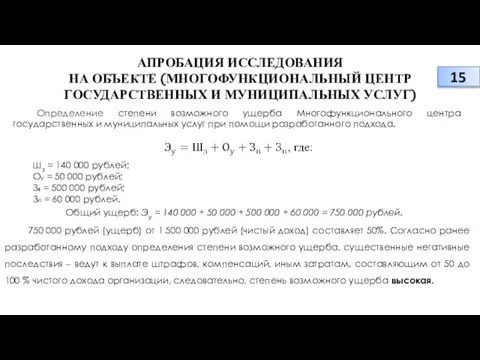

- 15. АПРОБАЦИЯ ИССЛЕДОВАНИЯ НА ОБЪЕКТЕ (МНОГОФУНКЦИОНАЛЬНЫЙ ЦЕНТР ГОСУДАРСТВЕННЫХ И МУНИЦИПАЛЬНЫХ УСЛУГ) Определение степени возможного ущерба Многофункционального центра

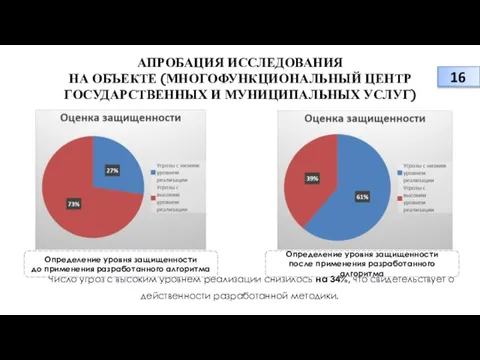

- 16. АПРОБАЦИЯ ИССЛЕДОВАНИЯ НА ОБЪЕКТЕ (МНОГОФУНКЦИОНАЛЬНЫЙ ЦЕНТР ГОСУДАРСТВЕННЫХ И МУНИЦИПАЛЬНЫХ УСЛУГ) Число угроз с высоким уровнем реализации

- 17. РЕЗУЛЬТАТЫ РАБОТЫ 1. Проведён анализ существующей нормативно-правовой базы, методических документов и научных статей в области защиты

- 19. Скачать презентацию

Операционные системы компьютера

Операционные системы компьютера Python как универсальный инструмент реализации количественных исследований

Python как универсальный инструмент реализации количественных исследований Методы массивов

Методы массивов Параллельные сортировки на общей памяти

Параллельные сортировки на общей памяти Интернет помогает учиться. Интернет-ресурсы для детей и их родителей

Интернет помогает учиться. Интернет-ресурсы для детей и их родителей Инструмент для поиска отзывов пользователей на заданный товар или компанию

Инструмент для поиска отзывов пользователей на заданный товар или компанию Использование сетевого ресурса Dnevnik.ru в работе учителя

Использование сетевого ресурса Dnevnik.ru в работе учителя Классификация программного обеспечения

Классификация программного обеспечения Digital classroom. Микроскопия для образования в эпоху цифровых технологий

Digital classroom. Микроскопия для образования в эпоху цифровых технологий Система автоматизации договорной работы ТурбоКонтракт

Система автоматизации договорной работы ТурбоКонтракт Система управления базами данных (Урок 8)

Система управления базами данных (Урок 8) Выпускная квалификационная работа: применение XML технологий на MS SQL для сопровождения корпоративных приложений

Выпускная квалификационная работа: применение XML технологий на MS SQL для сопровождения корпоративных приложений Flask. Пример Hello

Flask. Пример Hello Порядок передачи ВКР для размещения в электронной библиотеке

Порядок передачи ВКР для размещения в электронной библиотеке Шутер. Враги и снаряды

Шутер. Враги и снаряды Подготовка учебной презентации и особенности ее использования

Подготовка учебной презентации и особенности ее использования Строки в C#

Строки в C# Эвристические методы синтеза систем

Эвристические методы синтеза систем Множество. Понятие множества

Множество. Понятие множества Термины РМД в SQL

Термины РМД в SQL E-mail

E-mail Презентация на тему Алгебра логики вторая часть

Презентация на тему Алгебра логики вторая часть  Информатика 2 класс. Одинаковые цепочки. Разные цепочки

Информатика 2 класс. Одинаковые цепочки. Разные цепочки Topslide. Дизайн, эффективность, скорость

Topslide. Дизайн, эффективность, скорость Метрологическое обеспечение испытаний абонентского оборудования 45G на соответствие требованиям стандартов

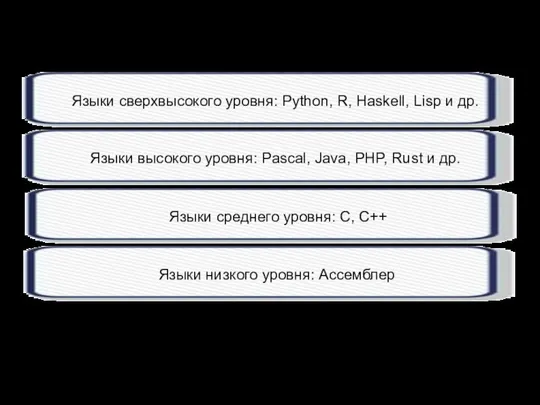

Метрологическое обеспечение испытаний абонентского оборудования 45G на соответствие требованиям стандартов Языки сверхвысокого уровня: Python, R, Haskell, Lisp И Др

Языки сверхвысокого уровня: Python, R, Haskell, Lisp И Др Основные теоретические вопросы проектирования ПОР

Основные теоретические вопросы проектирования ПОР Преобразование форматов данных

Преобразование форматов данных