Слайд 2Актуальность темы

Выбранная тема дипломного исследования актуальна, поскольку проблема защиты информации является одной

из самых важных тем в информационной сфере и требует ее реализации.

Слайд 3Объект и предмет исследования

Объект исследования - защита информации от несанкционированного доступа.

Предмет -

типовая модель нарушителя безопасности информации в коммерческой организации.

Слайд 4Цель дипломной работы

Целью данной работы является раскрытие вопроса понятия типовой модели нарушителя

безопасности информации и ее последующего построения.

Слайд 5Задачи

дать определение модели нарушителя безопасности информации;

проанализировать, какие есть виды нарушителей и какими

они обладают возможностями;

дать классификацию нарушителей безопасности информации;

раскрыть методику создания базовой модели нарушителя;

создать модель нарушителя в коммерческой организации.

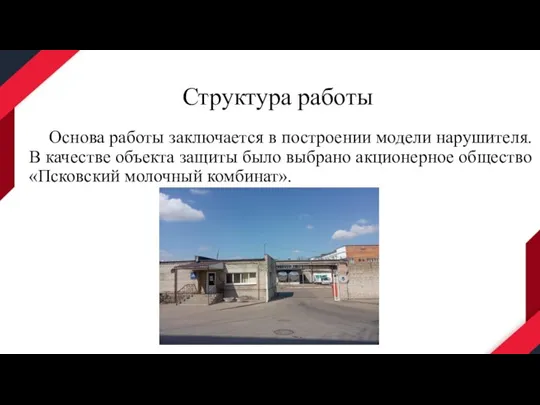

Слайд 6Структура работы

Основа работы заключается в построении модели нарушителя. В качестве объекта защиты

было выбрано акционерное общество «Псковский молочный комбинат».

Слайд 7Построение модели нарушителя

При построении модели нарушителя необходимо:

- знать мотивы нарушителей и выявить

наиболее опасные категории нарушителей;

- знать, какую именно информацию необходимо защищать;

- иметь представление о том, с какой целью может быть осуществлен несанкционированный доступ к информации нарушителем;

реализовать метод создания рубежей защиты;

составить таблицу модели нарушителя.

Слайд 8Мотивы нарушителей

В зависимости от целей или мотивов, нарушителей делят на:

идейные хакеры;

искатели приключений;

хакеры

— профессионалы;

ненадежные сотрудники.

В нашем случае наиболее опасными категориями нарушителей будут хакеры-профессионалы и ненадежные сотрудники.

Слайд 9Информация

Самой ценной информацией комбината является секрет производства молочной продукции и ноу-хау, если

имеется.

Слайд 10Цель нарушителя

Непосредственной целью нарушителя является хищение информации о секретах производства из баз

данных комбината.

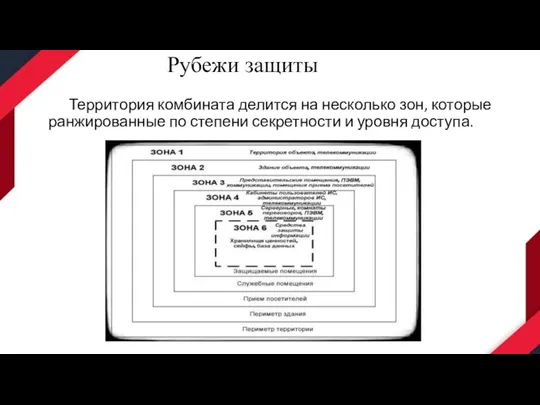

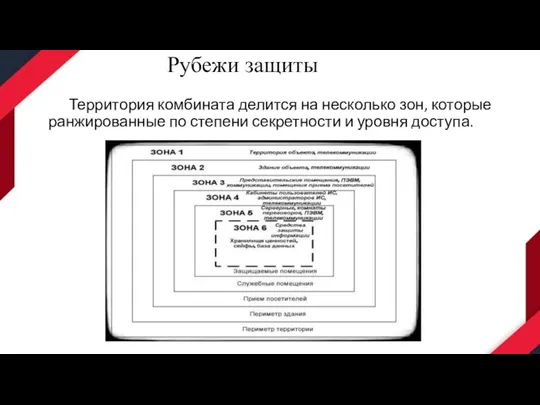

Слайд 11Рубежи защиты

Территория комбината делится на несколько зон, которые ранжированные по степени секретности

и уровня доступа.

Слайд 12Таблица модели нарушителя

В таблице представлена модель нарушителей относительно рубежей защиты предприятия и

возможности доступа. Также в таблице присутствует характеристика нарушителя. Таблица указана в дипломной работе

Операционные системы компьютера

Операционные системы компьютера Python как универсальный инструмент реализации количественных исследований

Python как универсальный инструмент реализации количественных исследований Методы массивов

Методы массивов Параллельные сортировки на общей памяти

Параллельные сортировки на общей памяти Интернет помогает учиться. Интернет-ресурсы для детей и их родителей

Интернет помогает учиться. Интернет-ресурсы для детей и их родителей Инструмент для поиска отзывов пользователей на заданный товар или компанию

Инструмент для поиска отзывов пользователей на заданный товар или компанию Использование сетевого ресурса Dnevnik.ru в работе учителя

Использование сетевого ресурса Dnevnik.ru в работе учителя Классификация программного обеспечения

Классификация программного обеспечения Digital classroom. Микроскопия для образования в эпоху цифровых технологий

Digital classroom. Микроскопия для образования в эпоху цифровых технологий Система автоматизации договорной работы ТурбоКонтракт

Система автоматизации договорной работы ТурбоКонтракт Система управления базами данных (Урок 8)

Система управления базами данных (Урок 8) Выпускная квалификационная работа: применение XML технологий на MS SQL для сопровождения корпоративных приложений

Выпускная квалификационная работа: применение XML технологий на MS SQL для сопровождения корпоративных приложений Flask. Пример Hello

Flask. Пример Hello Порядок передачи ВКР для размещения в электронной библиотеке

Порядок передачи ВКР для размещения в электронной библиотеке Шутер. Враги и снаряды

Шутер. Враги и снаряды Подготовка учебной презентации и особенности ее использования

Подготовка учебной презентации и особенности ее использования Строки в C#

Строки в C# Эвристические методы синтеза систем

Эвристические методы синтеза систем Множество. Понятие множества

Множество. Понятие множества Термины РМД в SQL

Термины РМД в SQL E-mail

E-mail Презентация на тему Алгебра логики вторая часть

Презентация на тему Алгебра логики вторая часть  Информатика 2 класс. Одинаковые цепочки. Разные цепочки

Информатика 2 класс. Одинаковые цепочки. Разные цепочки Topslide. Дизайн, эффективность, скорость

Topslide. Дизайн, эффективность, скорость Метрологическое обеспечение испытаний абонентского оборудования 45G на соответствие требованиям стандартов

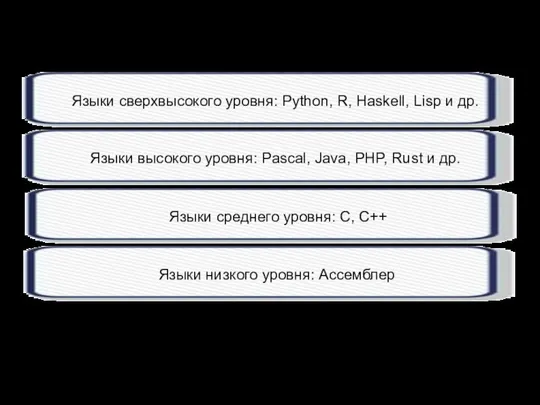

Метрологическое обеспечение испытаний абонентского оборудования 45G на соответствие требованиям стандартов Языки сверхвысокого уровня: Python, R, Haskell, Lisp И Др

Языки сверхвысокого уровня: Python, R, Haskell, Lisp И Др Основные теоретические вопросы проектирования ПОР

Основные теоретические вопросы проектирования ПОР Преобразование форматов данных

Преобразование форматов данных