Содержание

- 2. Содержание: Правило №1 Правило №2 Правило №3 Правило №4 Правило №5 Правило №6 Правило №7 Правило

- 3. Правило №1 Нежелательно размещать персональную информацию в Интернете Персональная информация — это ваше имя, фамилия, возраст,

- 4. Правило №2 Если вы публикуете фото или видео в интернете — каждый может посмотреть их и

- 5. На e - mail могут приходить нежелательные письма – «СПАМ». Не отвечайте на них!!! Если Вы

- 6. Правило №4 Не открывайте файлы, которые прислали неизвестные Вам людей. Вы не можете знать, что на

- 7. Правило №5 Не добавляйте незнакомых людей в «друзья» в социальных сетях, ICQ, MSN messenger и т.п.

- 8. Контролируйте работу за компьютером. Неограниченное использование компьютера может привести к физическим (глазным, гиподинамия, остеохондроз) и психологическим

- 9. Используйте для паролей трудно запоминаемый набор цифр и букв. Не используйте в качестве паролей набор цифр:

- 10. Используйте на компьютерах лицензионное программное обеспечение, антивирусные программы и своевременное обновляйте их. Обновление необходимо для пресечения

- 11. Не вводите важные сведения и не «запоминайте» пароли на общедоступных компьютерах (в школе, в Интернет-кафе) Злоумышленники

- 12. При общении соблюдайте сетевой - этикет. Не забывайте, что в Сети вы общаетесь с живым человеком,

- 13. Не верьте всему, что размещено в Интернете В сети может быть размещена недостоверная информация, домыслы, а

- 14. Правило №12 Если рядом с вами нет родственников, не встречайтесь в реальной жизни с людьми, с

- 15. Используйте веб - камеру только при общении с друзьями Проследите, чтобы посторонние люди не имели возможности

- 16. Помните!!! Никогда не поздно рассказать взрослым, если вас кто-то обидел

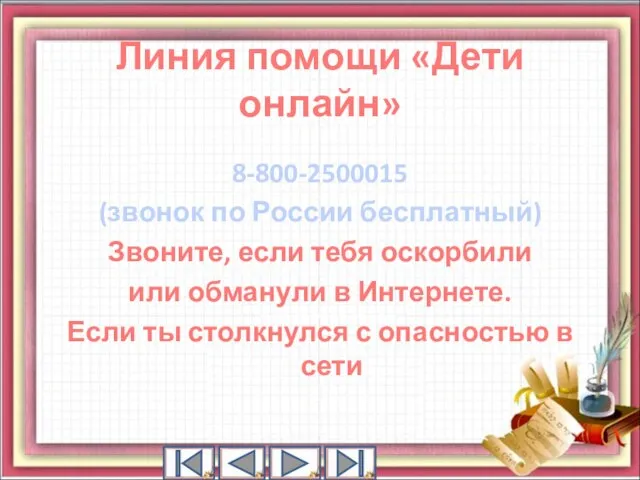

- 17. Линия помощи «Дети онлайн» 8-800-2500015 (звонок по России бесплатный) Звоните, если тебя оскорбили или обманули в

- 18. Используема литература и ссылки http://a-vir.chalna.edusite.ru/p16aa1.html http://ipk.68edu.ru/docs/bezopasnostdeti/nedelya-internet.pdf http://www.microsoft.com/eesti/haridus/veebivend/koomiksid/rus/html/etusivu.htm Картинки http://dacepotz79.wordpress.com/ http://www.questionwriter.com/blog/how-do-i-make-a-true-or-false-quiz.html http://p2p-news.ru/p2p http://www.compburg.ru/index.php?categoryID=391 http://pda.islamnews.ru/index.php?name=news&op=view&id=115391 http://auto.lafa.kz/info/news/371/mobilnoe-tabu http://news.a42.ru/news/item/199622/ http://101gig.ru/load/soft/prochee/34

- 20. Скачать презентацию

По инновационному продукту АТС1 и АТС 2 из сферы применения FinTech

По инновационному продукту АТС1 и АТС 2 из сферы применения FinTech Социальная инженерия

Социальная инженерия Презентация на тему Сравнение множеств

Презентация на тему Сравнение множеств  Человек и информация. Источники и приемники информации.

Человек и информация. Источники и приемники информации. Образовательные среды

Образовательные среды Коммуникативные модели в интернете

Коммуникативные модели в интернете bd (1)

bd (1) Нобелевские лауреаты в области информатики

Нобелевские лауреаты в области информатики Как написать научную статью

Как написать научную статью Создание объектов профилирования

Создание объектов профилирования Программно-аппаратные средства обеспечения информационной безопасности (ПАСО ИБ)

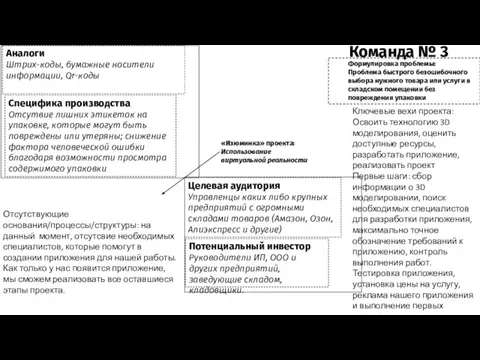

Программно-аппаратные средства обеспечения информационной безопасности (ПАСО ИБ) Штрих-коды, бумажные носители информации, Qr-коды

Штрих-коды, бумажные носители информации, Qr-коды Презентация "ПМК" - скачать презентации по Информатике

Презентация "ПМК" - скачать презентации по Информатике Инженерия программного обеспечения. Тест-кейс

Инженерия программного обеспечения. Тест-кейс HTML, CSS- каскадные таблицы стилей

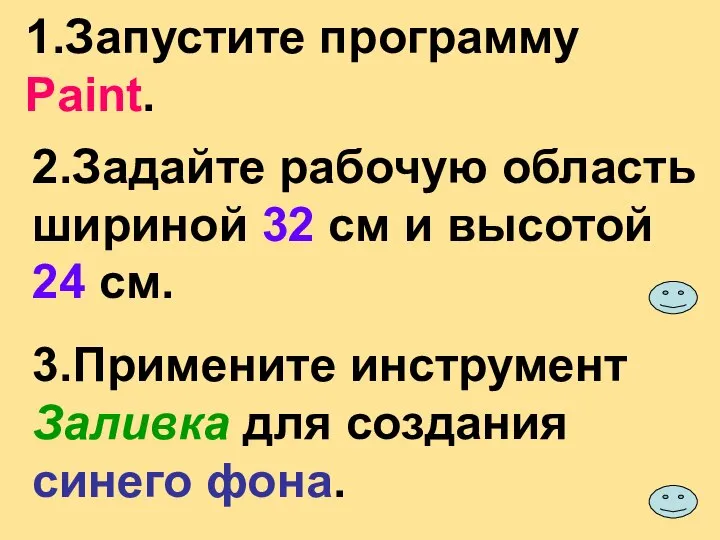

HTML, CSS- каскадные таблицы стилей Программа Paint

Программа Paint Расчёт и проектирование системы навигации мобильного робота

Расчёт и проектирование системы навигации мобильного робота Методологические основы CASE – технологии

Методологические основы CASE – технологии Autodesk. Форум технологии проектирования

Autodesk. Форум технологии проектирования Любимый скайп. Топ-репетитор

Любимый скайп. Топ-репетитор Тренажёр по информатике для 2 класса

Тренажёр по информатике для 2 класса Работа с деформированным текстом

Работа с деформированным текстом Знакомство с python. Занятие №1

Знакомство с python. Занятие №1 Socia lMedia Get Started

Socia lMedia Get Started Вводная лекция по дисциплине компьютерные технологии и информатика

Вводная лекция по дисциплине компьютерные технологии и информатика Текстовые документы и их структурные единицы (раздел, абзац, строка, слово, символ). Технологии создания текстовых документов

Текстовые документы и их структурные единицы (раздел, абзац, строка, слово, символ). Технологии создания текстовых документов Инфокоммуникационные системы специального назначения

Инфокоммуникационные системы специального назначения Медиаплееры

Медиаплееры