- Главная

- Информатика

- Программа-вымогатель WannaCrypt

Содержание

- 2. WannaCrypt (также известный как WCry и WanaCrypt0r 2.0) — вредоносное ПО, сетевой червь и программа-вымогатель, поразившая

- 3. Метод атаки Если в классической схеме программа-вымогатель попадала на компьютер благодаря действиям самого пользователя через электронную

- 4. Распространение 12 мая 2017 года червь распространился по миру. Атаке подверглись многие страны, но больше всего

- 5. ВНИМАНИЕ ! СПОСОБОВ ЗАЩИТЫ ОТ WANNACRY НЕТ

- 7. Скачать презентацию

Слайд 2WannaCrypt (также известный как WCry и WanaCrypt0r 2.0) — вредоносное ПО, сетевой

WannaCrypt (также известный как WCry и WanaCrypt0r 2.0) — вредоносное ПО, сетевой

червь и программа-вымогатель, поразившая 12 мая 2017 года большое количество компьютеров под управлением операционной системы Microsoft Windows. Одними из первых были атакованы компьютеры в Испании, затем червь распространился на другие страны. От червя пострадали компьютеры частных лиц, коммерческих организаций и правительственных учреждений. Используется как средство вымогательства денежных средств.

WANNACRYPT

Слайд 3Метод атаки

Если в классической схеме программа-вымогатель попадала на компьютер благодаря действиям самого

Метод атаки

Если в классической схеме программа-вымогатель попадала на компьютер благодаря действиям самого

пользователя через электронную почту или веб-ссылку, то в случае WannaCry участие пользователя полностью исключено, продолжительность времени между обнаружением уязвимого компьютера и полным его заражением составляет порядка 3 минут.

После запуска на компьютере вредоносная программа действует как классическая программа-вымогатель: она начинает зашифровывать данные пользователей системы с помощью уникального для каждого файла ключа. Сгенерированная ключевая пара шифруется открытым ключом ключевой пары злоумышленников и отправляется на сервера управления, расположенные в сети Tor. Завершив процесс шифрования, программа выводит на экран окно с требованием перевести определённую сумму в биткоинах (эквивалентную около 300 долларов США) на указанный кошелёк в течение трёх дней. Если нужная сумма не поступит, то сумма автоматически будет увеличена вдвое. На седьмой день данные уничтожаются.

Сообщение выводится на языке, соответствующем установленному на компьютере. Всего программой поддерживается 28 языков.

После запуска на компьютере вредоносная программа действует как классическая программа-вымогатель: она начинает зашифровывать данные пользователей системы с помощью уникального для каждого файла ключа. Сгенерированная ключевая пара шифруется открытым ключом ключевой пары злоумышленников и отправляется на сервера управления, расположенные в сети Tor. Завершив процесс шифрования, программа выводит на экран окно с требованием перевести определённую сумму в биткоинах (эквивалентную около 300 долларов США) на указанный кошелёк в течение трёх дней. Если нужная сумма не поступит, то сумма автоматически будет увеличена вдвое. На седьмой день данные уничтожаются.

Сообщение выводится на языке, соответствующем установленному на компьютере. Всего программой поддерживается 28 языков.

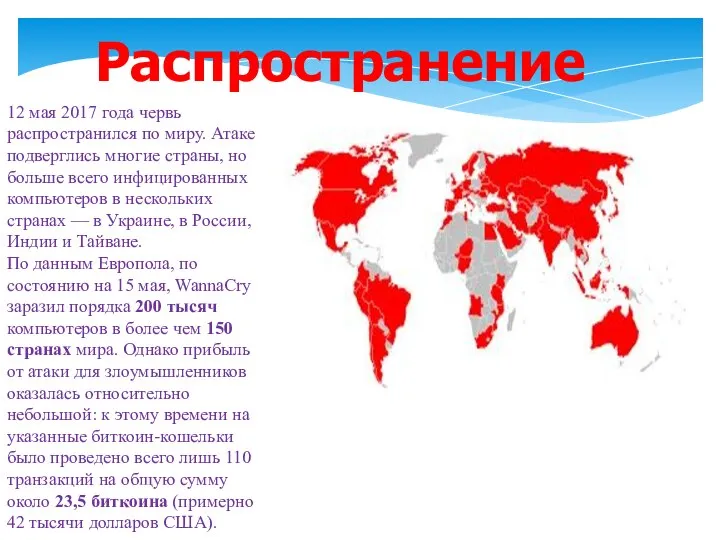

Слайд 4Распространение

12 мая 2017 года червь распространился по миру. Атаке подверглись многие страны,

Распространение

12 мая 2017 года червь распространился по миру. Атаке подверглись многие страны,

но больше всего инфицированных компьютеров в нескольких странах — в Украине, в России, Индии и Тайване.

По данным Европола, по состоянию на 15 мая, WannaCry заразил порядка 200 тысяч компьютеров в более чем 150 странах мира. Однако прибыль от атаки для злоумышленников оказалась относительно небольшой: к этому времени на указанные биткоин-кошельки было проведено всего лишь 110 транзакций на общую сумму около 23,5 биткоина (примерно 42 тысячи долларов США).

По данным Европола, по состоянию на 15 мая, WannaCry заразил порядка 200 тысяч компьютеров в более чем 150 странах мира. Однако прибыль от атаки для злоумышленников оказалась относительно небольшой: к этому времени на указанные биткоин-кошельки было проведено всего лишь 110 транзакций на общую сумму около 23,5 биткоина (примерно 42 тысячи долларов США).

Слайд 5ВНИМАНИЕ !

СПОСОБОВ ЗАЩИТЫ ОТ WANNACRY НЕТ

ВНИМАНИЕ !

СПОСОБОВ ЗАЩИТЫ ОТ WANNACRY НЕТ

- Предыдущая

Георгий Скребицкий Длинноносые рыболовы. 2 классСледующая -

История и развитие кулинарии Введение в информатику

Введение в информатику Единая автоматизированная информационная система Авиационный промышленный кластер (ЕАИС Авиапром) пилотный проект

Единая автоматизированная информационная система Авиационный промышленный кластер (ЕАИС Авиапром) пилотный проект Встроенные Системы Управления

Встроенные Системы Управления Компьютерные шрифты. Отрисовка. Форматы. Требования

Компьютерные шрифты. Отрисовка. Форматы. Требования Государственная экспертиза проектной документации и результатов инженерных изысканий в электронном виде

Государственная экспертиза проектной документации и результатов инженерных изысканий в электронном виде Способы записи алгоритмов. Основы алгоритмизации

Способы записи алгоритмов. Основы алгоритмизации Словарь терминов

Словарь терминов Моделирование при проектировании ЭВМ

Моделирование при проектировании ЭВМ 4_SPARQL

4_SPARQL Интернет-сми, активно использующие интерактивные способы взаимодействия с аудиторией

Интернет-сми, активно использующие интерактивные способы взаимодействия с аудиторией Operational Systems and their Security: Course introduction

Operational Systems and their Security: Course introduction Собрание для пожертвования

Собрание для пожертвования Основные значения понятий культура и информация

Основные значения понятий культура и информация Обучение Corel Draw

Обучение Corel Draw Применение искусственного интеллекта в HR-сфере

Применение искусственного интеллекта в HR-сфере Уро13_Адаптивная верстка

Уро13_Адаптивная верстка Презентация на тему Что такое пиксель

Презентация на тему Что такое пиксель  Презентация Microsoft PowerPoint

Презентация Microsoft PowerPoint Решение задач на компьютере. Алгоритмизация и программирование. 9 класс

Решение задач на компьютере. Алгоритмизация и программирование. 9 класс Кодирование звуковой информации

Кодирование звуковой информации Метод нечіткого оцінювання впливу обслуговуючого персоналу на якість функціонування інформаційної системи

Метод нечіткого оцінювання впливу обслуговуючого персоналу на якість функціонування інформаційної системи Сервис 1С: Номенклатура

Сервис 1С: Номенклатура Образовательные среды

Образовательные среды Студенческая академия 3D-моделирование нефтегазовых объектов

Студенческая академия 3D-моделирование нефтегазовых объектов SQL. Лекция 1

SQL. Лекция 1 Компьютерные вирусы

Компьютерные вирусы Классификация программного обеспечения

Классификация программного обеспечения Системы счисления

Системы счисления