Слайд 2Учебные вопросы.

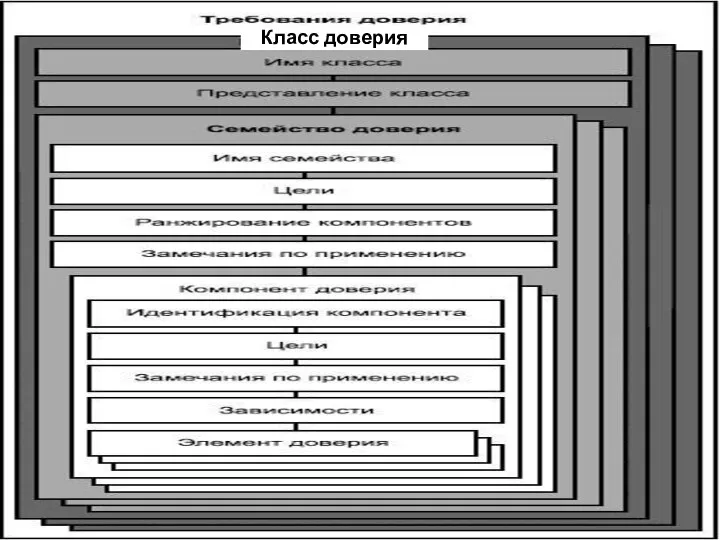

1. Требования доверия к безопасности.

2. Краткий обзор стандарта.

Слайд 31-й учебный вопрос:

« Требования доверия к безопасности»

Слайд 4Основная концепция ИСО/МЭК 15408 - обеспечение доверия, основанное на оценке (активном исследовании)

продукта ИТ, который должен соответствовать определенным критериям безопасности.

Слайд 5По возможности уязвимости следует:

a) устранить, т.е. следует предпринять активные действия для

выявления, а затем удаления или нейтрализации всех уязвимостей, которые могут проявиться;

b) минимизировать, т.е. следует предпринять активные действия для уменьшения до допустимого остаточного уровня возможного ущерба от любого проявления уязвимостей;

с) отслеживать, т.е. следует предпринять активные действия для обнаружения любой попытки использовать остаточные уязвимости с тем, чтобы ограничить ущерб.

Слайд 6Уязвимости могут возникать из-за недостатков:

a) требований, т.е. продукт ИТ может обладать

требуемыми от него функциями и свойствами, но все же содержать уязвимости, которые делают его непригодным или неэффективным в части безопасности;

b) проектирования, т.е. продукт ИТ не отвечает спецификации, и/или уязвимости являются следствием некачественных стандартов проектирования или неправильных проектных решений;

c) эксплуатации, т.е. продукт ИТ разработан в полном соответствии с корректной спецификацией, но уязвимости возникают как результат неадекватного управления при эксплуатации.

Слайд 7Методы оценки могут, в частности, включать в себя:

- анализ и проверку

процесса (процессов) и процедуры (процедур);

- проверку того, что процесс (процессы) и процедура (процедуры) действительно применяются;

- анализ соответствия между представлениями проекта ОО;

- анализ соответствия каждого представления проекта ОО требованиям;

Слайд 8 - верификацию доказательств;

- анализ руководств;

- анализ разработанных функциональных тестов

и предоставленных результатов;

- независимое функциональное тестирование;

- анализ уязвимостей, включающий предположения о недостатках;

- тестирование проникновения.

Слайд 9Основные принципы ИСО/МЭК 15408 содержат утверждение, что большее доверие является результатом приложения

больших усилий при оценке, и что цель состоит в применении минимальных усилий, требуемых для обеспечения необходимого уровня доверия.

Слайд 10Повышение уровня усилий может быть основано на:

области охвата, т.е. увеличении рассматриваемой части

продукта ИТ;

глубине, т.е. детализации рассматриваемых проектных материалов и реализации;

строгости, т.е. применении более структурированного и формального подхода.

Слайд 11 2-й учебный вопрос:

«Краткий обзор стандарта»

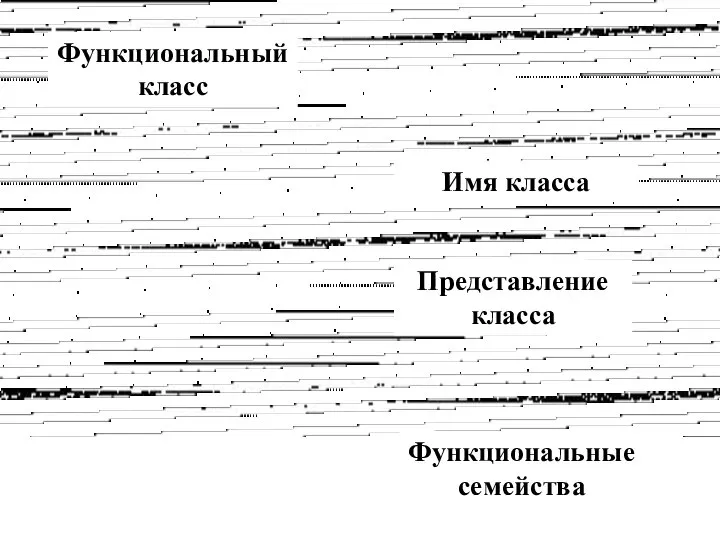

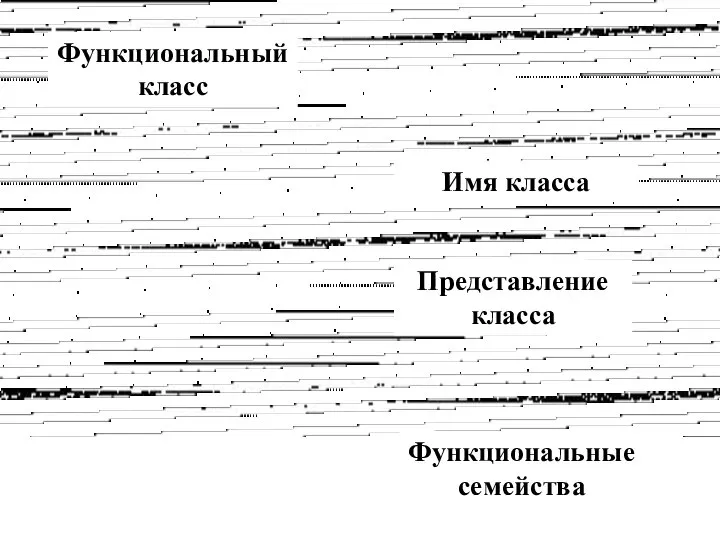

Слайд 12Функциональный класс

Имя класса

Представление класса

Функциональные семейства

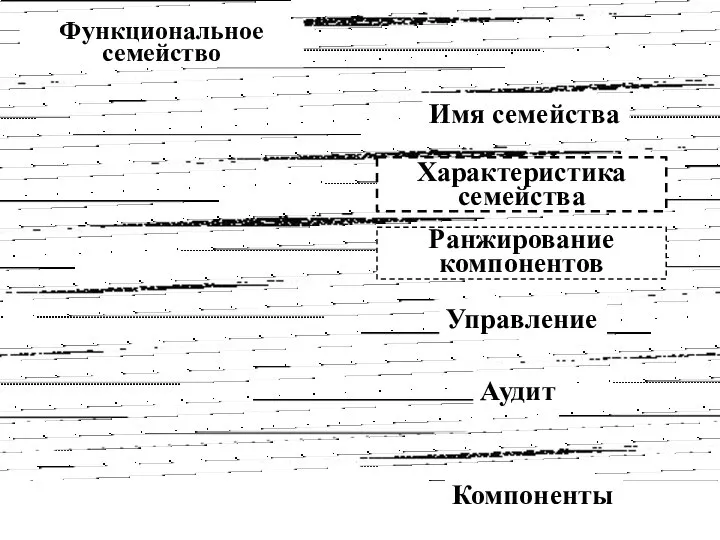

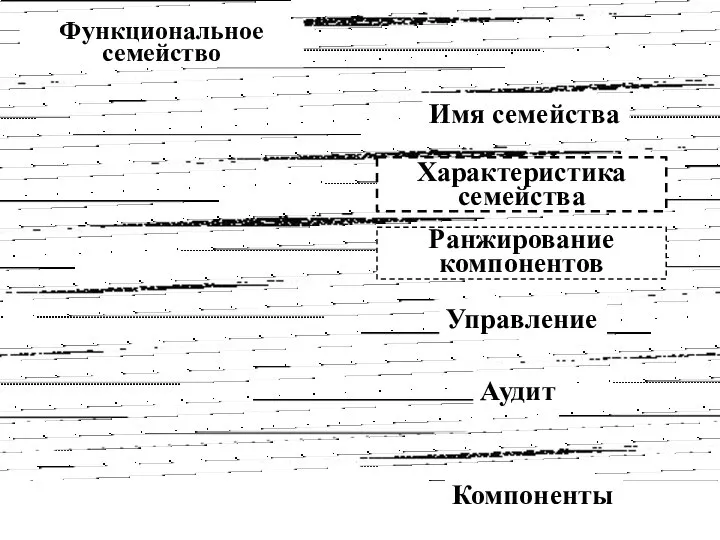

Слайд 13Функциональное семейство

Имя семейства

Характеристика семейства

Ранжирование компонентов

Управление

Аудит

Компоненты

Слайд 14уровни детализации:

- минимальный – успешное использование механизма безопасности;

- базовый – любое использование

механизма безопасности, а также информация о текущих значениях атрибутов безопасности.

- детализированный – любые изменения конфигурации механизма безопасности, включая параметры конфигурации до и после изменения.

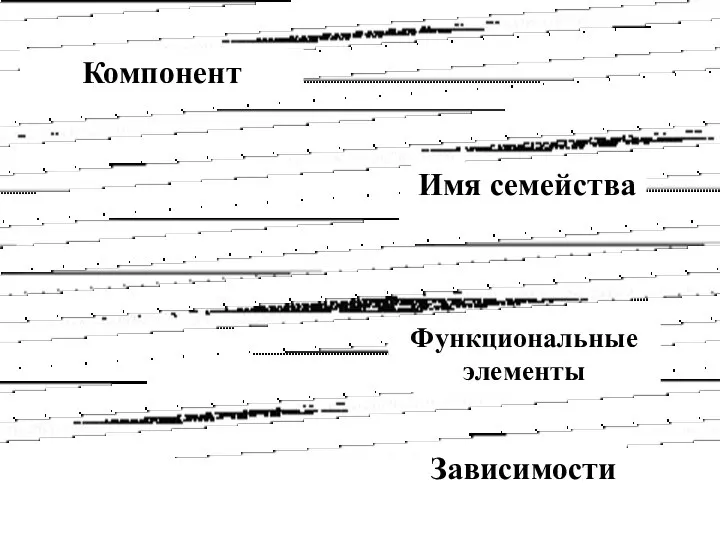

Слайд 15Компонент

Имя семейства

Функциональные элементы

Зависимости

Слайд 17Имя класса

Семейство 1

Семейство 2

Семейство 3

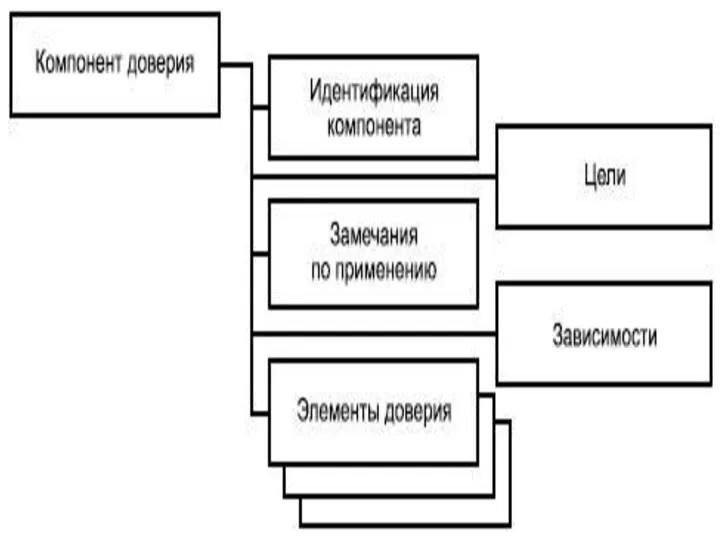

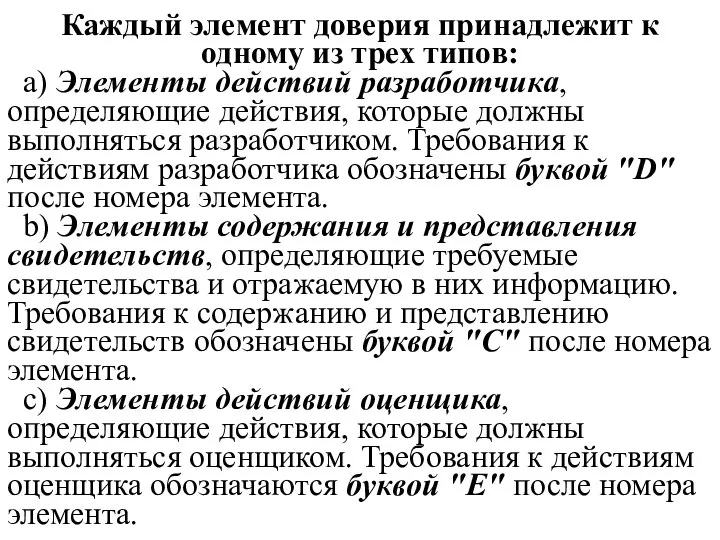

Слайд 19Каждый элемент доверия принадлежит к одному из трех типов:

a) Элементы действий

разработчика, определяющие действия, которые должны выполняться разработчиком. Требования к действиям разработчика обозначены буквой "D" после номера элемента.

b) Элементы содержания и представления свидетельств, определяющие требуемые свидетельства и отражаемую в них информацию. Требования к содержанию и представлению свидетельств обозначены буквой "С" после номера элемента.

c) Элементы действий оценщика, определяющие действия, которые должны выполняться оценщиком. Требования к действиям оценщика обозначаются буквой "Е" после номера элемента.

Разработка автоматизированной информационной системы учета материальных и иных активов в ЦЦОД IT-Куб г. Княгинино

Разработка автоматизированной информационной системы учета материальных и иных активов в ЦЦОД IT-Куб г. Княгинино Шаблон сайта. Чемпионат Екатеринбурга по баскетболу

Шаблон сайта. Чемпионат Екатеринбурга по баскетболу Компьютерные технологии в науке, производстве и образовании

Компьютерные технологии в науке, производстве и образовании Введение в Linux. Знакомство и установка

Введение в Linux. Знакомство и установка Знакомство с операционной системой

Знакомство с операционной системой Формирование ответственного отношения несовершеннолетних к персональным данным

Формирование ответственного отношения несовершеннолетних к персональным данным Продвижение в сети

Продвижение в сети Искусственный интеллект в медицине

Искусственный интеллект в медицине Шилкина Н.Н., учитель начальных классов, МОУ №1

Шилкина Н.Н., учитель начальных классов, МОУ №1 Путеводитель в 1С ИТС ПРОФ

Путеводитель в 1С ИТС ПРОФ Базовые технологии. Прикладное программное обеспечение специального назначения

Базовые технологии. Прикладное программное обеспечение специального назначения Компьютерные технологии в спорте

Компьютерные технологии в спорте Разновидности журналистики. Информационная журналистика

Разновидности журналистики. Информационная журналистика Microsoft Word, Excal, Paint, PowerPoint

Microsoft Word, Excal, Paint, PowerPoint Алгоритм это выполнения команд последовательность

Алгоритм это выполнения команд последовательность OASIS DDB децентрализованная база данных. Преимущества и выгоды простым и понятным языком

OASIS DDB децентрализованная база данных. Преимущества и выгоды простым и понятным языком Data Science. Ярмарка вакансий

Data Science. Ярмарка вакансий Ввод сз в действие

Ввод сз в действие Презентация Бесконтактная оплата

Презентация Бесконтактная оплата Компьютерный дизайн. Цветовые модели

Компьютерный дизайн. Цветовые модели Информация. Измерение информации

Информация. Измерение информации Регистрация (создание профиля) в системе eLibrary. Основы научных исследований. Тема 3

Регистрация (создание профиля) в системе eLibrary. Основы научных исследований. Тема 3 Made in SEREJA

Made in SEREJA Курсовой проект. Приложение Лиманго

Курсовой проект. Приложение Лиманго Проектирование цифровых устройств

Проектирование цифровых устройств Проектирование сети поставщика интернет-услуг

Проектирование сети поставщика интернет-услуг Основные теги. Основы WEB-программирования

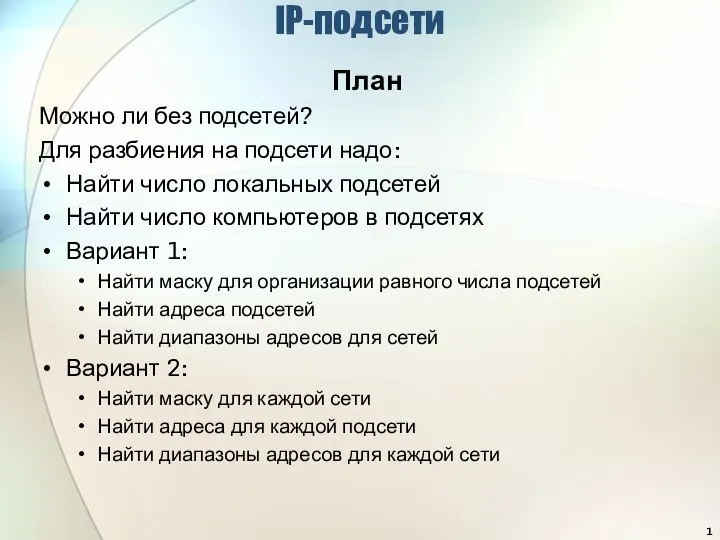

Основные теги. Основы WEB-программирования IP-подсети. Разбиение на подсети

IP-подсети. Разбиение на подсети