Содержание

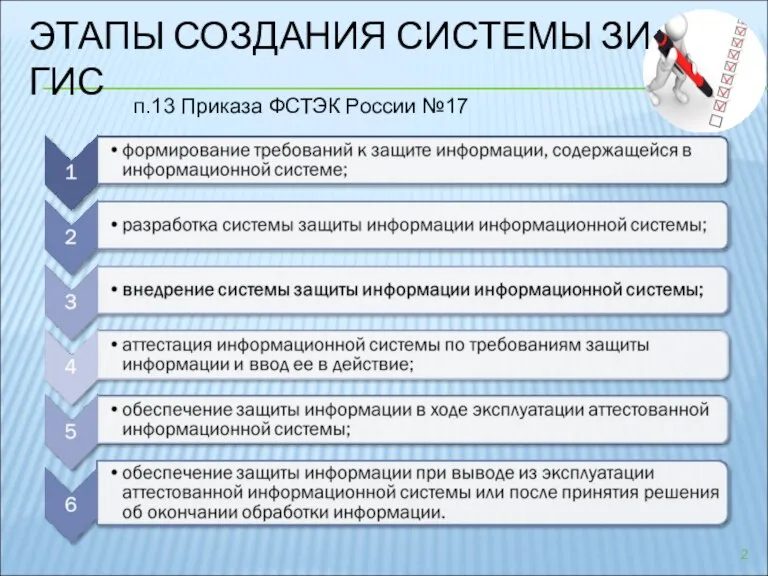

- 2. ЭТАПЫ СОЗДАНИЯ СИСТЕМЫ ЗИ ГИС п.13 Приказа ФСТЭК России №17

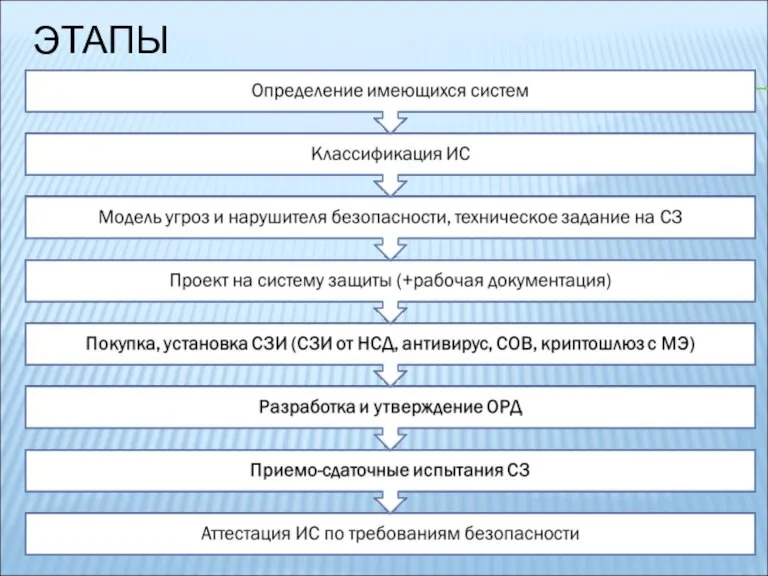

- 3. ЭТАПЫ

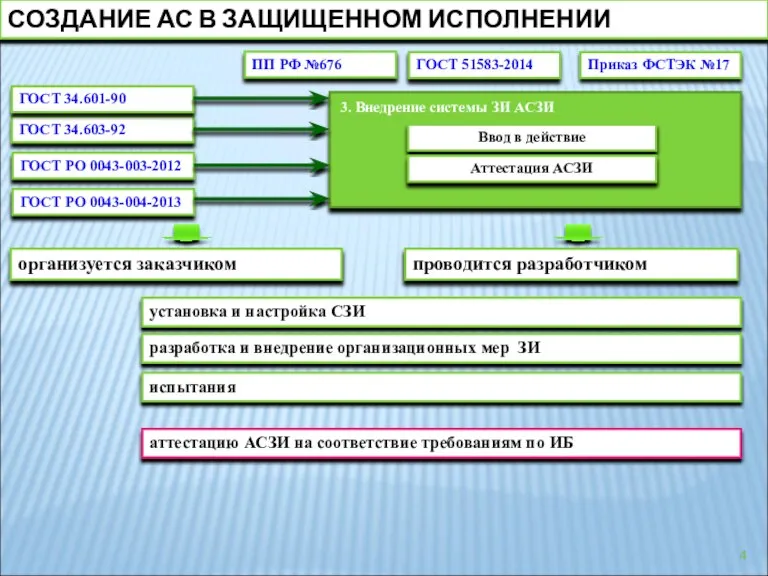

- 4. Ввод в действие 3. Внедрение системы ЗИ АСЗИ ГОСТ 34.603-92 СОЗДАНИЕ АС В ЗАЩИЩЕННОМ ИСПОЛНЕНИИ ГОСТ

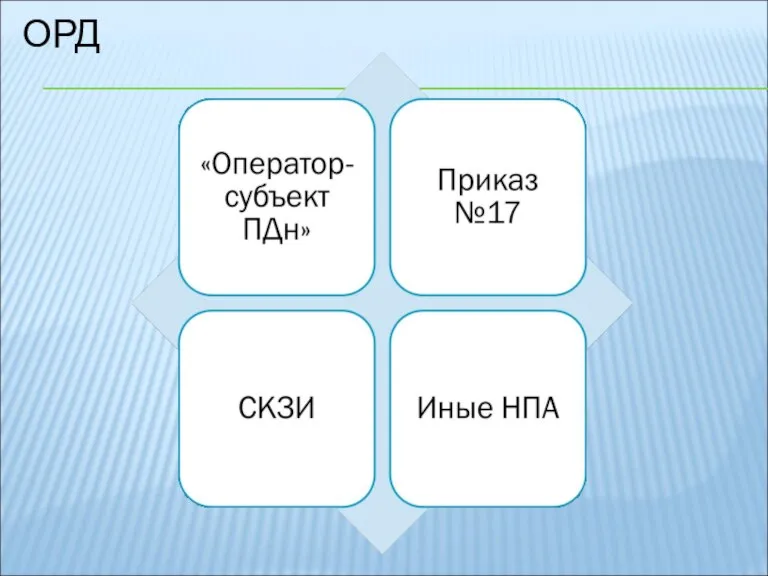

- 5. ОРД

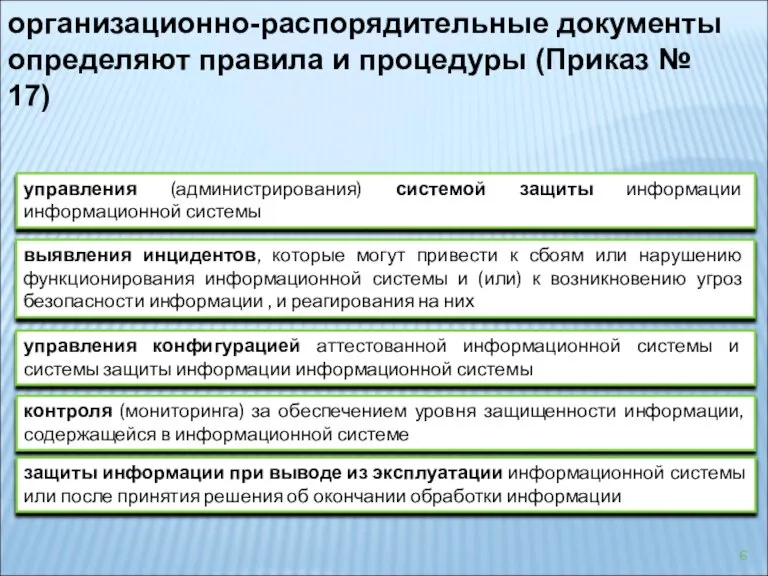

- 6. управления (администрирования) системой защиты информации информационной системы организационно-распорядительные документы определяют правила и процедуры (Приказ № 17)

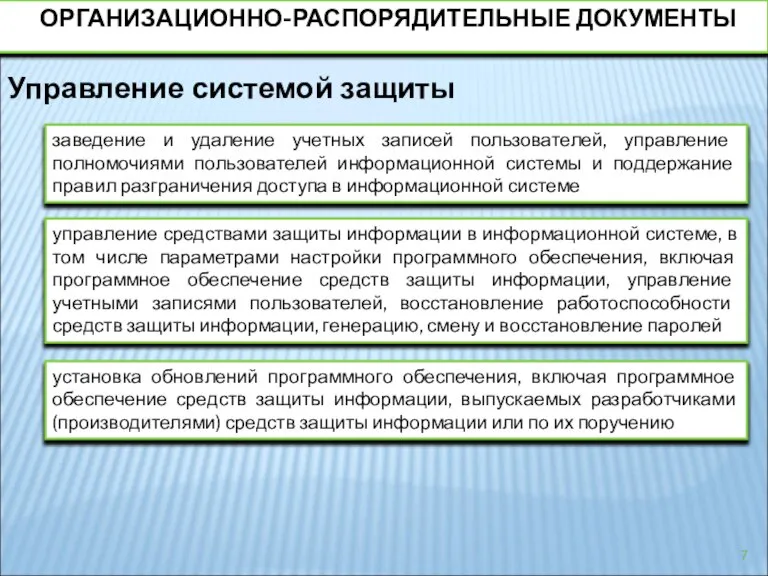

- 7. ОРГАНИЗАЦИОННО-РАСПОРЯДИТЕЛЬНЫЕ ДОКУМЕНТЫ Управление системой защиты заведение и удаление учетных записей пользователей, управление полномочиями пользователей информационной системы

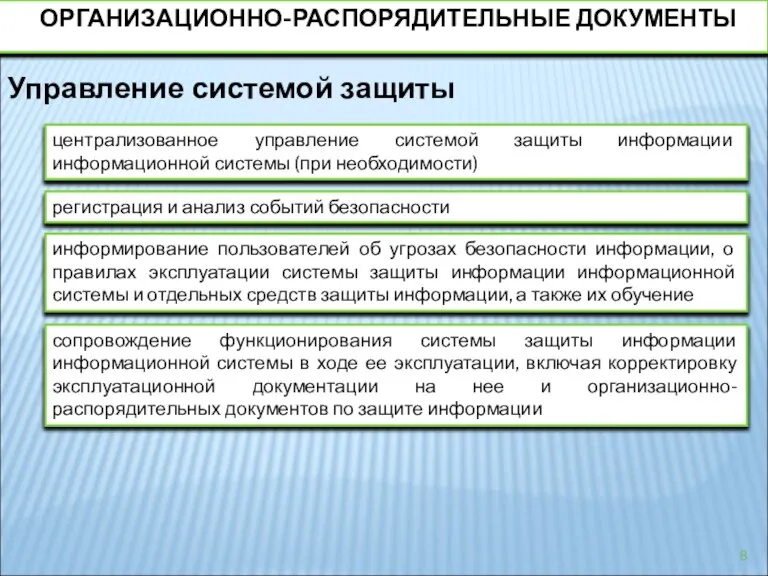

- 8. Управление системой защиты централизованное управление системой защиты информации информационной системы (при необходимости) регистрация и анализ событий

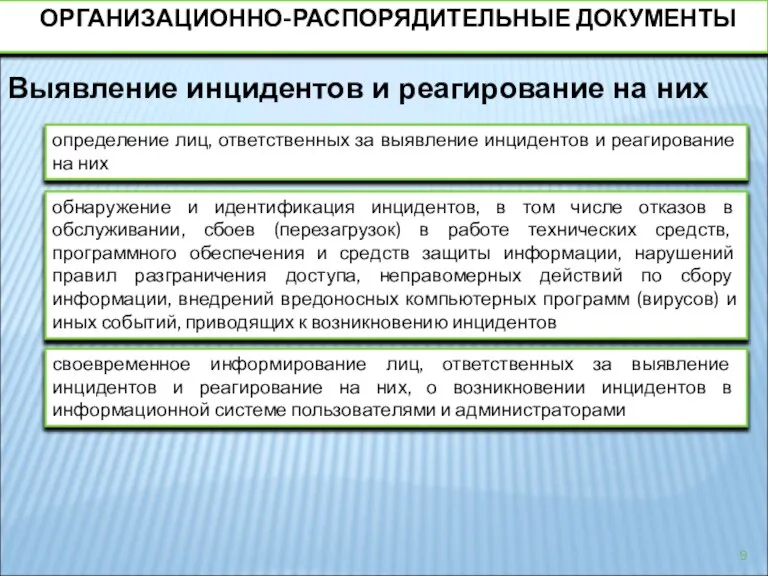

- 9. Выявление инцидентов и реагирование на них определение лиц, ответственных за выявление инцидентов и реагирование на них

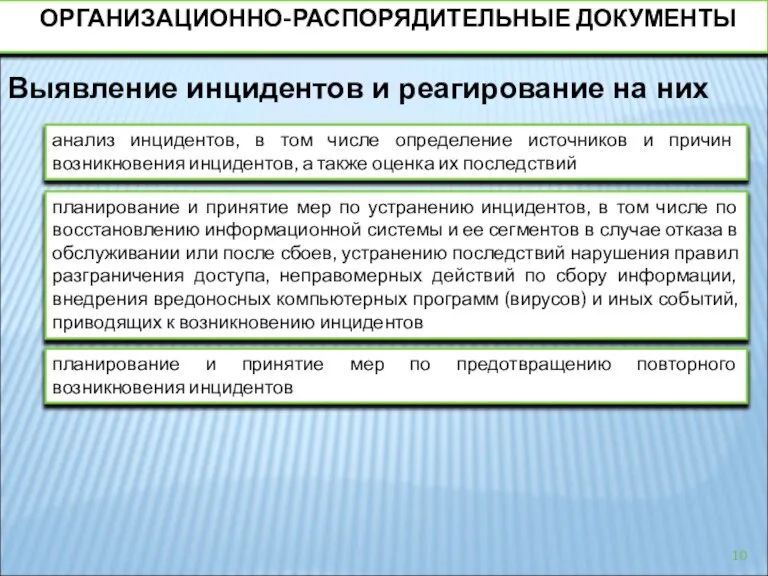

- 10. Выявление инцидентов и реагирование на них анализ инцидентов, в том числе определение источников и причин возникновения

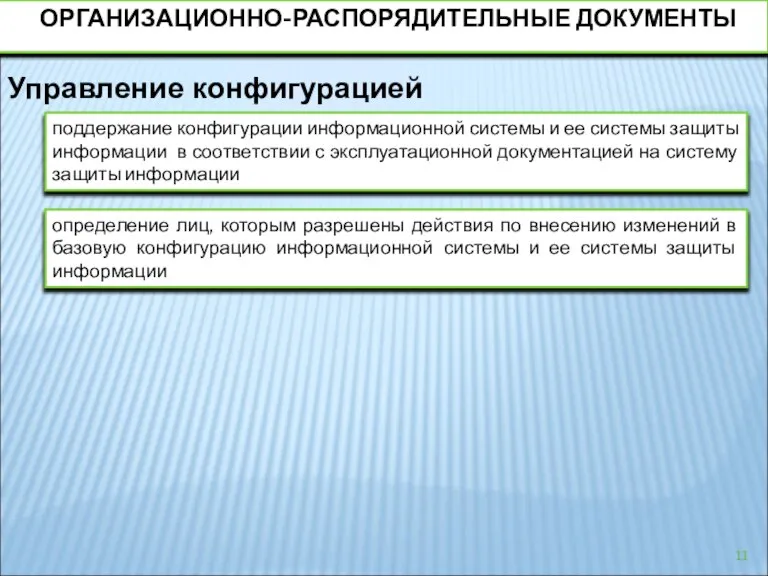

- 11. Управление конфигурацией поддержание конфигурации информационной системы и ее системы защиты информации в соответствии с эксплуатационной документацией

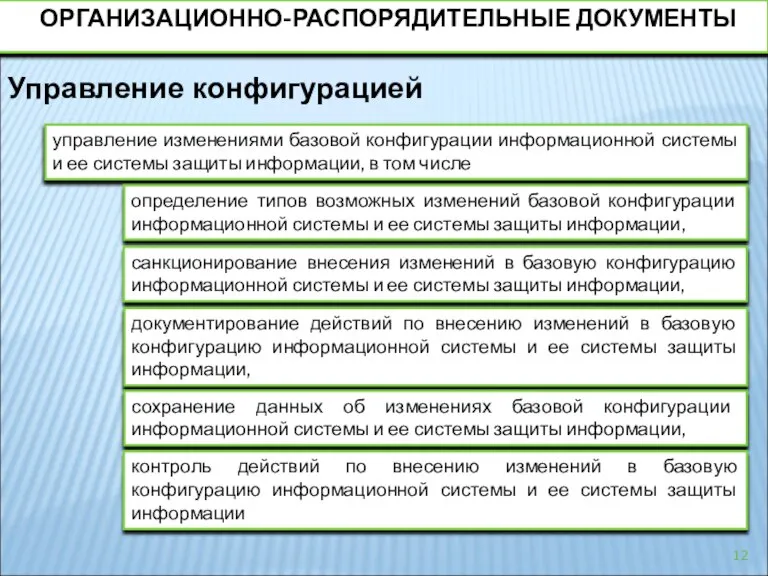

- 12. Управление конфигурацией управление изменениями базовой конфигурации информационной системы и ее системы защиты информации, в том числе

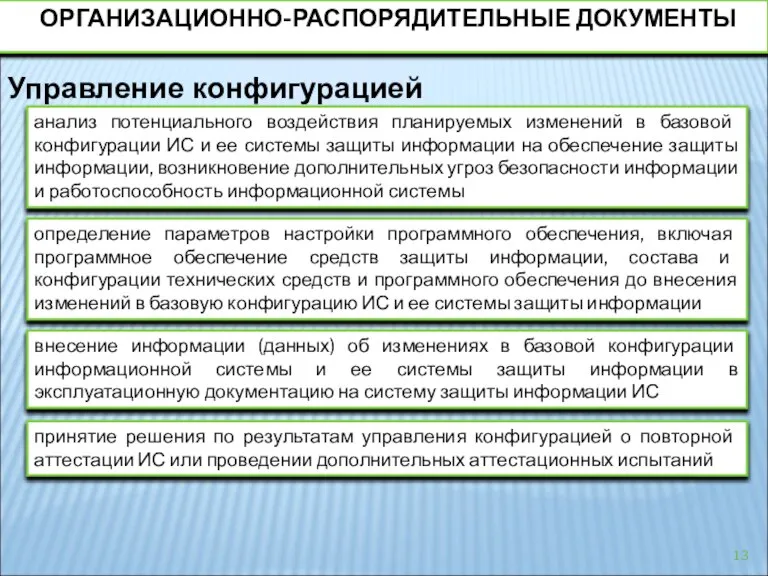

- 13. Управление конфигурацией анализ потенциального воздействия планируемых изменений в базовой конфигурации ИС и ее системы защиты информации

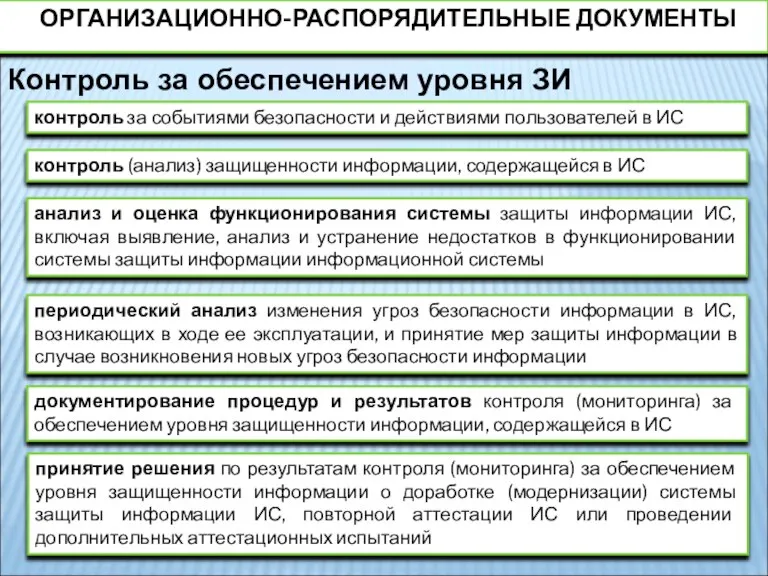

- 14. Контроль за обеспечением уровня ЗИ контроль за событиями безопасности и действиями пользователей в ИС контроль (анализ)

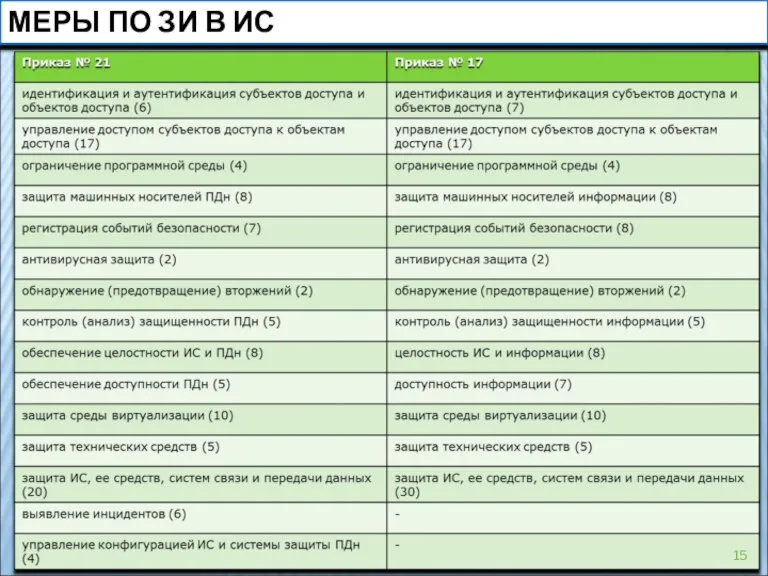

- 15. МЕРЫ ПО ЗИ В ИС

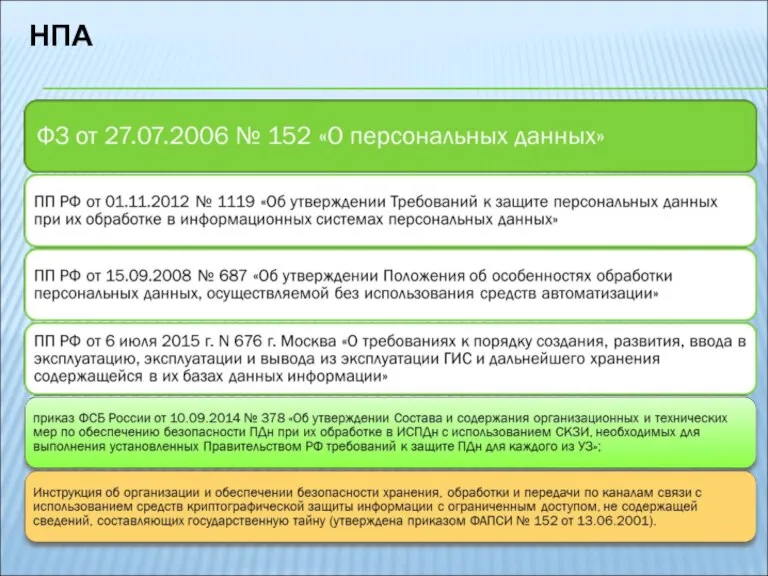

- 16. НПА

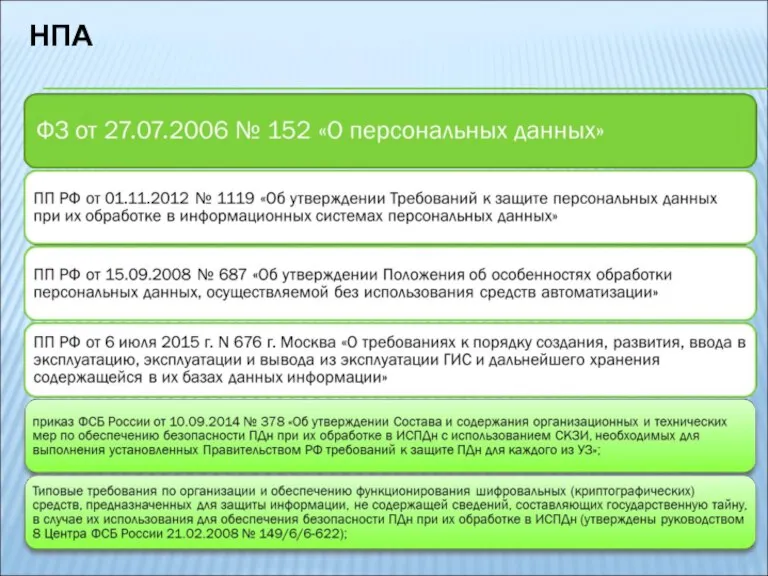

- 17. НПА

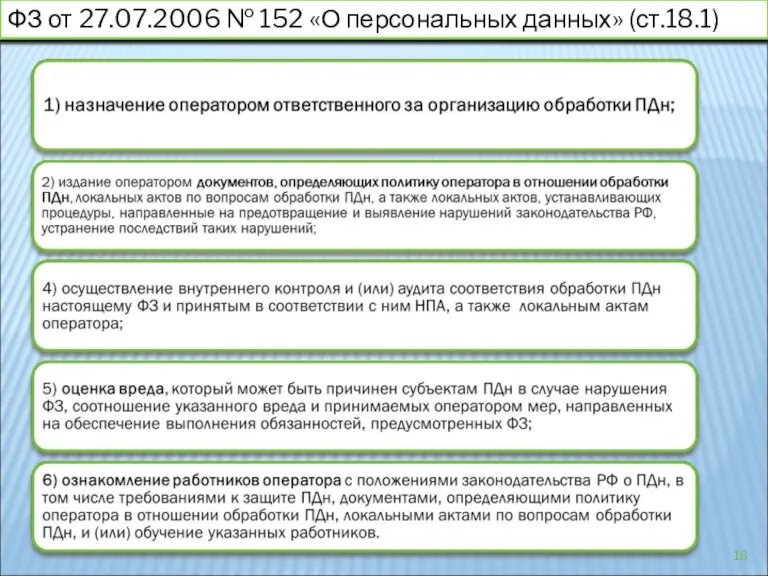

- 18. ФЗ от 27.07.2006 № 152 «О персональных данных» (ст.18.1)

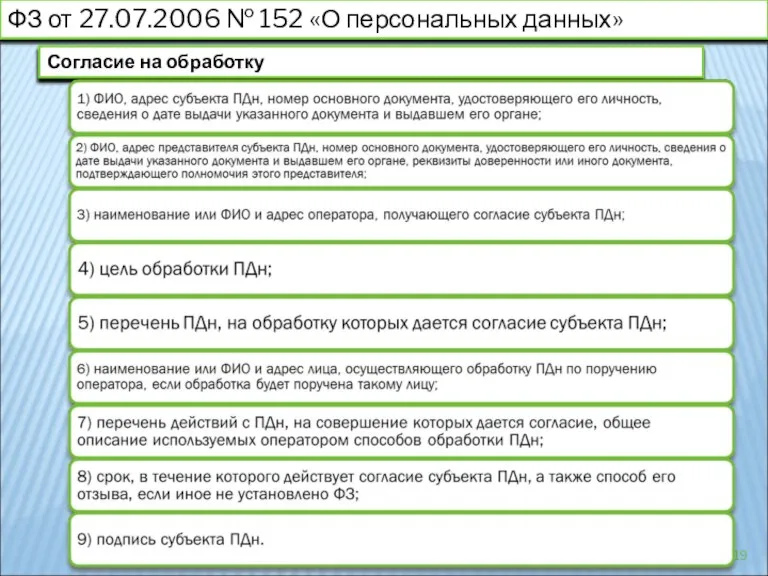

- 19. ФЗ от 27.07.2006 № 152 «О персональных данных» Согласие на обработку

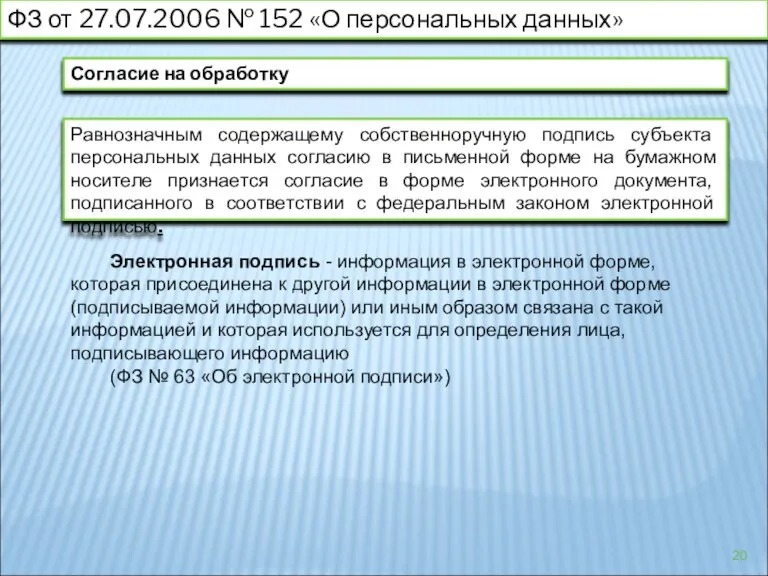

- 20. ФЗ от 27.07.2006 № 152 «О персональных данных» Согласие на обработку Электронная подпись - информация в

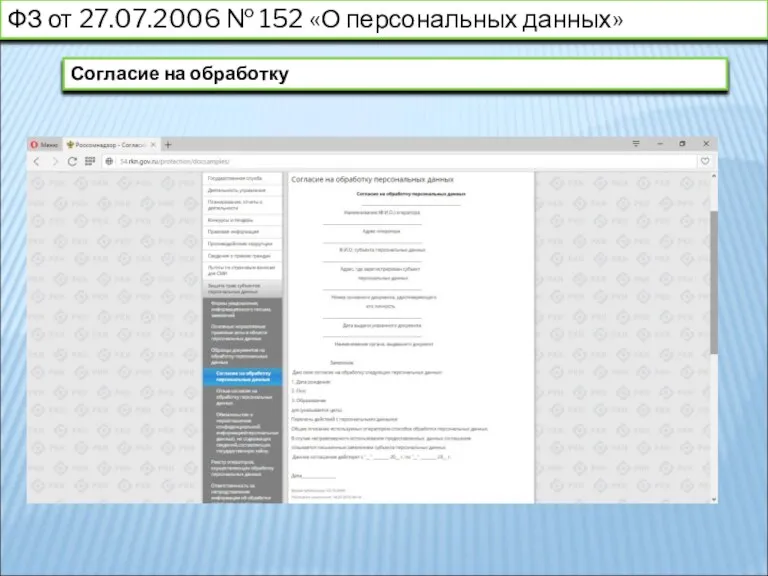

- 21. ФЗ от 27.07.2006 № 152 «О персональных данных» Согласие на обработку

- 22. ФЗ от 27.07.2006 № 152 «О персональных данных», ст. 16 3. Оператор обязан разъяснить субъекту персональных

- 23. ФЗ от 27.07.2006 № 152 «О персональных данных», ст. 14 Запрос должен содержать номер основного документа,

- 24. ФЗ от 27.07.2006 № 152 «О персональных данных», ст. 20 Оператор обязан предоставить безвозмездно субъекту персональных

- 25. ФЗ от 27.07.2006 № 152 «О персональных данных», ст. 21 В случае выявления неправомерной обработки персональных

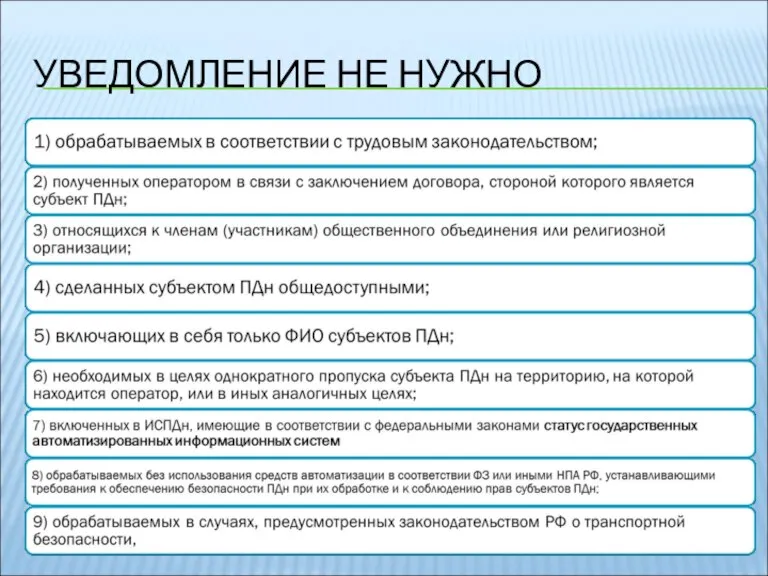

- 26. УВЕДОМЛЕНИЕ НЕ НУЖНО

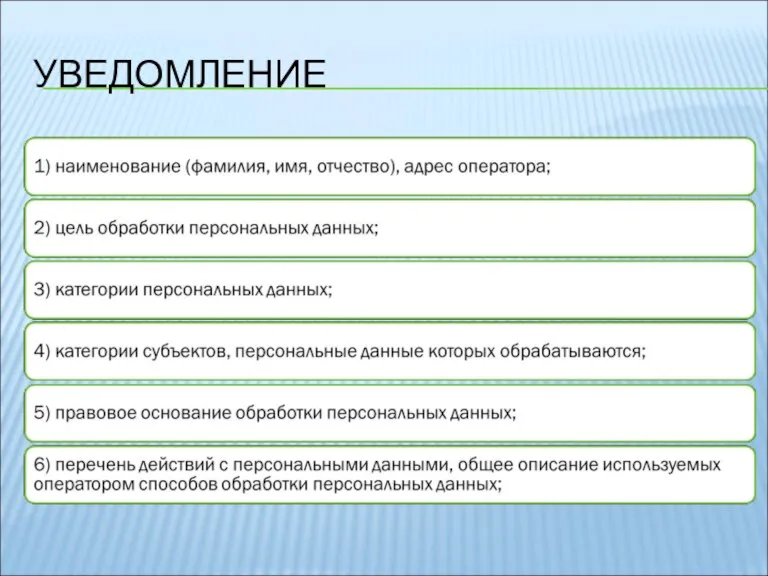

- 27. УВЕДОМЛЕНИЕ

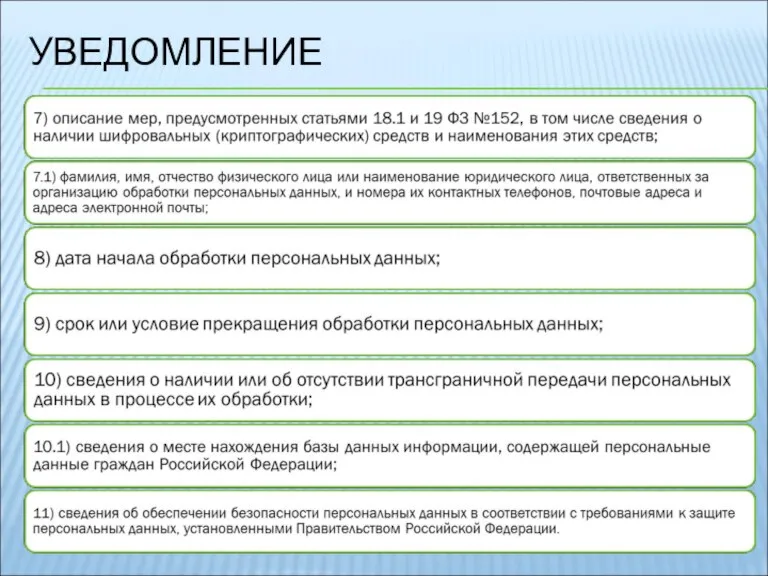

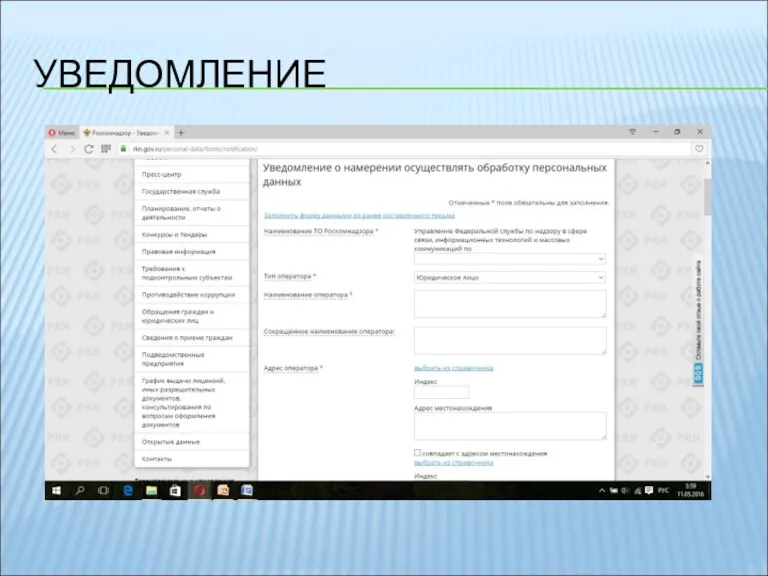

- 28. УВЕДОМЛЕНИЕ

- 29. УВЕДОМЛЕНИЕ

- 30. ПП РФ от 01.11.2012 № 1119

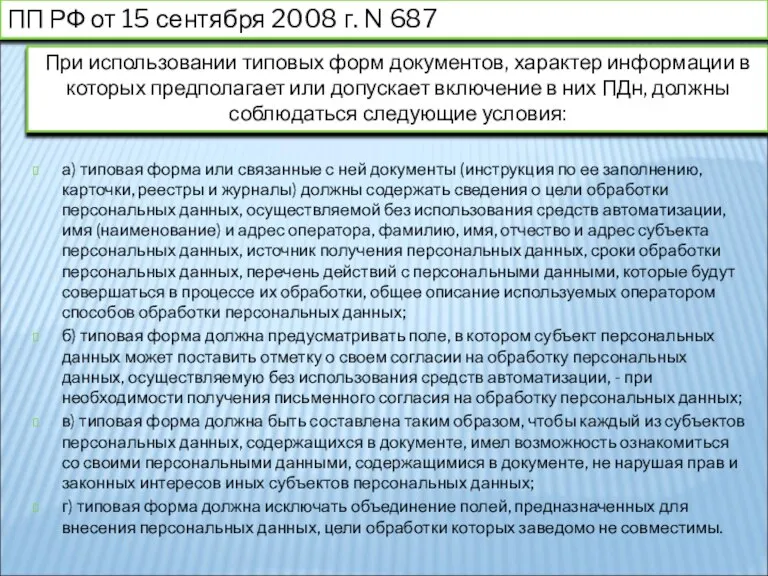

- 31. ПП РФ от 15 сентября 2008 г. N 687 а) типовая форма или связанные с ней

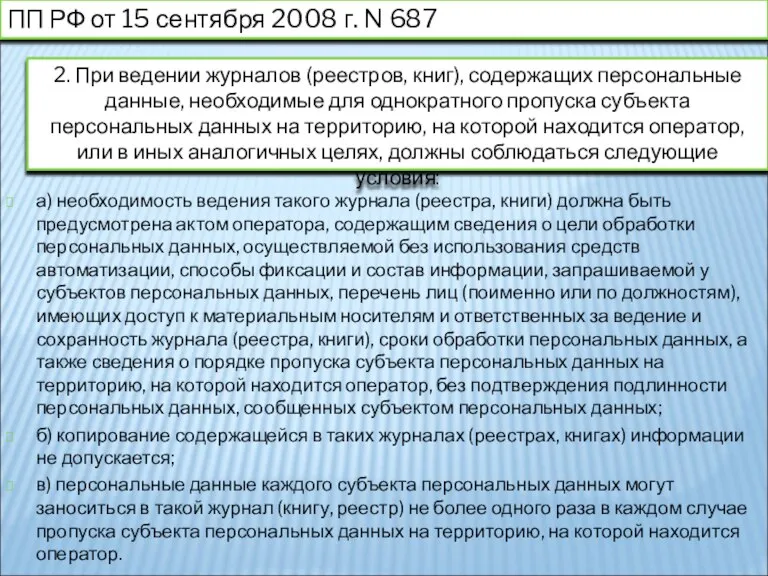

- 32. ПП РФ от 15 сентября 2008 г. N 687 2. При ведении журналов (реестров, книг), содержащих

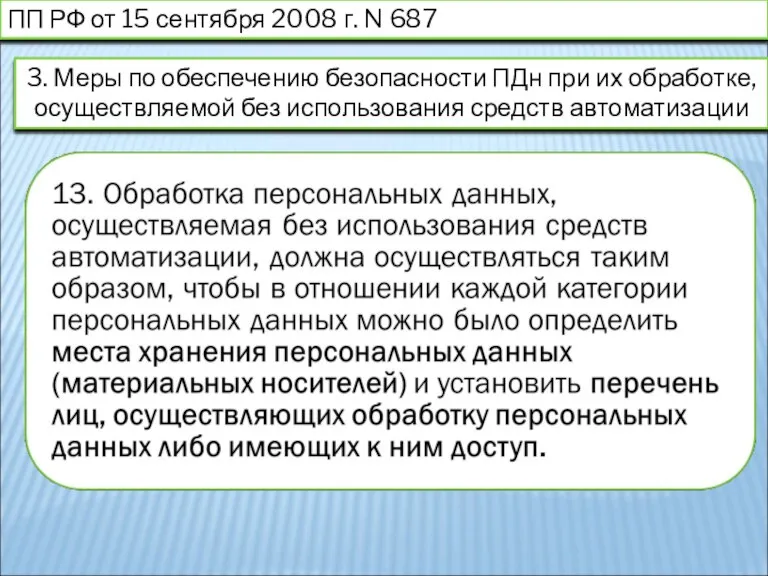

- 33. ПП РФ от 15 сентября 2008 г. N 687 3. Меры по обеспечению безопасности ПДн при

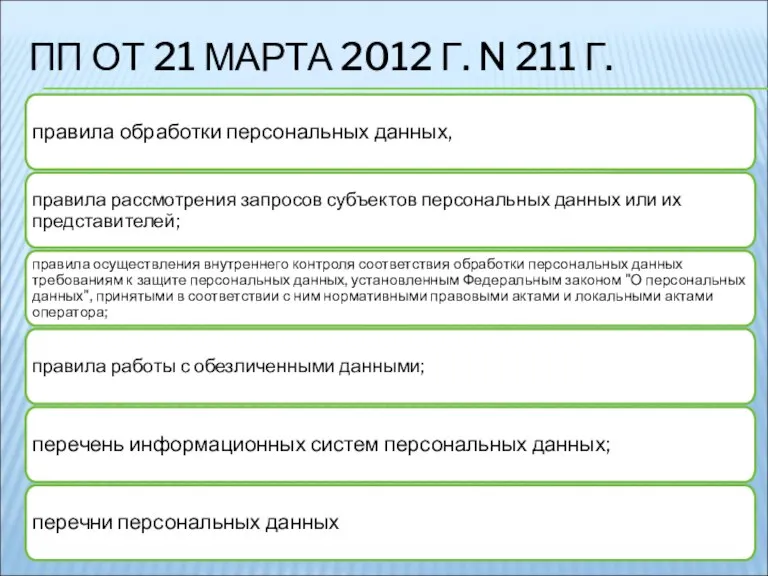

- 34. ПП ОТ 21 МАРТА 2012 Г. N 211 Г.

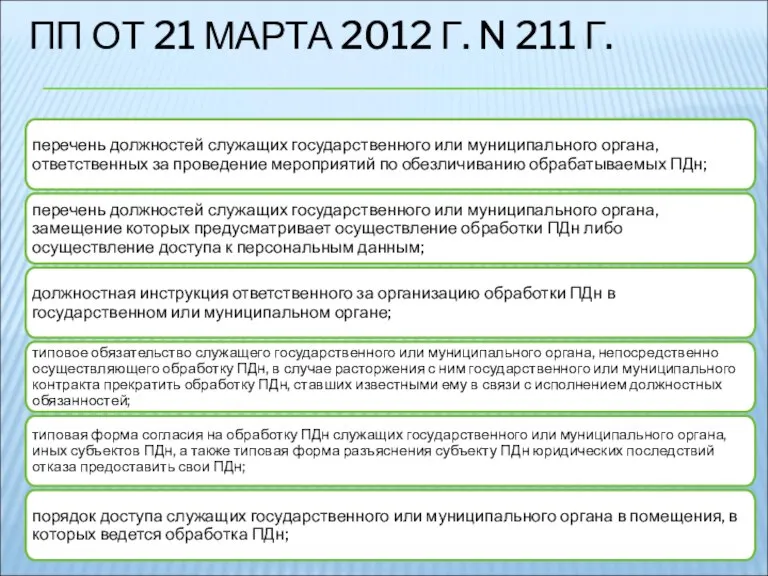

- 35. ПП ОТ 21 МАРТА 2012 Г. N 211 Г.

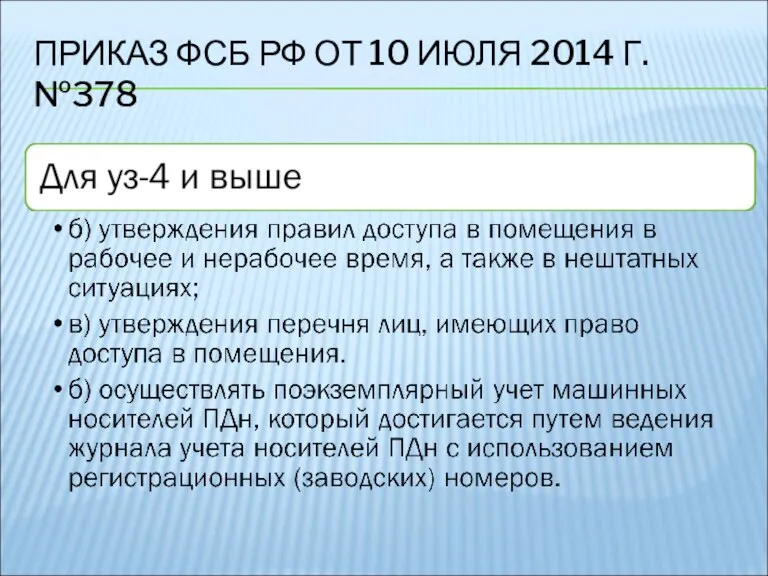

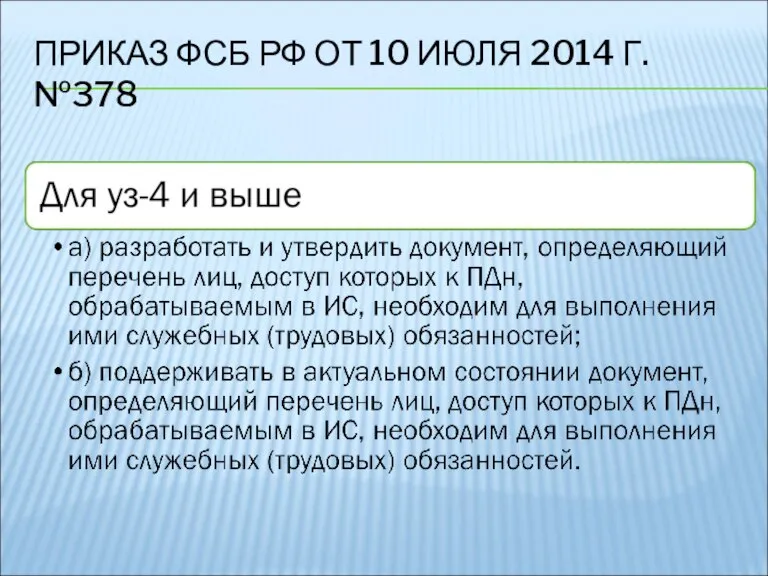

- 36. ПРИКАЗ ФСБ РФ ОТ 10 ИЮЛЯ 2014 Г. №378

- 37. ПРИКАЗ ФСБ РФ ОТ 10 ИЮЛЯ 2014 Г. №378

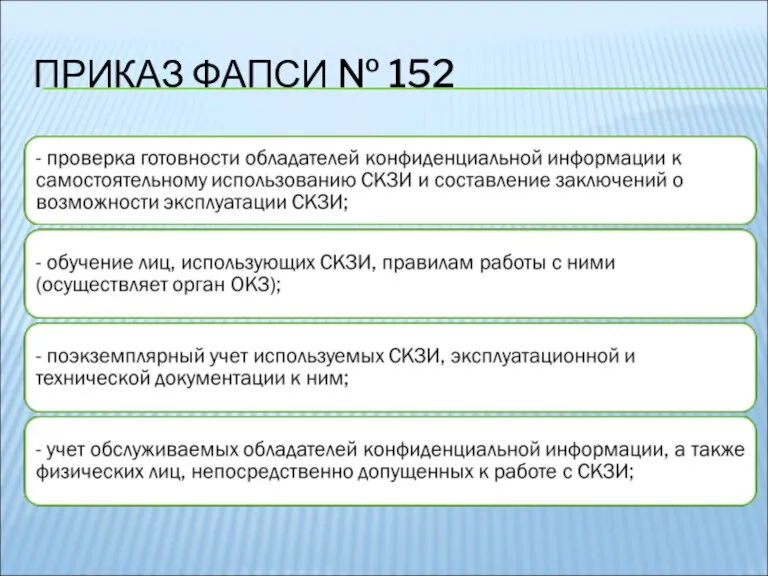

- 38. ПРИКАЗ ФАПСИ № 152

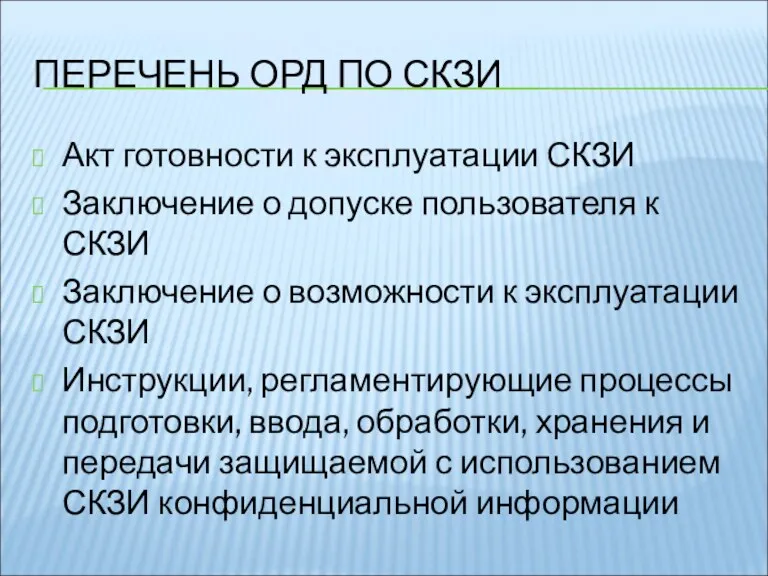

- 39. ПЕРЕЧЕНЬ ОРД ПО СКЗИ Акт готовности к эксплуатации СКЗИ Заключение о допуске пользователя к СКЗИ Заключение

- 40. ПЕРЕЧЕНЬ ОРД ПО СКЗИ Перечень сотрудников, допущенных к работе с СКЗИ Приказ о назначении ответственного пользователя

- 41. ЭТАПЫ ВВОДА В ДЕЙСТВИЕ Внедрение организационных мер защиты (Приказ №17) реализация правил разграничения доступа, регламентирующих права

- 42. ПРАКТИЧЕСКАЯ РАБОТА №4 Заполнить журналы (по две-три записи в каждом)

- 43. ТЕМЫ ОБУЧЕНИЯ Положения законодательства Российской Федерации в области защиты информации ограниченного доступа Требования нормативных документов ФСТЭК

- 44. ВНУТРЕННИЙ КОНТРОЛЬ Проверка ведения журнала учёта машинных носителей информации Проверка расположения средств отображения информации Проверка ведения

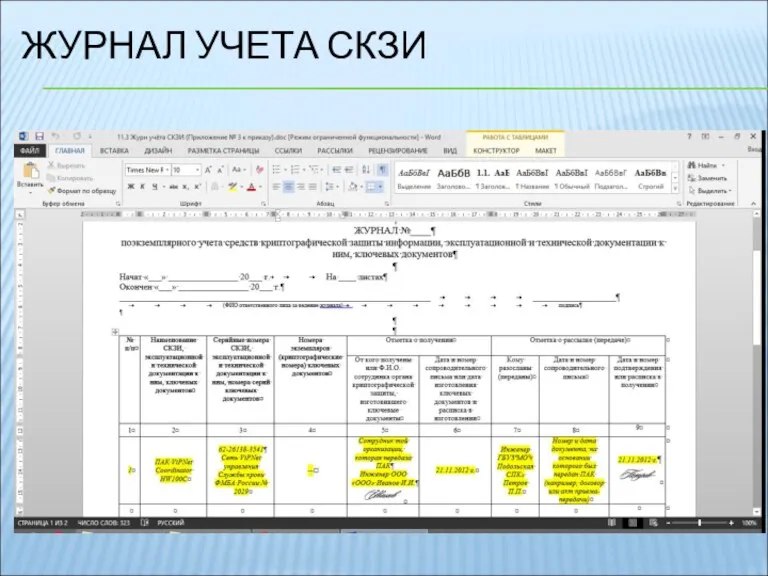

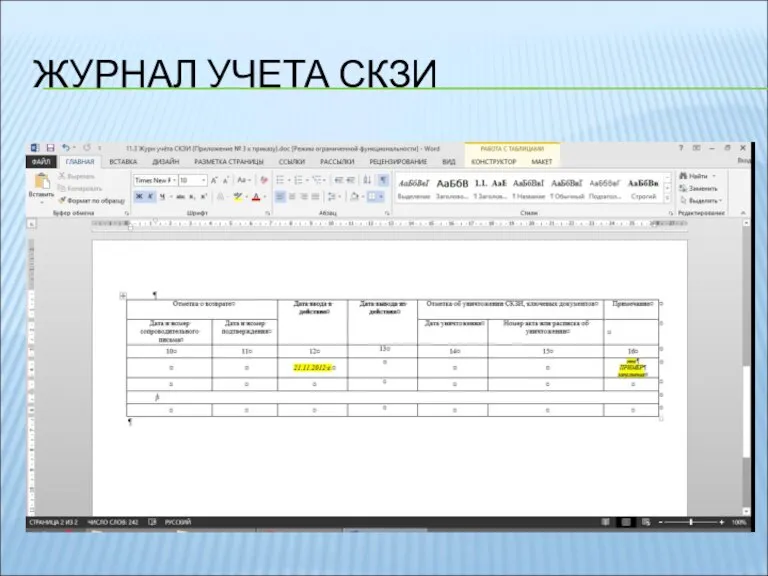

- 45. ЖУРНАЛ УЧЕТА СКЗИ

- 46. ЖУРНАЛ УЧЕТА СКЗИ

- 47. ВВОД СЗ В ДЕЙСТВИЕ

- 49. Скачать презентацию

Методы разработки компиляторов. Атрибутные грамматики

Методы разработки компиляторов. Атрибутные грамматики Отчет Сыстыг -Хемского с/ф №4 2020 г

Отчет Сыстыг -Хемского с/ф №4 2020 г ArtCAМ. Размер новой модели

ArtCAМ. Размер новой модели Лекция 18

Лекция 18 Запись в файл. Чтение из файла. Работа со строками. Урок 6

Запись в файл. Чтение из файла. Работа со строками. Урок 6 Создание первичных цифровых топографических карт масштаба 1:25 000

Создание первичных цифровых топографических карт масштаба 1:25 000 Программирование в среде RobotC. Вводное занятие

Программирование в среде RobotC. Вводное занятие Tavern heroes. Игра мерджилка с механикой матч

Tavern heroes. Игра мерджилка с механикой матч Координаты аэропортов

Координаты аэропортов Moon. Сайт для интернет-магазина

Moon. Сайт для интернет-магазина Кто живёт в этой книжке

Кто живёт в этой книжке Python в качестве альтернативного языка обучения программированию

Python в качестве альтернативного языка обучения программированию Заголовок слайда

Заголовок слайда Сайт исправления

Сайт исправления Квест. Скучный Новый Год

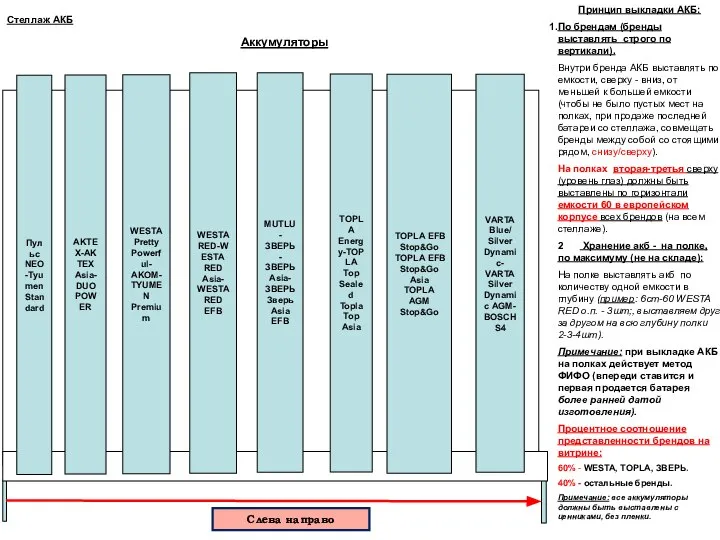

Квест. Скучный Новый Год Планограмма на 2022г. утв

Планограмма на 2022г. утв Разработка рекламной кампании и материалов для продвижения в интернет среде организации

Разработка рекламной кампании и материалов для продвижения в интернет среде организации Практический опыт реализации 187-ФЗ

Практический опыт реализации 187-ФЗ Программы автоматизации разработки Web-страниц Выполнила: Студентка 1 курса группы ПИ-124 Факультета «Экономики и управления» Вор

Программы автоматизации разработки Web-страниц Выполнила: Студентка 1 курса группы ПИ-124 Факультета «Экономики и управления» Вор Всемирная паутина

Всемирная паутина Алмасу хаттамалары

Алмасу хаттамалары Правила работы на компьютере (1 класс)

Правила работы на компьютере (1 класс) Связь между листами. Лабораторная работа

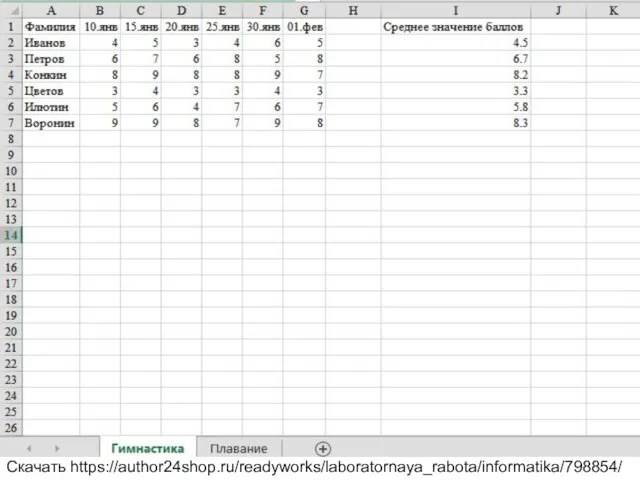

Связь между листами. Лабораторная работа Информационные ресурсы

Информационные ресурсы Менеджер паролей

Менеджер паролей Презентация на тему Микропроцессоры

Презентация на тему Микропроцессоры  Как составить интелект-карту

Как составить интелект-карту Шаблон проекта Мантра *

Шаблон проекта Мантра *