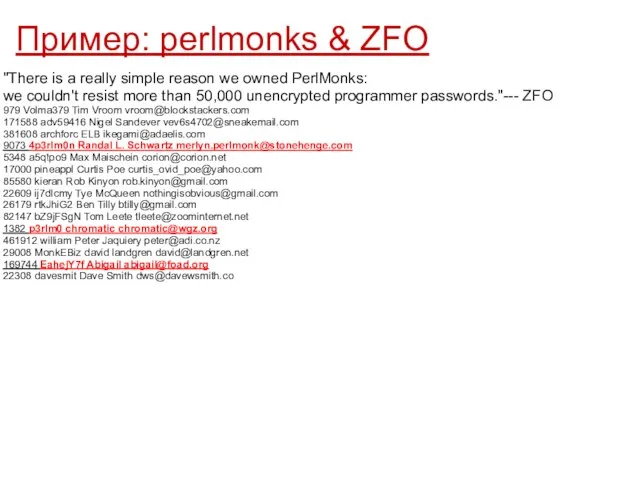

we couldn't resist more than 50,000 unencrypted programmer passwords."--- ZFO

979 Volma379 Tim Vroom

[email protected]

171588 adv59416 Nigel Sandever

[email protected]

381608 archforc ELB

[email protected]

9073 4p3rlm0n Randal L. Schwartz

[email protected]

5348 a5q!po9 Max Maischein

[email protected]

17000 pineappl Curtis Poe

[email protected]

85580 kieran Rob Kinyon

[email protected]

22609 ij7dIcmy Tye McQueen

[email protected]

26179 rtkJhiG2 Ben Tilly

[email protected]

82147 bZ9jFSgN Tom Leete

[email protected]

1382 p3rlm0 chromatic

[email protected]

461912 william Peter Jaquiery

[email protected]

29008 MonkEBiz david landgren

[email protected]

169744 EahejY7f Abigail

[email protected]

22308 davesmit Dave Smith

[email protected]

Согласования на лету

Согласования на лету Налоги РФ

Налоги РФ Общение как социально-психологическая категория

Общение как социально-психологическая категория 289163

289163 Открытые бутерброды для чаепития со сгущенкой

Открытые бутерброды для чаепития со сгущенкой С†ђЃЂсв гаЃ™

С†ђЃЂсв гаЃ™ Человек и компьютер

Человек и компьютер Инвестирование в кризис

Инвестирование в кризис День республики Башкортостан

День республики Башкортостан Организация исследовательской и проектно-творческой деятельности учащихся

Организация исследовательской и проектно-творческой деятельности учащихся FavreService - это сервис, где рекламодатель находит рекламного агента на YouTube

FavreService - это сервис, где рекламодатель находит рекламного агента на YouTube ТИ

ТИ 65-летию Великой Победы посвящается

65-летию Великой Победы посвящается Презентация на тему Общая характеристика Методики Time Release Study: причины принятия, история разработки, структура

Презентация на тему Общая характеристика Методики Time Release Study: причины принятия, история разработки, структура  "В гостях

"В гостях Иван III

Иван III Городской оздоровительный лагерь«Радужный»

Городской оздоровительный лагерь«Радужный» Нравственные основы любви,брака,семьи

Нравственные основы любви,брака,семьи Жизнь и судьба А.Н. Плещеева

Жизнь и судьба А.Н. Плещеева Кодекс ГТС. Принципи взаємодії з прямим споживачем

Кодекс ГТС. Принципи взаємодії з прямим споживачем www.orbital.ua Новые воронки Akasison XL75 Пропускная способность 20 л/с Диаметр патрубка воронки 75мм Для кровель из термопластичных или наплав

www.orbital.ua Новые воронки Akasison XL75 Пропускная способность 20 л/с Диаметр патрубка воронки 75мм Для кровель из термопластичных или наплав Родная природа в произведениях поэтов и художников 19 века

Родная природа в произведениях поэтов и художников 19 века Cильная президентская власть в россии за и против

Cильная президентская власть в россии за и против Магнитные доски

Магнитные доски Международный аэропорт Нью-Йорка имени Джона Кеннеди

Международный аэропорт Нью-Йорка имени Джона Кеннеди Изготовление деревянной резной ложки с применением токарного станка

Изготовление деревянной резной ложки с применением токарного станка Экспертные системы распознавания химических веществ

Экспертные системы распознавания химических веществ Системы замкнутого водоснабжения

Системы замкнутого водоснабжения