Содержание

- 2. Второго октября 2000 года департамент торговли США подвел итоги конкурса по выработке нового стандарта шифрования США.

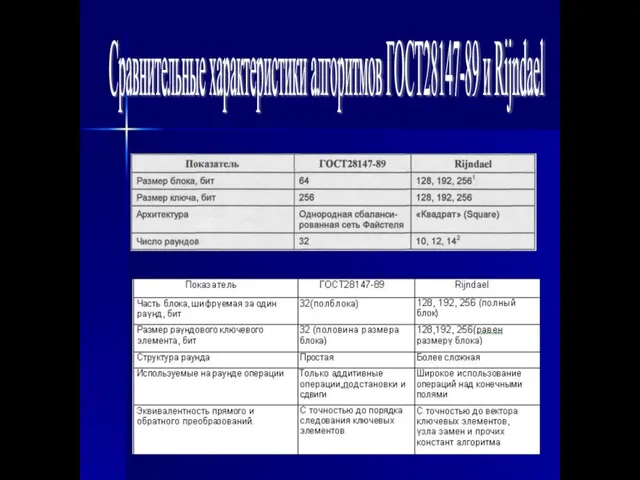

- 3. Сравнительные характеристики алгоритмов ГОСТ28147-89 и Rijndael

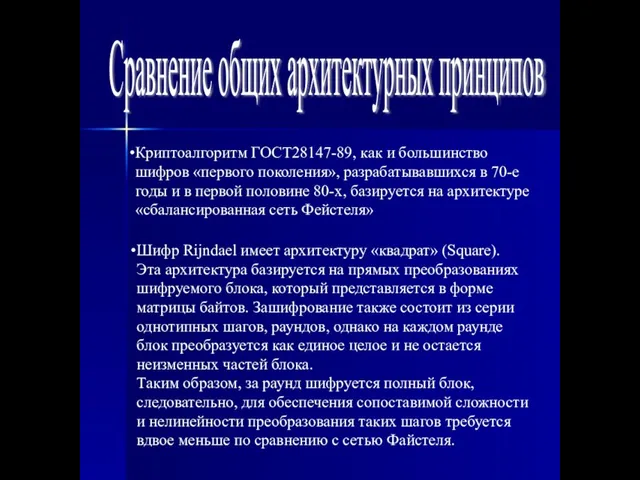

- 4. Сравнение общих архитектурных принципов Криптоалгоритм ГОСТ28147-89, как и большинство шифров «первого поколения», разрабатывавшихся в 70-е годы

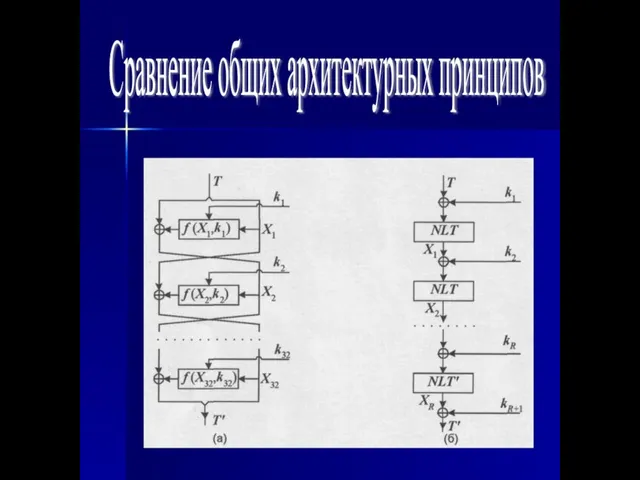

- 5. Сравнение общих архитектурных принципов

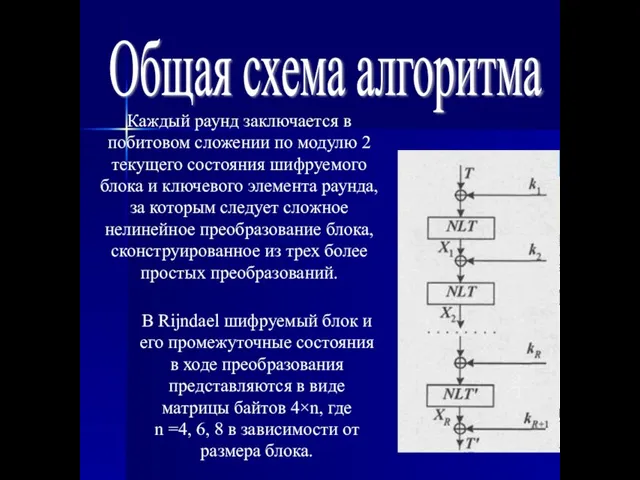

- 6. Общая схема алгоритма Каждый раунд заключается в побитовом сложении по модулю 2 текущего состояния шифруемого блока

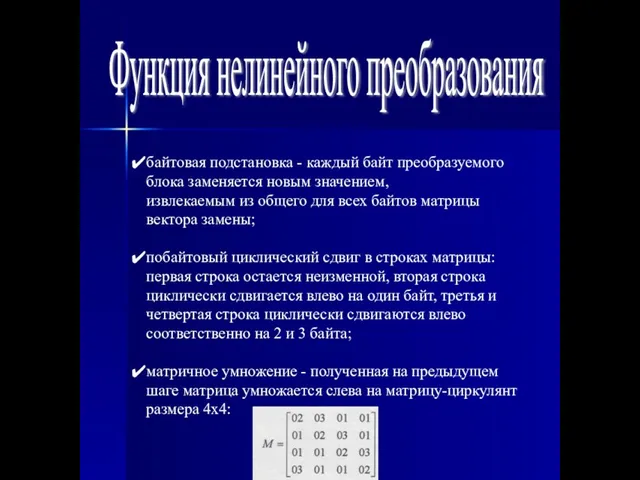

- 7. Функция нелинейного преобразования байтовая подстановка - каждый байт преобразуемого блока заменяется новым значением, извлекаемым из общего

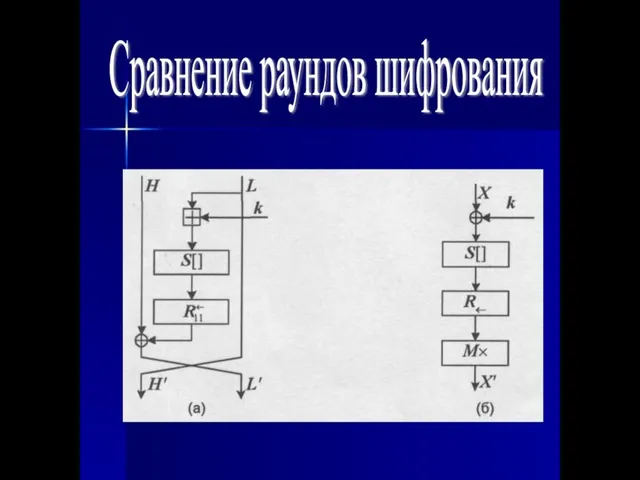

- 8. Сравнение раундов шифрования

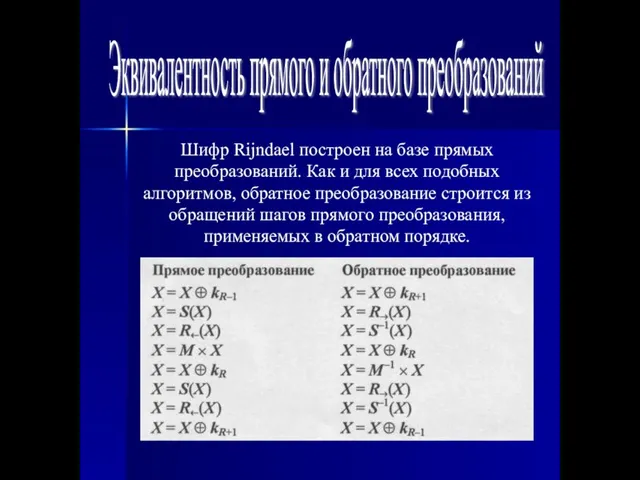

- 9. Эквивалентность прямого и обратного преобразований Шифр Rijndael построен на базе прямых преобразований. Как и для всех

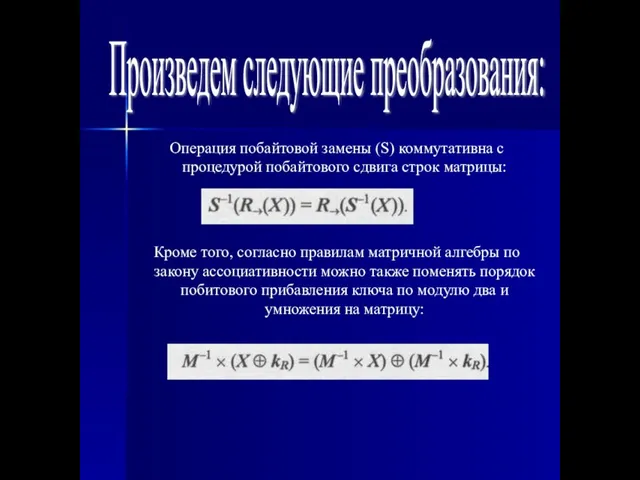

- 10. Произведем следующие преобразования: Операция побайтовой замены (S) коммутативна с процедурой побайтового сдвига строк матрицы: Кроме того,

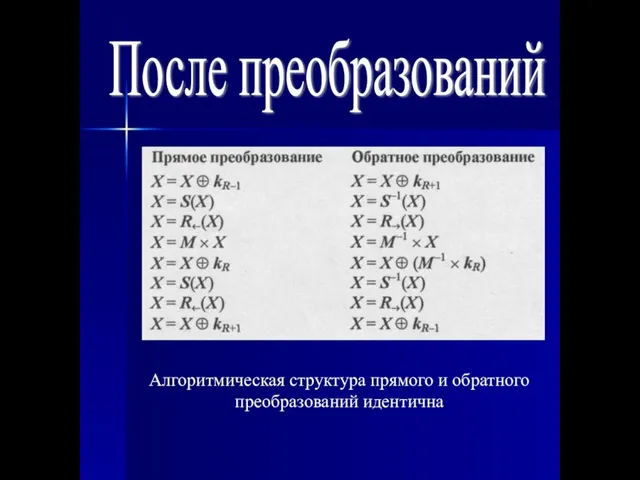

- 11. После преобразований Алгоритмическая структура прямого и обратного преобразований идентична

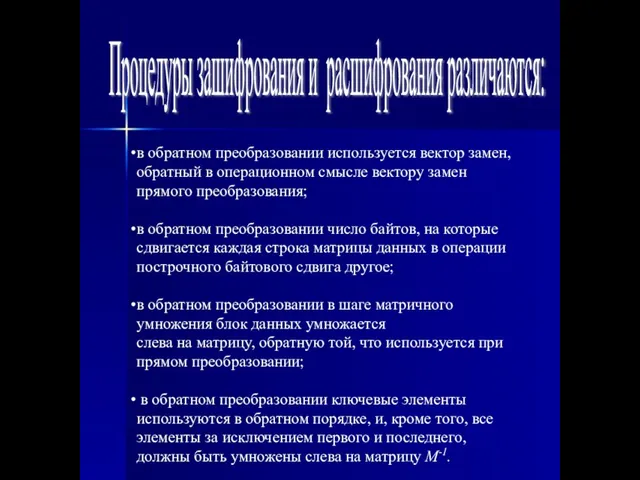

- 12. Процедуры зашифрования и расшифрования различаются: в обратном преобразовании используется вектор замен, обратный в операционном смысле вектору

- 13. Выработка ключевых элементов Существуют два алгоритма генерации последовательности ключевых элементов - для ключа размером 128/192 бита

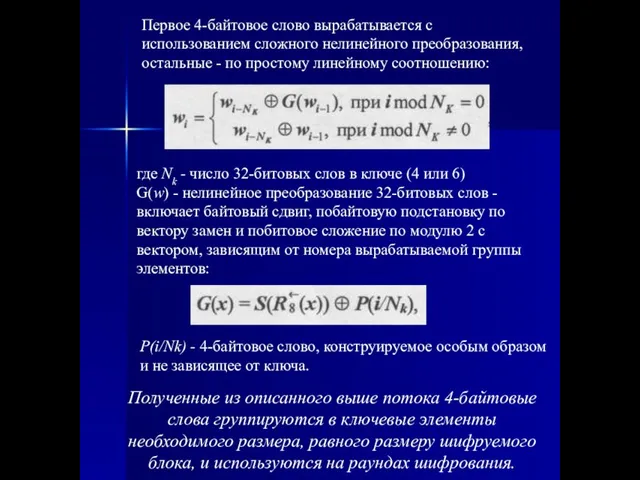

- 14. Первое 4-байтовое слово вырабатывается с использованием сложного нелинейного преобразования, остальные - по простому линейному соотношению: где

- 15. Выбор узлов замен и констант При конструировании узлов замен помимо тривиальных требований обратимости и простоты описания

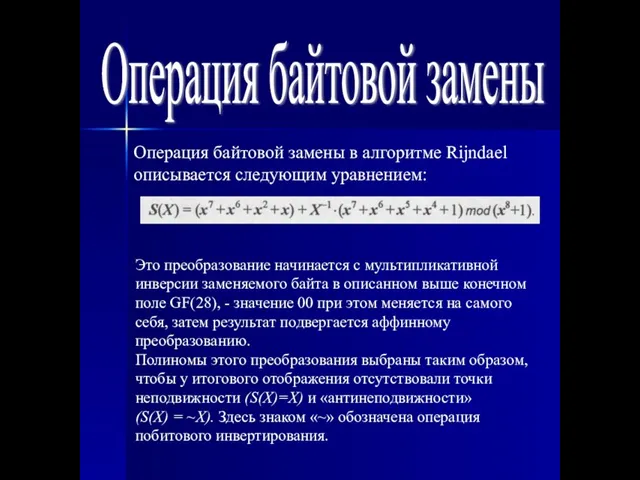

- 16. Операция байтовой замены Операция байтовой замены в алгоритме Rijndael описывается следующим уравнением: Это преобразование начинается с

- 18. Скачать презентацию

Community building

Community building Programme de français

Programme de français Усі знаки зодіаку

Усі знаки зодіаку Саки

Саки Научно-практический Форум«Санкт-Петербург: многомерность культурного пространства»

Научно-практический Форум«Санкт-Петербург: многомерность культурного пространства» Происхождение и значение имени Тимофей

Происхождение и значение имени Тимофей Новые меры поддержки СОНКО: как ими воспользоваться

Новые меры поддержки СОНКО: как ими воспользоваться Электронная типография

Электронная типография Экологические проблемы мира

Экологические проблемы мира Орфограммы в приставках

Орфограммы в приставках Зелена книга України

Зелена книга України Поговорим о главном…об операционной системе

Поговорим о главном…об операционной системе Поэзия повседневной жизни в искусстве разных народов

Поэзия повседневной жизни в искусстве разных народов 健康的生活方式

健康的生活方式 Адриано Челентано (Часть 2)

Адриано Челентано (Часть 2) Естетичне виховання

Естетичне виховання Продажа туристических услуг онлайн в мире. Идеи для России. Алексей Тимонин OZON.travel

Продажа туристических услуг онлайн в мире. Идеи для России. Алексей Тимонин OZON.travel Эпитет, сравнение, метафора.

Эпитет, сравнение, метафора. Business excellence

Business excellence Что такое Рождество?

Что такое Рождество? Социальное сиротство

Социальное сиротство многогранный мир чувств

многогранный мир чувств Презентация на тему "Организация исследовательской деятельности учащихся в начальной школе" - скачать презентации по Педаго

Презентация на тему "Организация исследовательской деятельности учащихся в начальной школе" - скачать презентации по Педаго Циклические конструкции

Циклические конструкции Презентация на тему Местное самоуправление на уровне города (поселения)

Презентация на тему Местное самоуправление на уровне города (поселения) ЖИВАЯ ПАМЯТЬ

ЖИВАЯ ПАМЯТЬ Рациональный гардероб

Рациональный гардероб Почему нам интересно ходить в библиотеку

Почему нам интересно ходить в библиотеку