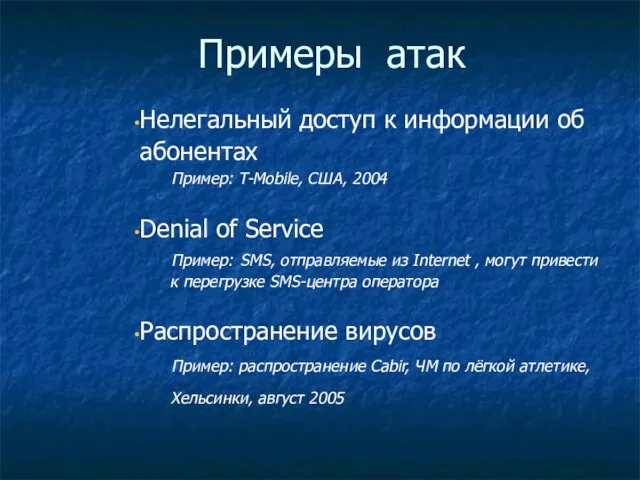

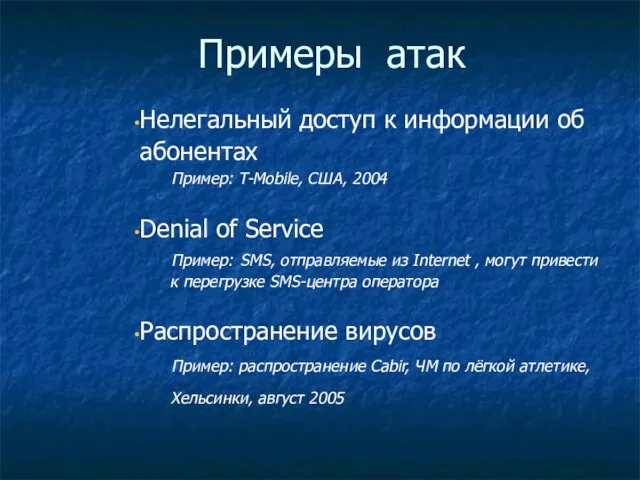

Слайд 2Примеры атак

Нелегальный доступ к информации об

абонентах

Пример: T-Mobile, США, 2004

Denial of

Service

Пример: SMS, отправляемые из Internet , могут привести

к перегрузке SMS-центра оператора

Распространение вирусов

Пример: распространение Cabir, ЧМ по лёгкой атлетике,

Хельсинки, август 2005

Слайд 3Рост количества разновидностей известного мобильного вредоносного ПО (aka malware)

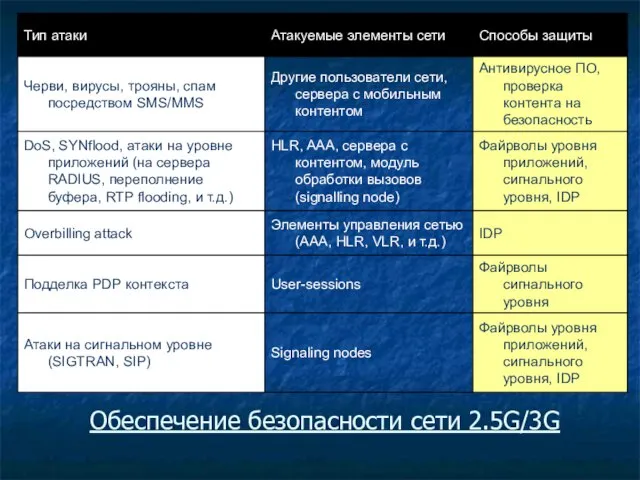

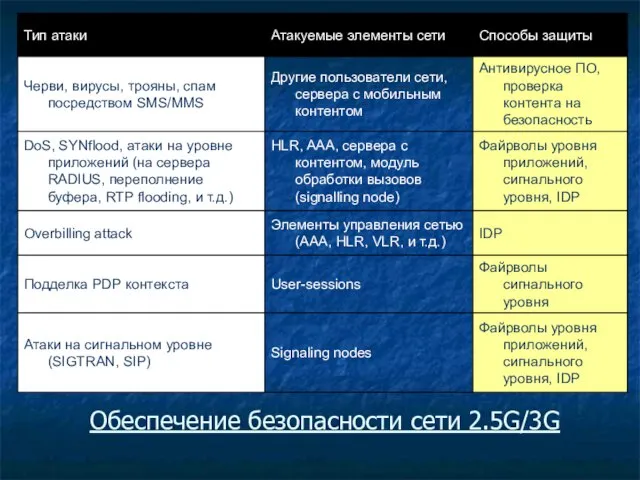

Слайд 6Обеспечение безопасности сети 2.5G/3G

Слайд 7Иллюстрация работы файрволов и IDP

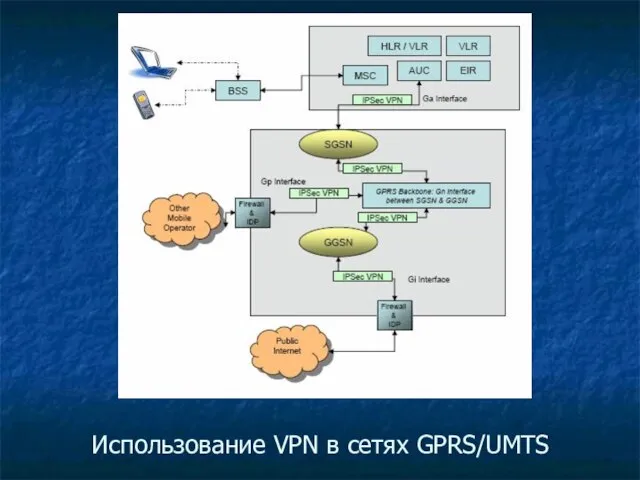

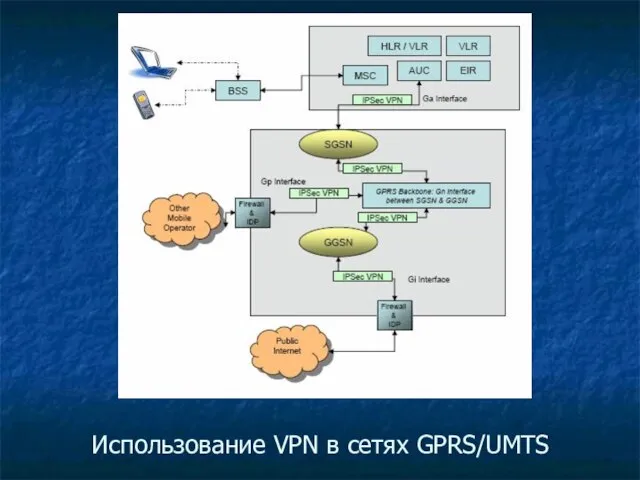

Слайд 8Использование VPN в сетях GPRS/UMTS

Слайд 920 апреля 2007 года

«Большая тройка» получила лицензии на оказание услуг 3G

Игровая зависимость

Игровая зависимость Групповой психоанализ

Групповой психоанализ О РАБОТЕ СЕКЦИИ ПРОМЫШЛЕННОЙ ЭКОЛОГИИ И РАЦИОНАЛЬНОГО ПРИРОДОПОЛЬЗОВАНИЯ ПО ВОПРОСАМ ВОДОПОЛЬЗОВАНИЯ В ОРЕНБУРГСКОЙ ОБЛАСТИ

О РАБОТЕ СЕКЦИИ ПРОМЫШЛЕННОЙ ЭКОЛОГИИ И РАЦИОНАЛЬНОГО ПРИРОДОПОЛЬЗОВАНИЯ ПО ВОПРОСАМ ВОДОПОЛЬЗОВАНИЯ В ОРЕНБУРГСКОЙ ОБЛАСТИ Animals in the ABC

Animals in the ABC План реализации проекта

План реализации проекта Константин Симонов

Константин Симонов Презентация на тему Малые тела солнечной системы

Презентация на тему Малые тела солнечной системы Заповеди любви

Заповеди любви Вальдорфская школа

Вальдорфская школа Во что верят люди? Религия. Тема №2

Во что верят люди? Религия. Тема №2 Тициан. Жизнь и творчество.. Жизнь Тициана: Жизнь Тициана:ТИЦИАН (1476/77 –1576), венецианский живописец эпохи Возрождения. Родился в гор

Тициан. Жизнь и творчество.. Жизнь Тициана: Жизнь Тициана:ТИЦИАН (1476/77 –1576), венецианский живописец эпохи Возрождения. Родился в гор Йо-йо

Йо-йо Привет, Весна!

Привет, Весна! Совместная маркетинговая программа «Сервис Плюс» для партнеров

Совместная маркетинговая программа «Сервис Плюс» для партнеров Кровотечения. Первая медицинская помощь

Кровотечения. Первая медицинская помощь Предпрофильная подготовка

Предпрофильная подготовка Проект: Юный проповедник 2017

Проект: Юный проповедник 2017 Металлургический комплекс России

Металлургический комплекс России Право + Защита прав людей, живущих с ВИЧ

Право + Защита прав людей, живущих с ВИЧ Грин стар

Грин стар Грамматика со смешариками

Грамматика со смешариками Эпоха ХХ века - эра великих людей и изобретений

Эпоха ХХ века - эра великих людей и изобретений Презентация на тему Исторический обзор садово-паркового искусства

Презентация на тему Исторический обзор садово-паркового искусства Авиация Советского Союза

Авиация Советского Союза Элетронная таблица Excel

Элетронная таблица Excel Гороскоп первоклассника

Гороскоп первоклассника Модели смертности

Модели смертности «Государственно-частное партнерство: региональный аспект»

«Государственно-частное партнерство: региональный аспект»