Содержание

- 2. Широко признано, что сотрудники организации часто являются слабым звеном в защите своих информационных активов. Информационная безопасность

- 3. Повышенные угрозы информационной технологии привели к новым решениям, ориентированным на технологические средства, в то время как

- 4. Человеческие факторы Человеческие и организационные факторы могут быть связаны с технической информационной безопасностью. Факторов, влияющие на

- 5. 1. Недостаток мотивации Многие организации считают, что сотрудников необходимо мотивировать на безопасное поведение с информационными активами,

- 6. 3. Убеждение Общими примерами рискованного убеждения являются следующие: пользователи считают, что установка антивирусного программного обеспечения решает

- 7. Пример значимости человеческого фактора в обеспечении безопасности на практике Результаты внедрения в компании «Почта Банк» системы

- 8. Статистика эксплуатации системы за 2016 год: предотвращено 4,5 тыс. нарушений с использованием одних и тех же

- 10. Скачать презентацию

Слайд 2Широко признано, что сотрудники организации часто являются слабым звеном в защите своих

Широко признано, что сотрудники организации часто являются слабым звеном в защите своих

Человеческий фактор оказывает огромное влияние на успех и неудачу усилий по обеспечению и защите предприятий, услуг, систем и информации. Если безопасность системы упускается разработчиком, ИТ-система становится уязвимой, и может быть эксплуатируемой злоумышленником. Атакующие, используя социальную инженерию, пытаются получить конфиденциальную информацию, нацеливаясь на уязвимости людей — то есть, слабые стороны в организации благодаря особенностям и поведению людей.

Слайд 3Повышенные угрозы информационной технологии привели к новым решениям, ориентированным на технологические средства,

Повышенные угрозы информационной технологии привели к новым решениям, ориентированным на технологические средства,

Слайд 4Человеческие факторы

Человеческие и организационные факторы могут быть связаны с технической информационной безопасностью.

Факторов,

Человеческие факторы

Человеческие и организационные факторы могут быть связаны с технической информационной безопасностью.

Факторов,

1. - факторы, которые относятся к управлению, а именно рабочая нагрузка и некачественная работа персонала;

2.- факторы, связанные с конечным пользователем.

Слайд 51. Недостаток мотивации

Многие организации считают, что сотрудников необходимо мотивировать на безопасное поведение

1. Недостаток мотивации

Многие организации считают, что сотрудников необходимо мотивировать на безопасное поведение

2. Недостаток осведомленности

Недостаток осведомленности связан с отсутствием общих знаний об атаках. Общие примеры отсутствия осведомленности могут быть следующими: пользователи не знают, как определить шпионские программы и шпионское ПО и как важно указывать надежный пароль. Они не могут защитить себя от кражи личных данных, а также как контролировать доступ других пользователей к их компьютеру.

Слайд 63. Убеждение

Общими примерами рискованного убеждения являются следующие: пользователи считают, что установка антивирусного

3. Убеждение

Общими примерами рискованного убеждения являются следующие: пользователи считают, что установка антивирусного

4. Неграмотное пользование технологиями

Даже самая лучшая технология не может преуспеть в решении проблем информационной безопасности без непрерывного человеческого сотрудничества и эффективного использования этой технологии. Общие примеры ненадлежащего использования технология заключается в следующем: создание несанкционированной реконфигурации систем, доступ к паролям других, получение недопустимой информации. Риски в области компьютерной безопасности можно классифицировать несколькими способами: превышение привилегий, ошибки и упущения, отказ в обслуживании, социальная инженерия, несанкционированный доступ, хищение личных данных, фишинг, вредоносные программы и несанкционированные копии.

Слайд 7Пример значимости человеческого фактора в обеспечении безопасности на практике

Результаты внедрения в компании

Пример значимости человеческого фактора в обеспечении безопасности на практике

Результаты внедрения в компании

Биометрические технологии используются «Почта Банком» в процессах аутентификации при доступе персонала банка и партнеров к ресурсам (всего примерно 70 тыс. человек), а также при обслуживании клиентов (которых более 4,5 млн). Охват клиентов — физических лиц стопроцентный.

Среди клиентов — юридических лиц использование распознавания лиц реализуется по желанию (примерно 20% из них отказываются от применения технологии).

В системе задействована база данных с результатами обработки более 10 млн изображений уникальных реальных лиц, которые одновременно используются для обучения самой системы. Один сервер системы в состоянии обрабатывать до 100 обращений в секунду, затрачивая не более 2 секунд на каждое обращение.

Слайд 8Статистика эксплуатации системы за 2016 год:

предотвращено 4,5 тыс. нарушений с использованием одних

Статистика эксплуатации системы за 2016 год:

предотвращено 4,5 тыс. нарушений с использованием одних

остановлено 9,2 тыс. потенциально мошеннических действий — обращений по утерянным или украденным паспортам (в том числе с выявлением мошенников по базе данных системы), ошибок персонала при вводе клиентских данных;

задержано четверо мошенников, пытавшихся использовать поддельные документы;

предотвращено около 600 попыток использования чужих учетных записей.

Заменив в двухфакторной аутентификации подтверждение через передачу одноразовых паролей по SMS, система распознавания лиц позволила за год сэкономить около 3,5 млн рублей.

Внедренная система, по прогнозам, помогла предотвратить потерю от мошенничества примерно в сумме 1,5 млрд рублей.

За тот же период система позволила сэкономить более 15 тыс. часов рабочего времени сотрудников фронт-линии за счет автоматизации процесса аутентификации 46 тыс. клиентов, изменивших в 2016 году те или иные анкетные данные.

Организация работы психологической службы

Организация работы психологической службы Бизнес-презентация команды САМ Школы 2026 УК 12

Бизнес-презентация команды САМ Школы 2026 УК 12 Исторические предпосылки современного социального порядка

Исторические предпосылки современного социального порядка Экономическое и социальное развитие

Экономическое и социальное развитие 243341

243341 Материально-технические средства для обучения детей с нарушениями зрения

Материально-технические средства для обучения детей с нарушениями зрения Как заполнить декларацию соответствия условий труда государственным нормативным требованиям охраны труда

Как заполнить декларацию соответствия условий труда государственным нормативным требованиям охраны труда Связь музыки и математики

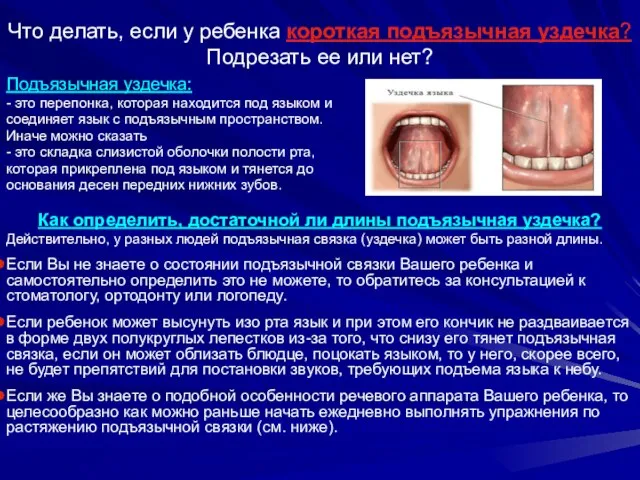

Связь музыки и математики Что делать, если у ребенка короткая подъязычная уздечка?

Что делать, если у ребенка короткая подъязычная уздечка? Информация в социальных сетях

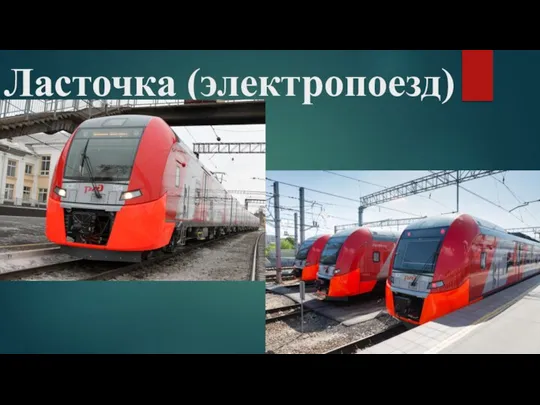

Информация в социальных сетях Ласточка (электропоезд)

Ласточка (электропоезд) ПАСПОРТ ТЕРРИТОРИИ МУНИЦИПАЛЬНОГО ОБРАЗОВАНИЯ ВОЛОДАРСКОЕ СЕЛЬСКОЕ ПОСЕЛЕНИЕ

ПАСПОРТ ТЕРРИТОРИИ МУНИЦИПАЛЬНОГО ОБРАЗОВАНИЯ ВОЛОДАРСКОЕ СЕЛЬСКОЕ ПОСЕЛЕНИЕ Тема урока: «Законы моды и этикет».

Тема урока: «Законы моды и этикет». информатика Excel

информатика Excel ФЕДЕРАЛЬНЫЙ КУРС «ШАХМАТЫ – ШКОЛЕ»1994 – 2012Издатель: учебно-методическое объединение «Духовное возрождение» г. Обнинск

ФЕДЕРАЛЬНЫЙ КУРС «ШАХМАТЫ – ШКОЛЕ»1994 – 2012Издатель: учебно-методическое объединение «Духовное возрождение» г. Обнинск Основные условияперехода на модульные технологии реализации учебного процесса

Основные условияперехода на модульные технологии реализации учебного процесса Животные леса

Животные леса Всероссийский день призывника. Шифр Цезаря смещение на 3

Всероссийский день призывника. Шифр Цезаря смещение на 3 Межконфессиональный мир в Казахстане

Межконфессиональный мир в Казахстане “TEMPUS-Projekt Nr.: 158739-TEMPUS-2009-DE-JPHES/WENET” Доклад проф.: Нико Кварацхелия «Состояние проектной работы в рамках проекта WeNeT в Грузии»

“TEMPUS-Projekt Nr.: 158739-TEMPUS-2009-DE-JPHES/WENET” Доклад проф.: Нико Кварацхелия «Состояние проектной работы в рамках проекта WeNeT в Грузии» Водные ресурсы Марса

Водные ресурсы Марса Mayr Antriebstechnik i Mayr Polska – Германия, Польша.

Mayr Antriebstechnik i Mayr Polska – Германия, Польша. КОМАНДА«Питерские волки»

КОМАНДА«Питерские волки» Кольцо Аврора

Кольцо Аврора Проектная деятельность на уроках математики в начальной школе

Проектная деятельность на уроках математики в начальной школе Система и концепции управления персоналом организации

Система и концепции управления персоналом организации Февральская революция в Петрограде

Февральская революция в Петрограде Долото 295.3 SDI516MHUBPX #JP0596

Долото 295.3 SDI516MHUBPX #JP0596