А главное, не бояться сразу сообщать специалисту по кибербезопасности о возможной угрозе. Вы можете думать, что угроза миновала и с компьютером ничего не произошло, но malware достаточно клика, чтобы оказаться внутри сети.

Не заходите на скомпрометированные или подозрительные интернет-ресурсы

Не открывайте неизвестные e-mail, а тем более вложения в них, если вы не уверены, от кого именно пришло письмо. Проверяйте адрес, с которого пришло письмо

Если вы все же открыли вложение и увидели, что файл выглядит как спам, содержит информацию, которая вас не касается и т.п., обязательно сообщите об этом специалисту по безопасности информационных систем

Используйте сложные пароли и регулярно их меняйте

Не поднимайте незнакомые флешки

Важно знать!

Assa Evolution AssaBalt AS

Assa Evolution AssaBalt AS Государственное управление в космической отрасли

Государственное управление в космической отрасли Техника тройного прыжка

Техника тройного прыжка Построение эффективной культуры общения с клиентами

Построение эффективной культуры общения с клиентами Конспект теоретического материала

Конспект теоретического материала Гибкость как физическое качество и методика её развития

Гибкость как физическое качество и методика её развития Слово об учителе

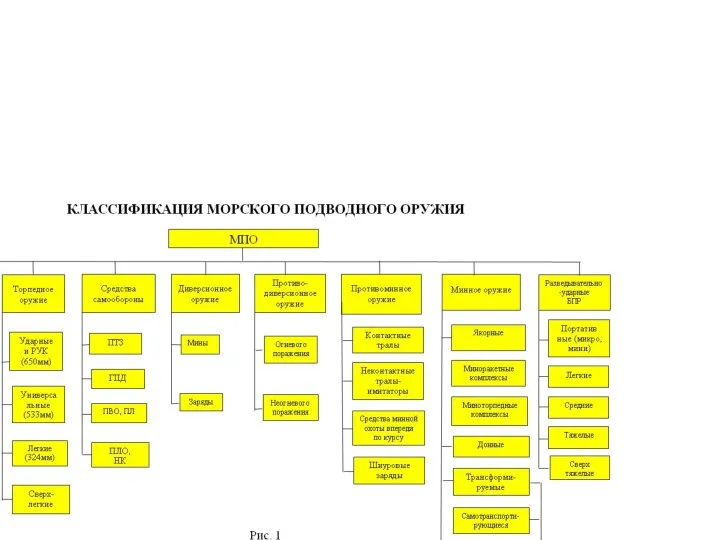

Слово об учителе Схема боевого использования легкой торпеды

Схема боевого использования легкой торпеды Правовой статус человека и гражданина в Российской Федерации. Тема 3

Правовой статус человека и гражданина в Российской Федерации. Тема 3 Анализ ликвидности и финансовой устойчивости бизнеса в современных условиях

Анализ ликвидности и финансовой устойчивости бизнеса в современных условиях Алгебра и начала анализа.11 класс.

Алгебра и начала анализа.11 класс. Презентация на тему Табурет

Презентация на тему Табурет Строение и функции органов дыхания

Строение и функции органов дыхания Электролиты

Электролиты Презентация на тему Скорость света

Презентация на тему Скорость света  Современные концепции коммуникации

Современные концепции коммуникации  Графическая информация

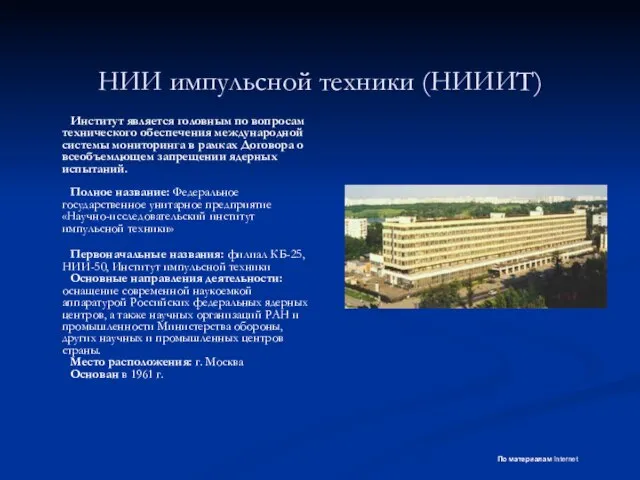

Графическая информация НИИ импульсной техники (НИИИТ)

НИИ импульсной техники (НИИИТ) Воздух и его охрана

Воздух и его охрана История Урала

История Урала Индивидуально-психологические особенности личности

Индивидуально-психологические особенности личности Составляющее личностного развития дошкольника

Составляющее личностного развития дошкольника Культура первой половины XIX века

Культура первой половины XIX века Итоги деятельности и результативности работы ДДТ На реке Сестре в первом полугодии 2012 – 2013 учебного года

Итоги деятельности и результативности работы ДДТ На реке Сестре в первом полугодии 2012 – 2013 учебного года Организация тестирования необходима для:

Организация тестирования необходима для: Сбор и анализ требований в Scrum Адаптация процесса ICONIX Вольфсон Борис Руководитель проектов Руководитель регионального отдела веб-

Сбор и анализ требований в Scrum Адаптация процесса ICONIX Вольфсон Борис Руководитель проектов Руководитель регионального отдела веб- Наши трудные дети

Наши трудные дети Межзвездный газ

Межзвездный газ