Слайд 2Информационная безопасность – состояние защищенности информационной среды (инфосферы) общества, обеспечение её формирования,

использования и развитие в интересах граждан, организаций, государства

Слайд 3Классификация угроз информационной безопасности

Политические угрозы

Экономические угрозы

Организационно-технические угрозы

Угроза (Threat) – угрозой может

быть любое лицо, объект или событие, которое, в случае реализации, может потенциально стать причиной нанесения вреда ЛВС

Слайд 4Политические факторы угроз информационной безопасности

Изменение геополитической обстановки вследствие фундаментальных перемен в

различных регионах мира

Информационная экспансия США и других развитых стран

Становление новой государственности в странах СНГ

Разрушение ранее существовавшей командно-административной системы государственного управления

Нарушение информационных связей вследствие образования на территории бывшего СССР новых государств

Стремление стран СНГ к более тесному сотрудничеству с зарубежными странами

Низкая общая правовая и информационная культура в обществе

Слайд 5Экономические факторы угроз информационной безопасности

Переход на рыночные отношения в экономике, появление

множества отечественных и зарубежных коммерческих структур - производителей и потребителей информации, средств информатизации и защиты информации, включение информационной продукции в систему товарных отношений

Критическое состояние отечественных отраслей промышленности, производящих средства информатизации и защиты информации

Расширяющаяся кооперация с зарубежными странами в развитии информационной инфраструктуры стран СНГ

Слайд 6Организационно-технические факторы угроз ИБ

Недостаточная нормативно-правовая база в сфере информационных отношений

Слабое регулирование

государством процессов функционирования и развития рынка средств информатизации, информационных продуктов и услуг

Широкое использование в сфере государственного управления и кредитно-финансовой сфере незащищенных от утечки информации импортных технических и программных средств

Рост объемов информации, передаваемой по открытым каналам связи

Обострение криминогенной обстановки, рост числа компьютерных преступлений, особенно в кредитно-финансовой сфере

Слайд 7Иерархическая классификация угроз информационной безопасности (ИБ)

Глобальные факторы угроз информационной безопасности

Региональные факторы угроз

информационной безопасности

Локальные факторы угроз информационной безопасности

Слайд 8Система защиты информации

(СЗИ)

СЗИ – комплекс мероприятий, направленных на обеспечение информационной безопасности

Слайд 9Принципы построения СЗИ:

Обеспечение ИБ – непрерывный процесс, состоящий в систематическом контроле защищенности,

выявлении узких мест в системе защиты, обосновании и реализации наиболее рациональных путей совершенствования и развития СЗИ

ИБ может быть обеспечена лишь при комплексном использовании всего арсенала имеющихся средств защиты

Никакая СЗИ не обеспечивает ИБ без надлежащей подготовки пользователей и соблюдения ими всех правил защиты

Никакую СЗИ нельзя считать абсолютно надежной, следует исходить из того, что может найтись такой искусный злоумышленник, который отыщет лазейку для доступа к информации

Слайд 10СЗИ

На прикладном уровне обеспечивает:

Подлинность и целостность информации

Конфиденциальность информации и сообщений

Надежную идентификацию объектов

и субъектов, а также защиту от НСД

Юридическую ответственность пользователей системы за формирование, передачу и принятие сообщений

На сетевом уровне обеспечивает:

Высокоскоростное шифрование и цифровую подпись

Шифрование пакетов (на сеансовых ключах)

Реализацию функции причастности

Прозрачность системы защиты информации

Контроль доступа

Слайд 11Структура и функции системы информационной безопасности

Структура:

Государственный центр безопасности информации

Структурные подразделения по защите

информации предприятий и организаций

Функции:

Разработка и реализация стратегии обеспечения ИБ

Оценка состояния ИБ

Координация и контроль деятельность субъектов системы ИБ

Организация фундаментальных и прикладных научных исследований в области ИБ

Осуществление международного сотрудничества в сфере ИБ

Слайд 12Правовое обеспечение защиты информационной безопасности

Законопроекты России и Беларуси об информатизации и защите

информации

Закон РБ «Об электронном документе»

Указ Президента РБ «Об утверждении концепции информационной безопасности»

Уголовно-правовая защита от компьютерных преступлений

Слайд 13ПЕРЕЧЕНЬ КОМПЬЮТЕРНЫХ ПРЕСТУПЛЕНИЙ

компьютерное мошенничество

компьютерный подлог (подделка)

повреждение компьютерной информации или программ

компьютерная диверсия

(саботаж)

несанкционированный доступ

несанкционированный перехват информации

несанкционированное производство патентованных компьютерных программ (пиратство программного обеспечения)

несанкционированное воспроизводство топографии (чертежей)

Слайд 14Организационно-экономическое обеспечение защиты ИБ

Организационные методы защиты делятся на:

Организационно-административные

Организационно-технические

Слайд 15Организационно-административные методы защиты информации

Выделение специальных защищенных помещений

Выделение специальных ЭВМ

Организация хранения конфиденциальной

информации

Использование программных средств, имеющих сертификат защищенности

Организация специального делопроизводства

Организация регламентированного доступа пользователей к работе на ЭВМ

Слайд 16Организационно-технические методы защиты информации

Ограничение доступа посторонних лиц внутрь корпуса (запорные устройства или

замки)

Отключение ЭВМ от ЛВС

Установка клавиатуры и печатающих устройств на мягкие подкладки

Защита от побочных электромагнитных излучений

Использование бесперебойных источников питания

Слайд 17Экономические методы защиты информации

Организация финансовой защиты информационных ресурсов систем электронной обработки и

передачи данных, т.е. «страхование»

Например, предоставление системы гарантий для банков и их клиентов путем обеспечения страховой защиты банковских информационных «рисков»

Слайд 18Программно-техническое обеспечение защиты ИБ

Включает: физические, аппаратные, программные, аппаратно-программные, криптографические методы и средства

защиты информации

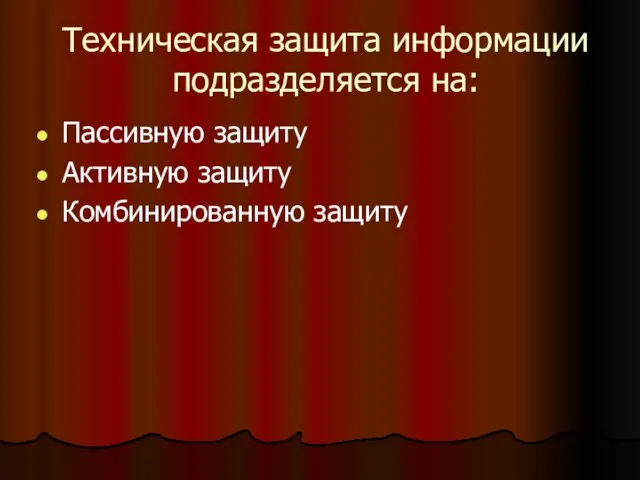

Слайд 19Техническая защита информации подразделяется на:

Пассивную защиту

Активную защиту

Комбинированную защиту

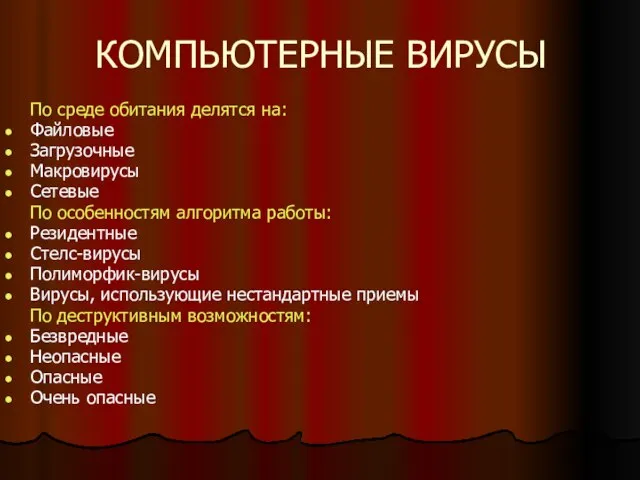

Слайд 20КОМПЬЮТЕРНЫЕ ВИРУСЫ

По среде обитания делятся на:

Файловые

Загрузочные

Макровирусы

Сетевые

По особенностям алгоритма работы:

Резидентные

Стелс-вирусы

Полиморфик-вирусы

Вирусы, использующие нестандартные приемы

По

деструктивным возможностям:

Безвредные

Неопасные

Опасные

Очень опасные

Воронежский костюм

Воронежский костюм Принципы работы тренинговой группы

Принципы работы тренинговой группы Геометрия египетских пирамид

Геометрия египетских пирамид Тақырып бойынша диалог құрастыр

Тақырып бойынша диалог құрастыр Memory. Свяжем Ваши воспоминания нитями

Memory. Свяжем Ваши воспоминания нитями Автор : Сафонова Марина Владимировна воспитатель ГДОУ 49 Колпинского района города Санкт-Петербурга. 2011год. Мастер презентаций http://

Автор : Сафонова Марина Владимировна воспитатель ГДОУ 49 Колпинского района города Санкт-Петербурга. 2011год. Мастер презентаций http:// Жизнь с сердечной недостаточностью

Жизнь с сердечной недостаточностью 2f

2f Северные Нидерланды и Северо-Западная Россия: естественные партнеры

Северные Нидерланды и Северо-Западная Россия: естественные партнеры Разработка компонентов информационно-поисковой системы «Банк учебных программ»

Разработка компонентов информационно-поисковой системы «Банк учебных программ» Основы оценки бизнеса. Зачет по дисциплине

Основы оценки бизнеса. Зачет по дисциплине По дороге с облаками или один день из жизни ться и тся

По дороге с облаками или один день из жизни ться и тся Время труда и отдыха

Время труда и отдыха Технология штукатурных работ

Технология штукатурных работ Звери-млекопитающие

Звери-млекопитающие Конституция Республики Беларусь

Конституция Республики Беларусь Деньги берутся из маминой сумочки. Подбор литературы

Деньги берутся из маминой сумочки. Подбор литературы Масленица

Масленица Игра «Поле чудес» посвящена 450-летию Галилео Галилея

Игра «Поле чудес» посвящена 450-летию Галилео Галилея Весельная лодка

Весельная лодка Построение политики информационной безопасности для организации. Лекция 3

Построение политики информационной безопасности для организации. Лекция 3 Являются ли глаголы хотеть и бежать разноспрягаемыми?

Являются ли глаголы хотеть и бежать разноспрягаемыми? Структура Парк-системы

Структура Парк-системы Добро пожаловать

Добро пожаловать Что такое Пассивный доход

Что такое Пассивный доход Романтизм во Французской живописи XIX века

Романтизм во Французской живописи XIX века Оценка и стандарты отчетности КСО

Оценка и стандарты отчетности КСО Система работы "Школа начинающего специалиста"

Система работы "Школа начинающего специалиста"