Слайд 2Лабораторные работы - преимущества

Использование виртуальных машин дает:

Установка всех необходимых утилит без необходимости

привилегий администратора

Возможность безопасной работы с вредоносным кодом и отсутствие возможности его скопировать

Возможные проблемы:

Необходимость обновлять версии ПО, н-р, Антивируса Касперского каждый год

Слайд 3ПО и Утилиты

VM Player + образ ОС Windows

Макет троянской программы - ЛР

2

Утилита для анализа скриптов Malzilla - ЛР 3

Дизассемблер IDA Pro Free Edition - ЛР 4

Реконструктор таблицы импортов ImportRec - ЛР 5

Утилита для снятия дампов памяти PETools или ProcDump – ЛР 5

Детектор компиляторов/упаковщиков PeID и DiE (Detect It Easy) – ЛР 5

Слайд 4Средства

Использование визуальных средств для:

Реверс инжениринг

Распаковка

Расшифровка

Анализ эксплойтов

Слайд 5Лабораторные работы - структура

Описание ЛР включает в себя следующие пункты:

Цель

Состав необходимого ПО

Краткое

содержание работы

Рекомендации преподавателю

Методические указания по выполнению работы

Задания

Контрольные вопросы

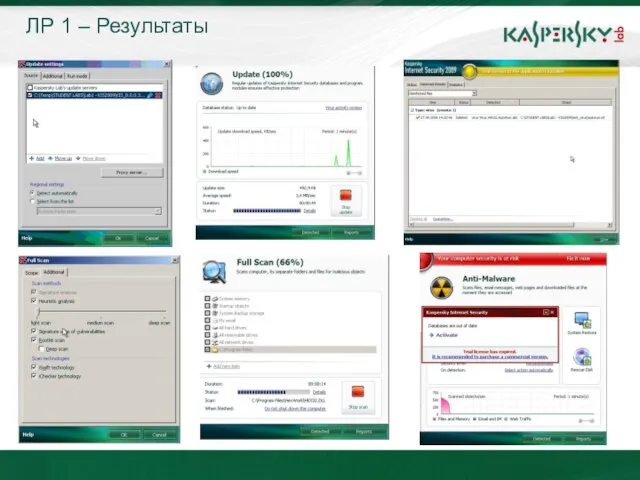

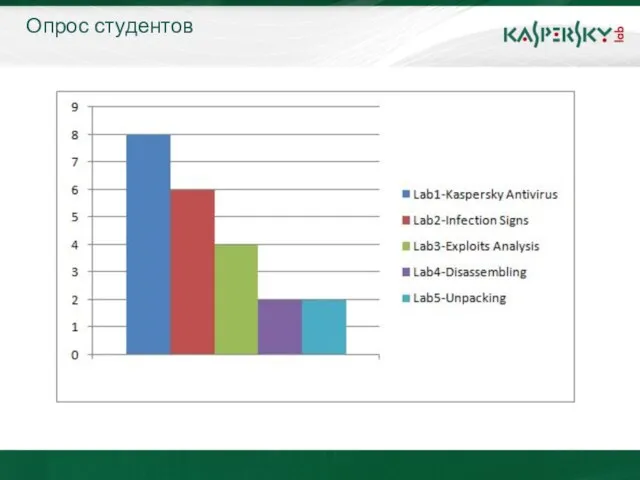

Слайд 6ЛР 1 – Антивирус Касперского

Цель: ознакомиться с процессом инсталляции, принципами работы

и управлением Антивирусом Касперского на ОС Windows

Интерфейс

Обновление

Технологии оптимизации сигнатурного сканера (iChecker и iStreams)

Работа антивируса при доступе к фалам

Поиск и помещение в карантин вредоносных файлов

Особенности использования лицензии

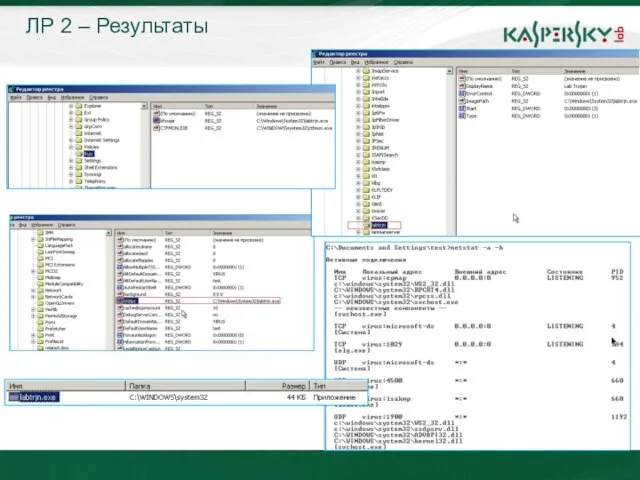

Слайд 8ЛР 2 – Определение признаков заражения

Цель: получить навыки обнаружения на компьютере вредоносных

программ, изучить основные методы по устранению последствий вирусных инцидентов без использования антивирусного программного обеспечения.

Анализ запущенных процессов (Диспетчер задач Windows)

Проверка реестра (regedit)

Системных папок ОС

Открытых сетевых соединений (netstat)

Содержание файла hosts

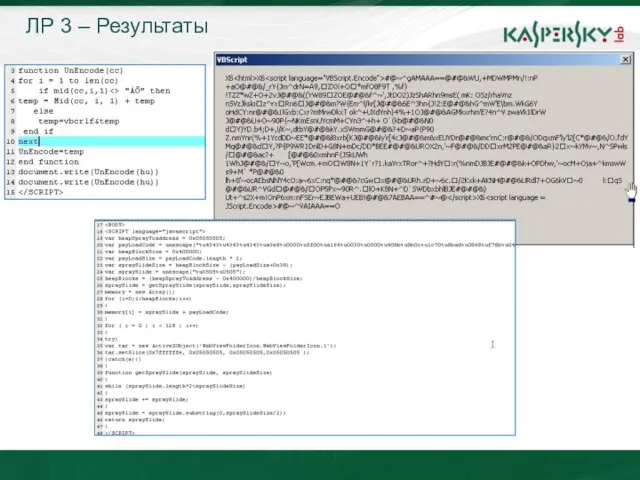

Слайд 10ЛР 3 – Уязвимости в Интернет браузерах

Цель: получить навыки обнаружения присутствия уязвимостей

в скриптах, исполняемых Интернет браузером, изучить основные методы, используемые злоумышленниками для запуска вредоносного кода, используя различные системные уязвимости.

Рассмотрение примера анализа уязвимости в метод. пособии

Анализ HTML странички, использующей уязвимость

Деобфускация скриптов в Malzilla

Анализ деобфусцированного кода эксплойта

Выводы по функциональности эксплойта

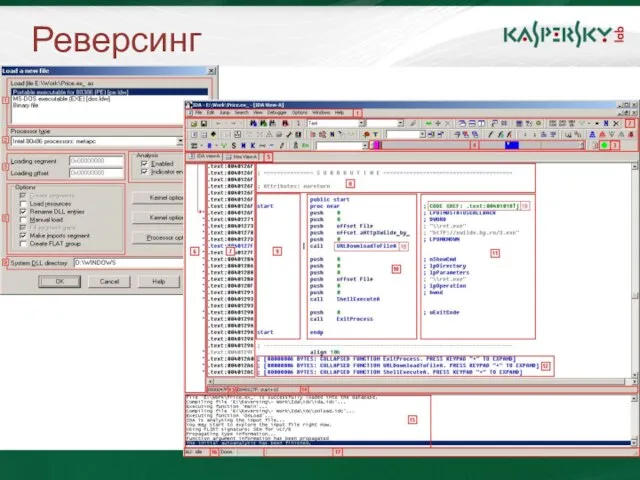

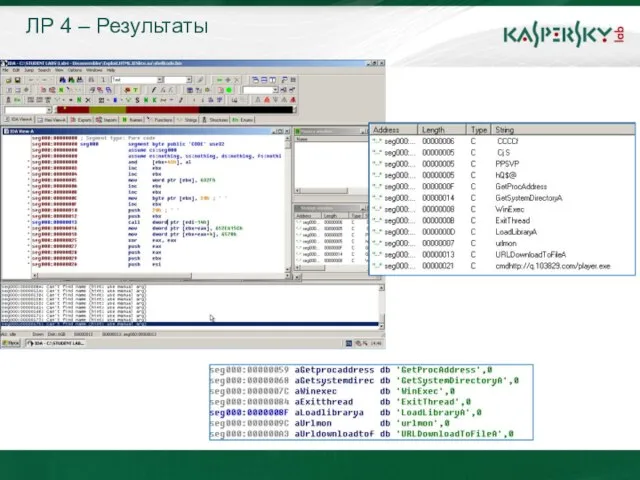

Слайд 12ЛР 4 – Основы работы с дизассемблером

Цель: навыки статического анализа программ

с помощью дизассемблеров с целью обнаружения присутствия вредоносной составляющей, изучить основные приемы дизассемблирования приложений.

Интерфейс и возможности дизассемблера IDA

Основы статического анализа Win32 программ

Анализ PE файлов (calc.exe, notepad.exe)

Анализ bin файлов (шелкоды из эксплойтов)

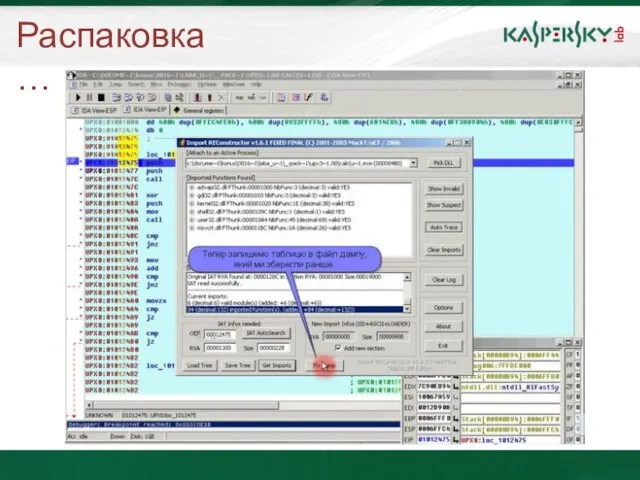

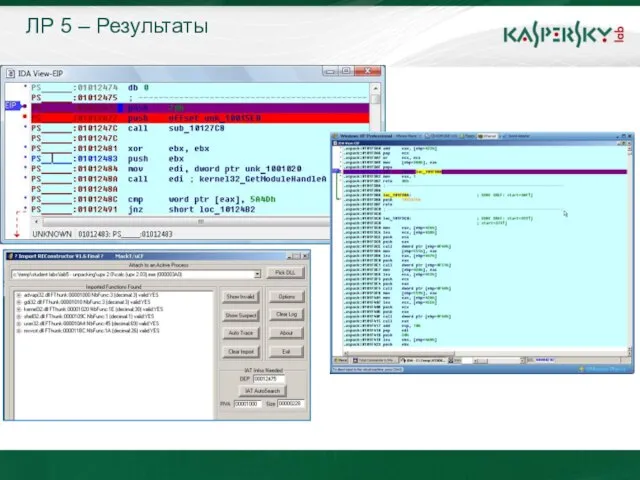

Слайд 15ЛР 5 – Исследование пакеров

Цель: получить навыки определения наличия упаковщика в

исполняемых файлах, идентификации упаковщика. Изучить основные методы распаковки исполняемых файлов.

Принципы упаковки исполняемого кода

Особенности работы некоторых упаковщиков

Методика распаковки исполняемого файла

Распаковка программ (calc, notepad) запакованных UPX, AsPack, FSG из под дебаггера

Слайд 18Преимущества

Визуализация

Понятность

Возможность удаленного обучение

Пошаговая инструкция по изготовлению бетонных поделок Гриб и лебедь

Пошаговая инструкция по изготовлению бетонных поделок Гриб и лебедь Toyota TRD TGB

Toyota TRD TGB 02_09_22Презентация_Математическая_викторина_для_6_класса

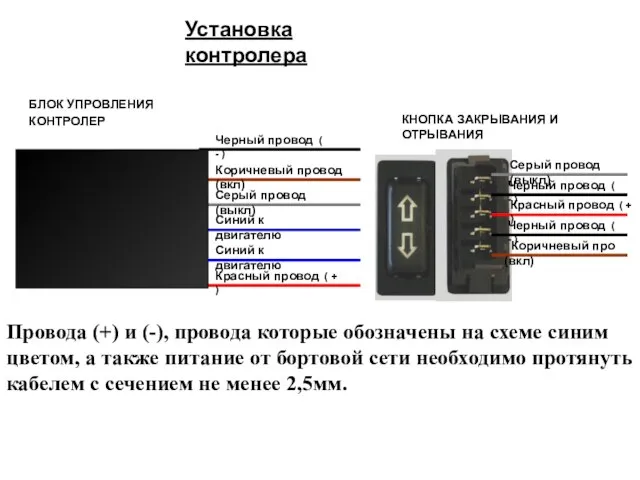

02_09_22Презентация_Математическая_викторина_для_6_класса Установка контролера

Установка контролера «Крестики – нолики» литературная игра VI отборочный тур

«Крестики – нолики» литературная игра VI отборочный тур Проект Страна Бразилия Выполнила: Ильмушкина Диана, ученица7 «

Проект Страна Бразилия Выполнила: Ильмушкина Диана, ученица7 « Футбол

Футбол 365046

365046 Технология токарных работ по металлу. Режущий инструмент

Технология токарных работ по металлу. Режущий инструмент химия в медицине

химия в медицине EISBERG MODELL

EISBERG MODELL Рекомендации по содержанию странички ППО на сайте ОУ

Рекомендации по содержанию странички ППО на сайте ОУ Тело в кинематографе

Тело в кинематографе Методы исследований в менеджменте. Введение в дисциплину

Методы исследований в менеджменте. Введение в дисциплину fa2994ac-6d4d-45dc-97c2-1c805aa21d0a (2)

fa2994ac-6d4d-45dc-97c2-1c805aa21d0a (2) PLACENSE Описание проекта

PLACENSE Описание проекта Смычковые инструменты

Смычковые инструменты Презентация на тему Сердечно-легочная реанимация

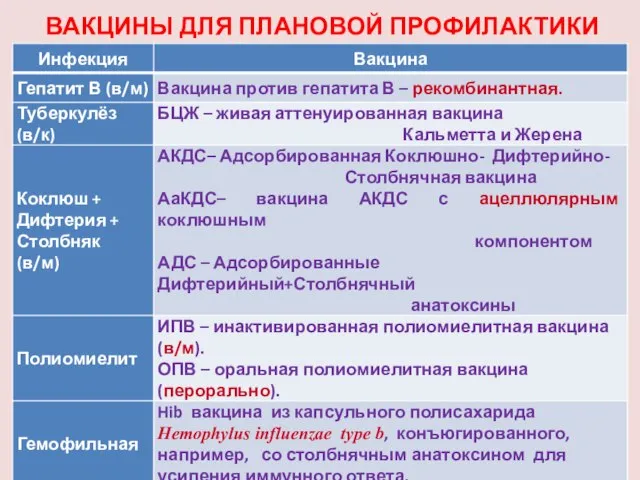

Презентация на тему Сердечно-легочная реанимация ВАКЦИНЫ ДЛЯ ПЛАНОВОЙ ПРОФИЛАКТИКИ

ВАКЦИНЫ ДЛЯ ПЛАНОВОЙ ПРОФИЛАКТИКИ  Подведение итогов деятельности совета старшеклассников Тельмановского района за 2020-2021 учебный год

Подведение итогов деятельности совета старшеклассников Тельмановского района за 2020-2021 учебный год Бумажные шарики

Бумажные шарики Трудности подросткового возраста

Трудности подросткового возраста Презентация на тему Правописание сочетаний Чк чн

Презентация на тему Правописание сочетаний Чк чн ПОРТФОЛИО УЧИТЕЛЯ БИОЛОГИИ

ПОРТФОЛИО УЧИТЕЛЯ БИОЛОГИИ Светотехнический расчет заданного помещения в заданном районе строительства

Светотехнический расчет заданного помещения в заданном районе строительства Жанры ИЗО

Жанры ИЗО Рассолы для колбас. Lofink grupp

Рассолы для колбас. Lofink grupp Практика по психологии

Практика по психологии