Содержание

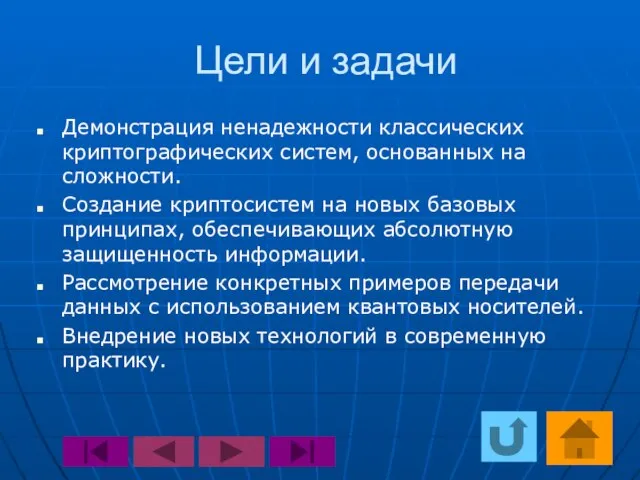

- 2. Цели и задачи Демонстрация ненадежности классических криптографических систем, основанных на сложности. Создание криптосистем на новых базовых

- 3. Что же такое криптография? Квантовая криптография – это раздел квантовой информатики, изучающий методы защиты информации путем

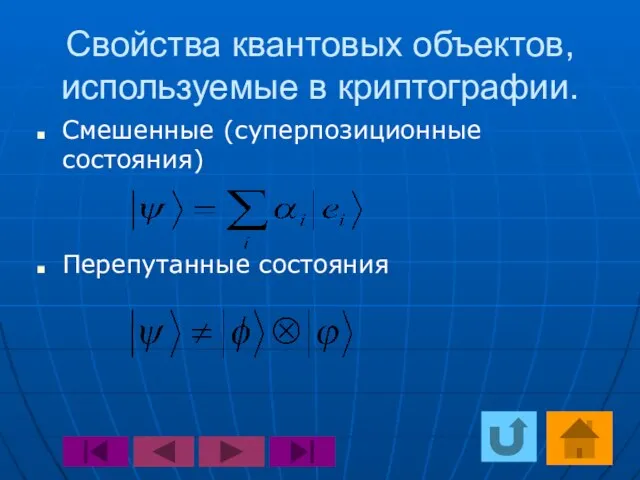

- 4. Свойства квантовых объектов, используемые в криптографии. Смешенные (суперпозиционные состояния) Перепутанные состояния

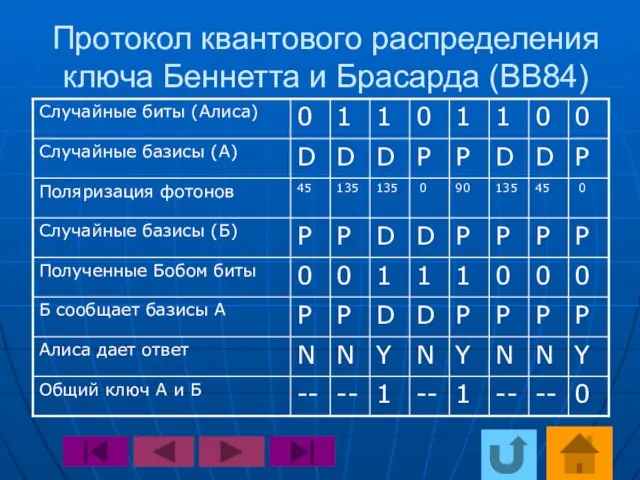

- 5. Протокол квантового распределения ключа Беннетта и Брасарда (BB84)

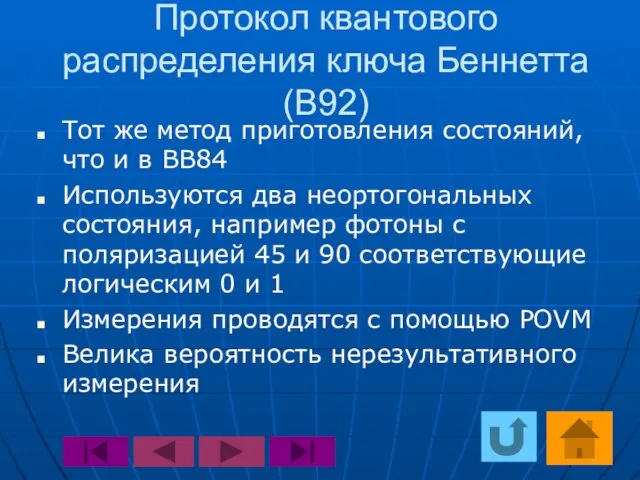

- 6. Протокол квантового распределения ключа Беннетта (B92) Тот же метод приготовления состояний, что и в BB84 Используются

- 7. Безусловная защищенность протоколов КРП Оценка уровня шума Маскировка перехвата под шум Различные типы перехватов Вторичная обработка

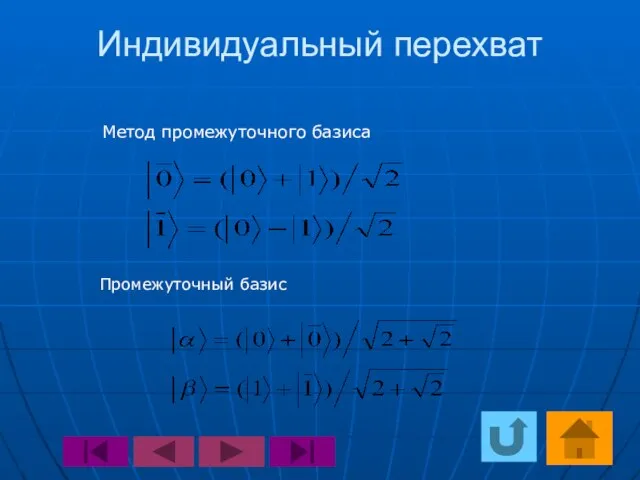

- 8. Индивидуальный перехват Метод промежуточного базиса Промежуточный базис

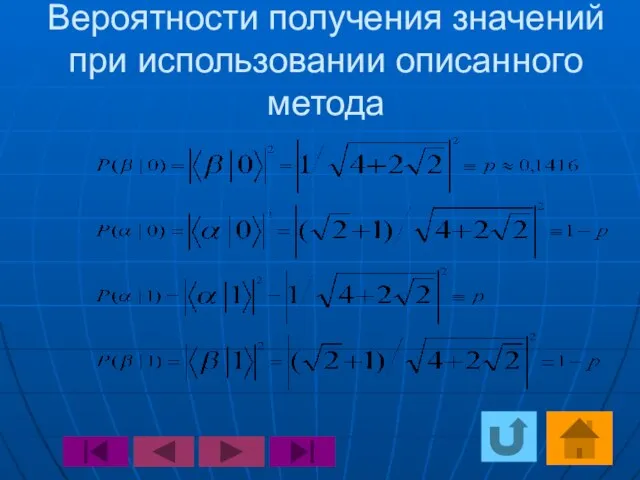

- 9. Вероятности получения значений при использовании описанного метода

- 10. Другие методы индивидуальной атаки. Другие типы атак Метод случайного базиса Метод косвенной индивидуальной атаки Коллективный перехват

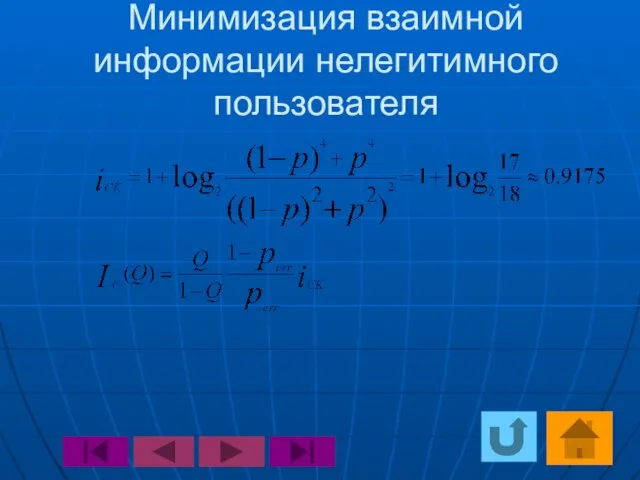

- 11. Минимизация взаимной информации нелегитимного пользователя

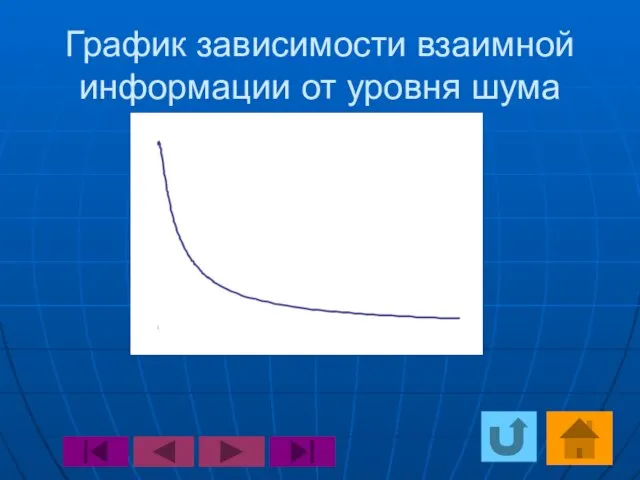

- 12. График зависимости взаимной информации от уровня шума

- 13. Результаты: Изучены протоколы квантового распределения ключа и вопрос их защищенности от прослушивания На примере протокола BB84

- 14. Литература: http://msiomau.narod.ru http://prola.aps.org Килин, С.Я. Квантовая криптография / С.Я.Килин, Д.Б.Хорошко, А.П.Низовцев // Минск: «Белорусская наука», 2007.

- 16. Скачать презентацию

Основы построения телекоммуникационных систем и сетей Лекция №12 «Экономические аспекты» профессор Соколов Н.А.

Основы построения телекоммуникационных систем и сетей Лекция №12 «Экономические аспекты» профессор Соколов Н.А. Государственные символы России

Государственные символы России Подключение к Интернету

Подключение к Интернету Учебно-методический комплекс "Живая география" Живая география - учебно-методический комплекс, позволяющий использовать геоинфор

Учебно-методический комплекс "Живая география" Живая география - учебно-методический комплекс, позволяющий использовать геоинфор Презентация на тему Биография и творчество Ершова Петра Павловича

Презентация на тему Биография и творчество Ершова Петра Павловича ФОНД ДМИТРИЯ ЗИМИНА «ДИНАСТИЯ»

ФОНД ДМИТРИЯ ЗИМИНА «ДИНАСТИЯ» Дорога счастья. Духовное счастье, радость от Бога

Дорога счастья. Духовное счастье, радость от Бога Иоганн Вольфганг фон Гёте

Иоганн Вольфганг фон Гёте Федеральный закон Об образовании в Российской Федерации

Федеральный закон Об образовании в Российской Федерации Патологии орбиты

Патологии орбиты Презентация на тему Образ метели в повести А.С. Пушкина "Метель"

Презентация на тему Образ метели в повести А.С. Пушкина "Метель" Челябинск 2012

Челябинск 2012 Интернет как глобальная информационная система

Интернет как глобальная информационная система Международный олимпийский день

Международный олимпийский день ВАЖНО НЕ ТО,КЕМ ТЕБЯ СЧИТАЮТ, А КТО ТЫ НА САМОМ ДЕЛЕ.

ВАЖНО НЕ ТО,КЕМ ТЕБЯ СЧИТАЮТ, А КТО ТЫ НА САМОМ ДЕЛЕ.  Помогите малышам, Поскорей найдите мам

Помогите малышам, Поскорей найдите мам Формирование связной речи детей старшего дошкольного возраста с ОНР

Формирование связной речи детей старшего дошкольного возраста с ОНР Презентация на тему Телевизор и дети

Презентация на тему Телевизор и дети  Аккредитив

Аккредитив Oformlenie_otcheta_po_praktike

Oformlenie_otcheta_po_praktike Статья 131/132 УК РФ. Преступление против половой неприкосновенности и половой свободы личности

Статья 131/132 УК РФ. Преступление против половой неприкосновенности и половой свободы личности Библия. Детская игра

Библия. Детская игра Внедрение ЛЕГО- конструирования в образовательный процесс ДОУ

Внедрение ЛЕГО- конструирования в образовательный процесс ДОУ Тела и вещества

Тела и вещества Влияние компонентов теста на качество изделий

Влияние компонентов теста на качество изделий Правило 15 секунд

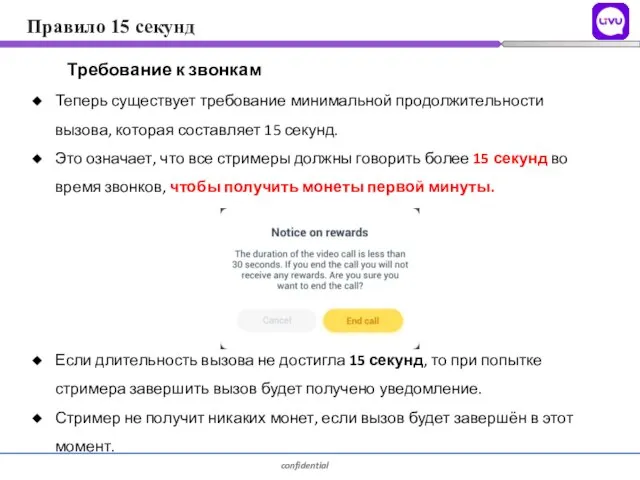

Правило 15 секунд Конструирование урока с использованием информационных технологий

Конструирование урока с использованием информационных технологий Критерии оценки мотивационного эссе

Критерии оценки мотивационного эссе