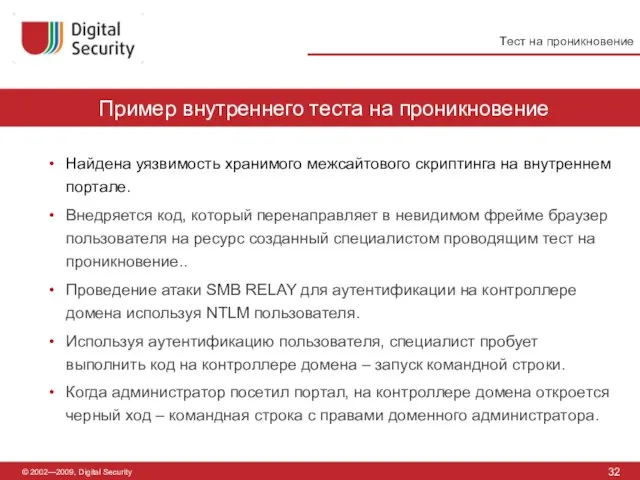

на внутреннем портале.

Внедряется код, который перенаправляет в невидимом фрейме браузер пользователя на ресурс созданный специалистом проводящим тест на проникновение..

Проведение атаки SMB RELAY для аутентификации на контроллере домена используя NTLM пользователя.

Используя аутентификацию пользователя, специалист пробует выполнить код на контроллере домена – запуск командной строки.

Когда администратор посетил портал, на контроллере домена откроется черный ход – командная строка с правами доменного администратора.

Тест на проникновение

Синтаксические свойства инфинитива

Синтаксические свойства инфинитива Презентация 1

Презентация 1 Die BRD (1949 -1990)

Die BRD (1949 -1990) Родными тропами

Родными тропами SPb_GBOU_SPO_Akusherskiy_kolledzh_Yana_Skolova_402 (1)

SPb_GBOU_SPO_Akusherskiy_kolledzh_Yana_Skolova_402 (1) Реставрация картины Г. Угрюмова Испытание силы Яна Усмаря

Реставрация картины Г. Угрюмова Испытание силы Яна Усмаря «Пётр Великий русской литературы» (В.Г.Белинский)

«Пётр Великий русской литературы» (В.Г.Белинский) История и перспективы производства видеопродукции нового формата в России и за рубежом

История и перспективы производства видеопродукции нового формата в России и за рубежом Создание единого китайского государства

Создание единого китайского государства Экологические проблемы мира

Экологические проблемы мира Национальная посуда народов мира

Национальная посуда народов мира Персидская империя.

Персидская империя. Программное обеспечение для поддержки информационной бизнес-аналитики

Программное обеспечение для поддержки информационной бизнес-аналитики Презентация на тему Классификация профессий Профессия и специальность Способы классификации

Презентация на тему Классификация профессий Профессия и специальность Способы классификации Сжатие информации. Алгоритм Хаффмана

Сжатие информации. Алгоритм Хаффмана LIEBHERR LTM 1160-5.1Самоходный кран большой грузоподъемности (160 тонн)

LIEBHERR LTM 1160-5.1Самоходный кран большой грузоподъемности (160 тонн) Презентация на тему Кайнозойская эра

Презентация на тему Кайнозойская эра Презентация на тему Трудовая дисциплина и ответственность за её нарушение

Презентация на тему Трудовая дисциплина и ответственность за её нарушение  Poker face

Poker face Волейбол – виды подач

Волейбол – виды подач Эволюция интернет-трейдинга

Эволюция интернет-трейдинга ГЕНЕРАТОРЫ ИМПУЛЬСНЫХ НАПРЯЖЕНИЙ СУБНАНОСЕКУНДНОЙ ДЛИТЕЛЬНОСТИразработки ЗАО «НПАО ФИД-технология»

ГЕНЕРАТОРЫ ИМПУЛЬСНЫХ НАПРЯЖЕНИЙ СУБНАНОСЕКУНДНОЙ ДЛИТЕЛЬНОСТИразработки ЗАО «НПАО ФИД-технология» Название проекта

Название проекта Новый Год

Новый Год Немеркнущая красота России или Сквозь эпохи и поколения

Немеркнущая красота России или Сквозь эпохи и поколения Основные понятия «Теории вероятностей»

Основные понятия «Теории вероятностей» Овощи и их вредители

Овощи и их вредители География сельского хозяйства мира

География сельского хозяйства мира