Содержание

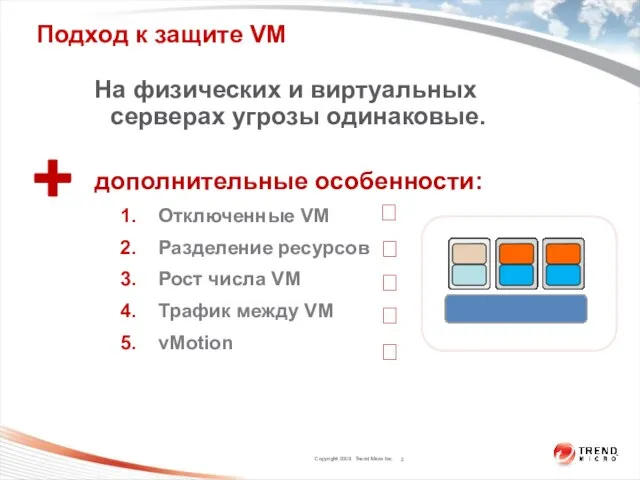

- 2. Подход к защите VM На физических и виртуальных серверах угрозы одинаковые. дополнительные особенности: Отключенные VM Разделение

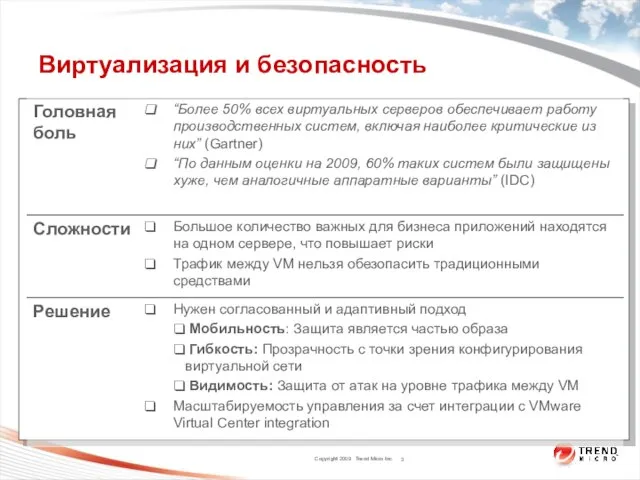

- 3. Виртуализация и безопасность

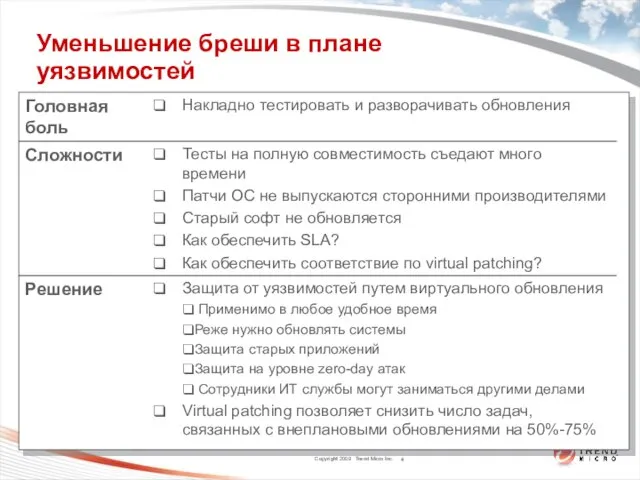

- 4. Уменьшение бреши в плане уязвимостей

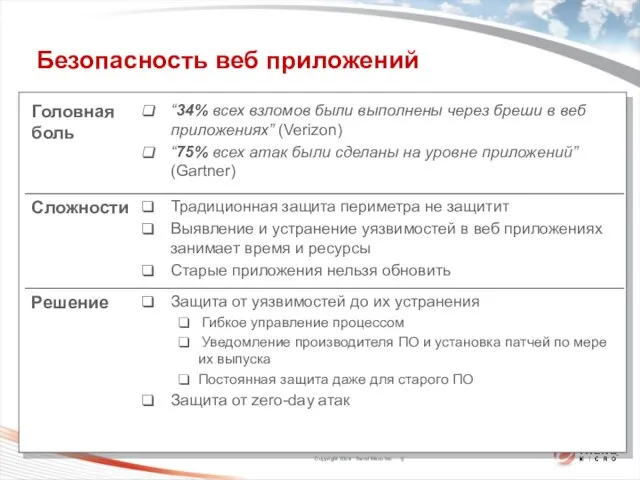

- 5. Безопасность веб приложений

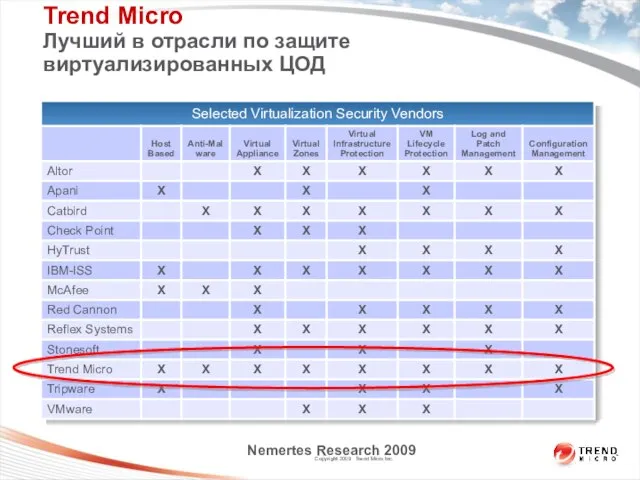

- 6. Trend Micro Лучший в отрасли по защите виртуализированных ЦОД Nemertes Research 2009

- 7. DEEP SECURITY 7.0 - VIRTUALIZATION SECURITY Classification 3/29/2010

- 8. Classification 3/29/2010 Защита на базе решения Deep Security “Мультиплатформенная защита критически важных для бизнеса серверов и

- 9. Физические Виртуальные Облачные Защита серверов/приложений:

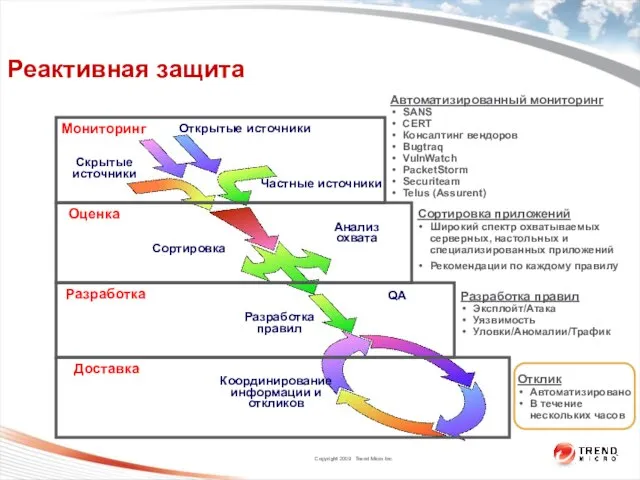

- 10. Реактивная защита Частные источники Скрытые источники Координирование информации и откликов Разработка правил Сортировка Анализ охвата Открытые

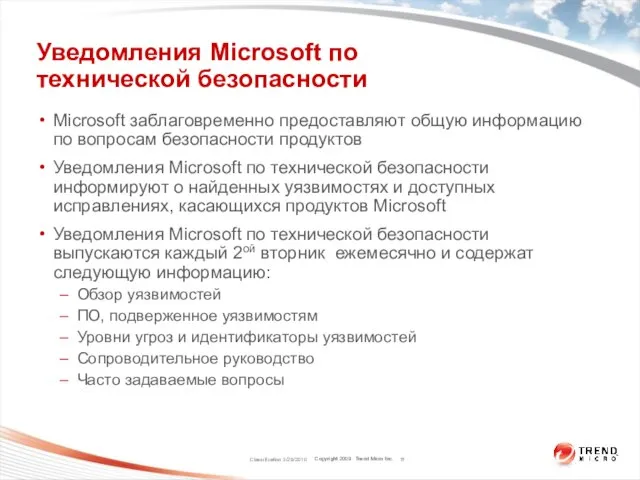

- 11. Classification 3/29/2010 Уведомления Microsoft по технической безопасности Microsoft заблаговременно предоставляют общую информацию по вопросам безопасности продуктов

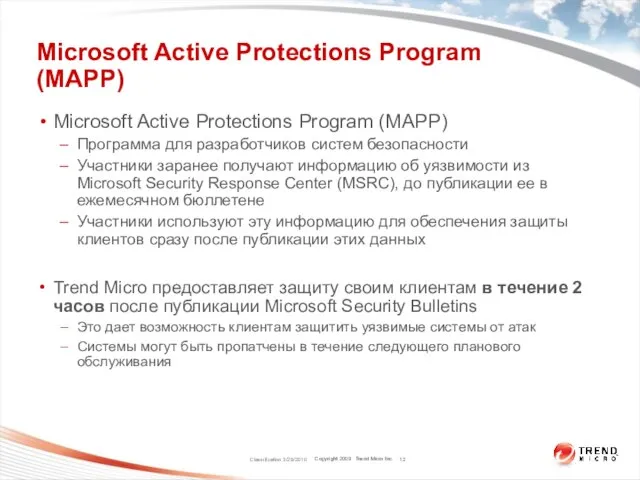

- 12. Classification 3/29/2010 Microsoft Active Protections Program (MAPP) Microsoft Active Protections Program (MAPP) Программа для разработчиков систем

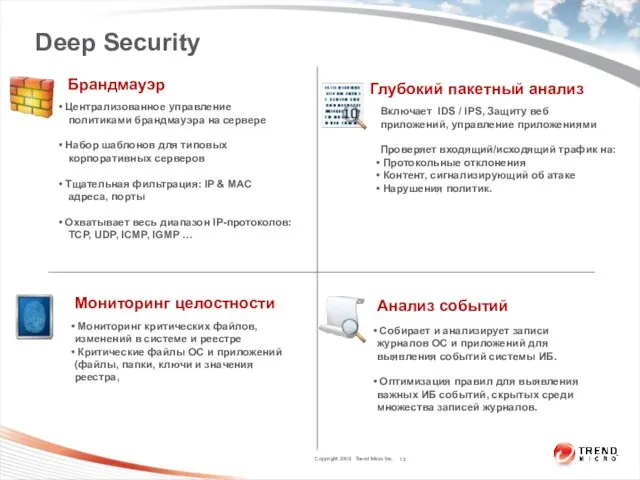

- 13. Deep Security

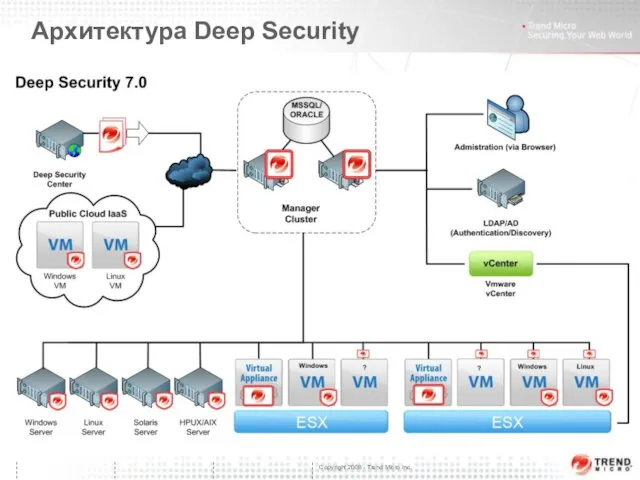

- 14. Архитектура Deep Security TODO

- 15. Deep Security Manager (DSM) Система централизованного управления на базе веб-консоли Управление профилями безопасности Система гибкого ролевого

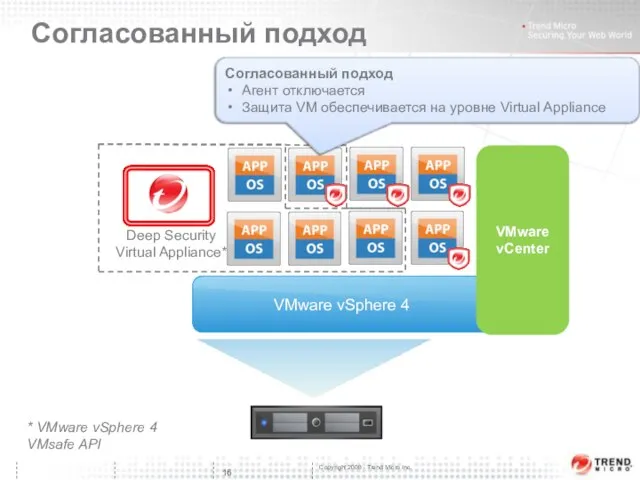

- 16. Deep Security Virtual Appliance* Согласованный подход Согласованный подход Агент отключается Согласованный подход Агент отключается Защита VM

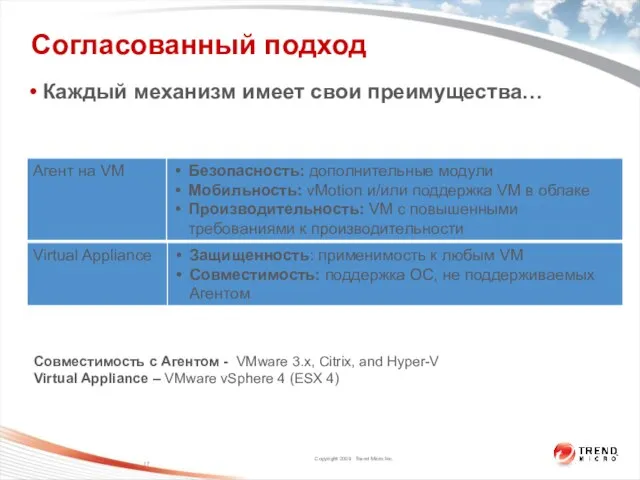

- 17. Согласованный подход Каждый механизм имеет свои преимущества… Совместимость с Агентом - VMware 3.x, Citrix, and Hyper-V

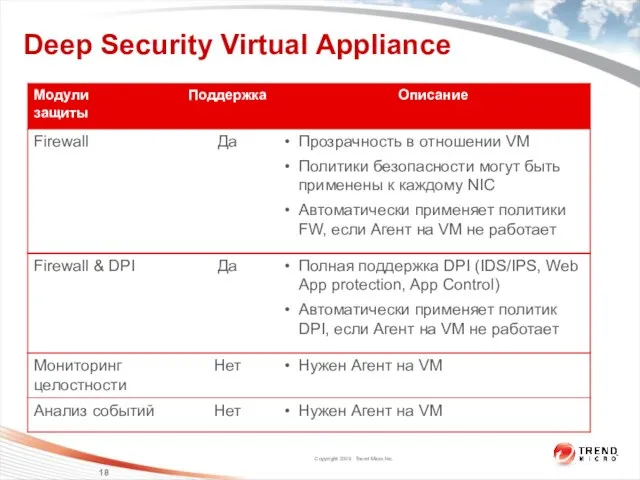

- 18. Deep Security Virtual Appliance

- 19. Deep Security 7 – поддержка платформ Windows 2000, Windows 7 Windows XP, 2003 (32 & 64

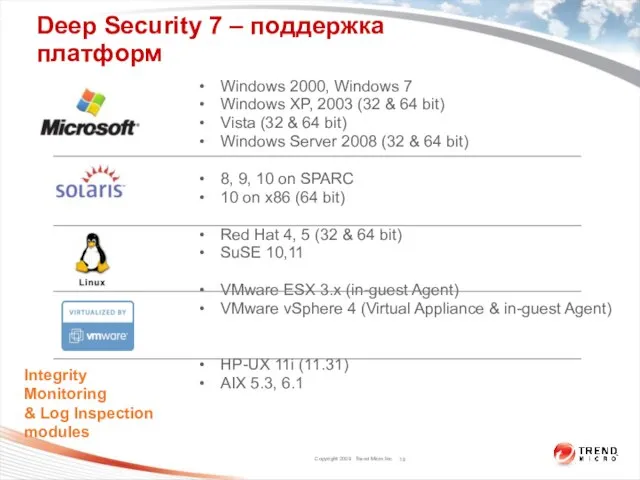

- 20. В СКОРОМ ВРЕМЕНИ.. Classification 3/29/2010

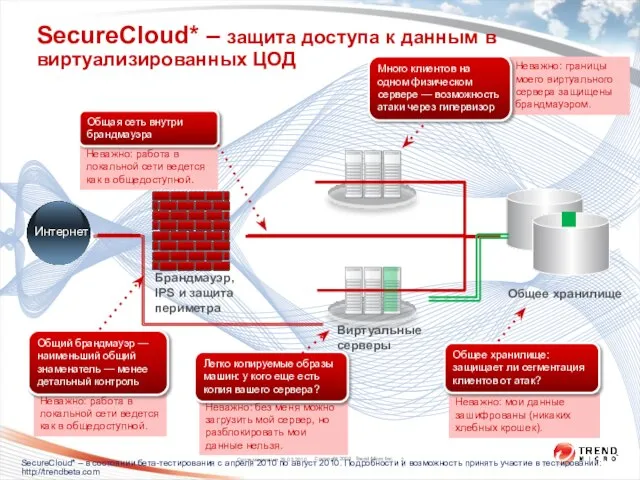

- 21. Неважно: работа в локальной сети ведется как в общедоступной. Систематизация 29.03.2010 SecureCloud* – защита доступа к

- 22. Новая модель безопасности — защита вычислительной цепочки Все среды должны считаться ненадежными. Систематизация 29.03.2010 Когда вся

- 23. ПОДРОБНОСТИ ПО DEEP SECURITY Classification 3/29/2010

- 24. vSphere 4 - VMsafe™ APIs Проверка ЦП/Памяти Проверка отдельных сегментов памяти Знание состояния ЦП Применение политик

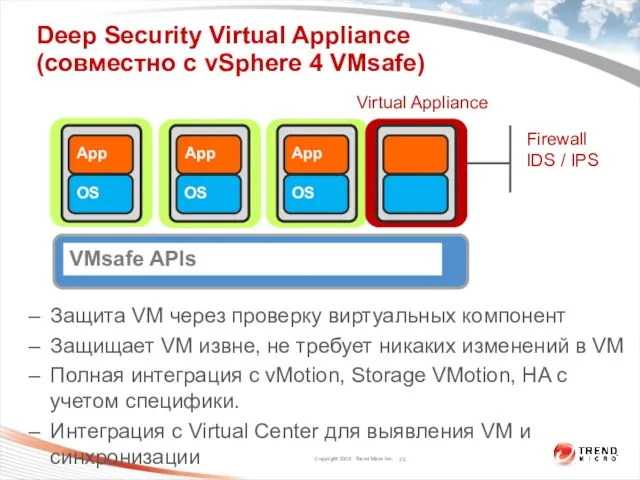

- 25. Deep Security Virtual Appliance (совместно с vSphere 4 VMsafe) App OS ESX Server App OS App

- 26. Deep Security Virtual Appliance Внутренняя архитектура vNIC vSwitch Deep Security Virtual Appliance Stateful Firewall DPI Micro

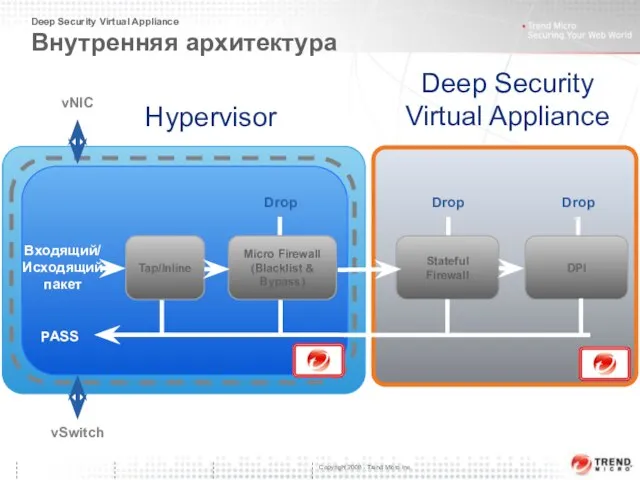

- 27. ДОПОЛНИТЕЛЬНЫЕ ВОЗМОЖНОСТИ DEEP SECURITY 7… Classification 3/29/2010

- 28. Тэгирование событий Система многоцелевого управления событиями Не изменяет и не удаляет оригинальные события Сценарии: Снижение загруженности

- 29. Улучшенное управление событиями Тэгирование событий Автоматизирование тэгирование событий по определенному критерию Тэги по умолчанию или собственные

- 30. Тэгирование событий в Deep Security Специальные События Панели мониторинга Отчеты Применены к Отдельным событиям Схожим событиям

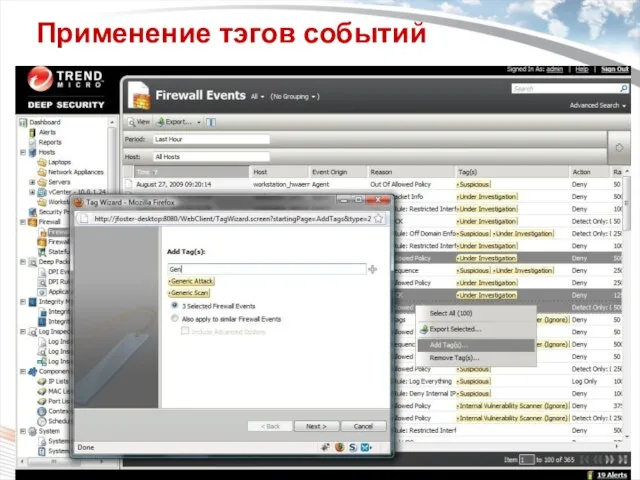

- 31. Применение тэгов событий Apply tags to Firewall, DPI, Integrity Monitoring, Log Inspection & System Events

- 32. Улучшено управление Мониторинг целостности «на изменение» Мониторинг изменений системных файлов (файлов и папок) и отчет по

- 33. Улучшена интеграция с SIEM Syslog Возможность вкл/выкл поддержки Syslog для каждого модуля Deep Security (FW, DPI,

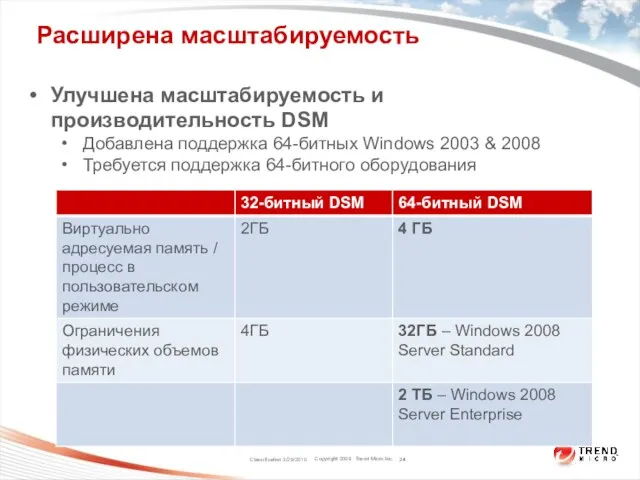

- 34. Расширена масштабируемость Classification 3/29/2010 Улучшена масштабируемость и производительность DSM Добавлена поддержка 64-битных Windows 2003 & 2008

- 36. Скачать презентацию

1. Доходы

1. Доходы AMANAT INVEST GROUP High Tech Logistic» Ответственное хранение грузов Ответственное хранение грузов Весь спектор операций на складе Весь спектор о

AMANAT INVEST GROUP High Tech Logistic» Ответственное хранение грузов Ответственное хранение грузов Весь спектор операций на складе Весь спектор о Native american boarding schools

Native american boarding schools Цель: выяснить отношение жителей г. Канска к проблеме лесных пожаров Красноярского края.

Цель: выяснить отношение жителей г. Канска к проблеме лесных пожаров Красноярского края. Презентация на тему Азбука города

Презентация на тему Азбука города Язык Рефлекс – диалект Си для программирования ПЛК

Язык Рефлекс – диалект Си для программирования ПЛК Туристический потенциал Балахнинского района

Туристический потенциал Балахнинского района О создании многофункциональных центров предоставления государственных и муниципальных услуг в 2008 году

О создании многофункциональных центров предоставления государственных и муниципальных услуг в 2008 году Дошкольный, школьный и подростковый возраст. Градация детского возраста на группы в СК Планета Фитнес

Дошкольный, школьный и подростковый возраст. Градация детского возраста на группы в СК Планета Фитнес Я и полиция

Я и полиция Различай С - З

Различай С - З Класс Земноводные или Амфибии 7 класс

Класс Земноводные или Амфибии 7 класс Проект Народные инициативы в 2018 году в городе Шелехове

Проект Народные инициативы в 2018 году в городе Шелехове Понятие судебных доказательств

Понятие судебных доказательств Универсальный лазерный гравировальный станок для неметаллов. Wattsan 2030FLAT BED

Универсальный лазерный гравировальный станок для неметаллов. Wattsan 2030FLAT BED Спортивная динейка. Подведение итогов

Спортивная динейка. Подведение итогов МОУ "Аликовская СОШ им. И.Я. Яковлева" Аликовского района Чувашской Республики

МОУ "Аликовская СОШ им. И.Я. Яковлева" Аликовского района Чувашской Республики Пусть меня научат - презентация для начальной школы_

Пусть меня научат - презентация для начальной школы_ Обучение технике ударов по мячу в футболе

Обучение технике ударов по мячу в футболе Понятие и виды деловой карьеры

Понятие и виды деловой карьеры Презентация на тему Славянская мифология

Презентация на тему Славянская мифология  Nanotechnologies: potential benefits or a great danger?

Nanotechnologies: potential benefits or a great danger? Обычно землетрясения происходят вблизи границ литосферных плит. Эти плиты находятся в постоянном движении. Плиты движутся по гори

Обычно землетрясения происходят вблизи границ литосферных плит. Эти плиты находятся в постоянном движении. Плиты движутся по гори Неповторимые, эксклюзивные коллекции ограниченной серии. De Luxe

Неповторимые, эксклюзивные коллекции ограниченной серии. De Luxe Организационная структура страховой компании. Понятие

Организационная структура страховой компании. Понятие СОЧЕТАННЫЕ (СИМУЛЬТАННЫЕ) ОПЕРАЦИИ В ЛАПАРОСКОПИЧЕСКОЙ ХИРУРГИИ

СОЧЕТАННЫЕ (СИМУЛЬТАННЫЕ) ОПЕРАЦИИ В ЛАПАРОСКОПИЧЕСКОЙ ХИРУРГИИ NUMUNE ALIMI ve TRANSFERi

NUMUNE ALIMI ve TRANSFERi Общие положения по монтажу внутренних газопроводов и газоиспользующего оборудования

Общие положения по монтажу внутренних газопроводов и газоиспользующего оборудования