- Главная

- Информатика

- Эволюция компьютерного вируса

Содержание

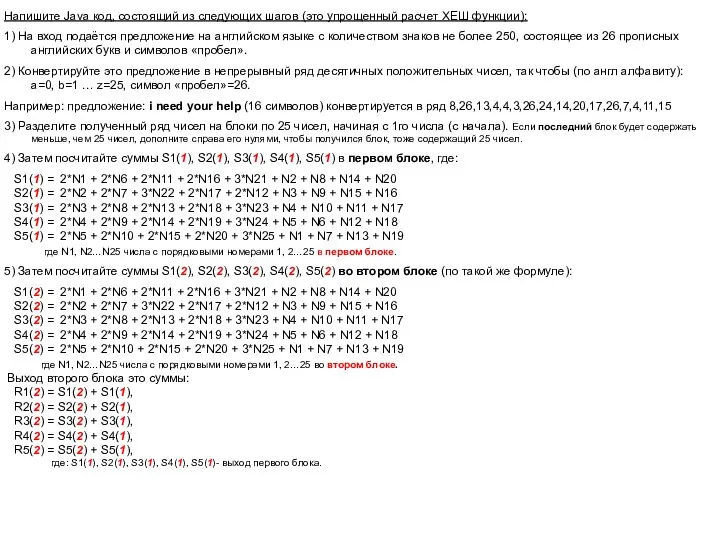

- 2. Цель работы: 1.Первые самовоспроизводящиеся программы. 2.ELK CLONER. 3. Brain и Jerusalem. 4. DATACRIME и AIDS. 5.

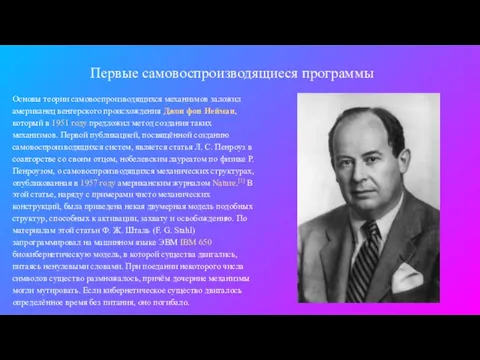

- 3. Первые самовоспроизводящиеся программы Основы теории самовоспроизводящихся механизмов заложил американец венгерского происхождения Джон фон Нейман, который в

- 4. ELK CLONER В 1981 году Ричард Скрента написал один из первых загрузочных вирусов для ПЭВМ Apple

- 5. Brain и Jerusalem Первая эпидемия 1987 года была вызвана вирусом Brain (от англ."мозг"), который был разработан

- 6. DATACRIME и AIDS В 1989 году широкое распространение получили вирусы DATACRIME, которые начиная с 13 октября

- 7. Глобализация проблемы вирусов Начиная с 1990 года проблема вирусов начинает принимать глобальный размах. В начале года

- 8. Кибероружие и кибершпионские программы «Flame» В мае 2012 года Лаборатория Касперского обнаружила вредоносную программу «Flame», вирусные

- 9. Как бороться с вирусами на компьютере 1.Проверьте настройки своего компьютера. У вас как минимум должен быть

- 11. Скачать презентацию

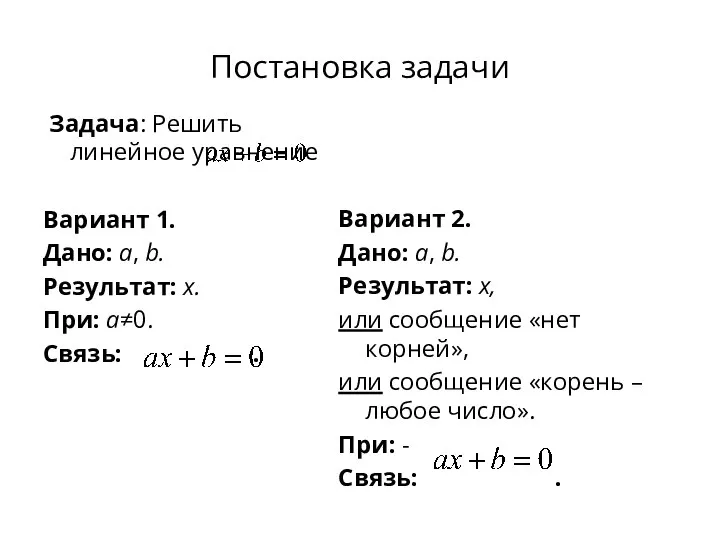

Слайд 2Цель работы:

1.Первые самовоспроизводящиеся программы.

2.ELK CLONER.

3. Brain и Jerusalem.

4. DATACRIME и AIDS.

5. Глобализация

Цель работы:

1.Первые самовоспроизводящиеся программы. 2.ELK CLONER. 3. Brain и Jerusalem. 4. DATACRIME и AIDS. 5. Глобализация

Слайд 3Первые самовоспроизводящиеся программы

Основы теории самовоспроизводящихся механизмов заложил американец венгерского происхождения Джон фон

Первые самовоспроизводящиеся программы

Основы теории самовоспроизводящихся механизмов заложил американец венгерского происхождения Джон фон

Слайд 4ELK CLONER

В 1981 году Ричард Скрента написал один из первых загрузочных вирусов

ELK CLONER

В 1981 году Ричард Скрента написал один из первых загрузочных вирусов

THE PROGRAM WITH A PERSONALITY

IT WILL GET ON ALL YOUR DISKS

IT WILL INFILTRATE YOUR CHIPS

YES, IT'S CLONER

IT WILL STICK TO YOU LIKE GLUE

IT WILL MODIFY RAM, TOO

SEND IN THE CLONER!

Слайд 5Brain и Jerusalem

Первая эпидемия 1987 года была вызвана вирусом Brain (от англ."мозг"),

Brain и Jerusalem

Первая эпидемия 1987 года была вызвана вирусом Brain (от англ."мозг"),

В пятницу 13 мая 1988 сразу несколько фирм и университетов нескольких стран мира «познакомились» с вирусом Jerusalem — в этот день вирус уничтожал файлы при их запуске. Это, пожалуй, один из первых MS-DOS-вирусов, ставший причиной настоящей пандемии — сообщения о заражённых компьютерах поступали из Европы, Америки и Ближнего Востока.

Слайд 6DATACRIME и AIDS

В 1989 году широкое распространение получили вирусы DATACRIME, которые начиная

DATACRIME и AIDS

В 1989 году широкое распространение получили вирусы DATACRIME, которые начиная

В 1989 году появился первый «троянский конь» AIDS. Вирус делал недоступной всю информацию на жёстком диске и высвечивал на экране лишь одну надпись: «Пришлите чек на $189 на такой-то адрес». Автор программы был арестован в момент обналичивания чека и осуждён за вымогательство.

Также был создан первый вирус, противодействующий антивирусному программному обеспечению — The Dark Avenger. Он заражал новые файлы, пока антивирусная программа проверяла жёсткий диск компьютера.

Слайд 7Глобализация проблемы вирусов

Начиная с 1990 года проблема вирусов начинает принимать глобальный размах.

В

Глобализация проблемы вирусов

Начиная с 1990 года проблема вирусов начинает принимать глобальный размах.

В

В Болгарии открывается первая в мире специализированная BBS, с которой каждый желающий может скачать свежий вирус. Начинают открываться конференции Usenet по вопросам написания вирусов. В этом же году выходит «Маленькая чёрная книжка о компьютерных вирусах» Марка Людвига.

На проблему противостояния вирусам были вынуждены обратить внимание крупные компании — выходит Symantec Norton Antivirus.

Начало 1991 года отмечено массовой эпидемией полиморфного загрузочного вируса Tequila. Летом 1991 появился первый link-вирус, который сразу же вызвал эпидемию.

1992 год известен как год появления первых конструкторов вирусов для PC — VCL (для Amiga конструкторы существовали и ранее), а также готовых полиморфных модулей (MtE, DAME и TPE) и модулей шифрования. Начиная с этого момента, каждый программист мог легко добавить функции шифрования к своему вирусу. Кроме того, в конце 1992 появился первый вирус для Windows 3.1 — WinVer.

В 1993 году появляется всё больше вирусов, использующих необычные способы заражения файлов, проникновения в систему и т. д. Основными примерами являются: PMBS, работающий в защищённом режиме процессора Intel 80386. Shadowgard и Carbuncle, значительно расширившие диапазон алгоритмов компаньон-вирусов. Cruncher — использование принципиально новых приёмов сокрытия своего кода в заражённых файлах.

Выходят новые версии вирусных генераторов, а также появляются новые (PC-MPC и G2). Счёт известных вирусов уже идёт на тысячи. Антивирусные компании разрабатывают ряд эффективных алгоритмов для борьбы с полиморфными вирусами, однако сталкиваются с проблемой ложных срабатываний.

Слайд 8Кибероружие и кибершпионские программы

«Flame»

В мае 2012 года Лаборатория Касперского обнаружила вредоносную программу

Кибероружие и кибершпионские программы

«Flame»

В мае 2012 года Лаборатория Касперского обнаружила вредоносную программу

В июне 2013 года «Лаборатория Касперского» объявила о раскрытии новой кибершпионской сети, получившей название NetTraveler и затронувшей более 350 компьютерных систем в 40 странах мира. Атаке подверглись государственные и частные структуры, в том числе правительственные учреждения, посольства, научно-исследовательские центры, военные организации, компании нефтегазового сектора, а также политические активисты. Россия оказалась в числе наиболее пострадавших стран, заняв вторую строчку в рейтинге государств, испытавших на себе наиболее заметные последствия операции NetTraveler. Согласно результатам расследования, проведенного экспертами «Лаборатории Касперского», кампания шпионажа стартовала ещё в 2004 году, однако пик её пришелся на период с 2010 по 2013 гг. В последнее время в сферу интересов атакующих входили такие отрасли, как освоение космоса, нанотехнологии, энергетика, в том числе ядерная, медицина и телекоммуникации. Помимо всего прочего, аналитики «Лаборатории Касперского» обнаружили, что 6 жертв операции NetTraveler ранее пострадали от «Красного октября». Тем не менее прямых связей между организаторами NetTraveler и «Красного октября» найдено не было. В сентябре 2013 года эксперты «Лаборатории Касперского» обнаружили сразу две кампании кибершпионажа, направленные на южнокорейские промышленные, научно-исследовательские, оборонные и государственные организации. Первая кампания строилась на базе троянца Kimsuky, который обладал таким функционалом, как слежение за нажатием клавиш, составление и кража списка файлов во всех каталогах, удаленное управление компьютером и хищение документов формата HWP, повсеместно используемого в южнокорейских госучреждениях в составе пакета Hancom Office. Улики, обнаруженные экспертами «Лаборатории Касперского», дают возможность предполагать наличие «следа» Северной Кореи. Среди целей атакующих были южнокорейские университеты, занимающиеся изучением международных отношений и разработкой государственной оборонной политики, национальная логистическая компания и группы политических активистов.

Слайд 9Как бороться с вирусами на компьютере

1.Проверьте настройки своего компьютера. У вас как

Как бороться с вирусами на компьютере

1.Проверьте настройки своего компьютера. У вас как

Асинхронный JavaScript

Асинхронный JavaScript Линейные задачи

Линейные задачи Дизайн пони

Дизайн пони ANTIVIRUSY

ANTIVIRUSY Система заказа и доставки продуктов. Детский интернет форум Цифровое поколение

Система заказа и доставки продуктов. Детский интернет форум Цифровое поколение Проект онлайн турнира по CS:GO “Cyber stalker”

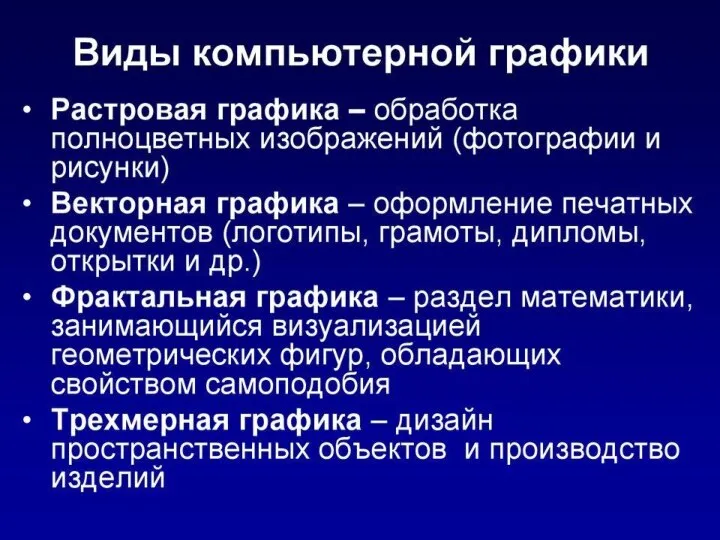

Проект онлайн турнира по CS:GO “Cyber stalker” Виды компьютерной графики

Виды компьютерной графики О возможности выгодных путешествий

О возможности выгодных путешествий Реле управления, цифровые технологии и логические схемы

Реле управления, цифровые технологии и логические схемы Представление информации в двоичной системе мсчисления

Представление информации в двоичной системе мсчисления Файлы. Элементы файлов

Файлы. Элементы файлов Презентация на тему Кодирование графики

Презентация на тему Кодирование графики  Java. Задания

Java. Задания Как регистрировать ребёнка

Как регистрировать ребёнка VP_lektsia_2_Komponovka

VP_lektsia_2_Komponovka Электронная образовательная среда

Электронная образовательная среда Введение в C#

Введение в C# Векторное программирование

Векторное программирование Информационные системы

Информационные системы MPLS

MPLS Локальные и глобальные компьютерные сети

Локальные и глобальные компьютерные сети Распределенные системы

Распределенные системы Какие технологии самые современные?

Какие технологии самые современные? programmirovanie_l2-2016

programmirovanie_l2-2016 Пазл. Откройте фотографию

Пазл. Откройте фотографию Представление данных и машинные операции

Представление данных и машинные операции Алгоритмы и программирование

Алгоритмы и программирование Курс лекций о Archimate 3.0. Лекция первая. Знакомство с языком моделирования

Курс лекций о Archimate 3.0. Лекция первая. Знакомство с языком моделирования