Имитационное моделирование работы системы защиты информации касс железнодорожного вокзала средствами GPSS

Содержание

- 2. В качестве цели моделирования выберем изучение функционирования системы, а именно оценивание ее характеристик с точки зрения

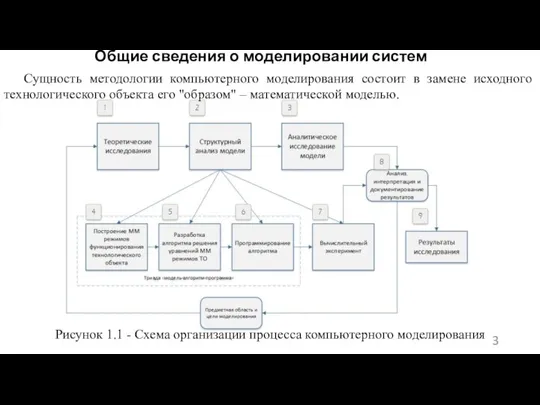

- 3. Общие сведения о моделировании систем Сущность методологии компьютерного моделирования состоит в замене исходного технологического объекта его

- 4. Основы имитационного моделирования в GPSS-WORLD Из всех разработанных языков моделирования, ни один не имел большего влияния,

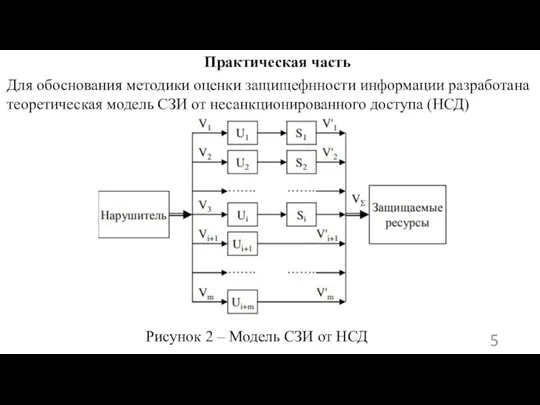

- 5. Практическая часть Для обоснования методики оценки защищефнности информации разработана теоретическая модель СЗИ от несанкционированного доступа (НСД)

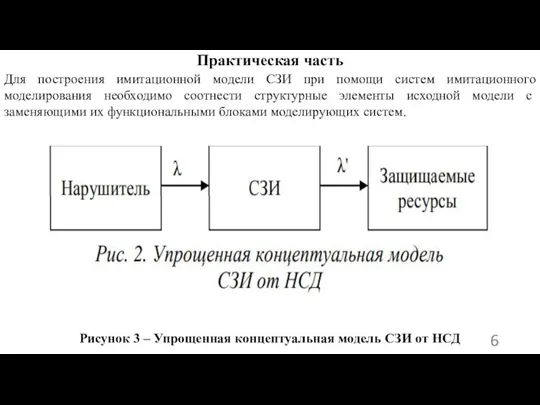

- 6. Практическая часть Рисунок 3 – Упрощенная концептуальная модель СЗИ от НСД Для построения имитационной модели СЗИ

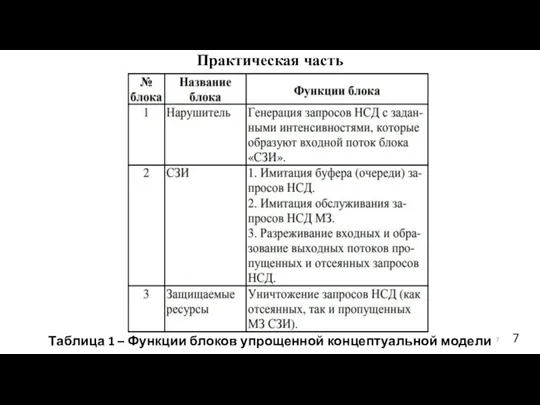

- 7. Практическая часть Таблица 1 – Функции блоков упрощенной концептуальной модели 7

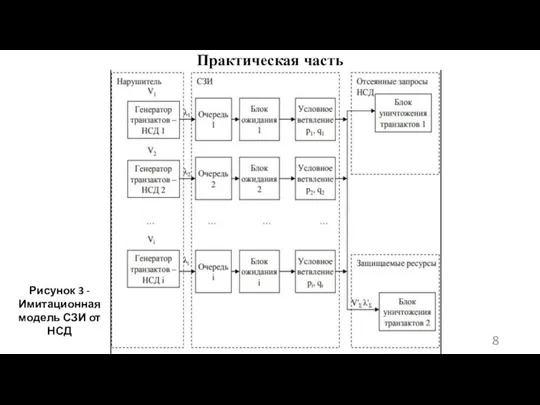

- 8. Практическая часть Рисунок 3 - Имитационная модель СЗИ от НСД

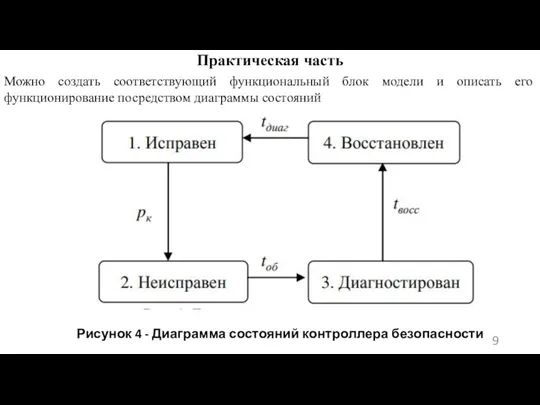

- 9. Практическая часть Рисунок 4 - Диаграмма состояний контроллера безопасности Можно создать соответствующий функциональный блок модели и

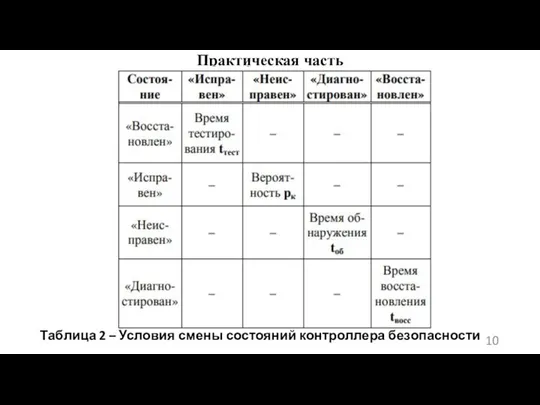

- 10. Практическая часть 10 Таблица 2 – Условия смены состояний контроллера безопасности СЗИ

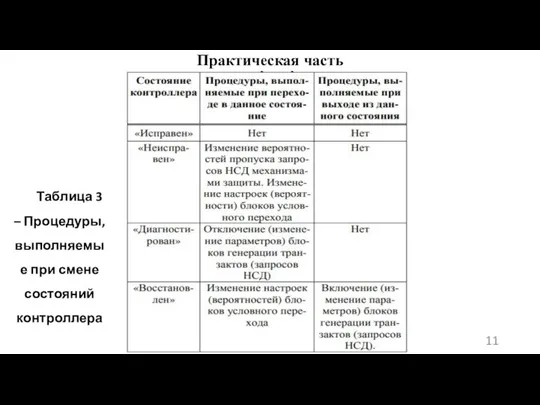

- 11. Практическая часть 11 Таблица 3 – Процедуры, выполняемые при смене состояний контроллера

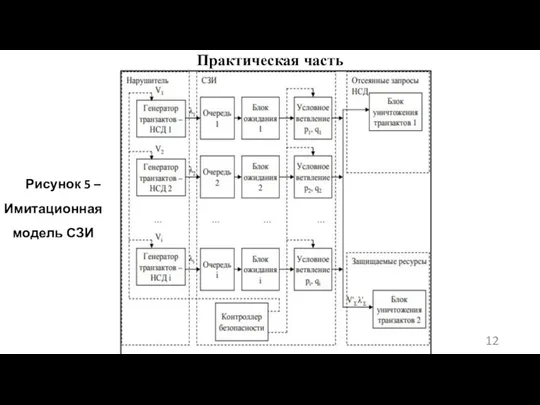

- 12. Практическая часть 12 Рисунок 5 – Имитационная модель СЗИ

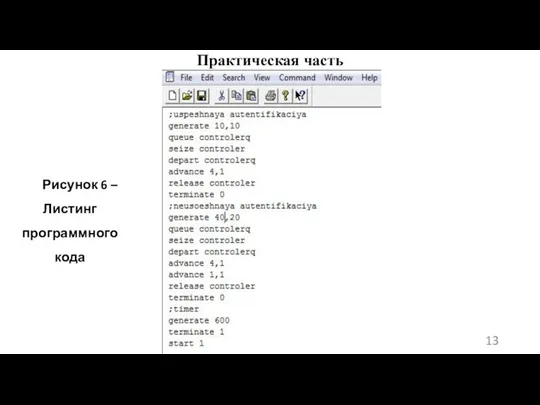

- 13. Практическая часть 13 Рисунок 6 – Листинг программного кода

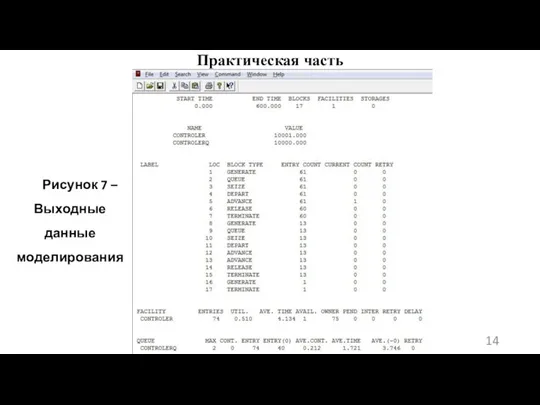

- 14. Практическая часть 14 Рисунок 7 – Выходные данные моделирования

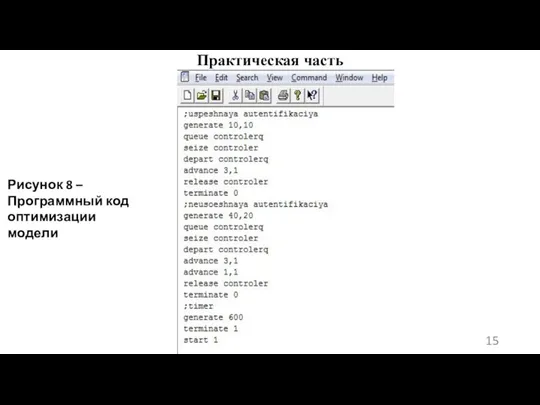

- 15. Практическая часть 15 Рисунок 8 – Программный код оптимизации модели

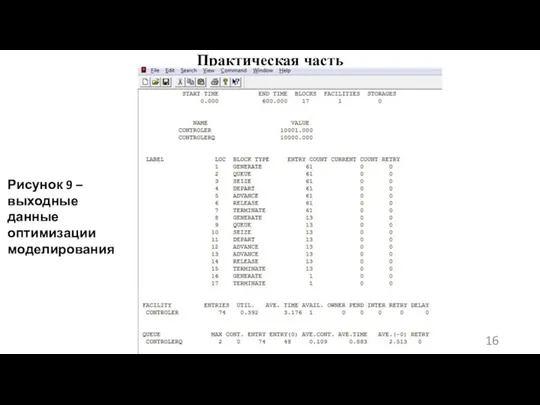

- 16. Практическая часть 16 Рисунок 9 – выходные данные оптимизации моделирования

- 17. Заключение В ходе написания курсового проекта, решены следующие задачи: Изучили теоретический материал по компьютерному моделированию, сущности

- 19. Скачать презентацию

Физминутка с роботами

Физминутка с роботами База адресов приложений GetMemP

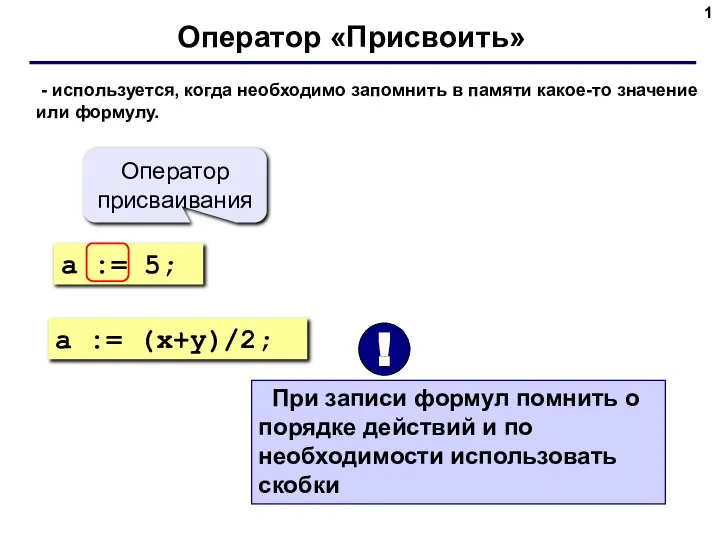

База адресов приложений GetMemP Оператор Присвоить

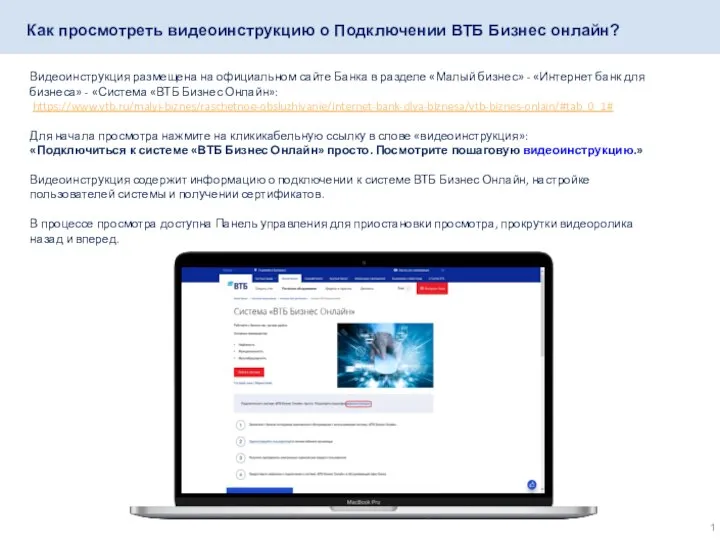

Оператор Присвоить Как просмотреть видеоинструкцию о Подключении ВТБ Бизнес онлайн

Как просмотреть видеоинструкцию о Подключении ВТБ Бизнес онлайн Система экспертных продаж

Система экспертных продаж Оформление документации. Госты для построения схем алгоритмов

Оформление документации. Госты для построения схем алгоритмов 5 2 ИОННАЯ ИМПЛАНТАЦИЯ

5 2 ИОННАЯ ИМПЛАНТАЦИЯ Оформление профессионального аккаунта в Инстаграм

Оформление профессионального аккаунта в Инстаграм Создаем игру Пакмен

Создаем игру Пакмен Инструкция по установке антивируса NOD32

Инструкция по установке антивируса NOD32 Проект Бабушка особого назначения

Проект Бабушка особого назначения Джон Фон Нейман

Джон Фон Нейман Сравнительный анализ сайтов

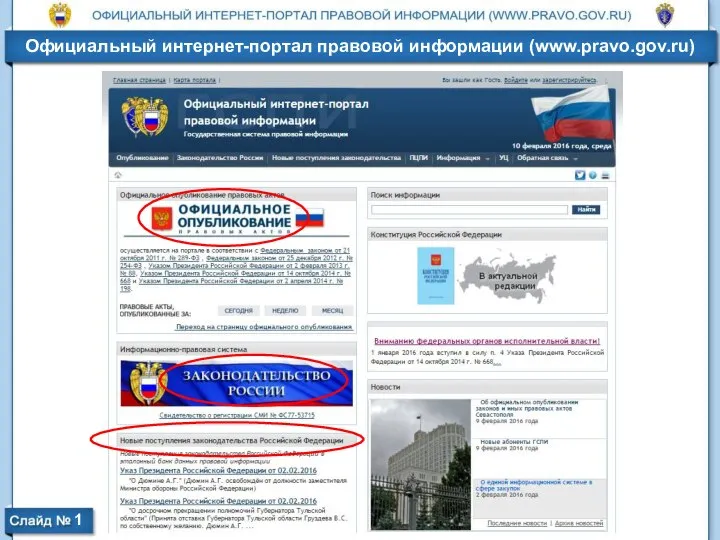

Сравнительный анализ сайтов Официальный интернет-портал правовой информации

Официальный интернет-портал правовой информации Криптосистема RSA

Криптосистема RSA Средства контроля на базе ИКТ

Средства контроля на базе ИКТ Отчёт по практической работе по Архитектуре ЭВМ

Отчёт по практической работе по Архитектуре ЭВМ Объектно-ориентированное программирование. Наследование

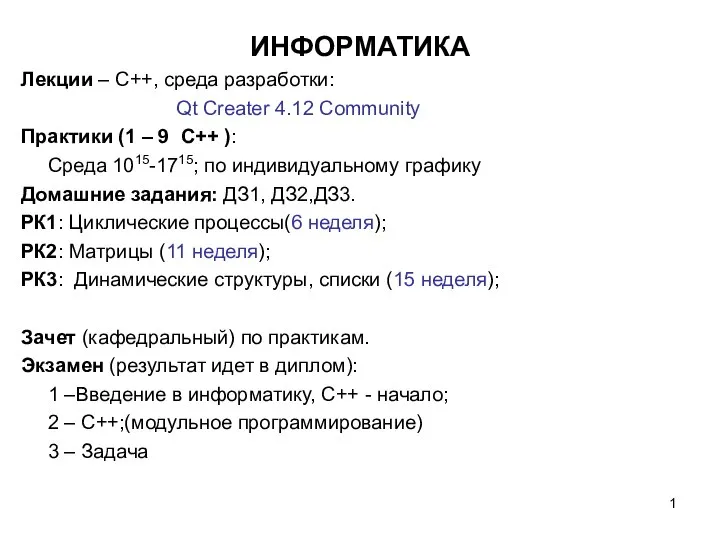

Объектно-ориентированное программирование. Наследование Информатика

Информатика Interpreters' note-taking (INT). Универсальная переводческая скоропись

Interpreters' note-taking (INT). Универсальная переводческая скоропись Проектирование, создание и редактирование базы данных средствами MS ACCESS

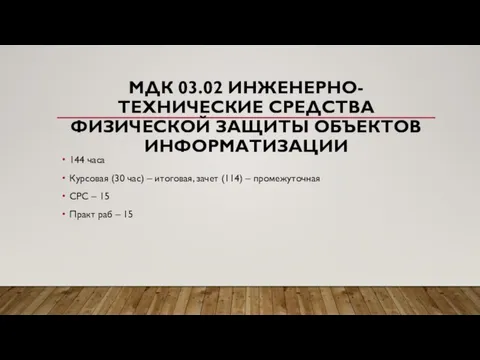

Проектирование, создание и редактирование базы данных средствами MS ACCESS Lektsia_1

Lektsia_1 Основные сведения о языке Бейсик

Основные сведения о языке Бейсик Общие сведения о языке программирования паскаль. Начала программирования

Общие сведения о языке программирования паскаль. Начала программирования Стандарт DMS LITE (Distribution Management System)

Стандарт DMS LITE (Distribution Management System) Обобщенная модель нейрона. Персептрон (структура, алгоритмы обучения). Решение задачи распознавания образов с помощью НС

Обобщенная модель нейрона. Персептрон (структура, алгоритмы обучения). Решение задачи распознавания образов с помощью НС Массовая коммуникация

Массовая коммуникация RuCor, AnCora, ARRAU. Мультимедийный корпус идиш. Транслитератор идиш

RuCor, AnCora, ARRAU. Мультимедийный корпус идиш. Транслитератор идиш