- Главная

- Информатика

- Методы доступа в ЛВС

Содержание

- 2. Методы управления обменом в локальных сетях Методы управления обменом в локальных сетях делятся на две группы:

- 3. Методы доступа к среде передачи данных

- 4. Физическая структуризация сети Конфигурация физических связей определяется электрическими соединениями компьютеров и может быть представлена в виде

- 5. Физическая структуризация сети не позволяет справиться с такими важными проблемами, как дефицит пропускной способности в разных

- 6. CSMA/CD) Метод множественного доступа с прослушиванием несущей и разрешением коллизий (CSMA/CD). Этот метод доступа используется как

- 7. CSMA/CD) Метод множественного доступа с прослушиванием несущей и разрешением коллизий (CSMA/CD) устанавливает следующий порядок: если рабочая

- 8. При описании временных диаграмм сетей типа Ethernet и Fast Ethernet, а также предельных размеров пакетов (кадров)

- 9. Условие распознавания коллизии

- 11. Доступ к сети Ethernet Доступ к сети Ethernet осуществляется по случайному методу CSMA/CD, обеспечивающему равноправие абонентов.

- 12. Поля пакета Ethernet Длина кадра Ethernet (то есть пакета без преамбулы) должна быть не менее 512

- 13. Поля пакета Ethernet Поле данных должно включать в себя от 46 до 1500 байт данных. Если

- 14. Ethernet

- 15. Метод с передачей маркера Данный метод характеризуется следующими достоинствами: гарантирует определенное время доставки блоков данных в

- 16. Маркерные методы доступа

- 17. Метод с передачей маркера Метод с передачей маркера – это метод доступа к среде, в котором

- 18. Локальные сети на основе маркерной шины

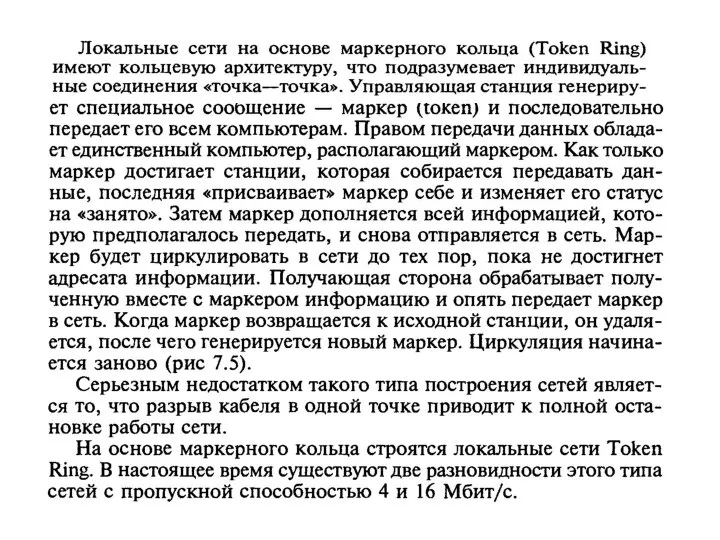

- 20. Сети на основе маркерного кольца

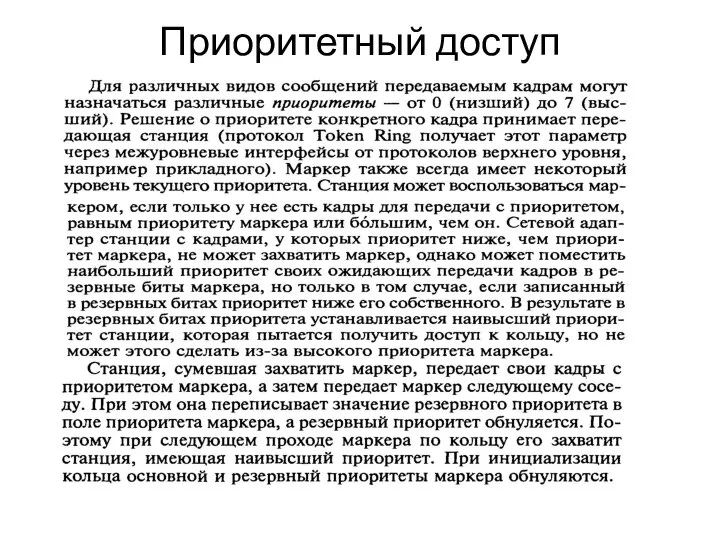

- 22. Приоритетный доступ

- 24. Скачать презентацию

Слайд 2Методы управления обменом в локальных сетях

Методы управления обменом в локальных сетях делятся

Методы управления обменом в локальных сетях

Методы управления обменом в локальных сетях делятся

Централизованные методы, в которых все управление обменом сосредоточено в одном месте.

Недостатки таких методов: неустойчивость к отказам центра, малая гибкость управления (центр обычно не может оперативно реагировать на все события в сети).

Достоинство централизованных методов – отсутствие конфликтов, так как центр всегда предоставляет право на передачу только одному абоненту, и ему не с кем конфликтовать.

Децентрализованные методы, в которых отсутствует центр управления. Всеми вопросами управления, в том числе предотвращением, обнаружением и разрешением конфликтов, занимаются все абоненты сети.

Достоинства децентрализованных методов: высокая устойчивость к отказам и большая гибкость. Однако в данном случае возможны конфликты, которые надо разрешать.

Существует и другое деление методов управления обменом, относящееся, главным образом, к децентрализованным методам:

Детерминированные методы определяют четкие правила, по которым чередуются захватывающие сеть абоненты.

Случайные методы подразумевают случайное чередование передающих абонентов. При этом возможность конфликтов подразумевается, но предлагаются способы их разрешения. Пример случайного метода – CSMA/CD (сеть Ethernet).

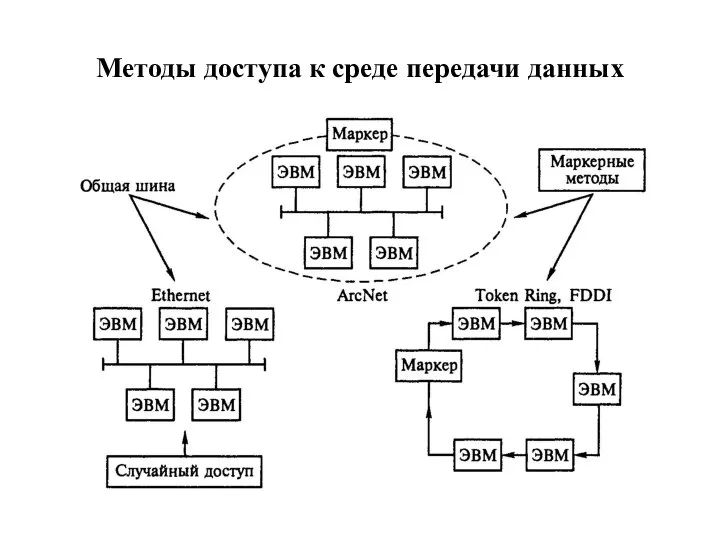

Слайд 3Методы доступа к среде передачи данных

Методы доступа к среде передачи данных

Слайд 4Физическая структуризация сети

Конфигурация физических связей определяется электрическими соединениями компьютеров и может быть

Физическая структуризация сети

Конфигурация физических связей определяется электрическими соединениями компьютеров и может быть

Так, концентратор Ethernet повторяет входной сигнал на всех своих портах, кроме того, с которого этот сигнал поступил. А концентратор Token Ring повторяет входной сигнал только на одном, соседнем порту.

Слайд 5Физическая структуризация сети не позволяет справиться с такими важными проблемами, как дефицит

Физическая структуризация сети не позволяет справиться с такими важными проблемами, как дефицит

Логические связи представляют собой пути прохождения информационных потоков по сети; они образуются путем соответствующей настройки коммуникационного оборудования.

Распространение трафика, предназначенного для компьютеров некоторого сегмента сети, только в пределах этого сегмента называется локализацией трафика.

Логическая структуризация сети – это процесс разбиения сети на сегменты с локализованным трафиком.

Логическая структуризация сети проводится путем использования мостов, коммутаторов, маршрутизаторов и шлюзов.

Слайд 6CSMA/CD)

Метод множественного доступа с прослушиванием несущей и разрешением коллизий (CSMA/CD). Этот метод

CSMA/CD)

Метод множественного доступа с прослушиванием несущей и разрешением коллизий (CSMA/CD). Этот метод

Слайд 7CSMA/CD)

Метод множественного доступа с прослушиванием несущей и разрешением коллизий (CSMA/CD) устанавливает следующий

CSMA/CD)

Метод множественного доступа с прослушиванием несущей и разрешением коллизий (CSMA/CD) устанавливает следующий

В процессе передачи станция продолжает прослушивание сети для обнаружения возможных конфликтов. Если возникает конфликт из-за того, что два узла попытаются занять канал, то обнаружившая конфликт интерфейсная плата, выдает в сеть специальный сигнал, и обе станции одновременно прекращают передачу. Принимающая станция отбрасывает частично принятое сообщение, а все рабочие станции, желающие передать сообщение, в течение некоторого, случайно выбранного промежутка времени выжидают, прежде чем начать сообщение.

Все сетевые интерфейсные платы запрограммированы на разные псевдослучайные промежутки времени. Если конфликт возникнет во время повторной передачи сообщения, этот промежуток времени будет увеличен. Стандарт типа Ethernet определяет сеть с конкуренцией, в которой несколько рабочих станций должны конкурировать друг с другом за право доступа к сети.

Слайд 8При описании временных диаграмм сетей типа Ethernet

и Fast Ethernet, а также предельных размеров пакетов (кадров) широко

При описании временных диаграмм сетей типа Ethernet

и Fast Ethernet, а также предельных размеров пакетов (кадров) широко

IPG (interpacket gap, межпакетная щель) – минимальный промежуток времени между передаваемыми пакетами (9,6 мкс для Ethernet; 0,96 мкс для Fast Ethernet). Другое название – межкадровый интервал.

ВТ (Bit Time, время бита) – интервал времени для передачи одного бита (100 нс для Ethernet / 10 нс для Fast Ethernet).

PDV (Path Delay Value, значение задержки в пути) – время прохождения сигнала между двумя узлами сети (круговое, то есть удвоенное). Учитывает суммарную задержку в кабельной системе, сетевых адаптерах, повторителях и других сетевых устройствах.

Слайд 9Условие распознавания коллизии

Условие распознавания коллизии

Слайд 11Доступ к сети Ethernet

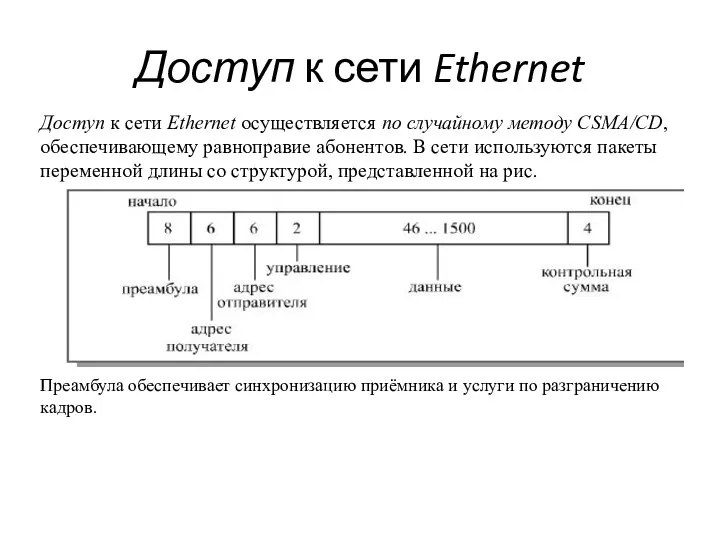

Доступ к сети Ethernet осуществляется по случайному методу CSMA/CD, обеспечивающему равноправие абонентов. В сети используются пакеты переменной

Доступ к сети Ethernet

Доступ к сети Ethernet осуществляется по случайному методу CSMA/CD, обеспечивающему равноправие абонентов. В сети используются пакеты переменной

Преамбула обеспечивает синхронизацию приёмника и услуги по разграничению кадров.

Слайд 12Поля пакета Ethernet

Длина кадра Ethernet (то есть пакета без преамбулы) должна быть не менее 512 битовых

Поля пакета Ethernet

Длина кадра Ethernet (то есть пакета без преамбулы) должна быть не менее 512 битовых

В пакет Ethernet входят следующие поля:

Преамбула состоит из 8 байт, первые семь представляют собой код 10101010, а последний байт – код 10101011. В стандарте IEEE 802.3 восьмой байт называется признаком начала кадра (SFD – Start of Frame Delimiter) и образует отдельное поле пакета.

Адреса получателя (приемника) и отправителя (передатчика) включают по 6 байт и строятся по стандарту, описанному в разделе "Адресация пакетов". Эти адресные поля обрабатываются аппаратурой абонентов.

Поле управления (L/T – Length/Type) содержит информацию о длине поля данных. Оно может также определять тип используемого протокола. Принято считать, что если значение этого поля не больше 1500, то оно указывает на длину поля данных. Если же его значение больше 1500, то оно определяет тип кадра. Поле управления обрабатывается программно.

Слайд 13Поля пакета Ethernet

Поле данных должно включать в себя от 46 до 1500 байт

Поля пакета Ethernet

Поле данных должно включать в себя от 46 до 1500 байт

Поле контрольной суммы (FCS – Frame Check Sequence) содержит 32-разрядную циклическую контрольную сумму пакета (CRC) и служит для проверки правильности передачи пакета.

Таким образом, минимальная длина кадра (пакета без преамбулы) составляет 64 байта (512 бит). Именно эта величина определяет максимально допустимую двойную задержку распространения сигнала по сети в 512 битовых интервалов (51,2 мкс для Ethernet или 5,12мкс для Fast Ethernet ). Стандарт предполагает, что преамбула может уменьшаться при прохождении пакета через различные сетевые устройства, поэтому она не учитывается. Максимальная длина кадра равна 1518 байтам (12144 бита, то есть 1214,4 мкс для Ethernet, 121,44 мкс для Fast Ethernet ). Это важно для выбора размера буферной памяти сетевого оборудования и для оценки общей загруженности сети.

Слайд 14Ethernet

Ethernet

Слайд 15Метод с передачей маркера

Данный метод характеризуется следующими достоинствами:

гарантирует определенное время доставки

Метод с передачей маркера

Данный метод характеризуется следующими достоинствами:

гарантирует определенное время доставки

дает возможность предоставления различных приоритетов передачи данных.

Вместе с тем он имеет существенные недостатки:

в сети возможны потеря маркера, а также появление нескольких маркеров, при этом сеть прекращает работу;

включение новой рабочей станции и отключение связаны с изменением адресов всей системы.

Слайд 16Маркерные методы доступа

Маркерные методы доступа

Слайд 17Метод с передачей маркера

Метод с передачей маркера – это метод доступа к

Метод с передачей маркера

Метод с передачей маркера – это метод доступа к

Маркер (token), или полномочие, – уникальная комбинация битов, позволяющая начать передачу данных.

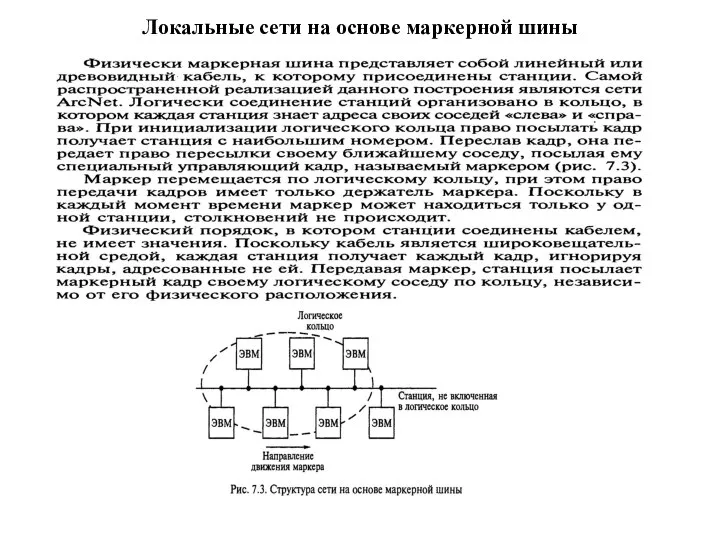

Слайд 18Локальные сети на основе маркерной шины

Локальные сети на основе маркерной шины

Слайд 20Сети на основе маркерного кольца

Сети на основе маркерного кольца

Слайд 22Приоритетный доступ

Приоритетный доступ

Презентация на тему Кодирование и обработка звуковой информации (9 класс)

Презентация на тему Кодирование и обработка звуковой информации (9 класс)  Технология получения, обработки и использования информации

Технология получения, обработки и использования информации Первое знакомство с компьютером

Первое знакомство с компьютером Основы программирования на языке Pascal

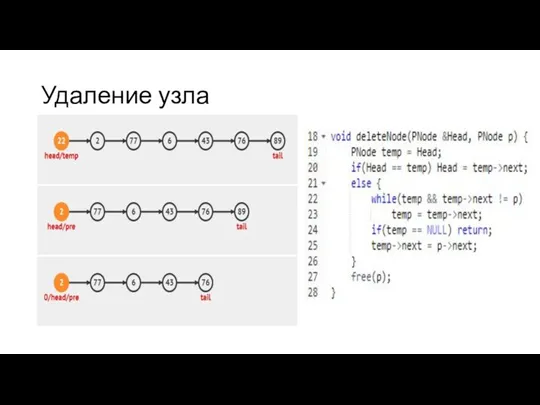

Основы программирования на языке Pascal Односвязный список

Односвязный список Технологии обработки и анализа информации в табличном процессоре MS Excel

Технологии обработки и анализа информации в табличном процессоре MS Excel Обучение по Битрикс. Департамент продаж 2

Обучение по Битрикс. Департамент продаж 2 Рамки для аватарок

Рамки для аватарок Приветствуем вас в компании Google

Приветствуем вас в компании Google Синтез электрохромной пленки, основанной на соединении фуллерена лития и оксида переходного металла

Синтез электрохромной пленки, основанной на соединении фуллерена лития и оксида переходного металла Кодирование информации

Кодирование информации Учебник Паскаль

Учебник Паскаль Я иду в сеть за информацией

Я иду в сеть за информацией Медиаволонтёрство

Медиаволонтёрство Информационные технологии и средства

Информационные технологии и средства Информатика высокого полета

Информатика высокого полета Java - строго типизированный язык

Java - строго типизированный язык Понятия информации и системы счисления

Понятия информации и системы счисления Государственные информационные ресурсы

Государственные информационные ресурсы Оптимизационное моделированиее в электронных таблицах Excel 2007

Оптимизационное моделированиее в электронных таблицах Excel 2007 Организация защиты информационной системы несанкционированного доступа на основе применения СКУД

Организация защиты информационной системы несанкционированного доступа на основе применения СКУД Основы алгебры логики

Основы алгебры логики Создание веб-сайта из пяти страниц

Создание веб-сайта из пяти страниц Создание сайта Сервисы Google

Создание сайта Сервисы Google Неосторожное обращение с информацией

Неосторожное обращение с информацией Бизнес план интернет-магазина подарков

Бизнес план интернет-магазина подарков Алгебра высказываний

Алгебра высказываний АТИ Автопоиск

АТИ Автопоиск