- Главная

- Информатика

- Основные определения и термины криптологии. Тема 2

Содержание

- 2. 2 Основные определения и термины криптологии Криптология – наука о создании и анализе систем безопасности, предметом

- 3. 2.1 Основные термины криптологии Одним из основных понятий криптографии является стойкость. Стойкость – это способность противостоять

- 4. Что такое криптография? Наука о том как сделать информацию конфиденциальной, избирательно доступной (шифрование) как обеспечить целостность

- 5. 2.2 Основные задачи криптографии В узком контексте сетевой безопасности основными задачами криптографии являются конфиденциальность данных: цель:

- 6. 2.3 Алиса и Боб В криптографических протоколах часто приходится строить примеры взаимодействия двух объектов А и

- 7. 2.4 Классификация систем шифрования

- 9. Скачать презентацию

Слайд 22 Основные определения и термины криптологии

Криптология – наука о создании и анализе

2 Основные определения и термины криптологии

Криптология – наука о создании и анализе

систем безопасности, предметом которой являются математические основания криптографии и криптоанализа.

Криптография – наука о принципах, средствах и математических методах преобразования информации, с целью сокрытия смысла или структуры данных, а также для защиты их от несанкционированного использования или подделки. Одним из основных методов криптографии является шифрование.

Криптоанализ – наука о методах раскрытия шифров или подделки данных. Поскольку проверка шифров на стойкость является обязательным элементом их разработки, криптоанализ также является частью процесса разработки.

Шифрованием называется взаимно однозначное преобразование сообщения, с целью скрытия его смысла от посторонних.

Исходный текст сообщения, который должен быть защищен называется открытый текст.

Результат шифрования – шифрованный текст (шифротекст, криптограмма).

Совокупность данных, определяющих конкретное преобразование из множества преобразований шифра называют ключом.

Открытый текст состоит из элементов, которые определяются шифрпреобразованием.

Элемент – это наименьшая часть данных, (набор битов), которая может быть зашифрована. Элементам открытого текста соответствуют элементы шифртекста.

Криптография – наука о принципах, средствах и математических методах преобразования информации, с целью сокрытия смысла или структуры данных, а также для защиты их от несанкционированного использования или подделки. Одним из основных методов криптографии является шифрование.

Криптоанализ – наука о методах раскрытия шифров или подделки данных. Поскольку проверка шифров на стойкость является обязательным элементом их разработки, криптоанализ также является частью процесса разработки.

Шифрованием называется взаимно однозначное преобразование сообщения, с целью скрытия его смысла от посторонних.

Исходный текст сообщения, который должен быть защищен называется открытый текст.

Результат шифрования – шифрованный текст (шифротекст, криптограмма).

Совокупность данных, определяющих конкретное преобразование из множества преобразований шифра называют ключом.

Открытый текст состоит из элементов, которые определяются шифрпреобразованием.

Элемент – это наименьшая часть данных, (набор битов), которая может быть зашифрована. Элементам открытого текста соответствуют элементы шифртекста.

Слайд 32.1 Основные термины криптологии

Одним из основных понятий криптографии является стойкость.

Стойкость –

2.1 Основные термины криптологии

Одним из основных понятий криптографии является стойкость.

Стойкость –

это способность противостоять попыткам хорошо вооруженного современной техникой и знаниями криптоаналитика дешифровать перехваченный шифротекст, раскрыть ключи шифра или нарушить целостность и подлинность информации.

Криптоаналитической атакой называют использование специальных методов для раскрытия ключа шифра и/или получения открытого текста. Предполагается, что атакующей стороне уже известен алгоритм шифрования, и ей требуется только найти конкретный ключ.

Другая важная концепция связана с термином «взлом». Когда говорят, что некоторый алгоритм был «взломан» , это не обязательно означает, что найден практический способ раскрытия шифрованных сообщений. Moжет иметься в виду в виду, что найден способ существенно уменьшить ту вычислительную работу, которая требуется для раскрытия шифрованного сообщения методом «грубой силы», то есть простым перебором всех возможных ключей.

При осуществлении такого взлома практически шифр все же может оставаться стойким, поскольку требуемые вычислительные возможности будут все еще оставаться за гранью реального. Oднако, хотя существование метода взлома не означает еще реальной уязвимости алгоритма, обычно такой алгоритм более не используют.

Криптоаналитической атакой называют использование специальных методов для раскрытия ключа шифра и/или получения открытого текста. Предполагается, что атакующей стороне уже известен алгоритм шифрования, и ей требуется только найти конкретный ключ.

Другая важная концепция связана с термином «взлом». Когда говорят, что некоторый алгоритм был «взломан» , это не обязательно означает, что найден практический способ раскрытия шифрованных сообщений. Moжет иметься в виду в виду, что найден способ существенно уменьшить ту вычислительную работу, которая требуется для раскрытия шифрованного сообщения методом «грубой силы», то есть простым перебором всех возможных ключей.

При осуществлении такого взлома практически шифр все же может оставаться стойким, поскольку требуемые вычислительные возможности будут все еще оставаться за гранью реального. Oднако, хотя существование метода взлома не означает еще реальной уязвимости алгоритма, обычно такой алгоритм более не используют.

Слайд 4Что такое криптография?

Наука о том

как сделать информацию конфиденциальной, избирательно доступной (шифрование)

как обеспечить

Что такое криптография?

Наука о том

как сделать информацию конфиденциальной, избирательно доступной (шифрование)

как обеспечить

целостность данных

как обеспечить аутентификацию (достоверную идентификацию)

субъекта: аутентичность информационного источника

объекта: пользователя, процесса

как обеспечить доказательность действия (неотказуемость)

как обеспечить контроль доступа (авторизацию)

Предмет науки:

криптографические алгоритмы (математика)

криптографические протоколы (процессы с использованием криптографических алгоритмов)

Принцип (Август Керхоффс, 1835-1903):

вся защита должна основываться только на качестве (длине, энтропии) ключа

алгоритмы должны быть тщательно выверены и публично доступны

Метод:

для того, чтобы выполнить криптографическую операцию (за исключением, м.б., обеспечения целостности данных), нужно знать секретную информацию (ключ)

незнающий ключа должен «искать иголку в стоге сена» (а «стог» должен быть достаточно большим в математическим смысле)

как обеспечить аутентификацию (достоверную идентификацию)

субъекта: аутентичность информационного источника

объекта: пользователя, процесса

как обеспечить доказательность действия (неотказуемость)

как обеспечить контроль доступа (авторизацию)

Предмет науки:

криптографические алгоритмы (математика)

криптографические протоколы (процессы с использованием криптографических алгоритмов)

Принцип (Август Керхоффс, 1835-1903):

вся защита должна основываться только на качестве (длине, энтропии) ключа

алгоритмы должны быть тщательно выверены и публично доступны

Метод:

для того, чтобы выполнить криптографическую операцию (за исключением, м.б., обеспечения целостности данных), нужно знать секретную информацию (ключ)

незнающий ключа должен «искать иголку в стоге сена» (а «стог» должен быть достаточно большим в математическим смысле)

Слайд 52.2 Основные задачи криптографии

В узком контексте сетевой безопасности основными задачами криптографии являются

конфиденциальность

2.2 Основные задачи криптографии

В узком контексте сетевой безопасности основными задачами криптографии являются

конфиденциальность

данных:

цель: сделать данные «нечитаемыми» для непосвященных

метод: шифрование

целостность и имитостойкость данных

цель: исключить возможность умышленного и неумышленного изменения (искажения) данных неуполномоченными лицами

метод: хэш, имитовставка, электронно-цифровая подпись

аутентификация субъекта – доказательство того, что субъект действия является именно тем, за кого себя выдает

аутентификация источника данных – доказательство того, что данные изданы определенным субъектом и являются подлинными (т.е. никем другим не искажены; в этом смысле – аутентификация источника данных автоматически обеспечивает их целостность)

обеспечение безотказности – невозможности для субъекта, выполнившего некоторое действие, впоследствии отказаться от факта выполнения этого действия

цель: сделать данные «нечитаемыми» для непосвященных

метод: шифрование

целостность и имитостойкость данных

цель: исключить возможность умышленного и неумышленного изменения (искажения) данных неуполномоченными лицами

метод: хэш, имитовставка, электронно-цифровая подпись

аутентификация субъекта – доказательство того, что субъект действия является именно тем, за кого себя выдает

аутентификация источника данных – доказательство того, что данные изданы определенным субъектом и являются подлинными (т.е. никем другим не искажены; в этом смысле – аутентификация источника данных автоматически обеспечивает их целостность)

обеспечение безотказности – невозможности для субъекта, выполнившего некоторое действие, впоследствии отказаться от факта выполнения этого действия

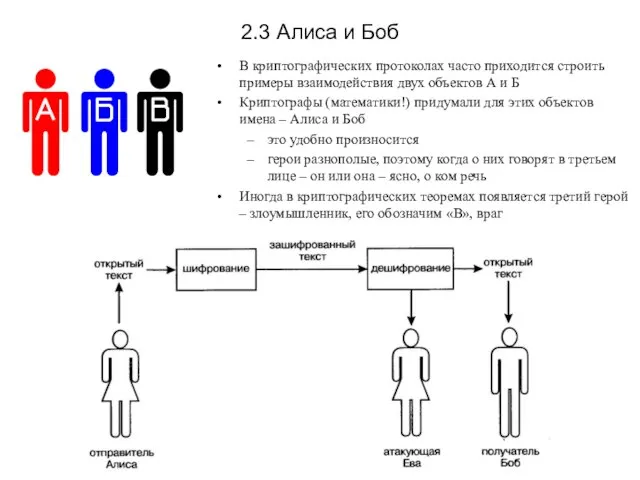

Слайд 62.3 Алиса и Боб

В криптографических протоколах часто приходится строить примеры взаимодействия двух

2.3 Алиса и Боб

В криптографических протоколах часто приходится строить примеры взаимодействия двух

объектов А и Б

Криптографы (математики!) придумали для этих объектов имена – Алиса и Боб

это удобно произносится

герои разнополые, поэтому когда о них говорят в третьем лице – он или она – ясно, о ком речь

Иногда в криптографических теоремах появляется третий герой – злоумышленник, его обозначим «В», враг

Криптографы (математики!) придумали для этих объектов имена – Алиса и Боб

это удобно произносится

герои разнополые, поэтому когда о них говорят в третьем лице – он или она – ясно, о ком речь

Иногда в криптографических теоремах появляется третий герой – злоумышленник, его обозначим «В», враг

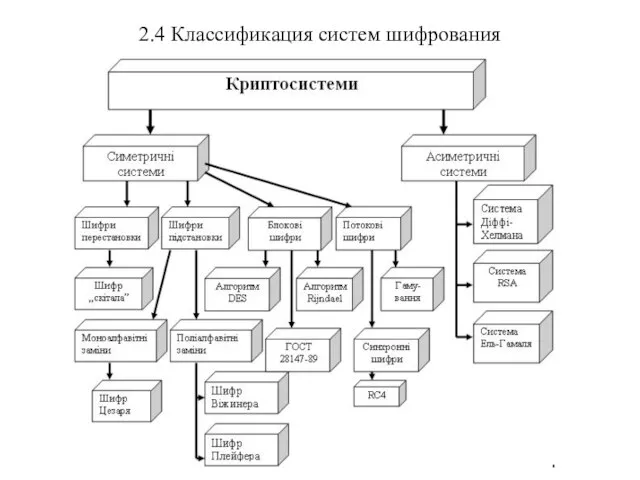

Слайд 72.4 Классификация систем шифрования

2.4 Классификация систем шифрования

Подпрограммы. Процедуры. Функции. Turbo Pascal. Решение задач

Подпрограммы. Процедуры. Функции. Turbo Pascal. Решение задач Число и программный калькулятор

Число и программный калькулятор Обслуживание компьютера. Средства проверки дисков

Обслуживание компьютера. Средства проверки дисков Колобок. Рисунки

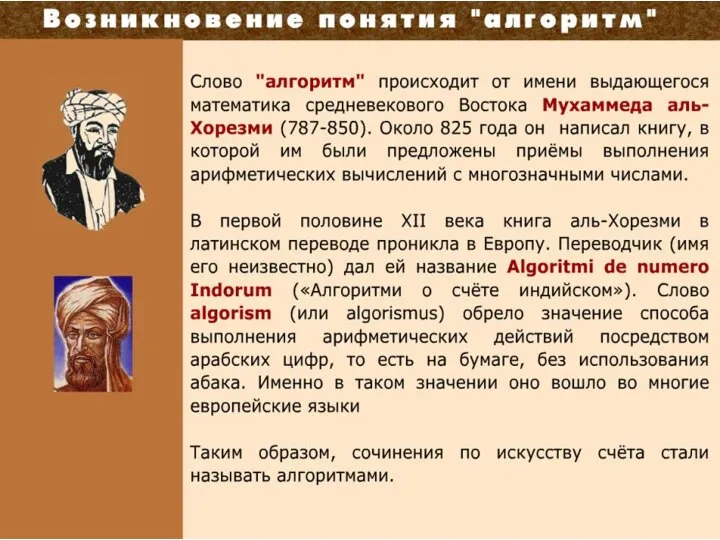

Колобок. Рисунки Возникновение понятия алгоритм

Возникновение понятия алгоритм Добавление текстур

Добавление текстур Элементы окна MICROSOFT WORD 2003. Изучение окна Word

Элементы окна MICROSOFT WORD 2003. Изучение окна Word Внеурочное занятие. 1 класс

Внеурочное занятие. 1 класс Блок MS Office Word 2010

Блок MS Office Word 2010 Предложения GROUP BY и HAVING

Предложения GROUP BY и HAVING Основные этапы работы над веб-сайтом

Основные этапы работы над веб-сайтом Этапы проектирования ИС с применением UML

Этапы проектирования ИС с применением UML Food and Drink

Food and Drink Активизация на портале Госуслуг

Активизация на портале Госуслуг Алгоритмические языки и программирование. Стандартные потоки

Алгоритмические языки и программирование. Стандартные потоки Система контроля деятельности образовательных учреждений. Питание

Система контроля деятельности образовательных учреждений. Питание Использование Удаленного Доступа В Windows Server 2012 R2

Использование Удаленного Доступа В Windows Server 2012 R2 Локальные и глобальные сети ЭВМ

Локальные и глобальные сети ЭВМ История языков программирования

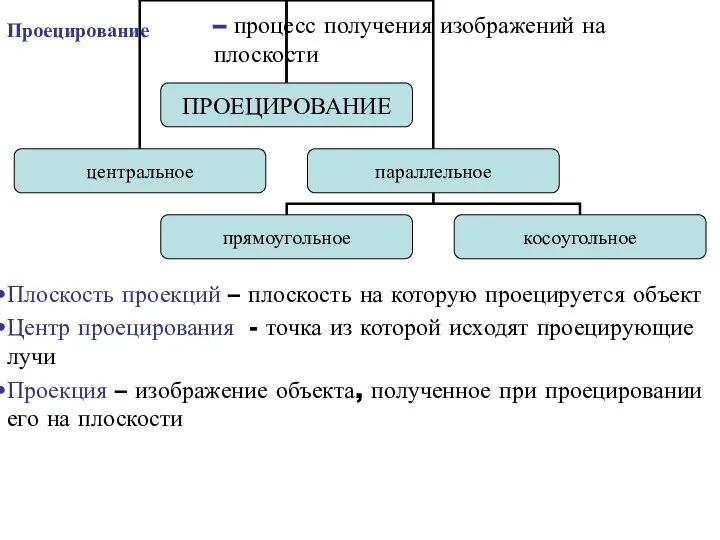

История языков программирования Проецирование

Проецирование Автоворонка в каждый Дом

Автоворонка в каждый Дом Создание концепта видеоигры

Создание концепта видеоигры Алгоритмы, их типы. Алгоритмическая структура ветвление, выбор

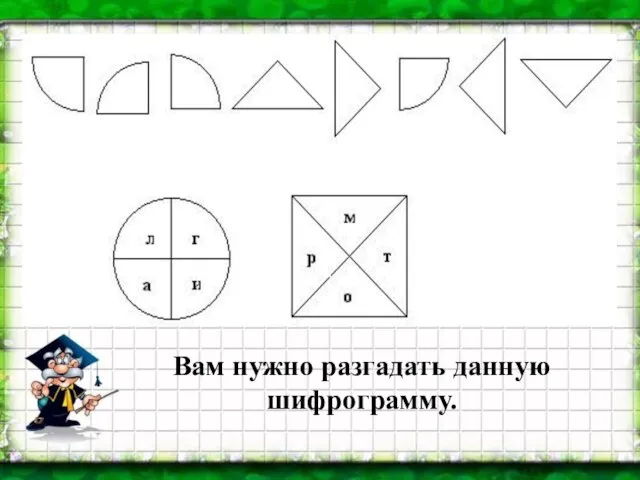

Алгоритмы, их типы. Алгоритмическая структура ветвление, выбор How to write a resolution

How to write a resolution Role of “Medialogy” in Social and Cultural Life

Role of “Medialogy” in Social and Cultural Life Программа ClickMeeting

Программа ClickMeeting Обои на рабочий стол

Обои на рабочий стол Защита электронной документации

Защита электронной документации