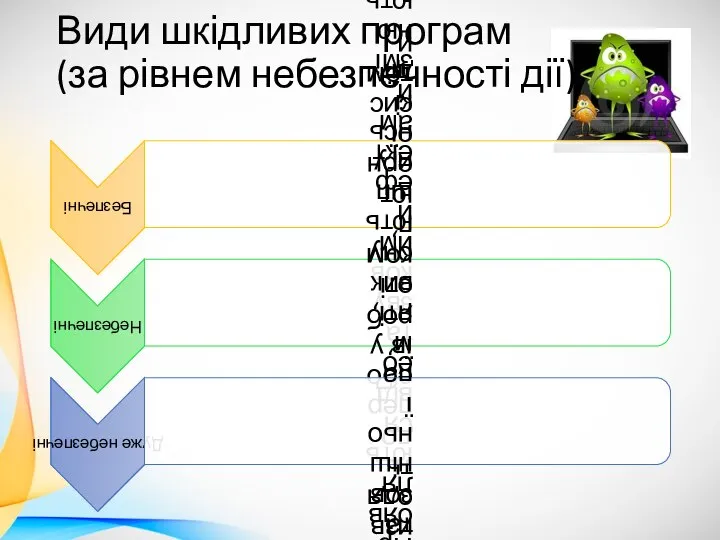

Слайд 3Види шкідливих програм

(за рівнем небезпечності дії)

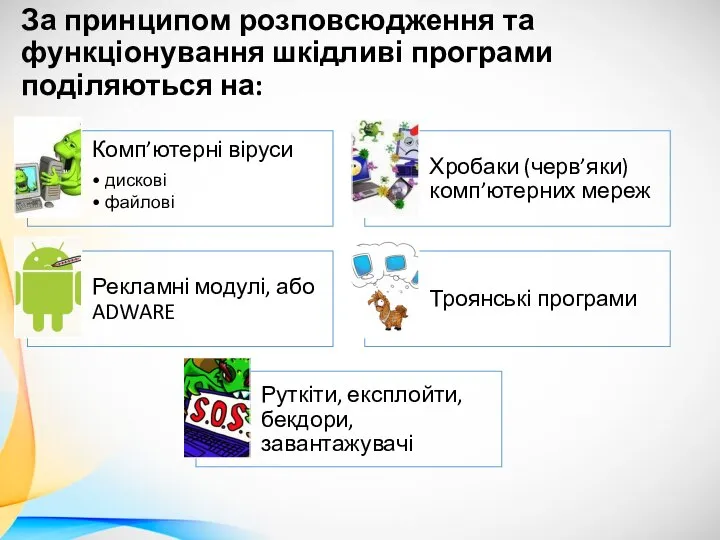

Слайд 4За принципом розповсюдження та функціонування шкідливі програми поділяються на:

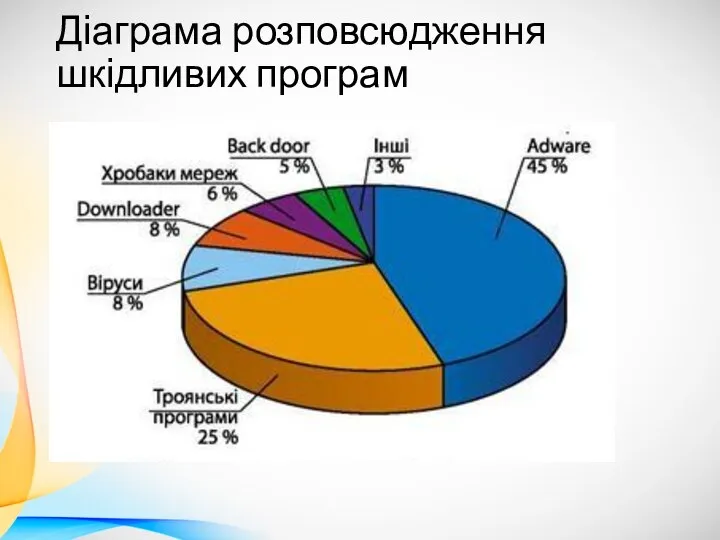

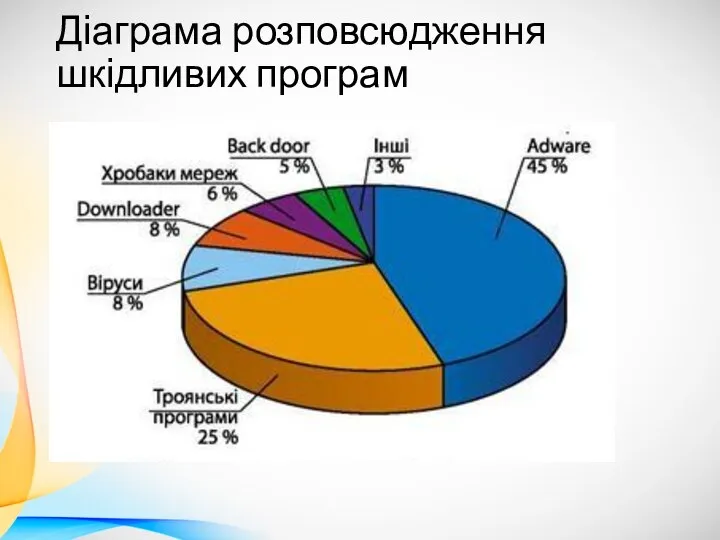

Слайд 5Діаграма розповсюдження шкідливих програм

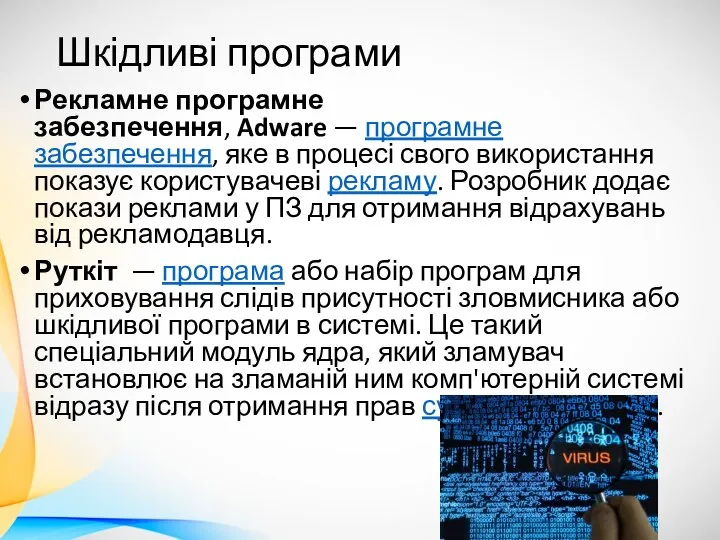

Слайд 6Шкідливі програми

Рекламне програмне забезпечення, Adware — програмне забезпечення, яке в процесі свого використання показує користувачеві рекламу.

Розробник додає покази реклами у ПЗ для отримання відрахувань від рекламодавця.

Руткіт — програма або набір програм для приховування слідів присутності зловмисника або шкідливої програми в системі. Це такий спеціальний модуль ядра, який зламувач встановлює на зламаній ним комп'ютерній системі відразу після отримання прав суперкористувача.

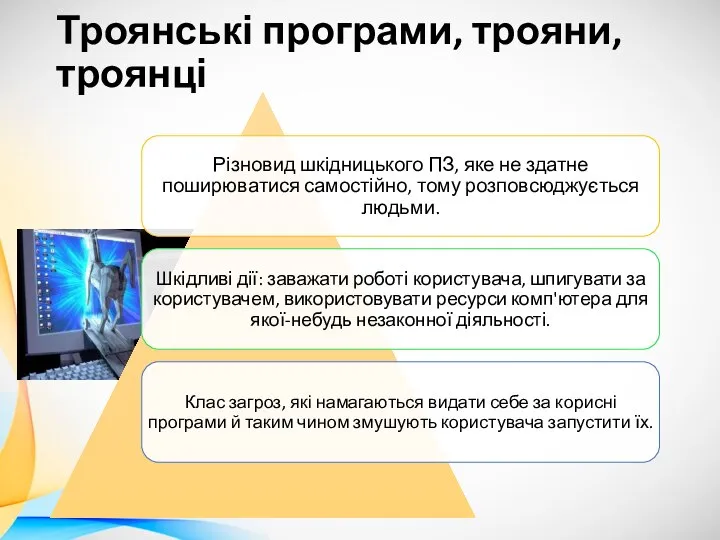

Слайд 7Троянські програми, трояни, троянці

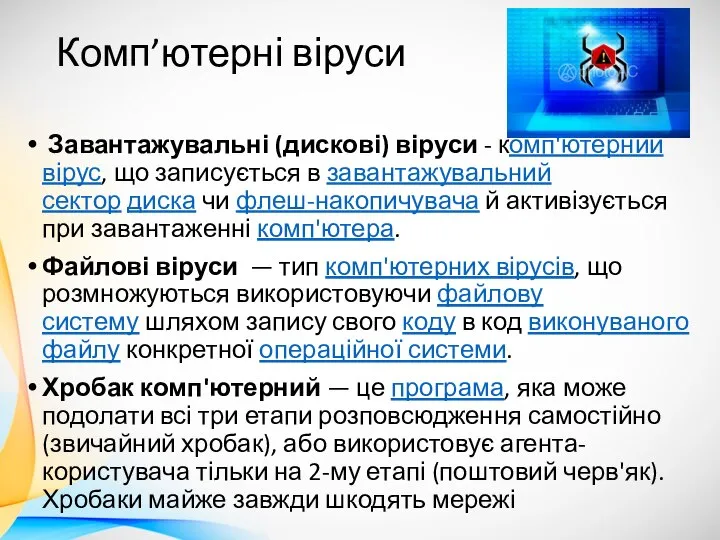

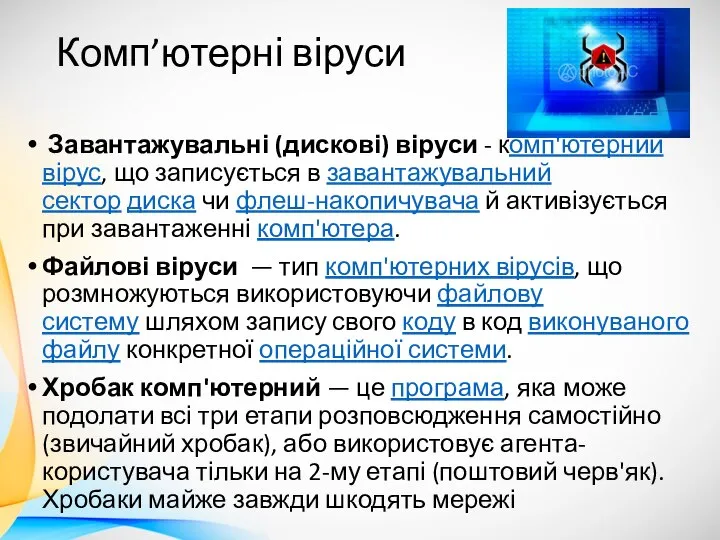

Слайд 8Комп’ютерні віруси

Завантажувальні (дискові) віруси - комп'ютерний вірус, що записується в завантажувальний сектор диска чи флеш-накопичувача й активізується

при завантаженні комп'ютера.

Файлові віруси — тип комп'ютерних вірусів, що розмножуються використовуючи файлову систему шляхом запису свого коду в код виконуваного файлу конкретної операційної системи.

Хробак комп'ютерний — це програма, яка може подолати всі три етапи розповсюдження самостійно (звичайний хробак), або використовує агента-користувача тільки на 2-му етапі (поштовий черв'як). Хробаки майже завжди шкодять мережі

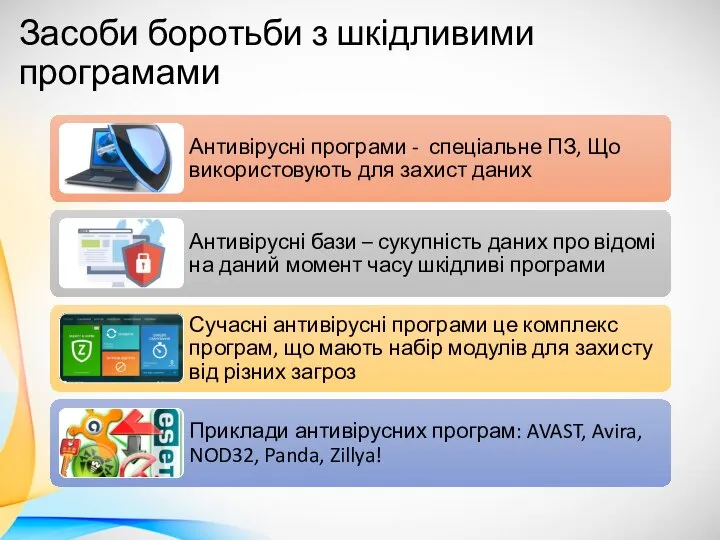

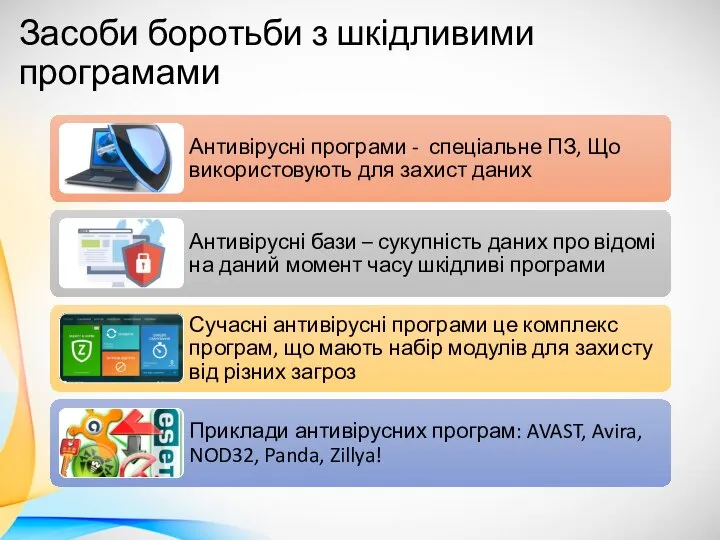

Слайд 9Засоби боротьби з шкідливими програмами

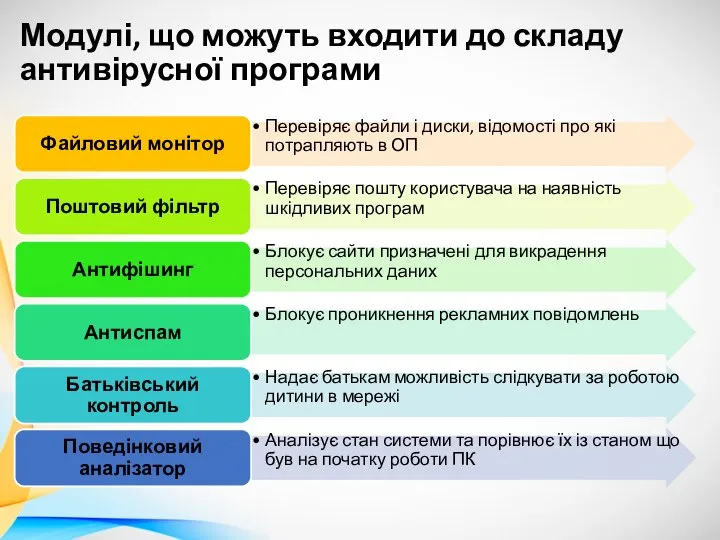

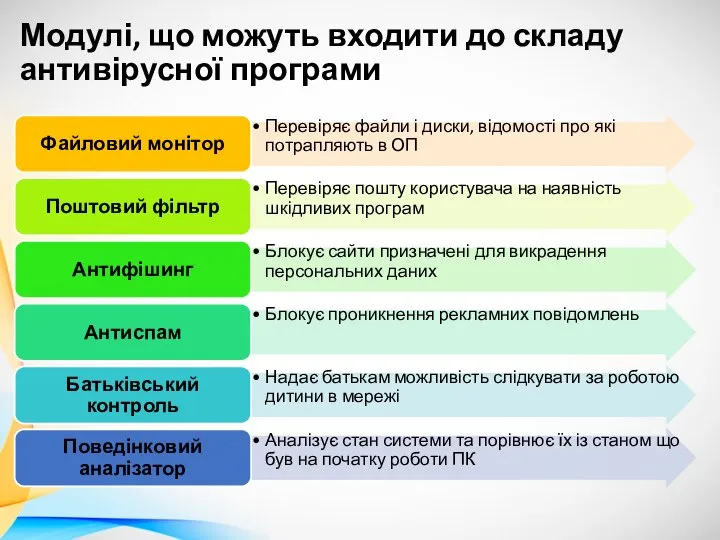

Слайд 10Модулі, що можуть входити до складу антивірусної програми

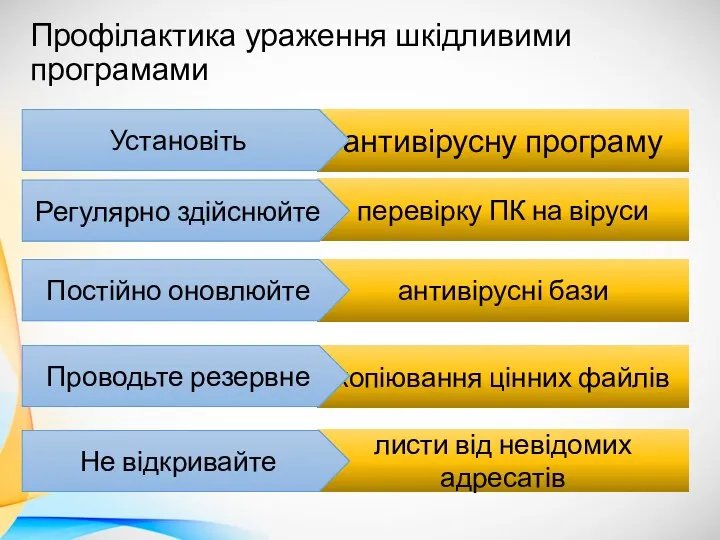

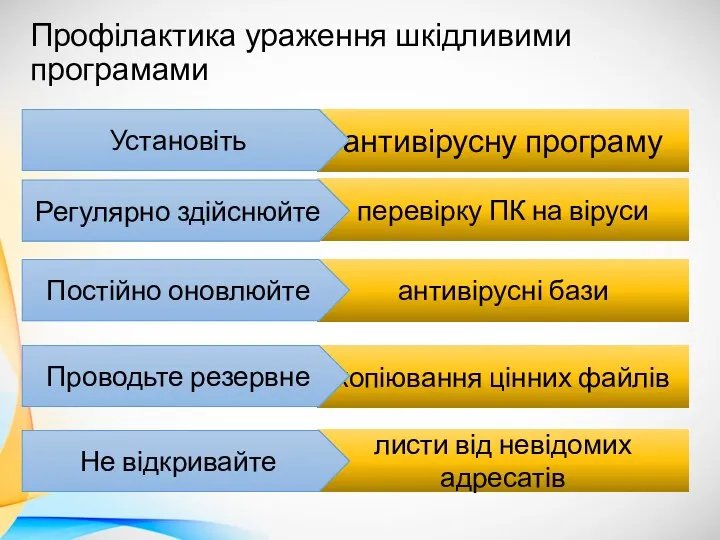

Слайд 11листи від невідомих адресатів

копіювання цінних файлів

антивірусні бази

перевірку ПК на віруси

Профілактика ураження

шкідливими програмами

антивірусну програму

Установіть

Регулярно здійснюйте

Постійно оновлюйте

Проводьте резервне

Не відкривайте

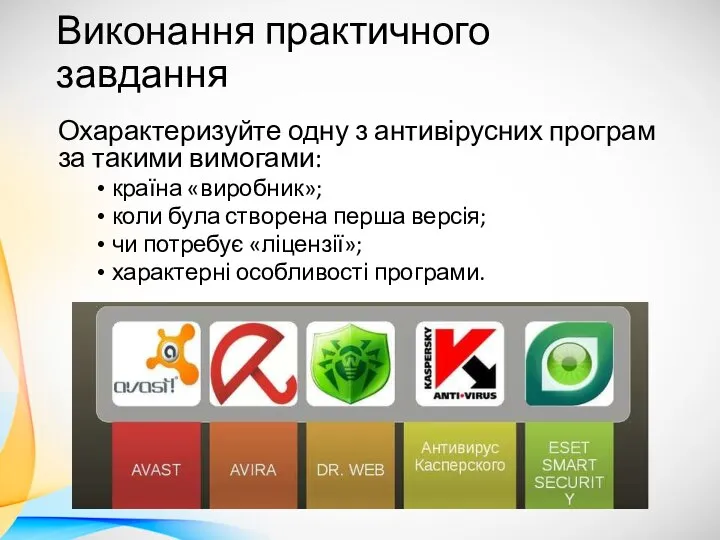

Слайд 13Виконання практичного завдання

Охарактеризуйте одну з антивірусних програм за такими вимогами:

країна «виробник»;

коли була

створена перша версія;

чи потребує «ліцензії»;

характерні особливості програми.

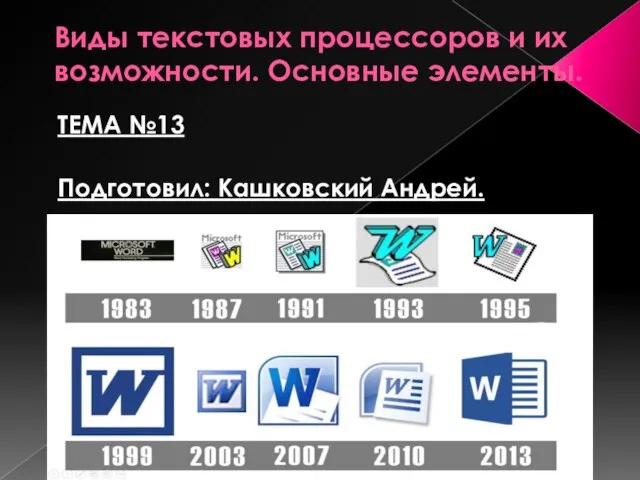

Виды текстовых процессоров и их возможности. Основные элементы. Тема №13

Виды текстовых процессоров и их возможности. Основные элементы. Тема №13 Оформление проекта

Оформление проекта Архитектура компьютера

Архитектура компьютера Руководство по использованию активов в сети Ethereum через платформу Flamingo

Руководство по использованию активов в сети Ethereum через платформу Flamingo Сберкласс

Сберкласс Обзор инфлюенсеров в социальных сетях

Обзор инфлюенсеров в социальных сетях Оплата курсов подготовки водителей

Оплата курсов подготовки водителей Storage Box Use Cases

Storage Box Use Cases УТП, техники копирайтинга

УТП, техники копирайтинга Локальные и глобальные сети. Лекция 10-11

Локальные и глобальные сети. Лекция 10-11 Фрактальная графика

Фрактальная графика Языки программирования

Языки программирования Мир науки и техники. Книги Килемарской детской библиотеки

Мир науки и техники. Книги Килемарской детской библиотеки Массива. Одномерные массивы

Массива. Одномерные массивы Построение 3D-моделей с помощью информационных систем. 3D- печать. Практическая работа №4

Построение 3D-моделей с помощью информационных систем. 3D- печать. Практическая работа №4 Синий экран смерти BSoD

Синий экран смерти BSoD Как работает жесткий диск

Как работает жесткий диск Развитие вычислительной техники

Развитие вычислительной техники Формирование организационной структуры в области информатизации. (Тема 3)

Формирование организационной структуры в области информатизации. (Тема 3) Создание компьютерной игры

Создание компьютерной игры Презентация на тему Линейный алгоритм

Презентация на тему Линейный алгоритм  Инструмент для создания цветовых комбинаций на базе исходного изображения

Инструмент для создания цветовых комбинаций на базе исходного изображения Бесплатный курс по созданию авторского видео на компьютере для начинающих пользователей

Бесплатный курс по созданию авторского видео на компьютере для начинающих пользователей Аппаратная реализация компьютера

Аппаратная реализация компьютера Основные этапы развития информационного общества

Основные этапы развития информационного общества Информационные технологии: понятие, виды информационных технологий

Информационные технологии: понятие, виды информационных технологий Моя профессия – оператор ЭВМ

Моя профессия – оператор ЭВМ Лабиринт. Мини-игра

Лабиринт. Мини-игра