Содержание

- 2. Сжатие данных Алгоритмическое преобразование данных, производимое с целью уменьшения занимаемого ими объёма

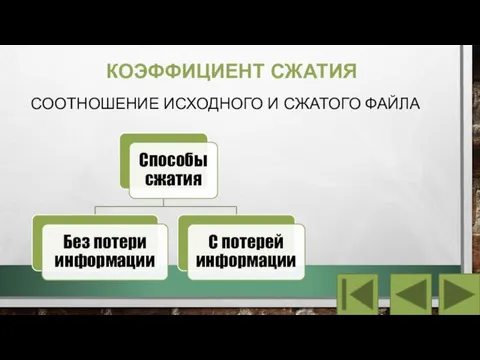

- 3. КОЭФФИЦИЕНТ СЖАТИЯ СООТНОШЕНИЕ ИСХОДНОГО И СЖАТОГО ФАЙЛА

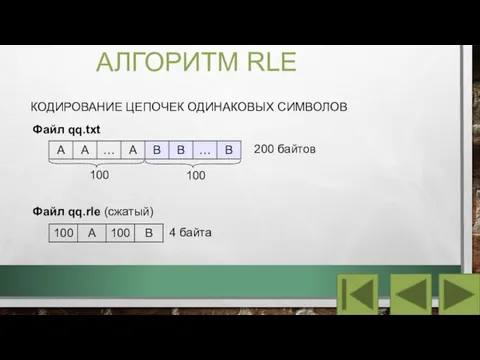

- 4. АЛГОРИТМ RLE КОДИРОВАНИЕ ЦЕПОЧЕК ОДИНАКОВЫХ СИМВОЛОВ 100 100 200 байтов Файл qq.txt Файл qq.rle (сжатый) 4

- 5. КОДИРОВАНИЕ ШЕННОНА — ФАНО АЛГОРИТМ ПРЕФИКСНОГО НЕОДНОРОДНОГО КОДИРОВАНИЯ. ОТНОСИТСЯ К ВЕРОЯТНОСТНЫМ МЕТОДАМ СЖАТИЯ. ИСПОЛЬЗУЕТ ИЗБЫТОЧНОСТЬ СООБЩЕНИЯ,

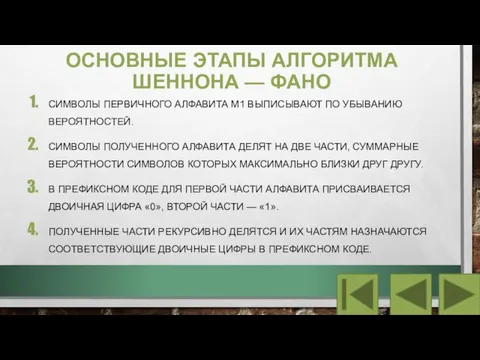

- 6. ОСНОВНЫЕ ЭТАПЫ АЛГОРИТМА ШЕННОНА — ФАНО СИМВОЛЫ ПЕРВИЧНОГО АЛФАВИТА M1 ВЫПИСЫВАЮТ ПО УБЫВАНИЮ ВЕРОЯТНОСТЕЙ. СИМВОЛЫ ПОЛУЧЕННОГО

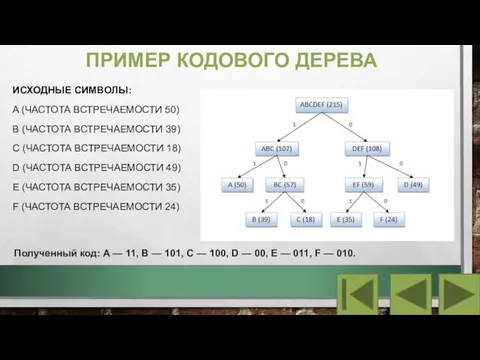

- 7. ПРИМЕР КОДОВОГО ДЕРЕВА ИСХОДНЫЕ СИМВОЛЫ: A (ЧАСТОТА ВСТРЕЧАЕМОСТИ 50) B (ЧАСТОТА ВСТРЕЧАЕМОСТИ 39) C (ЧАСТОТА ВСТРЕЧАЕМОСТИ

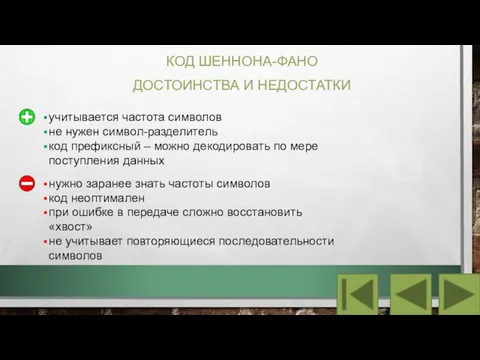

- 8. КОД ШЕННОНА-ФАНО ДОСТОИНСТВА И НЕДОСТАТКИ учитывается частота символов не нужен символ-разделитель код префиксный – можно декодировать

- 9. АЛГОРИТМ ХАФФМАНА АЛГОРИТМ ОПТИМАЛЬНОГО ПРЕФИКСНОГО КОДИРОВАНИЯ АЛФАВИТА С МИНИМАЛЬНОЙ ИЗБЫТОЧНОСТЬЮ ЭТОТ МЕТОД КОДИРОВАНИЯ СОСТОИТ ИЗ ДВУХ

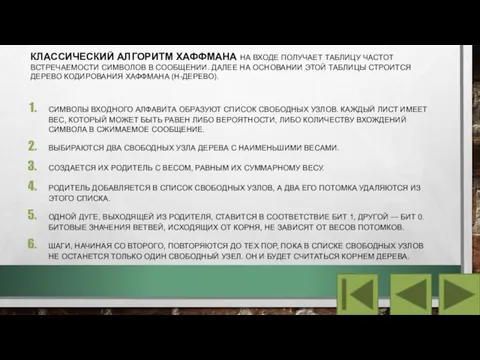

- 10. КЛАССИЧЕСКИЙ АЛГОРИТМ ХАФФМАНА НА ВХОДЕ ПОЛУЧАЕТ ТАБЛИЦУ ЧАСТОТ ВСТРЕЧАЕМОСТИ СИМВОЛОВ В СООБЩЕНИИ. ДАЛЕЕ НА ОСНОВАНИИ ЭТОЙ

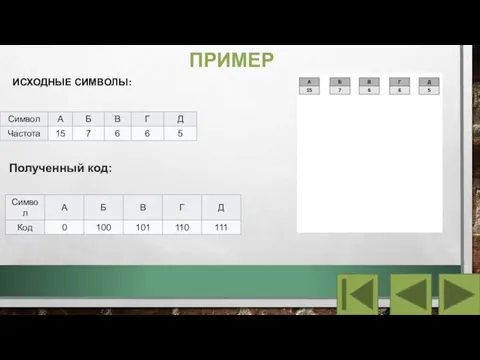

- 11. ПРИМЕР ИСХОДНЫЕ СИМВОЛЫ: Полученный код:

- 12. АЛГОРИТМ ХАФФМАНА ДОСТОИНСТВА И НЕДОСТАТКИ код оптимальный среди алфавитных кодов нужно заранее знать частоты символов при

- 13. АЛГОРИТМ LZW Этот метод позволяет достичь одну из наилучших степеней сжатия среди других существующих методов сжатия

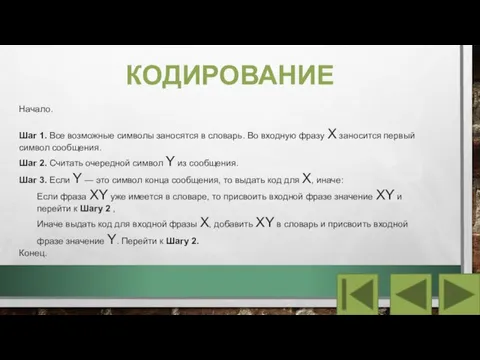

- 14. КОДИРОВАНИЕ Начало. Шаг 1. Все возможные символы заносятся в словарь. Во входную фразу X заносится первый

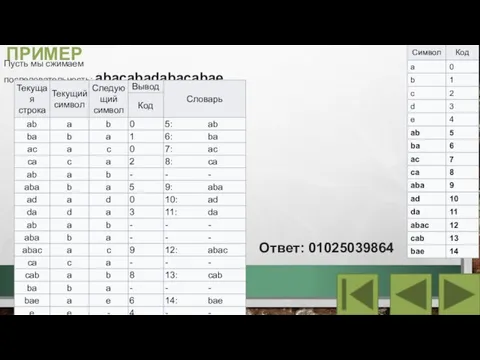

- 15. ПРИМЕР Пусть мы сжимаем последовательность: abacabadabacabae. Ответ: 01025039864

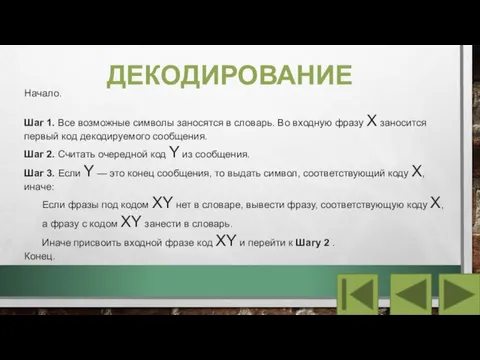

- 16. ДЕКОДИРОВАНИЕ Начало. Шаг 1. Все возможные символы заносятся в словарь. Во входную фразу X заносится первый

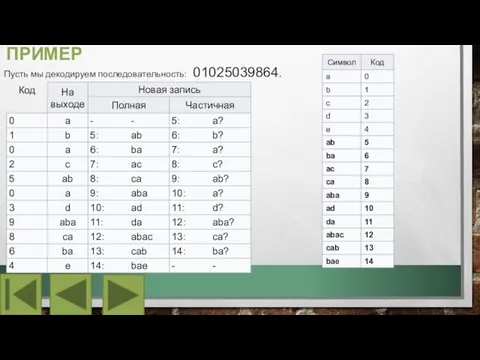

- 17. ПРИМЕР Пусть мы декодируем последовательность: 01025039864.

- 19. Скачать презентацию

Файлы и папки - способ хранения информации в компьютере

Файлы и папки - способ хранения информации в компьютере Интерактивный учебник

Интерактивный учебник Ruby – объектно-ориентируемый динамический интерпретируемый язык программирование высокого уровня

Ruby – объектно-ориентируемый динамический интерпретируемый язык программирование высокого уровня Исполнитель Водолей

Исполнитель Водолей Презентация на тему Создание WEB–сайта с помощью языка HTML

Презентация на тему Создание WEB–сайта с помощью языка HTML  Программы-процедуры. Правила описания и использования программ-процедур.10 класс

Программы-процедуры. Правила описания и использования программ-процедур.10 класс Ручной счет - с 50-го тысячелетия до н. э

Ручной счет - с 50-го тысячелетия до н. э Всемирная паутина

Всемирная паутина Глобальные компьютерные сети

Глобальные компьютерные сети Презентация на тему Информация. Компьютер. Информатика.

Презентация на тему Информация. Компьютер. Информатика.  Словари

Словари Модель OSI

Модель OSI Приемы оформления слайдов

Приемы оформления слайдов Работа ПФР в социальных медиа. Актуальную информацию для граждан о пенсионной системе

Работа ПФР в социальных медиа. Актуальную информацию для граждан о пенсионной системе Графические информационные модели моделирование и формализация. Ключевые слова

Графические информационные модели моделирование и формализация. Ключевые слова Путеводитель по политическим философам

Путеводитель по политическим философам Datu bāzes struktūra – Grāmatas, Mašīnas, Dzīvoklis

Datu bāzes struktūra – Grāmatas, Mašīnas, Dzīvoklis Назначение и функции текстового процесса

Назначение и функции текстового процесса Пресс-портрет

Пресс-портрет Пирамиды и пирамидальная сортировка

Пирамиды и пирамидальная сортировка Информационные системы

Информационные системы Функции (продолжение). Лекция 8

Функции (продолжение). Лекция 8 Xamarin-Lect1

Xamarin-Lect1 Компьютеры на электронных лампах

Компьютеры на электронных лампах Сетевой уровень (Network)

Сетевой уровень (Network) Разветвляющиеся вычислительные процессы (Практическая работа №2)

Разветвляющиеся вычислительные процессы (Практическая работа №2) Сетевые технологии

Сетевые технологии Общая характеристика многопроцессорных вычислительных систем

Общая характеристика многопроцессорных вычислительных систем