Слайд 2

Вирус Bagle был еще одним вариантом классического вредоносного ПО для массовой спам-рассылки,

но значительно модернизированным. Впервые был обнаружен в 2004 привычно заражал компьютеры пользователей через вложение к электронному письму, также использовал электронную почту для распространения. В отличие от предыдущих спам-вирусов, Bagle не полагался на адресную книгу почтовой программы MS Outlook, чтобы составить список адресатов, по которому можно разослать себя же. Он собирал все адреса электронной почты из различных документов, хранящихся в файлах на зараженном компьютере, — от обычных текстовых файлов до электронных таблиц MS Excel.

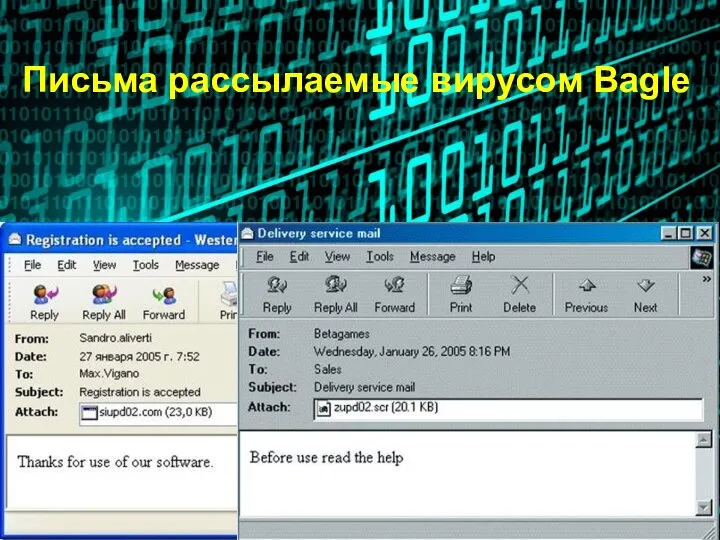

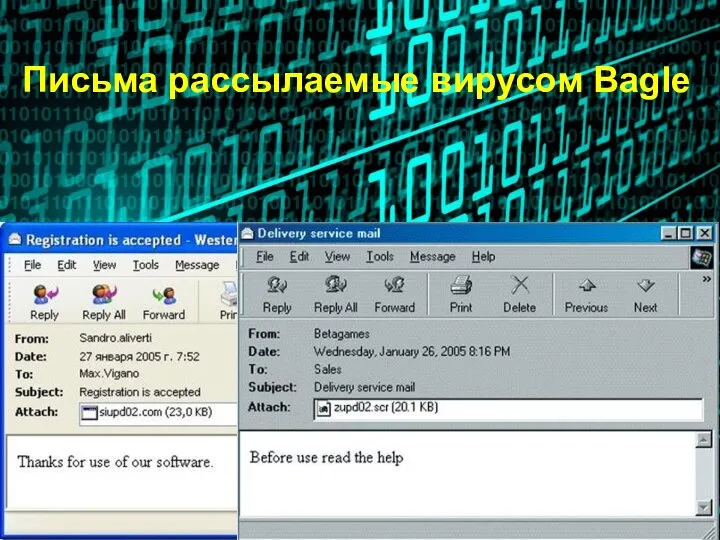

Слайд 3Письма рассылаемые вирусом Bagle

Слайд 4Особая опасность данного вредоноса состояла в том, что на пораженном компьютере он

открывал черный ход, через который удаленный пользователь, вероятно, автор или группа хакеров, мог получить доступ и контроль над зараженным компьютером. Эта лазейка помогала загрузить дополнительные компоненты либо программу-шпион для кражи информации у пользователей или запустить DDoS-атаку на определенные сети и компьютеры. Хотя оригинальный вирус Bagle прекратил распространение после января 2004 г., сегодня сотни вариантов и разновидностей этого вируса все еще имеют хождение по Сети.

Слайд 5Серверы, где размещен вирусный модуль, находятся в разных местах планеты - вероятно,

модуль был помещен на них в результате взлома. В индустриально развитых странах держатели таких серверов, как правило, быстро принимают меры и удаляют вредоносные компоненты, однако в развивающихся странах на "бесхозных" серверах меры могут приниматься долго, или вообще не приниматься - это позволяет вирусу распространяться далее.

Слайд 6Традиционно, пользователям рекомендуется не открывать вложения к подозрительным письмам (в данном случае

- пустым, даже если отправителем значится знакомый человек или организация) и обновить антивирусные средства. Кроме того, зараженные письма с большой вероятностью будут отфильтрованы почтовыми серверами, где установлено антивирусное серверное ПО.

Слайд 7В 2004 Микко Гиппонен, директор по антивирусным исследованиям компании F-Secure, заявил, что

исходный код подлинный, а тот факт, что он написан на чистом ассемблере, свидетельствует о том, что мы имеем дело не со script kiddie, а с серьезным программистом. Цитата: «Большинство червей пишут на языке С или частично на С и частично на ассемблере. Осталось не так много людей, хорошо знающих ассемблер, так что за этим стоит серьезный программист».

Слайд 8Гиппонен говорил, что хотя ассемблер — трудный язык, для мастера не составит

труда модифицировать код и создать новые варианты Bagle, так что администраторам Windows предстояло жаркое лето. «Изменить такие вещи, как номер порта или текст рассылаемых сообщений, не представляет труда. Я уверен, что это приведет к выбросу новых вариантов Bagle, — как было в феврале и марте», — говорит Гиппонен.

Слайд 9Ричард Штернс, вице-президент по безопасности секьюрити-группы ISSA UK, тоже считал исходный код

опасным, но отмечал, что он может содержать подсказки, которые помогут правоохранительным органам выследить автора. В исходном коде содержатся его комментарии, которые могут сузить круг подозреваемых. «Если дать десятку программистов одни и те же спецификации, они напишут десять разных программ. Коды будут подобны, но у каждого программиста есть свои особенности — такие, как имена переменных, методы кодирования, способ комментирования кода. Из этого складывается индивидуальный почерк».

Слайд 10С другой стороны, возможно, что таким способом автор надеялся замести следы. Если

исходный код будет присутствовать на множестве компьютеров, то в случае ареста автора код, найденный в его компьютере, перестанет служить уликой против него.

Не исключено, что решение о распространении исходного кода было вызвано пятничным объявлением о том, что правительства Великобритании, США и Австралии заключили соглашение о совместной борьбе с распространителями спама.

Разработка интерфейса для системы мониторинга и телеметрии автономного мобильного робота

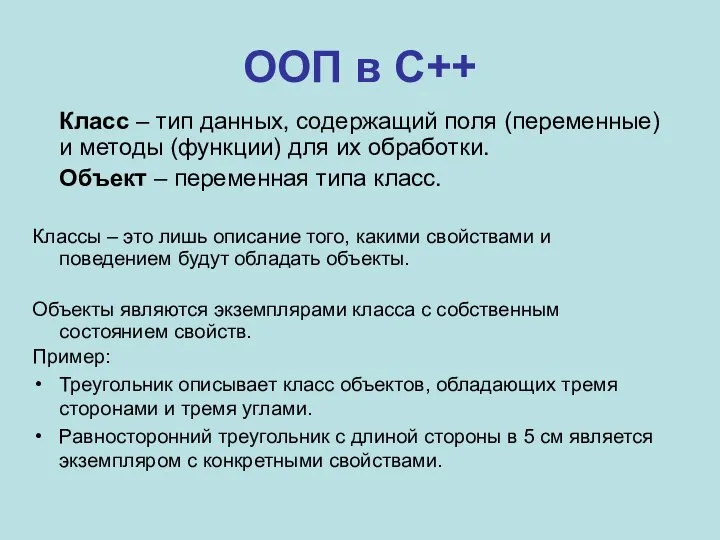

Разработка интерфейса для системы мониторинга и телеметрии автономного мобильного робота 2_3 OOP_C++

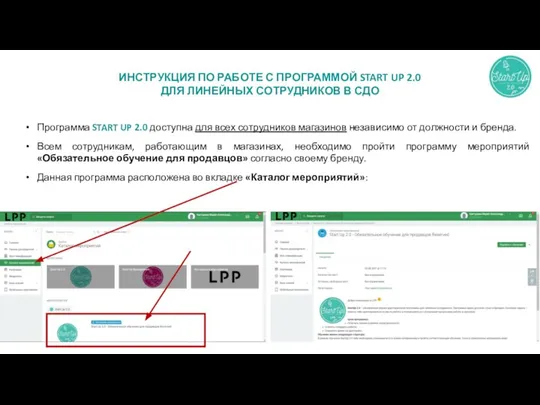

2_3 OOP_C++ Инструкция по работе с программой start UP 2.0

Инструкция по работе с программой start UP 2.0 Fateashion. Офферы

Fateashion. Офферы Инстаграм. От создания страницы до привлечения клиентов без вложений в рекламу

Инстаграм. От создания страницы до привлечения клиентов без вложений в рекламу Компьютер. Значки

Компьютер. Значки Интернет-предпринимательство. Как собрать и мотивировать команду стартапа

Интернет-предпринимательство. Как собрать и мотивировать команду стартапа Как получать покупателей для локального микро-бизнеса через приложения Вконтакте

Как получать покупателей для локального микро-бизнеса через приложения Вконтакте Продажи в интернете. Шаблон

Продажи в интернете. Шаблон Курсы Start up

Курсы Start up Основы технологий хранения баз данных в памяти

Основы технологий хранения баз данных в памяти Кодирование. Декодирование

Кодирование. Декодирование Project “Twins”

Project “Twins” Системы счисления. (8 класс)

Системы счисления. (8 класс) Презентация на тему Вся правда о компьютерных играх

Презентация на тему Вся правда о компьютерных играх  Поиск элементов с заданными свойствами. Структура программы для поиска элементов

Поиск элементов с заданными свойствами. Структура программы для поиска элементов Компьютерно-тренажерный комплекс по промышленной безопасности

Компьютерно-тренажерный комплекс по промышленной безопасности RFID технология: Открытая библиотека

RFID технология: Открытая библиотека Видеофильмы. Структура ресурса

Видеофильмы. Структура ресурса Применение ОРС технологий

Применение ОРС технологий Средства анализа и визуализации данных

Средства анализа и визуализации данных Расчет объема оборудования ЦСК SI2000, S1240 и решение комплекса задач по маршрутизации вызовов

Расчет объема оборудования ЦСК SI2000, S1240 и решение комплекса задач по маршрутизации вызовов Выполнение заданий на сайте Якласс с телефона

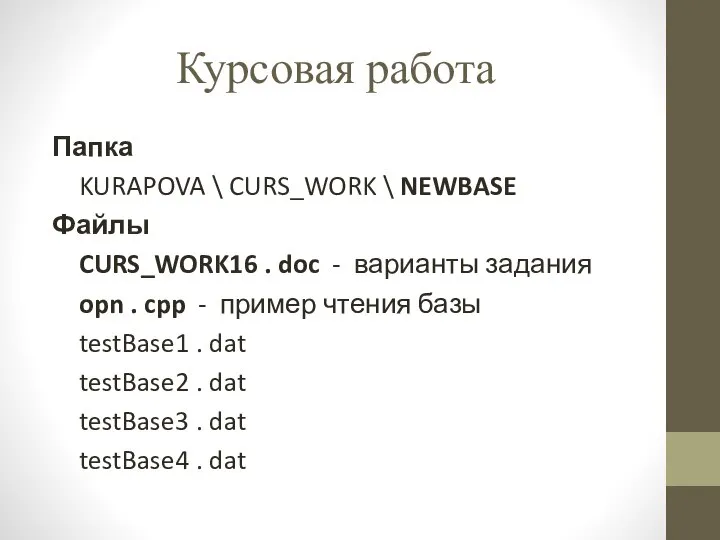

Выполнение заданий на сайте Якласс с телефона Курсовая работа

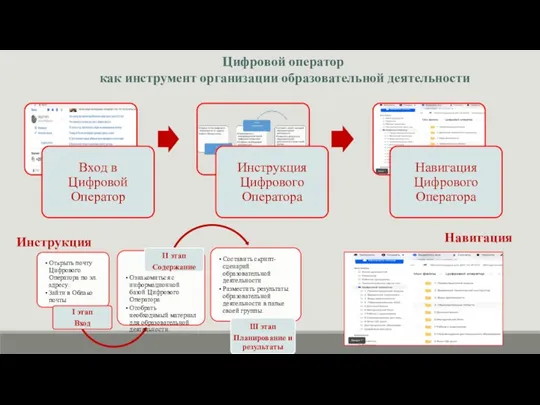

Курсовая работа Цифровой оператор как инструмент организации образовательной деятельности

Цифровой оператор как инструмент организации образовательной деятельности Общие сведения о языке программирования Паскаль. Начала программирования

Общие сведения о языке программирования Паскаль. Начала программирования анализ конкурентов презентация

анализ конкурентов презентация Режимы и способы обработки данных

Режимы и способы обработки данных