Слайд 2ОСНОВНЫЕ ПРИНЦИПЫ ЗАЩИТЫ ИНФОРМАЦИИ

Защита информации должна основываться на следующих основных принципах:

системности;

комплексности;

непрерывности защиты;

разумной достаточности;

гибкости управления и применения;

открытости алгоритмов и механизмов защиты;

простоты применения защитных мер и средств.

Слайд 3ПОНЯТИЕ СИСТЕМ ЗАЩИТЫ ИНФОРМАЦИИ

Система защиты информации (СЗИ) –это организованная совокупность всех средств,

методов и мероприятий, выделяемых (предусматриваемых) в информационной системе (ИС) для решения в ней выбранных задач защиты.

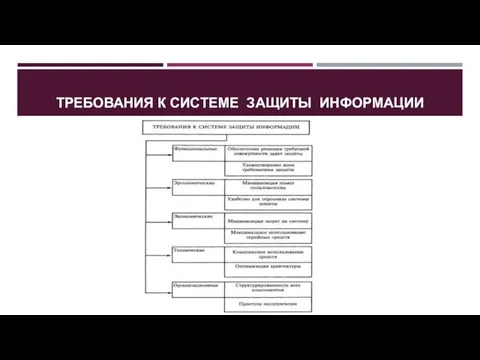

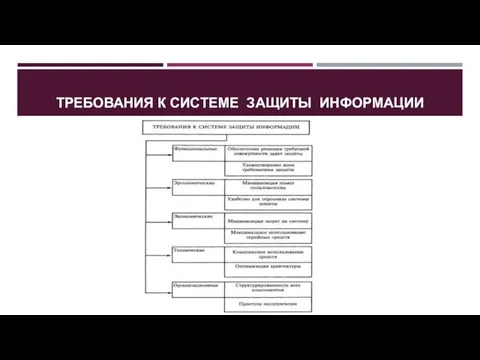

Слайд 4ТРЕБОВАНИЯ К СИСТЕМЕ ЗАЩИТЫ ИНФОРМАЦИИ

Слайд 5МЕТОДЫ (СПОСОБЫ) ЗАЩИТЫ ИНФОРМАЦИИ

препятствие;

управление доступом;

маскировка;

регламентация;

принуждение;

побуждение.

Слайд 6КЛАССЫ СРЕДСТВ ЗАЩИТЫ ИНФОРМАЦИИ

законодательные (правовые) СЗИ

организационные СЗИ

морально-этические СЗИ

физические СЗИ

программные СЗИ

аппаратные СЗИ

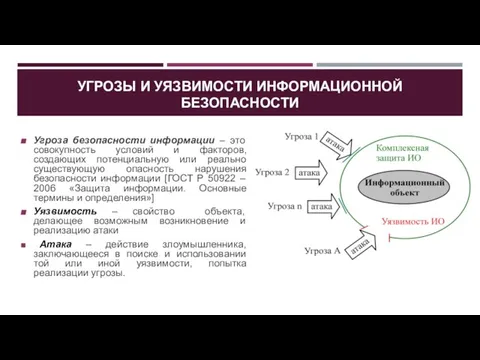

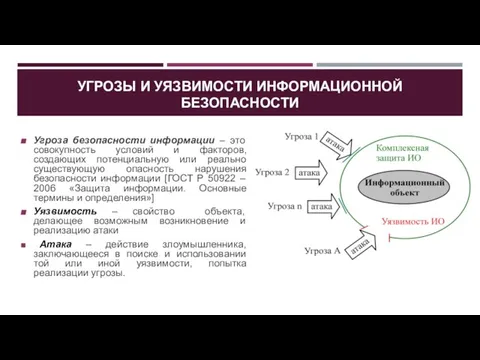

Слайд 7УГРОЗЫ И УЯЗВИМОСТИ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

Угроза безопасности информации – это совокупность условий и

факторов, создающих потенциальную или реально существующую опасность нарушения безопасности информации [ГОСТ Р 50922 – 2006 «Защита информации. Основные термины и определения»]

Уязвимость – свойство объекта, делающее возможным возникновение и реализацию атаки

Атака – действие злоумышленника, заключающееся в поиске и использовании той или иной уязвимости, попытка реализации угрозы.

Слайд 8ИНТЕРНЕТ-РЕСУРСЫ ОБ АКТУАЛЬНЫХ УГРОЗАХ И УЯЗВИМОСТЯХ

Web Application Security Consortium (WASC) - международная

некоммерческая организация, объединяющая экспертов-профессионалов в области безопасности веб-приложений. (WASC Threat Classification) –классификация уязвимостей и атак, которые могут причинить ущерб веб-сайту, обрабатываемой им информации или его пользователям.

Open Web Application Security Project (OWASP) —открытый проект по безопасности веб-приложений.

Common Vulnerabilities and Exposures (CVE) - каталог, содержащий список унфицированные стандартные названия для общеизвестных уязвимостей и обеспечивающий согласование сведений об уязвимостях, содержащихся в разных в разных базах данных.

Банк данных угроз безопасности информации РФ (ФСТЭК России): http://bdu.fstec.ru.

Слайд 9ИДЕНТИФИКАЦИЯ ФАКТОРОВ

В ПРОЦЕССЕ АНАЛИЗА УГРОЗ

Независимо от особенностей классификационных систем в процессе

анализа угроз для каждой угрозы должны быть идентифицированы:

возможные источники угрозы;

уязвимости системы, позволяющие реализовать угрозу;

способы, посредством которых может быть реализована угроза;

объект воздействия угрозы;

последствия для информации, ассоциированной с объектом угрозы.

Вредные привычки и их влияние на здоровье человека

Вредные привычки и их влияние на здоровье человека Агитбригада Пламя дружбы. Школьный уголок наглядной агитации по пожарной безопасности

Агитбригада Пламя дружбы. Школьный уголок наглядной агитации по пожарной безопасности Без гражданской обороны мы страну не сохраним

Без гражданской обороны мы страну не сохраним Химически опасные объекты

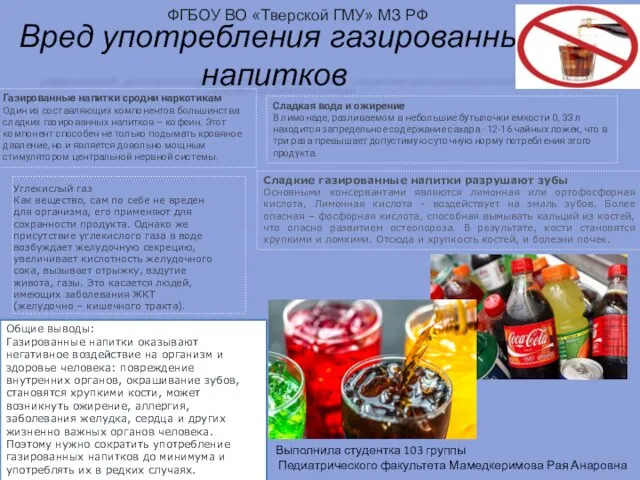

Химически опасные объекты Вред употребления газированных напитков

Вред употребления газированных напитков Звуковые сигналы. ИСИ

Звуковые сигналы. ИСИ Физическое воздействие. Шум и вибрация в окружающей среде (Лекция 9)

Физическое воздействие. Шум и вибрация в окружающей среде (Лекция 9) Профилактика туберкулёза

Профилактика туберкулёза Радиация. ОБЖ. Лекция

Радиация. ОБЖ. Лекция Секреты здоровья

Секреты здоровья Техника безопасности при эксплуатации электроустановок в быту

Техника безопасности при эксплуатации электроустановок в быту Разработка комплекса мероприятий по повышению безопасности эксплуатации аварийно-спасательной техники

Разработка комплекса мероприятий по повышению безопасности эксплуатации аварийно-спасательной техники Детская площадка по ПДД из бытовых отходов

Детская площадка по ПДД из бытовых отходов Курить - здоровью вредить

Курить - здоровью вредить БЖД как наука

БЖД как наука Землетрясение

Землетрясение Безопасность жизнедеятельности человека в современной среде обитания

Безопасность жизнедеятельности человека в современной среде обитания Наш друг - светофор! Пешеходики

Наш друг - светофор! Пешеходики Террор и мы

Террор и мы Правила и Безопасность Дорожного Движения

Правила и Безопасность Дорожного Движения Главные правила ОБЖ

Главные правила ОБЖ Стрельба в гимназии № 175

Стрельба в гимназии № 175 Безопасность в быту

Безопасность в быту Безопасность на водоемах

Безопасность на водоемах Поговорим о безопасности. Что такое терроризм?

Поговорим о безопасности. Что такое терроризм? Влияние компьютера на здоровье человека

Влияние компьютера на здоровье человека Здоровое питание

Здоровое питание Социальный проект 2009 год. Курению бой

Социальный проект 2009 год. Курению бой