Слайд 2п. 1 статьи 19 Федерального закона

«О персональных данных» специально указал, что

«…оператор при обработке персональных данных обязан принимать необходимые организационные и технические меры, в том числе использовать шифровальные (криптографические) средства, для защиты персональных данных …»

Слайд 3Когда (в каких условиях) оператор обработки персональных данных должен применять средства шифрования

и Электронно-цифровую подпись в своих автоматизированных информационных системах?

Криптографические средства, какого конкретно уровня защиты он должен при этом использовать?

Слайд 4Согласно п. 12 Положения, необходимым условием разработки системы защиты персональных данных в АИС

оператора является модель угроз безопасности персональных данных

Согласно п. 16 Положения модель угроз является необходимой для определения класса информационной системы

Слайд 51) Персональные данные обрабатываются и хранятся в информационной системе с использованием определенных информационных

технологий и технических средств, отвечающих, в первую очередь, целям и задачам обработки этих персональных данных. Именно данные технологии м средства порождающих объекты защиты различного уровня, атаки на которые создают прямые или косвенные угрозы защищаемой информации

Слайд 62) Для обеспечения безопасности персональных данных при их обработке в информационных системах должна

быть создана подсистема защиты персональных данных. При этом подсистема защиты не может обеспечить защиту обрабатываемой информации от действий, выполняемых в рамках предоставленных субъекту действий полномочий

Слайд 73) Нарушитель информационной безопасности может действовать на различных этапах жизненного цикла АИС, подсистемы

защиты персональных данных и конкретных, в том числе и криптографических, средств защиты информации. Поэтому при формировании модели угроз необходимо учитывать все возможные возникающие на указанных этапах жизненного цикла АИС и ее компонентов прямые и косвенные угрозы.

Слайд 84) Для обеспечения безопасности персональных данных должны использоваться СЗИ, в том числе и

криптографические, соответствующие требованиям российского законодательства. Средства штатно функционируют совместно с техническими и программными средствами АИС, которые способны повлиять на выполнение предъявляемых к СЗИ требований по безопасности

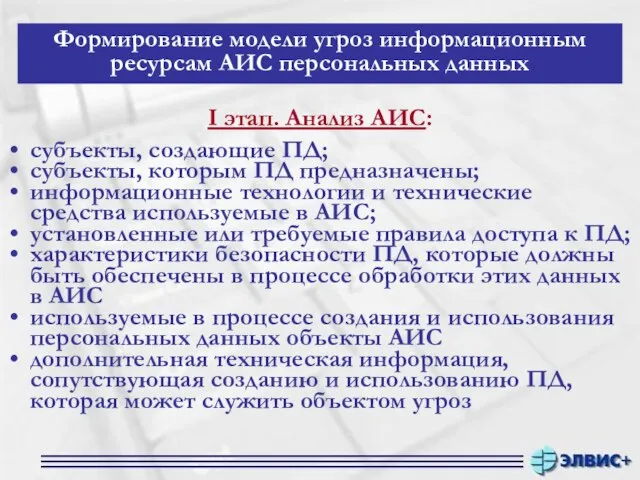

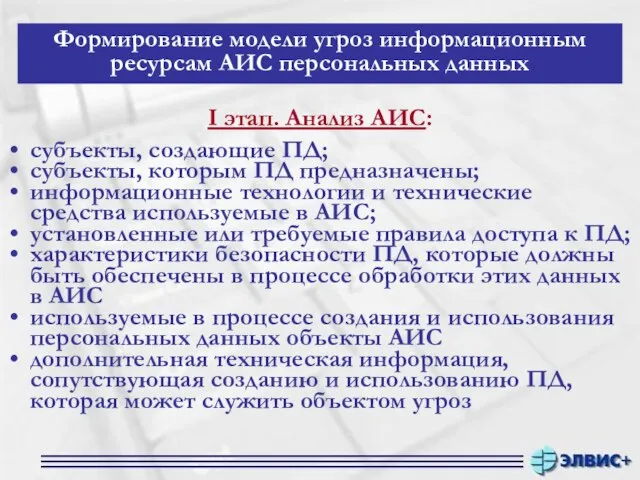

Слайд 9Формирование модели угроз информационным ресурсам АИС персональных данных

I этап. Анализ АИС:

субъекты,

создающие ПД;

субъекты, которым ПД предназначены;

информационные технологии и технические средства используемые в АИС;

установленные или требуемые правила доступа к ПД;

характеристики безопасности ПД, которые должны быть обеспечены в процессе обработки этих данных в АИС

используемые в процессе создания и использования персональных данных объекты АИС

дополнительная техническая информация, сопутствующая созданию и использованию ПД, которая может служить объектом угроз

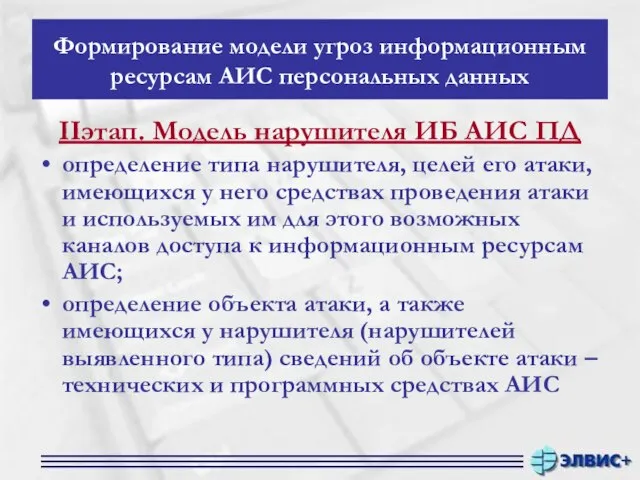

Слайд 10Формирование модели угроз информационным ресурсам АИС персональных данных

IIэтап. Модель нарушителя ИБ АИС

ПД

определение типа нарушителя, целей его атаки, имеющихся у него средствах проведения атаки и используемых им для этого возможных каналов доступа к информационным ресурсам АИС;

определение объекта атаки, а также имеющихся у нарушителя (нарушителей выявленного типа) сведений об объекте атаки – технических и программных средствах АИС

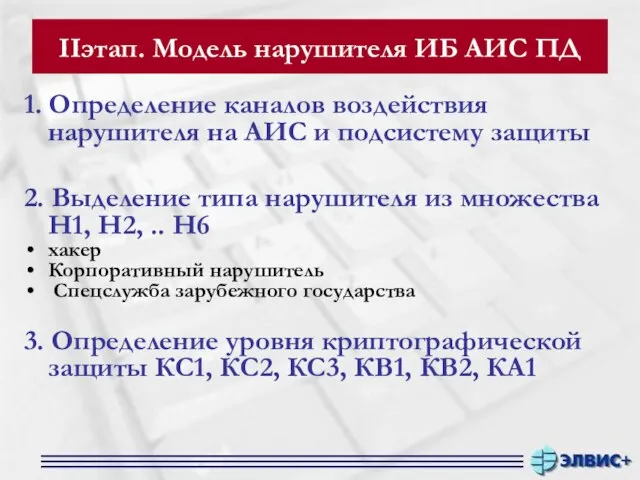

Слайд 11IIэтап. Модель нарушителя ИБ АИС ПД

1. Определение каналов воздействия нарушителя на АИС

и подсистему защиты

2. Выделение типа нарушителя из множества Н1, Н2, .. Н6

хакер

Корпоративный нарушитель

Спецслужба зарубежного государства

3. Определение уровня криптографической защиты КС1, КС2, КС3, КВ1, КВ2, КА1

Слайд 12Методические рекомендации по обеспечению с помощью криптосредств безопасности персональных данных при их

обработке в информационных системах персональных данных с использованием средств автоматизации

Типовые требования по организации и обеспечению функционирования шифровальных (криптографических) средств, предназначенных для защиты информации, не содержащих сведений, государственную тайну в случае использования для обеспечения безопасности персональных данных при их обработке в информационных системах персональных данных

Красноярская ТЭЦ-3

Красноярская ТЭЦ-3 15 – среднее количество жалоб Информация о количестве поступивших жалоб по комплексу потребительского рынка и услуг, поступивших

15 – среднее количество жалоб Информация о количестве поступивших жалоб по комплексу потребительского рынка и услуг, поступивших  Воинские звания

Воинские звания Управление сроками производства. Планирование загрузки производственных мощностей

Управление сроками производства. Планирование загрузки производственных мощностей Рецепты здорового питания

Рецепты здорового питания Транспортная логистика

Транспортная логистика Выдающие спортсмены

Выдающие спортсмены ПЕДАГОГИЧЕСКИЙ СОВЕТ Развитие учительского потенциала как одно из требований модернизации образования 27.03.12.

ПЕДАГОГИЧЕСКИЙ СОВЕТ Развитие учительского потенциала как одно из требований модернизации образования 27.03.12. 20180213_ns_akva_achilovoy

20180213_ns_akva_achilovoy Искусство Испании XVI - XVII вв

Искусство Испании XVI - XVII вв Функции государства

Функции государства Feelings

Feelings Этапы работы поисковой системы

Этапы работы поисковой системы  Основы социальных коммуникаций. Курсы обучения

Основы социальных коммуникаций. Курсы обучения ОСНОВЫ ГРАФИЧЕСКОГО ДИЗАЙНА В ЦЕЛЯХ СОЗДАНИЯ КОНТЕНТА Создаете

ОСНОВЫ ГРАФИЧЕСКОГО ДИЗАЙНА В ЦЕЛЯХ СОЗДАНИЯ КОНТЕНТА Создаете Новый подход в дизайне швейного изделия

Новый подход в дизайне швейного изделия Правила дорожного движения

Правила дорожного движения 1.Интерпсихическое взаимодействие как обыкновенное чудо. 2.Лонгитюдное исследование поисковой активности учащихся в начальной и о

1.Интерпсихическое взаимодействие как обыкновенное чудо. 2.Лонгитюдное исследование поисковой активности учащихся в начальной и о Ускорение проекта на PHP на примере

Ускорение проекта на PHP на примере Презентация на тему Марийский народный орнамент

Презентация на тему Марийский народный орнамент Один дома. Правила поведения

Один дома. Правила поведения Perfect Conpetition and the supply Curve

Perfect Conpetition and the supply Curve Оправданы ли вложения в технологическое образование? Гудзенко Дмитрий Юрьевич, к.т.н., CPP

Оправданы ли вложения в технологическое образование? Гудзенко Дмитрий Юрьевич, к.т.н., CPP  Министерство транспорта Российской Федерации

Министерство транспорта Российской Федерации Работа над собой ( или как я сбросила 26 кг ) Собственная фотоистория Авт. Маскаева Наталья Экспресс – Версия.

Работа над собой ( или как я сбросила 26 кг ) Собственная фотоистория Авт. Маскаева Наталья Экспресс – Версия. Имя существительное. Обобщение

Имя существительное. Обобщение Наш школьный двор

Наш школьный двор Новое творчество – современное и неординарное искусство наив-примитивизм

Новое творчество – современное и неординарное искусство наив-примитивизм