Содержание

- 2. Содержание Типовые угрозы в реальной среде Механизмы защиты Способы аутентификации Аутентификационный центр Архитектура решения Пример EMV-аутентификации

- 3. Типовые угрозы в реальной среде Работа в открытой среде Интернет Компьютер клиента не является доверенной средой

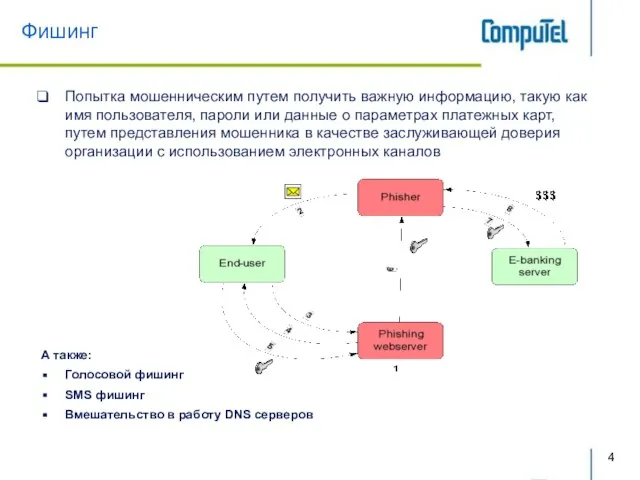

- 4. Фишинг Попытка мошенническим путем получить важную информацию, такую как имя пользователя, пароли или данные о параметрах

- 5. Примеры выуживания паролей

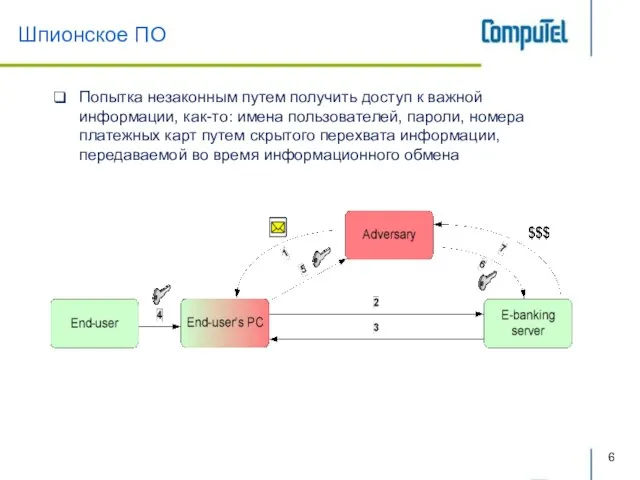

- 6. Шпионское ПО Попытка незаконным путем получить доступ к важной информации, как-то: имена пользователей, пароли, номера платежных

- 7. Механизмы защиты Строгая Аутентификация пользователей Действительно ли перед нами тот кто мы думаем? Проверка целостности транзакций

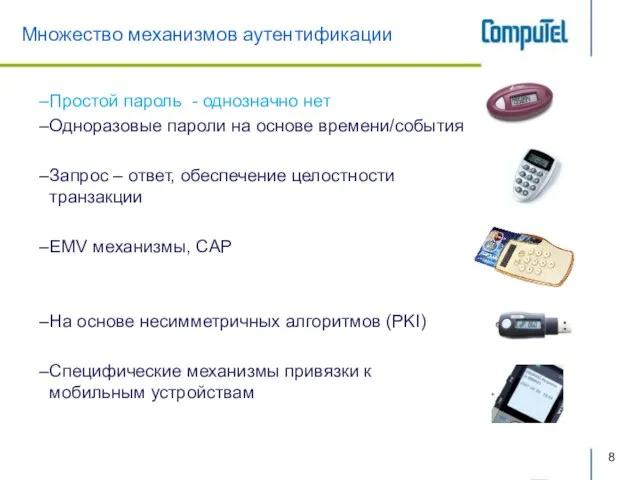

- 8. Множество механизмов аутентификации Простой пароль - однозначно нет Одноразовые пароли на основе времени/события Запрос – ответ,

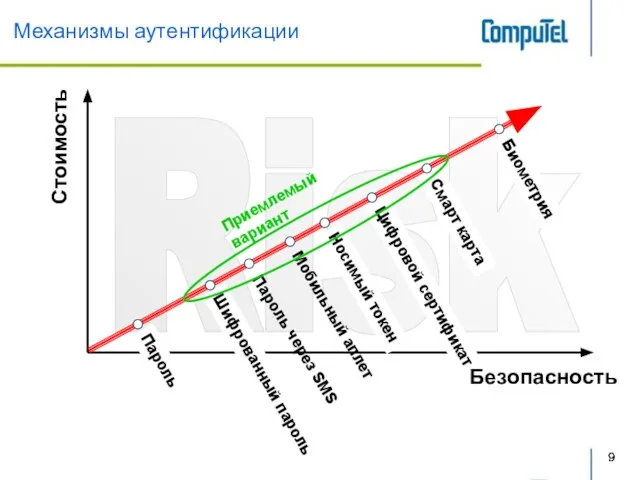

- 9. Механизмы аутентификации Risk Цифровой сертификат Смарт карта Биометрия Безопасность Стоимость Пароль через SMS Мобильный аплет Шифрованный

- 10. Аутентификационный центр Универсальное решение строгой многофакторной аутентификации! Решение обеспечивает выполнение трех наиболее важных требований: Реализацию разнообразных

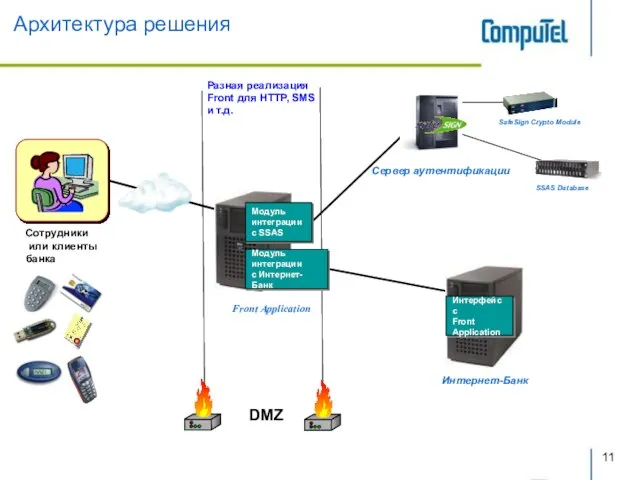

- 11. DMZ Сотрудники или клиенты банка Разная реализация Front для HTTP, SMS и т.д. Сервер аутентификации Архитектура

- 12. Сотрудники или клиенты банка Сервер аутентификации EMV-аутентификация (режим «Запрос-Ответ») Интерфейс с Front Application Интернет-Банк SafeSign Crypto

- 13. Сотрудники или клиенты банка Сервер аутентификации EMV-аутентификация (режим «Запрос-Ответ») Интерфейс с Front Application Интернет-Банк SafeSign Crypto

- 14. Сотрудники или клиенты банка Сервер аутентификации EMV-аутентификация (режим «Запрос-Ответ») Интерфейс с Front Application Интернет-Банк SafeSign Crypto

- 15. Сотрудники или клиенты банка Сервер аутентификации EMV-аутентификация (режим «Запрос-Ответ») Интерфейс с Front Application Интернет-Банк SafeSign Crypto

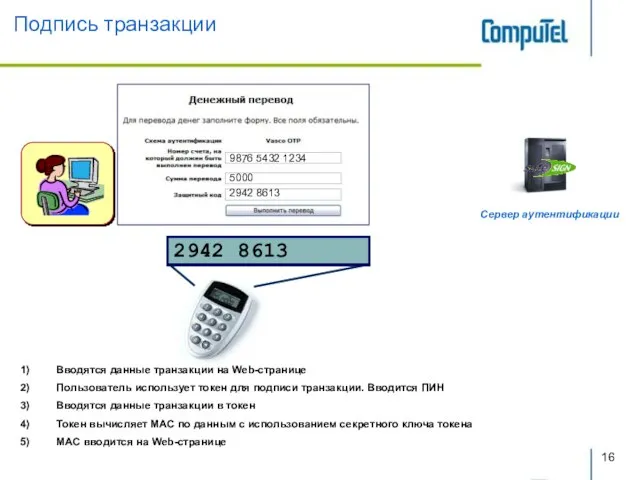

- 16. ENTER PIN * * * * DATA 1234 5000 MAC 2942 8613 9876 5432 1234 5000

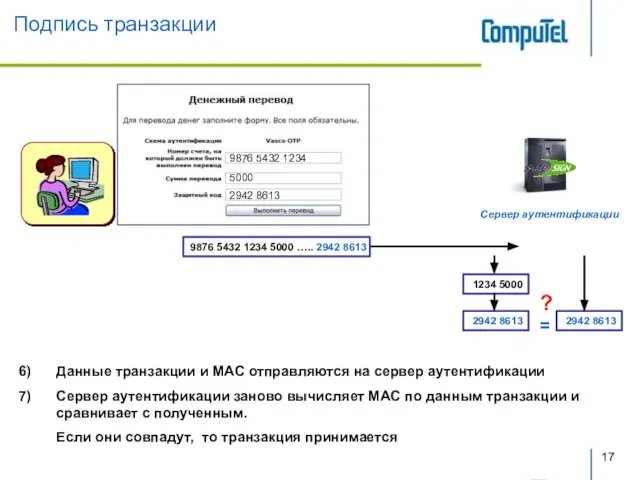

- 17. ? 9876 5432 1234 5000 2942 8613 Подпись транзакции Данные транзакции и MAC отправляются на сервер

- 18. Аппаратная защищенность Все криптографические преобразования и операции выполняются внутри аппаратного криптографического модуля HSM - SafeSign Crypto

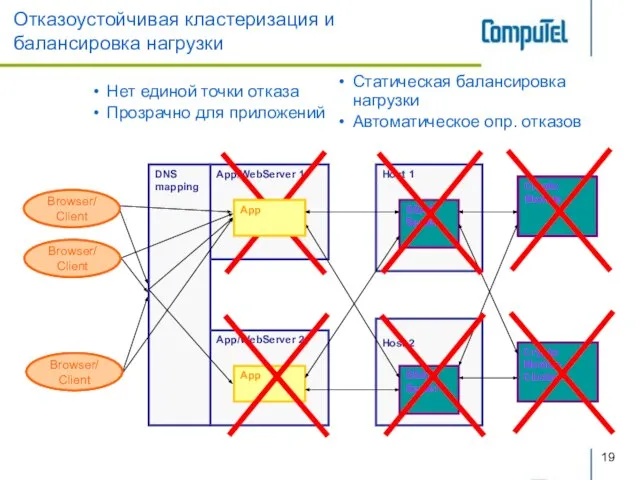

- 19. Отказоустойчивая кластеризация и балансировка нагрузки Нет единой точки отказа Прозрачно для приложений Статическая балансировка нагрузки Автоматическое

- 20. Свойства решения Представленное решение является универсальной единой платформой аутентификации в рамках всей интернет системы банка Соответствует

- 22. Скачать презентацию

Конструирование Тема: «Лазерный светотелефон»

Конструирование Тема: «Лазерный светотелефон» Подготовка финансовых отчетов и исполнение налоговых обязательств

Подготовка финансовых отчетов и исполнение налоговых обязательств Многообразие клеток

Многообразие клеток Образовательная программа дошкольного образования

Образовательная программа дошкольного образования Команда 9 Бизнесмены

Команда 9 Бизнесмены Знай правила движения! 4 класс

Знай правила движения! 4 класс XXXIX расширенное заседание коллегии Министерства транспорта и дорожного хозяйства Республики Татарстан

XXXIX расширенное заседание коллегии Министерства транспорта и дорожного хозяйства Республики Татарстан Класификация типов запросов и ее влияние на стратегию продвижения сайтов

Класификация типов запросов и ее влияние на стратегию продвижения сайтов Лаборатория Бионанофизики представляет уникальный проект

Лаборатория Бионанофизики представляет уникальный проект Истоки холодной войны. Военно-политические блоки

Истоки холодной войны. Военно-политические блоки Музыка ландшафта

Музыка ландшафта Бренды. Вещи. Люди

Бренды. Вещи. Люди Церковь Иль-Джезу

Церковь Иль-Джезу Школа костюма

Школа костюма Презентация на тему Планеты солнечной системы Сатурн

Презентация на тему Планеты солнечной системы Сатурн  Пушкин в Михайловском

Пушкин в Михайловском Национально – государственное устройство

Национально – государственное устройство Христианская семья. 2 урок

Христианская семья. 2 урок Триединая цель урока

Триединая цель урока ДЕТИ и ДЕНЬГИ

ДЕТИ и ДЕНЬГИ Презентация на тему What would you like to see in the USA

Презентация на тему What would you like to see in the USA Basic Concepts of Real Estate Marketability Analysis

Basic Concepts of Real Estate Marketability Analysis Природа в стихах русских поэтов

Природа в стихах русских поэтов К нам пришел гость Много бед таят леса. Волк, медведь там и лиса! Наш зверек живет в тревоге, От беды уносит ноги... Ну-ка, быстро отгад

К нам пришел гость Много бед таят леса. Волк, медведь там и лиса! Наш зверек живет в тревоге, От беды уносит ноги... Ну-ка, быстро отгад Российские нобелевские лауреаты в области физики

Российские нобелевские лауреаты в области физики Правовые основы природопользования и охраны окружающей среды

Правовые основы природопользования и охраны окружающей среды Питание –необходимое условие для жизни человека

Питание –необходимое условие для жизни человека Порядок приема и учета замечаний к промежуточным отчетным документам

Порядок приема и учета замечаний к промежуточным отчетным документам