Слайд 2Определение

DoS-атака (Denial of Service – «отказ в обслуживании») и DDoS-атака (Distributed Denial

of Service — «распределённый отказ обслуживания», когда атака производится одновременно с большого количества IP-адресов) — это разновидности атак злоумышленника на компьютерные системы.

Слайд 3Цель атак

Создание условий, при которых легитимные (правомерные) пользователи системы не могут получить

доступ к предоставляемым системой ресурсам, либо этот доступ затруднён.

Чаще всего это просто блокирование доступа, иногда вывод этого ресурса из строя.

Иногда DoS-атака может являться частью акции, направленной на взлом ресурса.

Слайд 4Типы DoS-атак

1) Атаки типа "SYN-flood"

В основу данного типа атак заложена идея превышения

ограничения на количество соединений, находящихся в состоянии установки.

Блокирование каналов связи и маршрутизаторов осуществляется с помощью мощного потока пакетов (flood), полностью забивающего всю ширину канала или входной маршрутизатор и не дающего возможности для прохождения пакетов пользователей.

Результатом является состояние системы, в котором она не может устанавливать новые соединения.

Слайд 52) Атаки, использующие ошибки в реализации стека протоколов TCP/IP в операционной системе

Основной таких атак является генерация последовательности сетевых пакетов, при обработке которой проявляется искомая ошибка реализации.

Как результат можно получить стремящуюся к бесконечности загрузку процессора, захват ядром или приложением всей доступной памяти.

Слайд 63) Атаки, направленные на переполнение ресурсов операционной системы или приложений

Поскольку каждая система

или работающее на ней приложение имеют ограничения по множеству параметров (макс. количество одноврем. соединений, файловых дескрипторов) атакующий пытается заставить программу превысить этот ресурс.

Последствием обычно является неспособность атакуемого сервиса обслужить штатных абонентов, а в идеале – полная неспособность атакуемой системы к сетевой деятельности.

Иногда также подвергается входной маршрутизатор, который бомбардируется маленькими перекрывающимися фрагментами. В результате запросы пользователей не проходят к серверу, расположенному за маршрутизатором, из-за переполнения внутренних ресурсов маршрутизатора.

Слайд 74) DoS-атаки основанные на протоколе ICMP

Большое количество DoS-атак основывается на протоколе ICMP.

Классическим

примером является Smurf – атака, которая используется с целью нанесения финансового вреда конкурентам. Ее единственное назначение - сужение полосы пропускания жертвы.

Сценарий: посылается эхо-запрос с адресом источника, подмененным на адрес жертвы. Следовательно, эхо-ответ уже приходит к компьютеру-жертве. Если, к тому же, эхо-запрос является широковещательным для сети, на него могут отреагировать все компьютеры указанной сети и поток, направленный на жертву, уже становится огромным, приобретая лавинообразный характер.

Слайд 8Обнаружение DoS-атак

Методы обнаружения :

сигнатурные — основанные на качественном анализе трафика;

статистические

— основанные на количественном анализе трафика;

гибридные — сочетающие в себе достоинства двух предыдущих методов.

Слайд 9Механизмы защиты от DoS-атак

Меры противодействия DoS-атакам можно разделить на пассивные и активные,

а также на превентивные и реакционные.

Слайд 10Основные методы защиты

Предотвращение. Профилактика причин, побуждающих тех или иных лиц организовывать DoS-атаки.

Фильтрация и блэкхолинг. Эффективность этих методов снижается по мере приближения к цели атаки и повышается по мере приближения к её источнику.

Устранение уязвимостей. Не работает против атак типа флуд, для которых «уязвимостью» является конечность тех или иных ресурсов.

Наращивание ресурсов.

Рассредоточение. Построение распределённых и продублированных систем, которые не прекратят обслуживать пользователей даже если некоторые их элементы станут недоступны из-за атаки.

Уклонение. Увод непосредственной цели атаки (доменного имени или IP-адреса) подальше от других ресурсов, которые часто также подвергаются воздействию вместе с непосредственной целью.

Активные ответные меры. Воздействие на источники, организатора или центр управления атакой, как технического, так и организационно-правового характера.

Слайд 11Рекомендации

Привлечение серьезных технических специалистов и специалистов в области информационной безопасности для наиболее

сложных работ (выбор систем защиты, их настройка, информационное сопровождение, анализ статистики при взломе).

Использование по возможности более широкого канала связи с провайдером.

Использование "серьезного" провайдера, с хорошими каналами (желательно несколькими), грамотно и быстро отвечающими на запрос о помощи администраторами.

Использование надежных и эффективных операционных систем на сервере, не прельщаясь графическими интерфейсами, проверенного матобеспечения.

Использование квалифицированного системного администратора, желательно подчиняющегося службе безопасности.

Наличие межсетевого экрана достаточной производительности и хорошими техническими характеристиками.

История села Никольского

История села Никольского Народная культура для школьников

Народная культура для школьников «Песчинка» Программа по профилактике насилия в отношении детей и подростков

«Песчинка» Программа по профилактике насилия в отношении детей и подростков 419908 (1) (копия) (копия) (1)

419908 (1) (копия) (копия) (1) День семьи, любви и верности. Акция Достижения семьи

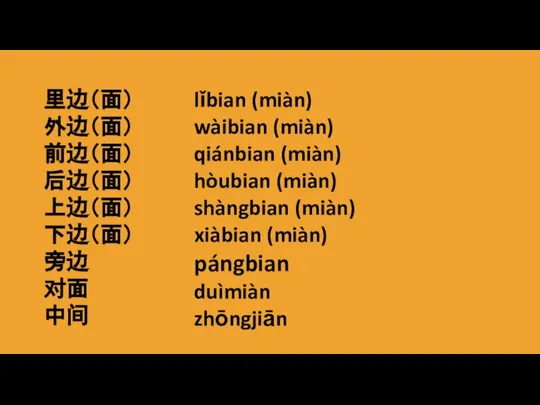

День семьи, любви и верности. Акция Достижения семьи 里边 面

里边 面 Отношение студентов ТМК к занятиям спортом в учебное время

Отношение студентов ТМК к занятиям спортом в учебное время Числа новой природы

Числа новой природы Презентация на тему Неорганические полимеры

Презентация на тему Неорганические полимеры Введение в психологию. Лекция N1

Введение в психологию. Лекция N1 Ключевые компетенции учителя в контексте качества образования

Ключевые компетенции учителя в контексте качества образования Компьютерное тестирование

Компьютерное тестирование Озеленение и цветочное оформление города Череповца в 2019 году

Озеленение и цветочное оформление города Череповца в 2019 году ПРОЕКТНАЯ МЕТОДИКА В ОБУЧЕНИИ ШКОЛЬНИКОВ

ПРОЕКТНАЯ МЕТОДИКА В ОБУЧЕНИИ ШКОЛЬНИКОВ Digital marketing Перезагрузка понимания интернет-рекламы

Digital marketing Перезагрузка понимания интернет-рекламы Приемы предупреждения и преодоления коммуникативных промахов и неудач

Приемы предупреждения и преодоления коммуникативных промахов и неудач Microsoft PowerPoint Presentation

Microsoft PowerPoint Presentation Четвёртый подвиг Геракла

Четвёртый подвиг Геракла Galileo Desktop 2.0

Galileo Desktop 2.0 Презентация на тему: Парки Санкт-Петербурга

Презентация на тему: Парки Санкт-Петербурга Эволюция звезд

Эволюция звезд РУССКИЙ ЯЗЫК

РУССКИЙ ЯЗЫК Интериоризация и экстериоризация. Причины и значение

Интериоризация и экстериоризация. Причины и значение Схема процесса внедрения комплекса ГТО через программу Партнеры ГТО

Схема процесса внедрения комплекса ГТО через программу Партнеры ГТО Смирнова Анастасия183 группа

Смирнова Анастасия183 группа Пишу светом. Международный сетевой междисциплинарный творческий проект

Пишу светом. Международный сетевой междисциплинарный творческий проект Рекомендации Немецкого научного союза от 6.05.09 по преодолению актуальных проблем науки и экономики Доклад на заседании Академии

Рекомендации Немецкого научного союза от 6.05.09 по преодолению актуальных проблем науки и экономики Доклад на заседании Академии Физические явления

Физические явления