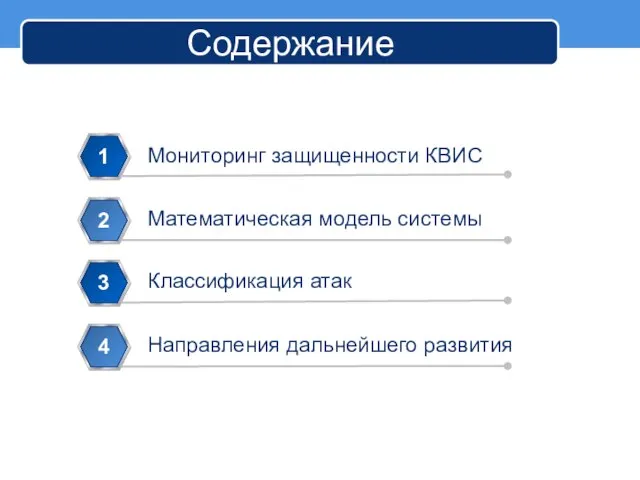

Слайд 2Содержание

Мониторинг защищенности КВИС

1

Математическая модель системы

2

Классификация атак

3

Направления дальнейшего развития

4

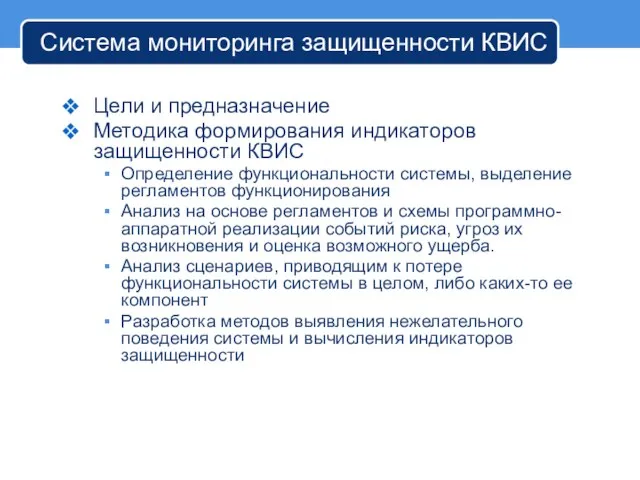

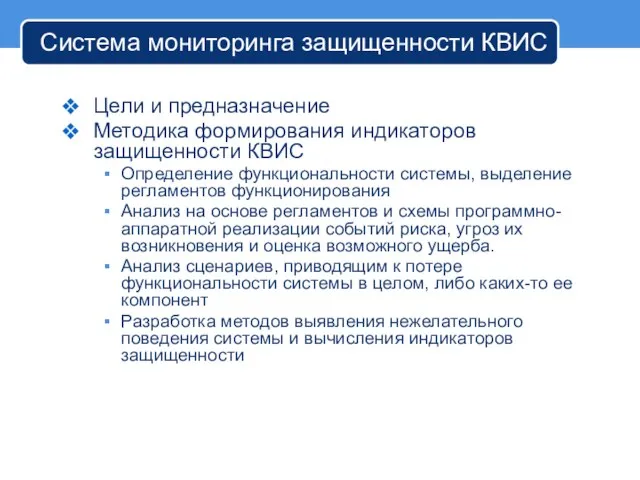

Слайд 3Система мониторинга защищенности КВИС

Цели и предназначение

Методика формирования индикаторов защищенности КВИС

Определение функциональности системы,

выделение регламентов функционирования

Анализ на основе регламентов и схемы программно-аппаратной реализации событий риска, угроз их возникновения и оценка возможного ущерба.

Анализ сценариев, приводящим к потере функциональности системы в целом, либо каких-то ее компонент

Разработка методов выявления нежелательного поведения системы и вычисления индикаторов защищенности

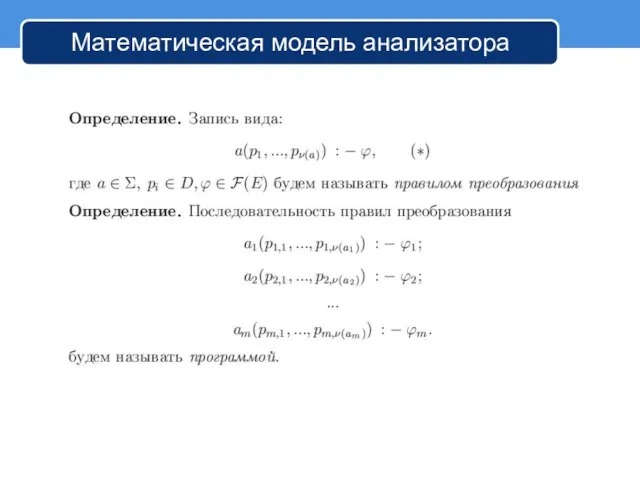

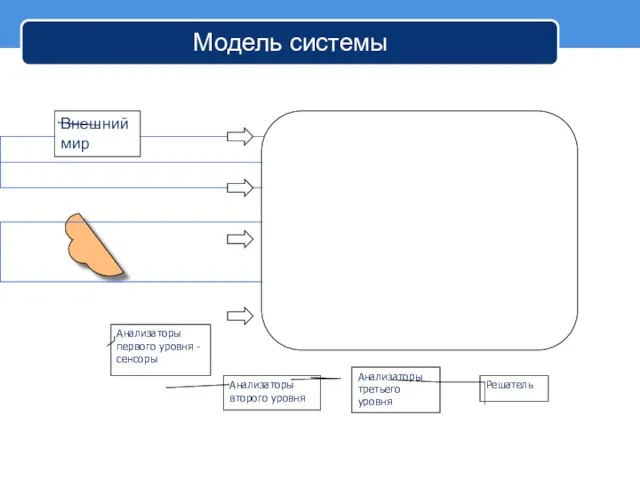

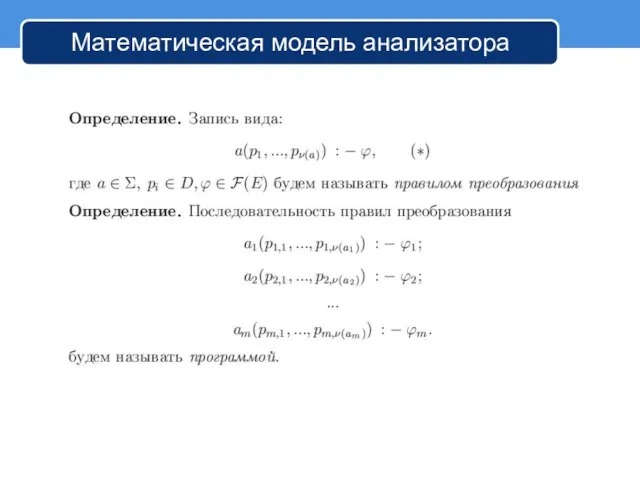

Слайд 7Математическая модель анализатора

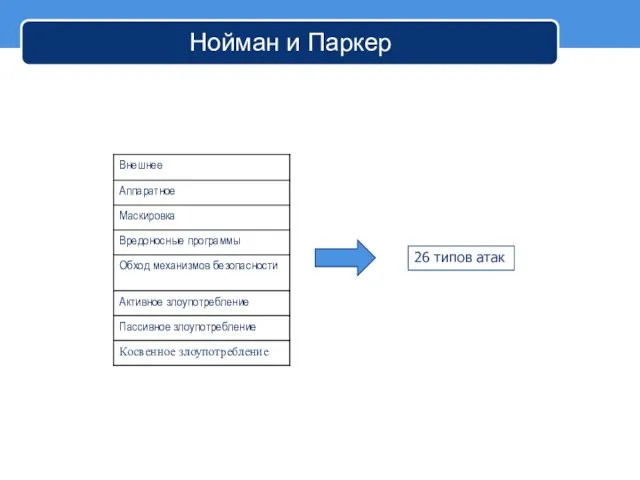

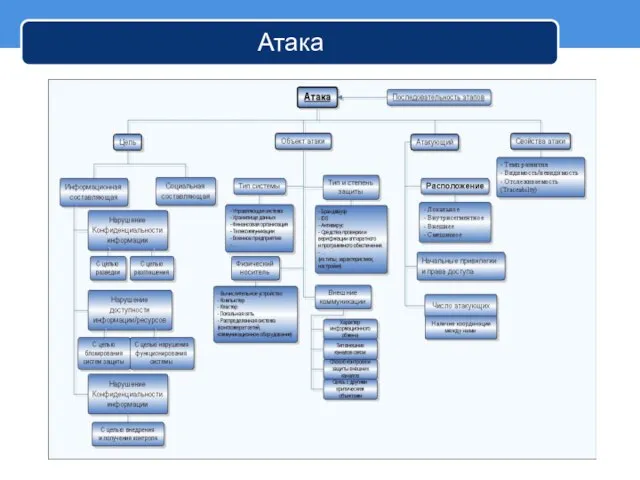

Слайд 8Классификация компьютерных атак

Атака – это последовательность действий предпринимаемых кем-либо для достижения несанкционированного

результата, то есть действий, направленных на нарушение правил функционирования системы, установленных ее владельцем.

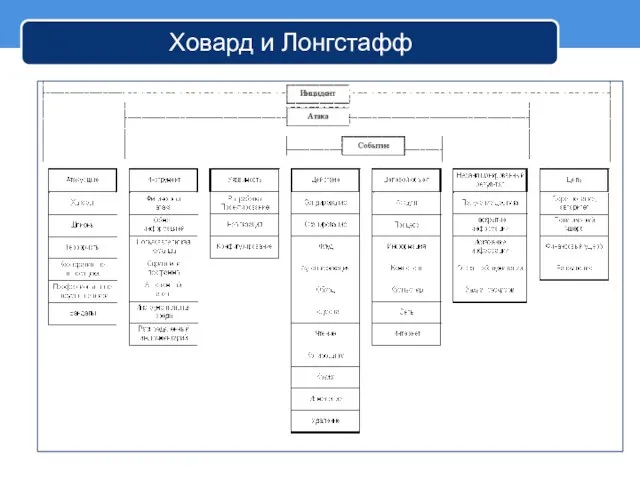

«A common language for computer security incidents», John D. Howard, Thomas A. Longstaff, Sandia Report, Sandia National Laboratories.

Слайд 9Понятие таксономии

Таксономия – это классификационная схема, которая разделяет совокупность знаний и определяет

взаимосвязь частей.

«The IEEE standard dictionary of electrical and electronics terms»

Слайд 10Задача классификации

Создание связующего звена между классификацией критических объектов, возможными угрозами критическим объектам

и оценкой рисков угроз

Создание на основе классификации подходов к моделированию атак и применение полученных результатов для разработки моделей нарушителя

Разработка методов выявления атак для средств активного аудита

Слайд 11Требования к классификации

Основные требования:

Взаимное исключение

Полнота

Применимость

Детерминированность

Расширяемость

Второстепенные требования:

Четкость терминов

Объективность

Доступность/понятность

Согласованность

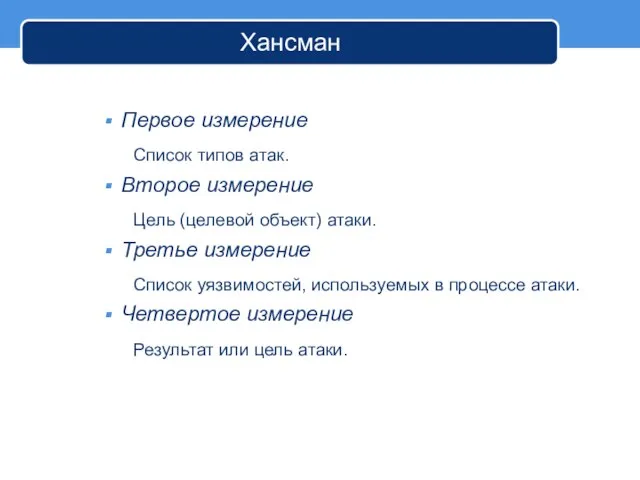

Слайд 15Хансман

Первое измерение

Список типов атак.

Второе измерение

Цель (целевой объект) атаки.

Третье измерение

Список уязвимостей, используемых

в процессе атаки.

Четвертое измерение

Результат или цель атаки.

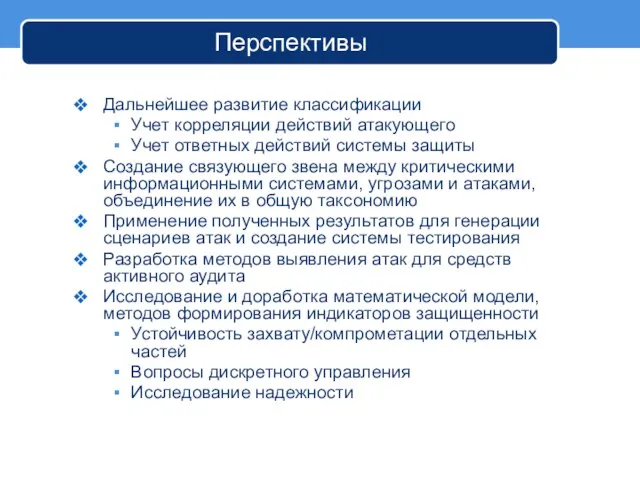

Слайд 22Перспективы

Дальнейшее развитие классификации

Учет корреляции действий атакующего

Учет ответных действий системы защиты

Создание связующего звена

между критическими информационными системами, угрозами и атаками, объединение их в общую таксономию

Применение полученных результатов для генерации сценариев атак и создание системы тестирования

Разработка методов выявления атак для средств активного аудита

Исследование и доработка математической модели, методов формирования индикаторов защищенности

Устойчивость захвату/компрометации отдельных частей

Вопросы дискретного управления

Исследование надежности

Авто - путешественники

Авто - путешественники Рентгеновская кристаллография белков

Рентгеновская кристаллография белков Сөз таптары

Сөз таптары МОНИТОРИНГ ВОСПИТАТЕЛЬНОЙ ДЕЯТЕЛЬНОСТИ

МОНИТОРИНГ ВОСПИТАТЕЛЬНОЙ ДЕЯТЕЛЬНОСТИ Ответственность физических и юридических лиц в международном праве

Ответственность физических и юридических лиц в международном праве Развивающая эстетика – новый предмет в школьном образовании

Развивающая эстетика – новый предмет в школьном образовании Жизнь и творчество Л.Н. Толстого ( 1828-1910)

Жизнь и творчество Л.Н. Толстого ( 1828-1910) Презентация на тему Рождество Пресвятой Богородицы

Презентация на тему Рождество Пресвятой Богородицы  Урок здоровья

Урок здоровья Презентация _Межличностные отношения_ с заданиями практикума, обществознание, 6 класс (2)

Презентация _Межличностные отношения_ с заданиями практикума, обществознание, 6 класс (2) Курсовая работа Сказкотерапия как одно из средств формирования межличностных отношений в детском коллективе

Курсовая работа Сказкотерапия как одно из средств формирования межличностных отношений в детском коллективе Разделительные знаки Ъ и Ь

Разделительные знаки Ъ и Ь Презентация на тему Особенности средневековой моды

Презентация на тему Особенности средневековой моды Рынок труда в фармацевтике. Реалии посткризисного периода

Рынок труда в фармацевтике. Реалии посткризисного периода СА-ФИ-ДАНСЕ

СА-ФИ-ДАНСЕ Технология разработки профессиональных стандартов

Технология разработки профессиональных стандартов Моя семья. Фотоальбом

Моя семья. Фотоальбом Кишечная непроходимость

Кишечная непроходимость  Дистанционная торговля

Дистанционная торговля Этиловый спирт и его влияние на здоровье человека

Этиловый спирт и его влияние на здоровье человека Готовимся к экзаменам. Выявление способностей

Готовимся к экзаменам. Выявление способностей Правила поведения для детей

Правила поведения для детей Рекламные возможности сети «ВИКТОРИЯ» г. Москва На I-II кварталы 2011

Рекламные возможности сети «ВИКТОРИЯ» г. Москва На I-II кварталы 2011 Покорители Вершин

Покорители Вершин Дождь

Дождь Позициониране на Схемата за екомаркировка в държавната политика за устойчив туризъм ДЪРЖАВНА АГЕНЦИЯ ПО ТУРИЗЪМ Десислава Михалкова – Станимирова Гл. експерт в дирекция “Туристическа политика” 20 октомври, 2008 г, гр. София

Позициониране на Схемата за екомаркировка в държавната политика за устойчив туризъм ДЪРЖАВНА АГЕНЦИЯ ПО ТУРИЗЪМ Десислава Михалкова – Станимирова Гл. експерт в дирекция “Туристическа политика” 20 октомври, 2008 г, гр. София Specialaus apgyvendinimo paslaugos

Specialaus apgyvendinimo paslaugos Группа истерических психопатов

Группа истерических психопатов