Содержание

- 2. Эпиграф Существует только один путь стать хорошим разработчиком криптографических алгоритмов --- быть хорошим криптоаналитиком и взламывать

- 3. План Часть 1: Блочные шифры Часть 2: Криптоанализ Часть 3: Различные атаки Выводы Источники дополнительных сведений

- 4. Часть 1: Блочные шифры Симметричная криптосистема Блочные криптосистемы разбивают текст сообщения на отдельные блоки и затем

- 5. Параметры блочного шифра Числовые параметры алгоритма: - размер шифруемого блока данных - размер ключа - размер

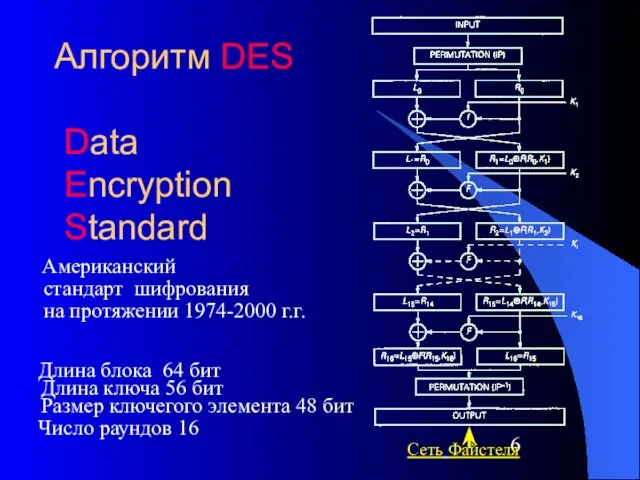

- 6. Алгоритм DES Data Encryption Standard Американский стандарт шифрования на протяжении 1974-2000 г.г. Длина блока 64 бит

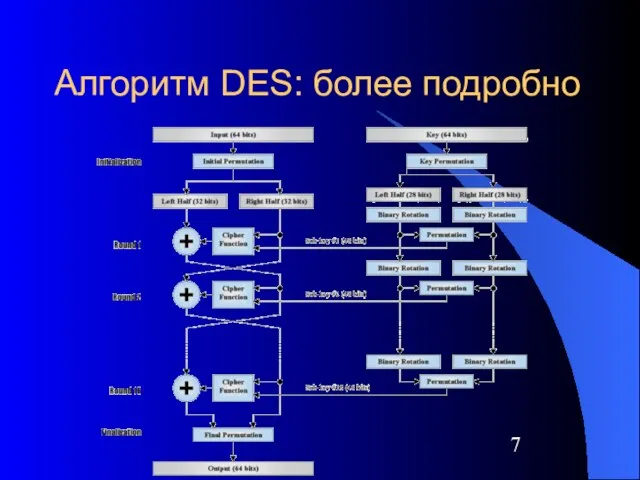

- 7. Алгоритм DES: более подробно

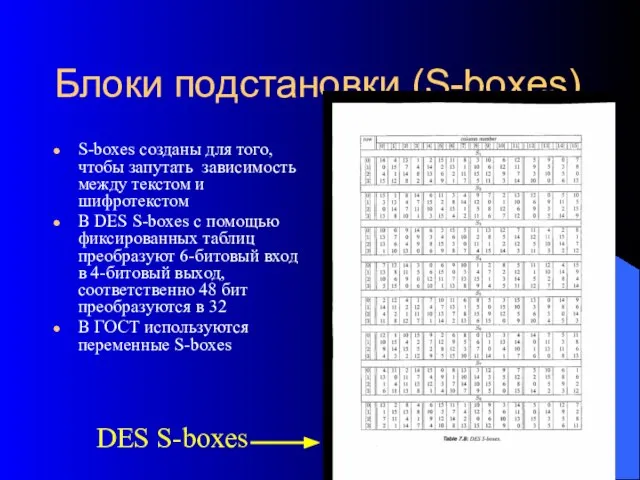

- 8. Блоки подстановки (S-boxes) S-boxes созданы для того, чтобы запутать зависимость между текстом и шифротекстом В DES

- 9. Криптоанализ – это отрасль знаний, целью которой является поиск и исследование методов взлома криптографических алгоритмов, а

- 10. Часть 2: Криптоанализ Различные типы Ciphertext Only – анализ на основе только шифротекста Known Plaintext –

- 11. Часть 2: Криптоанализ На практике Реальный криптоанализ основан на трех вещах: Изучение системы шифрования в целом

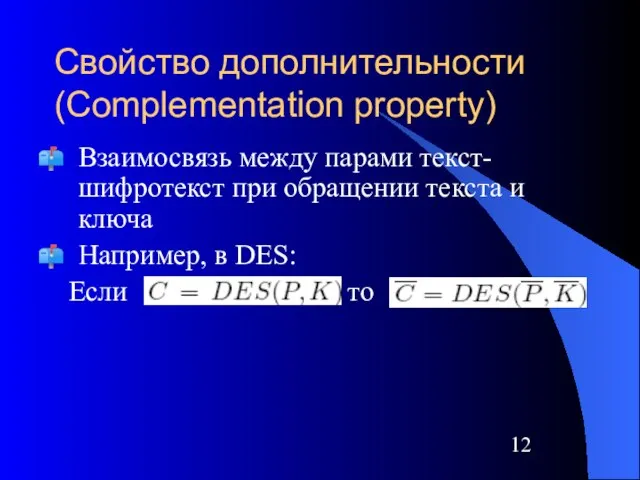

- 12. Свойство дополнительности (Complementation property) Взаимосвязь между парами текст-шифротекст при обращении текста и ключа Например, в DES:

- 13. Часть 2: Криптоанализ Восстановление ключа Brutal-Force Attack – атака методом “грубой силы”, т.е. полным перебором ключей

- 14. Часть 3: Различные атаки Дифференциальный криптоанализ Линейный криптоанализ Модификации дифференциального и линейного анализов Интерполяционный криптоанализ Методы,

- 15. Дифференциальный анализ: История Разработан в 1990 году израильскими криптографами Эли Бихамом (Eli Biham) и Али Шамиром

- 16. Дифференциальный анализ: Основные идеи Chosen-plaintext метод Выбираем пары входных текстов с фиксированной разностью, смотрим, как отличаются

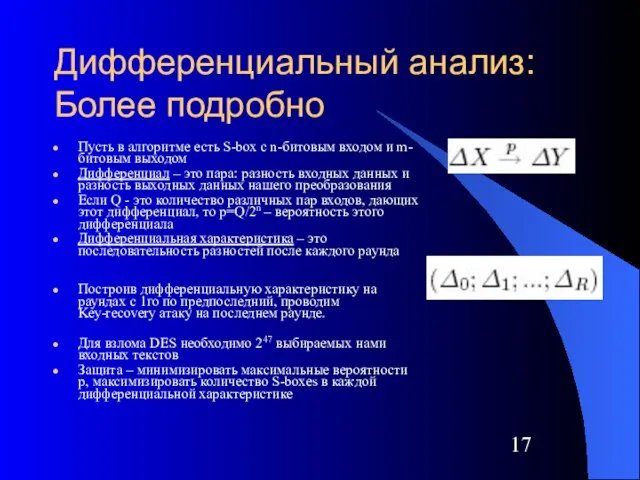

- 17. Дифференциальный анализ: Более подробно Пусть в алгоритме есть S-box c n-битовым входом и m-битовым выходом Дифференциал

- 18. Линейный анализ: История Разработан Митцуру Матцуи (Mitsuru Matsui) в 1992 г. Митцуру Матцуи

- 19. Линейный анализ: Основные идеи Known plaintext attack Ищем линейную зависимость между исходным текстом, шифротекстом и ключом

- 20. Линейный анализ: Более подробно Анализируем нелинейные компоненты шифра, находим вероятности линейных зависимостей между входными и выходными

- 21. Развитие методов дифференциального и линейного анализа Дифференциально-линейный криптоанализ - chosen plaintext - использует результаты линейного анализа

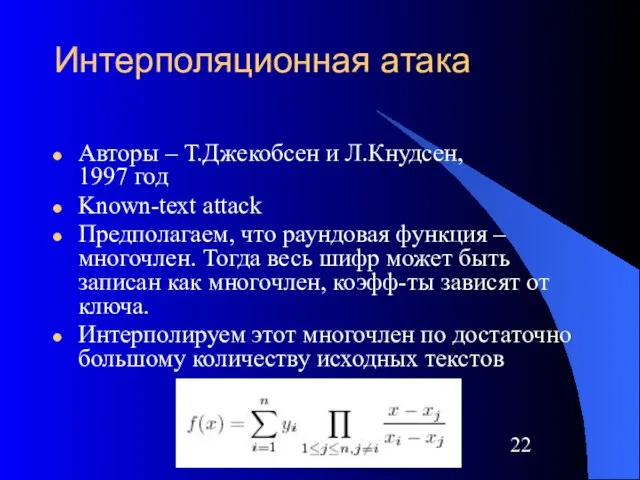

- 22. Интерполяционная атака Авторы – Т.Джекобсен и Л.Кнудсен, 1997 год Known-text attack Предполагаем, что раундовая функция –

- 23. Методы, основанные на слабости ключевых разверток Метод согласования (Meet-in-the-middle) - биты ключа, используемые на 1м и

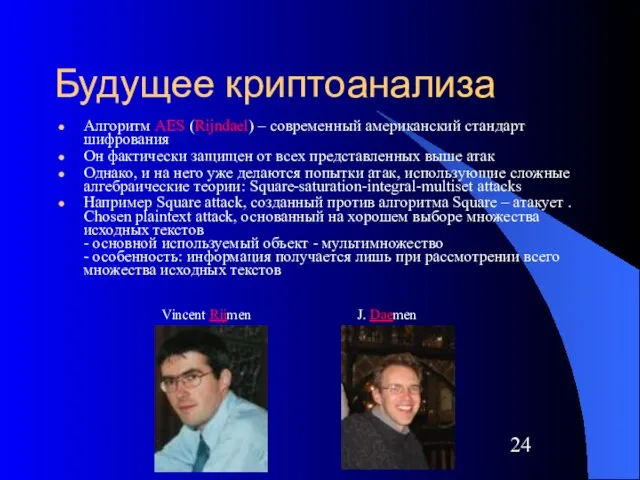

- 24. Будущее криптоанализа Алгоритм AES (Rijndael) – современный американский стандарт шифрования Он фактически защищен от всех представленных

- 26. Скачать презентацию

Готовность к школьному обучению

Готовность к школьному обучению Экономические циклы

Экономические циклы Открытый аукцион по продаже права на заключение договора аренды земельного участка для строительства объекта административно-пр

Открытый аукцион по продаже права на заключение договора аренды земельного участка для строительства объекта административно-пр Презентация на тему Крапивин

Презентация на тему Крапивин ПедсоветПсихолого-педагогические слагаемые качественной обученности учащихся

ПедсоветПсихолого-педагогические слагаемые качественной обученности учащихся Научное объединение. Шаблон

Научное объединение. Шаблон Многогранники в архитектуре

Многогранники в архитектуре Презентация Научная и популярная психология для Клуба

Презентация Научная и популярная психология для Клуба Как нарисовать радугу и можноли её нарисовать тремя красками7?

Как нарисовать радугу и можноли её нарисовать тремя красками7? Музыкальное произведение. Охрана авторских и смежных прав

Музыкальное произведение. Охрана авторских и смежных прав Государственное бюджетное образовательное учреждениегорода Москвы детский сад комбинированного вида №2502

Государственное бюджетное образовательное учреждениегорода Москвы детский сад комбинированного вида №2502 Как организовать управленческий учет

Как организовать управленческий учет Подачи в волейболе. Верхняя прямая подача

Подачи в волейболе. Верхняя прямая подача Нейронные сети

Нейронные сети Kostanai state pedagogical University named after Umirzak Sultangazin

Kostanai state pedagogical University named after Umirzak Sultangazin Животные тропических лесов

Животные тропических лесов Жанрава-відавая разнастайнасць мастацтва

Жанрава-відавая разнастайнасць мастацтва «Я – молодой» презентация Егоровой Анны учащейся 10 класса МОУ «Эльбарусовская СОШ»

«Я – молодой» презентация Егоровой Анны учащейся 10 класса МОУ «Эльбарусовская СОШ» Выборы 20-21

Выборы 20-21 Братья Веснины русские архитекторы

Братья Веснины русские архитекторы Новое ежемесячное пособие по беременности

Новое ежемесячное пособие по беременности Особенности современной телевизионной рекламы

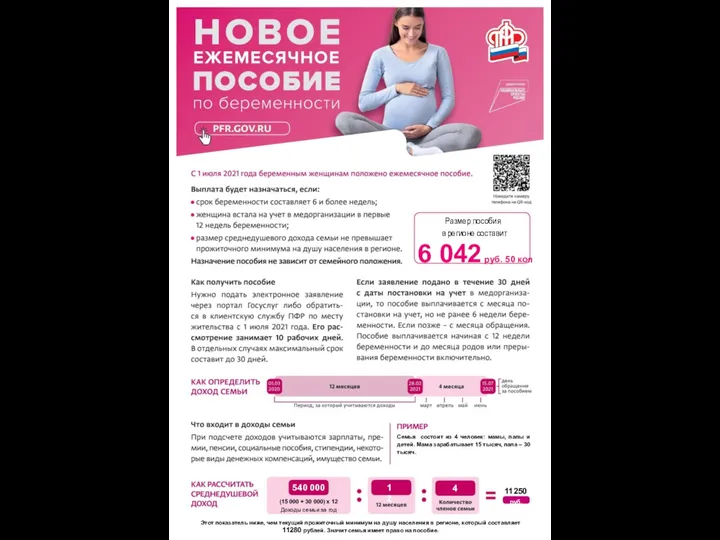

Особенности современной телевизионной рекламы Латвия

Латвия Бизнес-инкубатор при Кыргызско-Российском Славянском Университете. Программы поддержки стартапов

Бизнес-инкубатор при Кыргызско-Российском Славянском Университете. Программы поддержки стартапов Анализ работы российских футбольных клубов в области интернет-маркетинга или о том, как правильно делать и раскручивать сайты фут

Анализ работы российских футбольных клубов в области интернет-маркетинга или о том, как правильно делать и раскручивать сайты фут 17

17 Презентация на тему Рождество в России

Презентация на тему Рождество в России Типовая структура сервиса АСУТП в РПУ Филиала

Типовая структура сервиса АСУТП в РПУ Филиала