Содержание

- 2. Содержание Основная схема криптографии Категории криптографии Ключи, используемые в криптографии Шенноновская теория секретности Симметричные криптосистемы Симметричные

- 3. Основная схема криптографии

- 4. Категории криптографии

- 5. Ключи, используемые в криптографии

- 6. Шенноновская теория секретности Теорема Шеннона: Для того, чтобы криптографическая схема была абсолютно секретной, секретный ключ должен

- 7. Симметричные криптосистемы

- 8. Симметричные криптосистемы: трудности Для шифрования и дешифрования используется общий ключ. И передатчик, и получатель должны знать

- 9. Известные симметричные криптосистемы Известные симметричные криптосистемы с : DES, AES. DES: разработан фирмой IBM для правительства

- 10. Симметричные криптосистемы: примеры Шифр Цезаря: построен по алгоритму: читать четвертую букву вместо первой, т.е. ключ равен

- 11. Симметричные криптосистемы: шифр Виженера записать под последовательностью цифр открытого текста последовательность цифр ключа, при этом последовательность

- 12. Симметричные криптосистемы: шифр Виженера Согласно алгоритму ключ cipher заменяется последовательностью цифр (2,8,15,7,4,17), согласно алгоритму открытый текст

- 13. Асимметричные криптосистемы

- 14. Асимметричные криптосистемы Идея асимметричных криптосистем впервые была предложена в 1976 году Диффи и Хеллманом на национальной

- 15. Асимметричные криптосистемы: основные идеи Приёмник (Боб): публикует свой открытый ключ и алгоритм шифрования, сохраняет в секрете

- 16. Асимметричные криптосистемы: основные свойства Для шифрования и дешифрования используются различные ключи. Для шифрования сообщений используется открытый

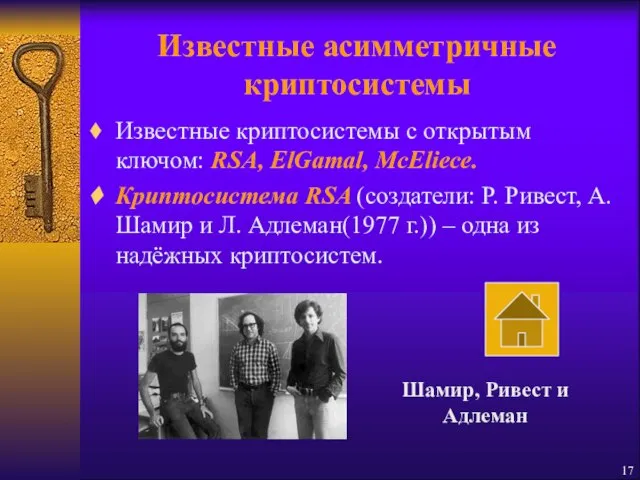

- 17. Известные асимметричные криптосистемы Известные криптосистемы с открытым ключом: RSA, ElGamal, McEliece. Криптосистема RSA (создатели: Р. Ривест,

- 18. Заключение В этой теме я узнал что в криптографии бывают два категории Симметричные и Ассиметричные. Так

- 19. Список литературы Методические указания по выполнению и темы курсовых работ по дисциплине “Информатика” ВЗФЭИ, 2006. Алферов

- 21. Скачать презентацию

Презентация КС (2)

Презентация КС (2) Подвижные игры с элементы баскетбола на уроках в начальной школе

Подвижные игры с элементы баскетбола на уроках в начальной школе Плавный пуск электродвигателей

Плавный пуск электродвигателей Правонарушения и юридическая ответственность педагога. Лекция 17

Правонарушения и юридическая ответственность педагога. Лекция 17 Неделя истории

Неделя истории Коммуникационная политика в международном маркетинге

Коммуникационная политика в международном маркетинге Презентация на тему Презентация Венгрия

Презентация на тему Презентация Венгрия Алимова Е.Л. МОУ Оленинская СОШ

Алимова Е.Л. МОУ Оленинская СОШ Викторина по физике 7 класс «Первоначальные сведения о строении вещества»

Викторина по физике 7 класс «Первоначальные сведения о строении вещества» Права ребенка

Права ребенка Ценностные основания государственной политики в сфере образования

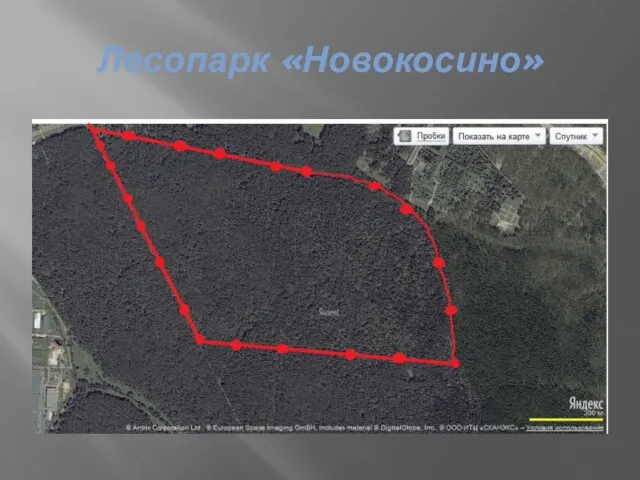

Ценностные основания государственной политики в сфере образования Лесопарк «Новокосино»

Лесопарк «Новокосино» Организация оценки и анализа рисков на современных предприятиях

Организация оценки и анализа рисков на современных предприятиях Презентация:

Презентация: Психологическое кино

Психологическое кино Решение уравнений, приводимых к квадратным

Решение уравнений, приводимых к квадратным Профилактика наркомании в воспитательном процессе школы

Профилактика наркомании в воспитательном процессе школы Приглашение к участию в тендере ГК «АвтоСпецЦентр»

Приглашение к участию в тендере ГК «АвтоСпецЦентр» Системы линейных алгебраических уравнений. Лекция 2

Системы линейных алгебраических уравнений. Лекция 2 Презентация Microsoft PowerPoint — копия

Презентация Microsoft PowerPoint — копия Rave cosmology (часть 3.6)

Rave cosmology (часть 3.6) Становление российской государственности в XV - XVI в

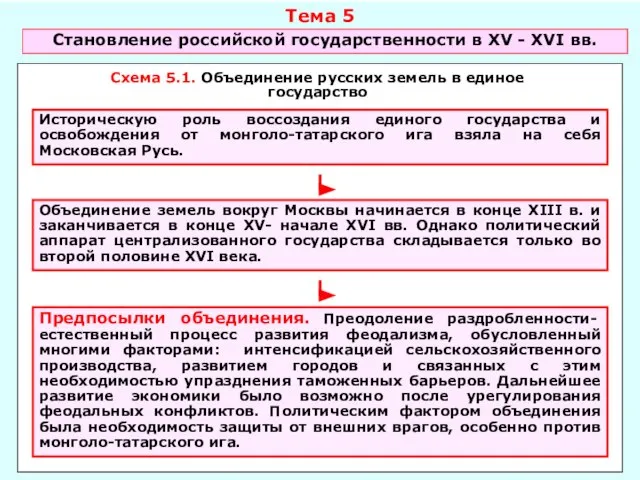

Становление российской государственности в XV - XVI в Правила видеомонтажа

Правила видеомонтажа Иллюстрация к любимому литературному произведению

Иллюстрация к любимому литературному произведению Композиция Новогодняя

Композиция Новогодняя Презентация на тему Транспорт веществ в растительном организме

Презентация на тему Транспорт веществ в растительном организме  Профессиональное образование

Профессиональное образование Презентация на тему Разноспрягаемые глаголы (6 класс)

Презентация на тему Разноспрягаемые глаголы (6 класс)