Практические вопросы защиты ПДн. Типовые технические решения. Средства защиты сетей, средства защиты от НСД. Средства защиты от съ

Содержание

- 2. Основные технические решения

- 3. ViPNet™ – программный комплекс для построения системы сетевой защиты корпоративных сетей на ОС Windows, Linux, Solaris.

- 4. ViPNet[Клиент] ViPNet состоит из трех программных модулей ViPNet[Координатор] ViPNet[Администратор] устанавливается на компьютер каждого VPN-пользователя, обеспечивает защищенное

- 5. ViPNet[Клиент] Персональный сетевой экран Шифратор TCP/IP-трафика надежная защита рабочей станции/сервера от сетевых атак из LAN и

- 6. ViPNet[Координатор] многофункциональное программное обеспечение, которое в зависимости от настроек может выполнять функции: VPN-сервера с набором служебных

- 7. ViPNet[Администратор] состоит из двух программ: Центр Управления Сетью(ЦУС) Удостоверяющий Ключевой Центр(КУЦ) ViPNet[Администратор]

- 8. Центр Управления Сетью (ЦУС) Определяет узлы защищенной сети, пользователей и допустимые связи между ними, создает необходимые

- 9. Удостоверяющий Ключевой Центр(УКЦ) Ключевой Центр: формирует и обновляет все необходимые ключи (шифрования, авторизации) и пароли узлов/пользователей

- 10. 5 технических доводов «Почему ViPNet?» Технология ViPNet ориентирована на взаимодействие клиент-клиент, в то время как большинство

- 11. 5 коммерческих доводов «Почему ViPNet?» По сравнению с классическими VPN-решениями ViPNet предоставляет целый ряд дополнительных возможностей

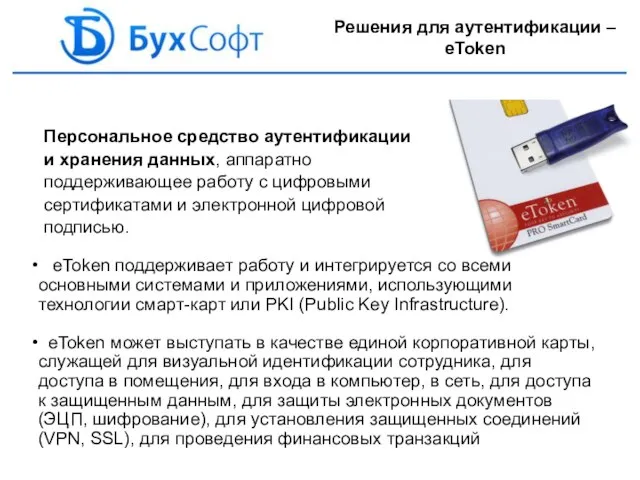

- 12. Персональное средство аутентификации и хранения данных, аппаратно поддерживающее работу с цифровыми сертификатами и электронной цифровой подписью.

- 13. Назначение eToken - Двухфакторная аутентификация пользователей при доступе к защищенным ресурсам - компьютерам, сетям, приложениям (знать

- 14. Модельный ряд eToken

- 15. Интеграция с системами контроля и управления доступом Технология RFID - Ангстрем БИМ-002 - HID ISOProxII -

- 16. Защита от НСД Secret Disk Назначение - Шифрование конфиденциальных данных на компьютерах, ноутбуках, серверах, сменных носителях

- 17. Логика работы Secret Disk Доступ к зашифрованным данным может получить только авторизованный пользователь

- 18. Возможности Secret Disk 4 Защита системного раздела и контроль начальной загрузки Многопользовательская работа Разделение прав работы

- 19. Возможности Secret Disk Server NG Шифрование данных на HDD, RAID, SAN Контроль доступа к зашифрованным дискам

- 20. Защита от НСД Электронный замок «Соболь» Назначение - Предотвращение доступа посторонних лиц к информации, хранящейся на

- 21. Идентификация и аутентификация пользователей. Регистрация попыток доступа к ПЭВМ. Факт входа пользователя; Введение неправильного пароля; Предъявление

- 22. Назначение Комплексная и многофункциональной защиты информационных ресурсов от несанкционированного доступа при работе в многопользовательских автоматизированных системах

- 23. идентификация и аутентификация пользователей; избирательное разграничение доступа пользователей к защищаемым ресурсам; разграничение доступа к информации различных

- 24. Назначение Защита информационных ресурсов от несанкционированного доступа Особенности встроенная возможность печати грифов конфиденциальности на любых документах

- 25. Запрет загрузки компьютера посторонними лицам. Двухфакторная авторизация по паролю и аппаратным идентификаторам (USB eToken, Touch Memory)

- 26. Назначение Защита информации от несанкционированного доступа Особенности встроенная возможность печати грифов конфиденциальности на любых документах и

- 27. Идентификация и аутентификация пользователей Защита от загрузки с внешних носителей Разграничение доступа к устройствам Полномочное управление

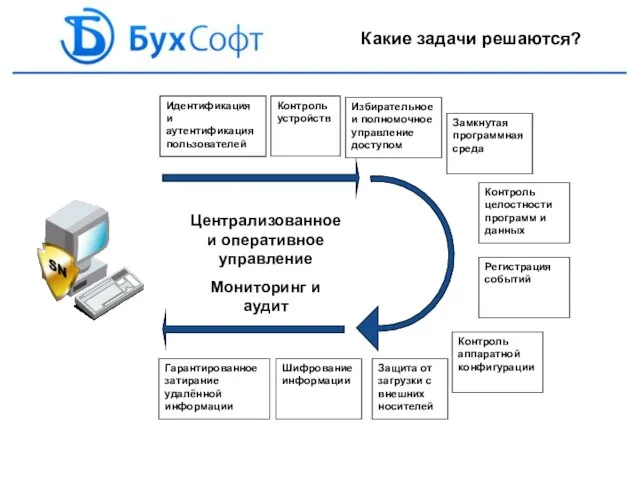

- 28. Какие задачи решаются?

- 29. Идентификация и аутентификация Использование средств аппаратной поддержки: программно-аппаратный комплекс «Соболь»; Secret Net Touch Memory Card. Для

- 30. Средства защиты информации Пространственное зашумление Блокираторы сотовых телефонов Защита телефонных линий Защита сети 220 В Акустическое

- 31. Устройство "Блокада" предназначено для защиты информации, обрабатываемой на объектах информатизации, включая вычислительную технику, от утечки за

- 32. Переносной блокиратор SEL SP-162 "Батог" предназначен для подавления работы сотовых телефонов, работающих в стандартах CDMA-450, GSM-900,

- 33. "Молния" - это средство защиты от несанкционированного прослушивания переговоров как по телефону, так и в помещении

- 34. Предназначен для защиты радиоэлектронных устройств и средств вычислительной техники от утечки информации по цепям электропитания с

- 35. Акустическое и виброакустическое зашумление Аудиоизлучатели АИ-3М являются специализированными электроакустическими преобразователями и предназначены для возбуждения акустического шума.

- 37. Скачать презентацию

![ViPNet[Клиент] ViPNet состоит из трех программных модулей ViPNet[Координатор] ViPNet[Администратор] устанавливается на компьютер](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/411961/slide-3.jpg)

![ViPNet[Клиент] Персональный сетевой экран Шифратор TCP/IP-трафика надежная защита рабочей станции/сервера от сетевых](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/411961/slide-4.jpg)

![ViPNet[Координатор] многофункциональное программное обеспечение, которое в зависимости от настроек может выполнять функции:](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/411961/slide-5.jpg)

![ViPNet[Администратор] состоит из двух программ: Центр Управления Сетью(ЦУС) Удостоверяющий Ключевой Центр(КУЦ) ViPNet[Администратор]](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/411961/slide-6.jpg)

Заболевания роговицы

Заболевания роговицы  Презентация на тему Международное сотрудничество в сфере уголовного судопроизводства

Презентация на тему Международное сотрудничество в сфере уголовного судопроизводства Духовное и физическое состояние молодёжи в Нерюнгринском районе

Духовное и физическое состояние молодёжи в Нерюнгринском районе Здоровый образ жизни: творчество и долголетие

Здоровый образ жизни: творчество и долголетие Оқы, еске түсір, айт

Оқы, еске түсір, айт Презентация на тему Королевство Норвегия

Презентация на тему Королевство Норвегия Презентация на тему Юганский заповедник

Презентация на тему Юганский заповедник Развивайка Природа

Развивайка Природа Влияние мультфильмов на психику детей

Влияние мультфильмов на психику детей Интерференция света в тонких пленках

Интерференция света в тонких пленках Презентация на тему Как человек использует свойства воды

Презентация на тему Как человек использует свойства воды  Святки. Традиции

Святки. Традиции Деление клетки.Митоз.Амитоз.Мейоз

Деление клетки.Митоз.Амитоз.Мейоз ПРАВИТЕЛЬСТВО САНКТ-ПЕТЕРБУРГАЖИЛИЩНЫЙ КОМИТЕТСанкт-Петербургское государственное учреждение «ГОРЖИЛОБМЕН»

ПРАВИТЕЛЬСТВО САНКТ-ПЕТЕРБУРГАЖИЛИЩНЫЙ КОМИТЕТСанкт-Петербургское государственное учреждение «ГОРЖИЛОБМЕН» Структура форм, пластика тела объекта. Фактура, текстура. Базовые упражнения

Структура форм, пластика тела объекта. Фактура, текстура. Базовые упражнения Структура компьютера и принципы его функционирования

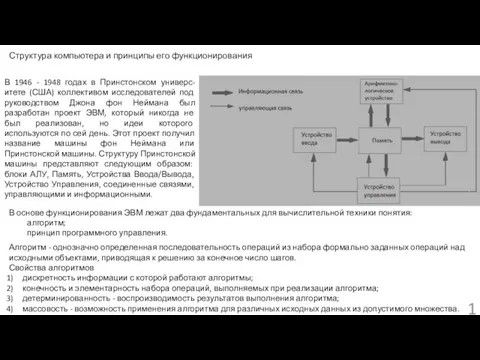

Структура компьютера и принципы его функционирования PPF ЗВЕЗДОЧКА

PPF ЗВЕЗДОЧКА Ольга Парфенова - свадебный церемониймейстер

Ольга Парфенова - свадебный церемониймейстер Виды изобразительного искусства: живопись, графика, скульптура. 2 класс

Виды изобразительного искусства: живопись, графика, скульптура. 2 класс Одно решение для всех платежей или как еще получить деньги от клиента

Одно решение для всех платежей или как еще получить деньги от клиента Твой новый взгляд на свободу

Твой новый взгляд на свободу В районе Ясенево ведётся капитальный ремонт 4-х спортивных площадок по адресам: Вильнюсская ул., 17, Голубинская ул., 7-5, Литовский б-р.

В районе Ясенево ведётся капитальный ремонт 4-х спортивных площадок по адресам: Вильнюсская ул., 17, Голубинская ул., 7-5, Литовский б-р. ФИЗИКА – 9 класс

ФИЗИКА – 9 класс Строение и функции нервной системы

Строение и функции нервной системы  Презентация на тему БАКТЕРИИ

Презентация на тему БАКТЕРИИ  Выборочный контроль товаров на основе управления рисками Боб Олсон Консультант по таможенным вопросам Подготовлено Робертом Х

Выборочный контроль товаров на основе управления рисками Боб Олсон Консультант по таможенным вопросам Подготовлено Робертом Х Подвижные игры на уроке физической культуры

Подвижные игры на уроке физической культуры Система образов романа «Евгений Онегин»

Система образов романа «Евгений Онегин»