Содержание

- 2. ПРАВОВАЯ ОХРАНА ИНФОРМАЦИИ Правовая охрана программ для ЭВМ и баз данных в полном объёме введена в

- 3. ПРАВОВАЯ ОХРАНА ИНФОРМАЦИИ Для оповещения о своих правах разработчик программы использует знак охраны авторского права. Знак

- 4. В 2002 году был принят Закон «Об электронно-цифровой подписи», который стал законодательной основой электронного документооборота в

- 5. При регистрации электронно-цифровой подписи в специализированных центрах корреспондент получает два ключа: секретный открытый ПРАВОВАЯ ОХРАНА ИНФОРМАЦИИ

- 6. Секретный ключ хранится на дискете или смарт-карте и известен только корреспонденту. ПРАВОВАЯ ОХРАНА ИНФОРМАЦИИ

- 7. Открытый ключ должен быть у всех потенциальных получателей документов. ПРАВОВАЯ ОХРАНА ИНФОРМАЦИИ Обычно рассылается по электронной

- 8. ЗАЩИТА ИНФОРМАЦИИ Защита от несанкционированного копирования — система мер, направленных на противодействие несанкционированному копированию информации, как

- 9. ЗАЩИТА ИНФОРМАЦИИ При защите от копирования используются различные меры: -организационные -юридические -физические -в интернете

- 10. ЗАЩИТА ИНФОРМАЦИИ Для защиты данных, хранящихся на компьютере, используются пароли. Компьютер разрешает доступ к своим ресурсам

- 11. ЗАЩИТА ИНФОРМАЦИИ Организационные меры защиты от несанкционированного копирования полноценное использование программного продукта невозможно без соответствующей поддержки

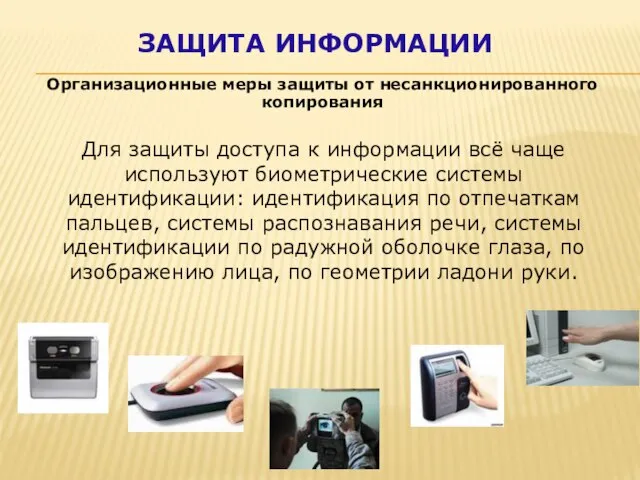

- 12. ЗАЩИТА ИНФОРМАЦИИ Организационные меры защиты от несанкционированного копирования Для защиты доступа к информации всё чаще используют

- 13. ЗАЩИТА ИНФОРМАЦИИ Юридические меры защиты от несанкционированного копирования Предусматривают ответственность, в соответствии с действующим законодательством, за

- 14. ЗАЩИТА ИНФОРМАЦИИ Физическая защита данных Для обеспечения большей надёжности хранения данных на жёстких дисках используют RAID-массивы.

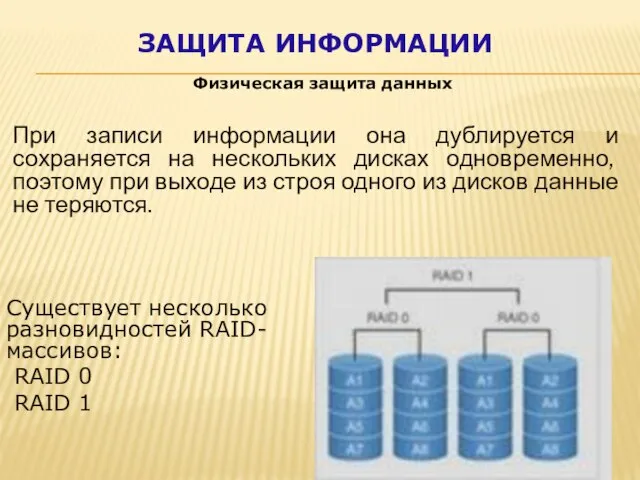

- 15. При записи информации она дублируется и сохраняется на нескольких дисках одновременно, поэтому при выходе из строя

- 16. Защита в Интернете ЗАЩИТА ИНФОРМАЦИИ Для защиты информационных ресурсов компьютера, подключённого к Интернету используют антивирусные программы,

- 18. Скачать презентацию

Вводный инструктаж. Формирование команды

Вводный инструктаж. Формирование команды Металлы и сплавы — материалы для древних

Металлы и сплавы — материалы для древних История создания и развития Вооруженных сил России

История создания и развития Вооруженных сил России Для сх

Для сх Саркофаг Юния Басса

Саркофаг Юния Басса Модификационная изменчивость

Модификационная изменчивость PPOS

PPOS LESSON 2 Translation/Interpretation techniques

LESSON 2 Translation/Interpretation techniques  ПРАВО КАК ПРОЦЕДУРА

ПРАВО КАК ПРОЦЕДУРА Политико-правовая доктрина Монтескье

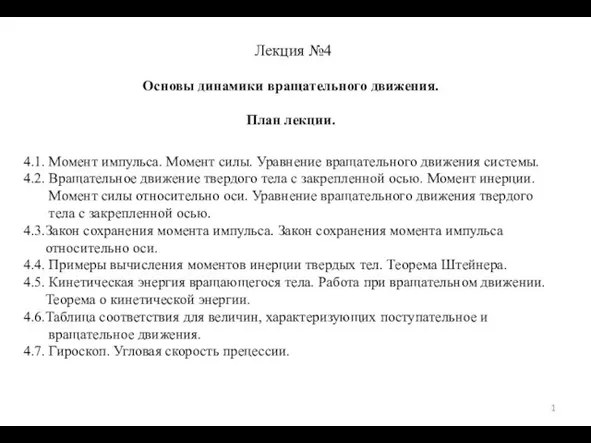

Политико-правовая доктрина Монтескье Основы динамики вращательного движения

Основы динамики вращательного движения Прововые отношения, структура правовых отношений

Прововые отношения, структура правовых отношений Общение

Общение Региональный опыт построения электронногоправительства в Амурской области

Региональный опыт построения электронногоправительства в Амурской области Prakses atskaite. Restorāns “Vēl Vairāk Saules”

Prakses atskaite. Restorāns “Vēl Vairāk Saules” Творческие работы

Творческие работы Методы преподавания английского языка

Методы преподавания английского языка Вторая Мировая война Московской битве-70 лет

Вторая Мировая война Московской битве-70 лет Якутское национальное блюдо саламат

Якутское национальное блюдо саламат Проект Закона Тюменской области «Об областном бюджете на 2011 год и на плановый период 2012 и 2013 годов»

Проект Закона Тюменской области «Об областном бюджете на 2011 год и на плановый период 2012 и 2013 годов» Отчет Научно-практическая областная конференция «Инфекционные болезни. Клиника, диагностика, лечение и профилактика»

Отчет Научно-практическая областная конференция «Инфекционные болезни. Клиника, диагностика, лечение и профилактика» Логические схемы в устройстве компьютера.

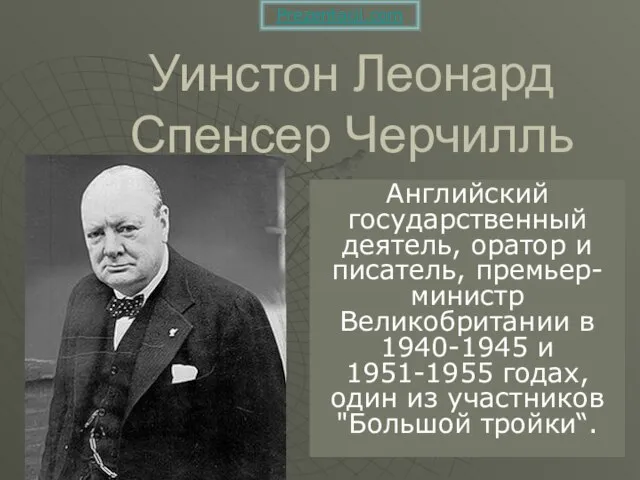

Логические схемы в устройстве компьютера. УИНСТОН ЧЕРЧИЛЛЬ

УИНСТОН ЧЕРЧИЛЛЬ Экологические факторы и их виды

Экологические факторы и их виды Барлық жеңіс өзіңді-өзің жеңуден басталмақ

Барлық жеңіс өзіңді-өзің жеңуден басталмақ Презентация на тему Биография и творчество Елены Александровны Благининой

Презентация на тему Биография и творчество Елены Александровны Благининой  Споры и порядок их рассмотрения

Споры и порядок их рассмотрения Презентация на тему Оползни

Презентация на тему Оползни