Содержание

- 2. Информационной безопасностью называют комплекс организационных, технических и технологических мер по защите информации от неавторизованного доступа, разрушения,

- 3. Информационная безопасность дает гарантию того, что достигаются следующие цели: конфиденциальность информации (свойство информационных ресурсов, в том

- 4. Обеспечение безопасности информации складывается из трех составляющих: Конфиденциальности, Целостности, Доступности. Точками приложения процесса защиты информации к

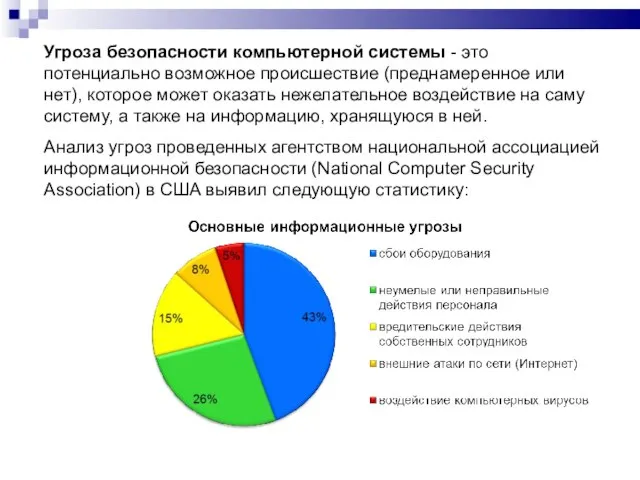

- 5. Угроза безопасности компьютерной системы - это потенциально возможное происшествие (преднамеренное или нет), которое может оказать нежелательное

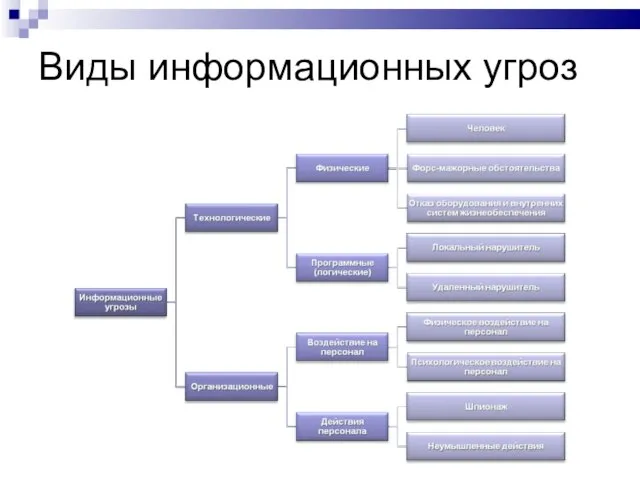

- 6. Виды информационных угроз

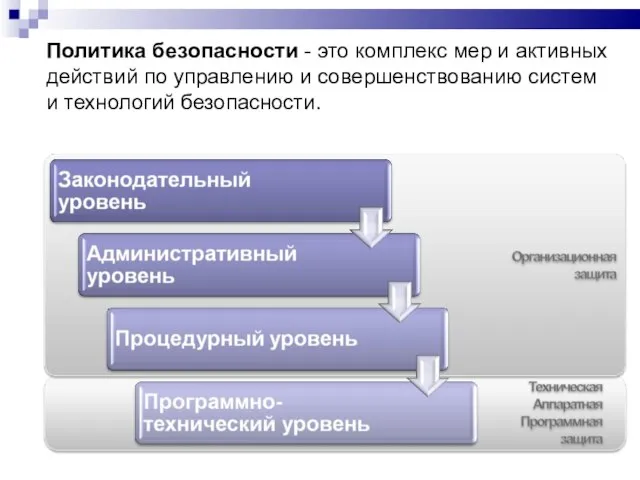

- 7. Политика безопасности - это комплекс мер и активных действий по управлению и совершенствованию систем и технологий

- 8. Организационная защита организация режима и охраны. организация работы с сотрудниками (подбор и расстановка персонала, включая ознакомление

- 9. Технические средства защиты информации Для защиты периметра информационной системы создаются: системы охранной и пожарной сигнализации; системы

- 10. Аппаратные средства защиты информации Специальные регистры для хранения реквизитов защиты: паролей, идентифицирующих кодов, грифов или уровней

- 11. Программные средства защиты информации Средства защиты от несанкционированного доступа (НСД): Средства авторизации; Мандатное управление доступом; Избирательное

- 12. Программные средства защиты информации Межсетевые экраны. Криптографические средства: Шифрование; Цифровая подпись. Системы резервного копирования. Системы аутентификации:

- 13. ВИДЫ АНТИВИРУСНЫХ ПРОГРАММ Детекторы позволяют обнаруживать файлы, заражённые одним из нескольких известных вирусов. Некоторые программы-детекторы также

- 14. Недостатки антивирусных программ Ни одна из существующих антивирусных технологий не может обеспечить полной защиты от вирусов.

- 15. Понятие компьютерного вируса Компьютерный вирус – это специальная программа, наносящая заведомый вред компьютеру, на котором она

- 16. Классификация компьютерных вирусов по среде обитания; по операционным системам; по алгоритму работы; по деструктивным возможностям.

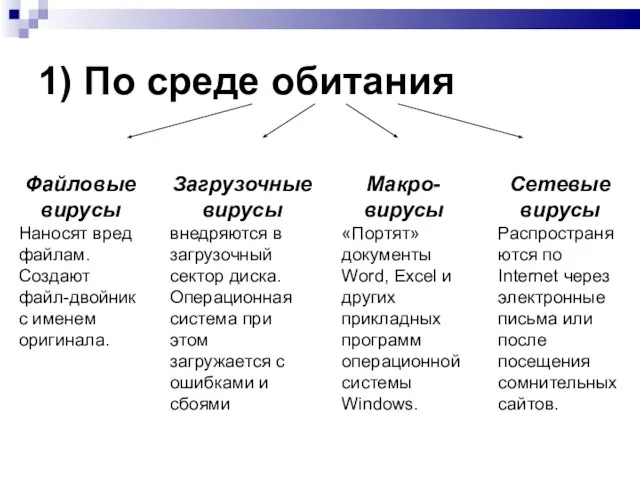

- 17. 1) По среде обитания

- 18. 2) По операционным системам Для каждой операционной системы создаются свои вирусы, которые будут «работать» только в

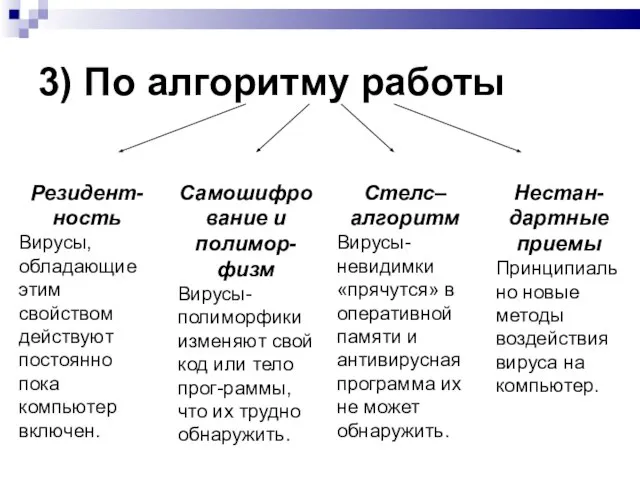

- 19. 3) По алгоритму работы

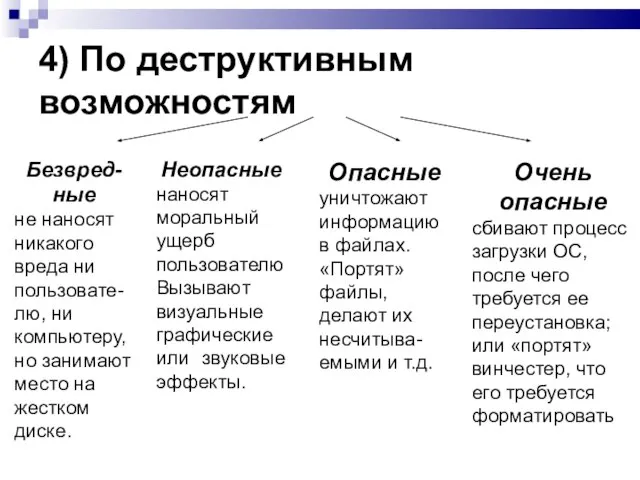

- 20. 4) По деструктивным возможностям

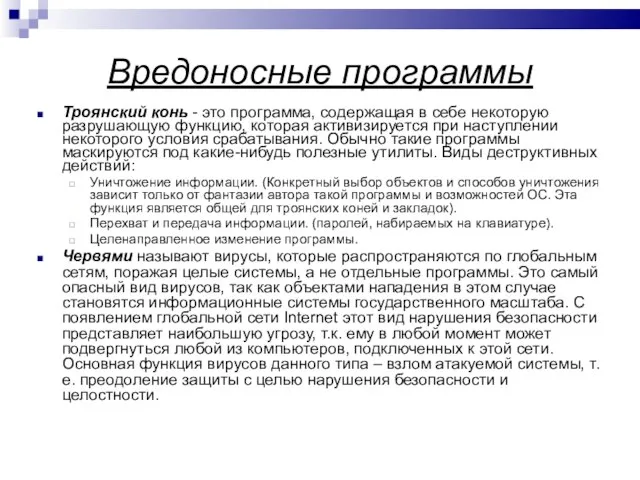

- 21. Вредоносные программы Троянский конь - это программа, содержащая в себе некоторую разрушающую функцию, которая активизируется при

- 23. Скачать презентацию

Музейные реликвии Мордовского края

Музейные реликвии Мордовского края Графический портретный рисунок

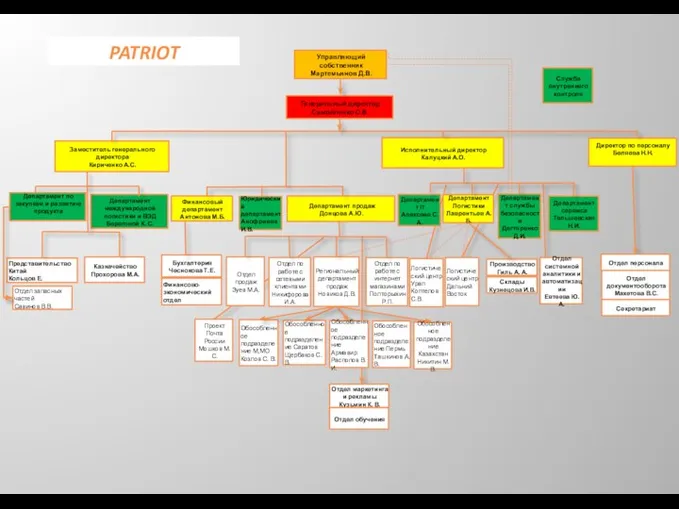

Графический портретный рисунок Организационная структура

Организационная структура Аренда помещения в городе Сосновый Бор

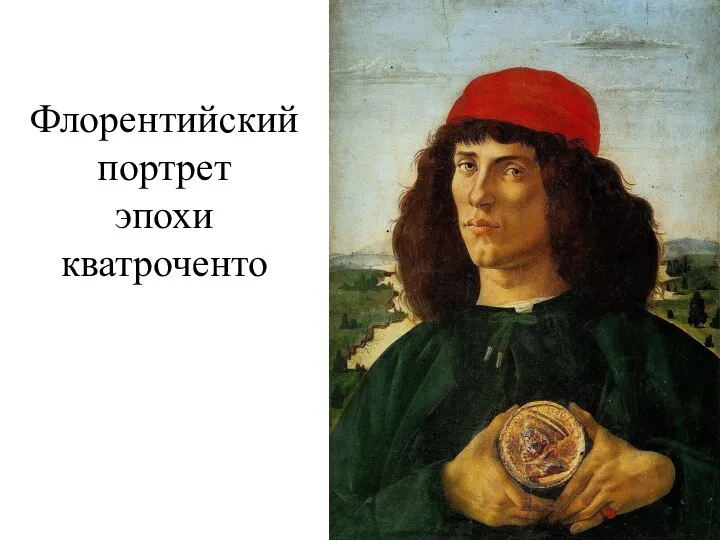

Аренда помещения в городе Сосновый Бор Флорентийский портрет эпохи кватроченто

Флорентийский портрет эпохи кватроченто методология_итоговый некоторые ответы

методология_итоговый некоторые ответы Презентация на тему Русский экзистенциализм

Презентация на тему Русский экзистенциализм Подготовка к ЕГЭ

Подготовка к ЕГЭ Аппликация 10 класс

Аппликация 10 класс Табличные вычисления на компьютере

Табличные вычисления на компьютере История рекламы

История рекламы Краткий словарь современных профессий

Краткий словарь современных профессий Трансформаторы ГЭС

Трансформаторы ГЭС Хостел Огурец в Казани

Хостел Огурец в Казани Запорожская Сечь

Запорожская Сечь Схемы прессов

Схемы прессов Дисперсия и интерференция света

Дисперсия и интерференция света Модернизация образовательной/научной деятельности в Уральском федеральном университете: направления, уроки.

Модернизация образовательной/научной деятельности в Уральском федеральном университете: направления, уроки. Психология менеджмента

Психология менеджмента Отчет о выполнении государственных контрактов АО Роскартография

Отчет о выполнении государственных контрактов АО Роскартография Азбука здоровья

Азбука здоровья Народные промыслы Мари. Развитие народных промыслов в Горномарийском районе

Народные промыслы Мари. Развитие народных промыслов в Горномарийском районе Лидия Прхиповна Кузнецова (Уварова). Скульптор города Лысьвы 15.01.1934 – 15.08.2014

Лидия Прхиповна Кузнецова (Уварова). Скульптор города Лысьвы 15.01.1934 – 15.08.2014 Муниципальное автономное образовательное учреждение «Лицей им. Н.И. Лобачевского при КГУ»

Муниципальное автономное образовательное учреждение «Лицей им. Н.И. Лобачевского при КГУ» Образовательное учреждение как коллективный субъект деятельности в рамках Университетского округа (на примере научно-практичес

Образовательное учреждение как коллективный субъект деятельности в рамках Университетского округа (на примере научно-практичес Дорогие коллеги,

Дорогие коллеги, Презентация на тему Мозамбик

Презентация на тему Мозамбик  Муниципальное дошкольное образовательное учреждение «Центр развития ребенка – детский сад № 9» Проект «В поисках лета»

Муниципальное дошкольное образовательное учреждение «Центр развития ребенка – детский сад № 9» Проект «В поисках лета»