Создание организационно-правовых и технологических механизмов «инфраструктуры доверия» в органах исполнительной власти Томской

Содержание

- 2. Цель реализации «инфраструктуры доверия»: создание специализированных сервисов доверенной третьей стороны – Службы «Доверенная третья сторона» в

- 3. Исполнитель – ТУСУР, Центр Технологий Безопасности. Центр Технологий Безопасности ТУСУР является системным интегратором в области построения

- 4. Приоритетными направлениями деятельности Центра технологий безопасности являются: - программно-аппаратные средства защиты информации; - средства криптографической защиты

- 5. Для достижения поставленной цели были решены следующие задачи: 1. Поставка программно-технических средств, реализующих функции Службы «Доверенная

- 6. Для достижения поставленной цели были решены следующие задачи: 4. Разработана концепция, функционально-технологическая архитектура «инфраструктуры доверия» в

- 7. При обмене информацией между двумя субъектами должен создаваться элемент доверия между получателем и отправителем информации. Получатель

- 8. В условиях осуществления деловой деятельности, связанной с коммерческой деятельностью или деятельностью государства с использованием информационных технологий,

- 9. В настоящее время сервисы «Доверенной третьей стороны» являются основной платформой для развертывания различных высокотехнологичных сервисов и

- 10. МЕМОРАНДУМ седьмой международной научно-практической конференции «PKI-Форум 2009» «…Поддержать инициативы деловых кругов в применении технологий трансграничного, межрегионального,

- 11. В роль Доверенной третьей стороны (ДТС) входит предоставление гарантий участникам взаимодействия, что сообщения и сделки своевременно

- 12. В соответствии с рекомендациями Международного союза телекоммуникаций ITU-T серии X.842 «Информационные технологии. Методы защиты. Рекомендации по

- 13. Также в рекомендациях определены службы и услуги ДТС, представлены указания по использования и управлению ДТС и

- 14. В исполнительных органах государственной власти Томской области были реализованы следующие основные элементы функционально-технологической архитектуры Службы «Доверенная

- 15. В основе средств, реализующих функции Службы «Доверенная третья сторона», лежит серверное программное обеспечение, разработанное ООО «Топ

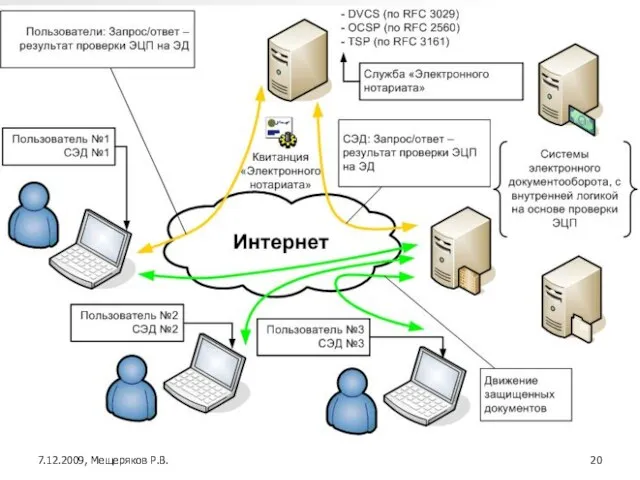

- 16. Служба «Электронного Нотариата» предоставляет сервисы всевозможных проверок, подтверждений и выработки «штампа времени» (в соответствии с международными

- 17. Результатом выполнения той или иной функции сервисом DVCS Службы «Электронного Нотариата» служит DVC квитанция – подписанный

- 18. Сервис OCSP (Online Certificate Status Protocol) в соответствии с RFC 2560 реализует функцию online определения статуса

- 19. Сервис TSP (Time-Stamp Protocol) в соответствии с RFC 3161 реализует функцию выработки «штампа времени». Результатом работы

- 20. 7.12.2009, Мещеряков Р.В.

- 21. Задачами, в которых может быть использована Служба «Электронного нотариата», являются следующие. 1. Создание единого домена защищенного

- 22. 3. Длительное архивное хранение электронных документов. ЭЦП на электронном документе имеет срок действия, который определяется периодом

- 23. 4. Организация проверки ЭЦП «третьей» стороной для пользователей, что позволяет пользователям уйти от самостоятельного принятия решения

- 24. В рамках опытной эксплуатации «инфраструктуры доверия» было отработано использование сервисов Службы «Электронного нотариата» Автоматизированной информационной системой

- 25. 3. Все запросы ведомственных и платежных систем на изменение статуса оказываемой гражданину услуги подписываются ЭЦП и

- 26. В предлагаемой схеме взаимодействия со Службой «Электронного нотариата» квитанции результатов проверки ЭЦП являются электронными документами однозначной

- 27. Дополнительно в рамках опытной эксплуатации «инфраструктуры доверия» было отработано использование сервисов Службы «Электронного нотариата» Автоматизированной информационной

- 28. В предлагаемой схеме взаимодействия со Службой «Электронного нотариата» квитанции подтверждают время подписания электронных документов, а механизм

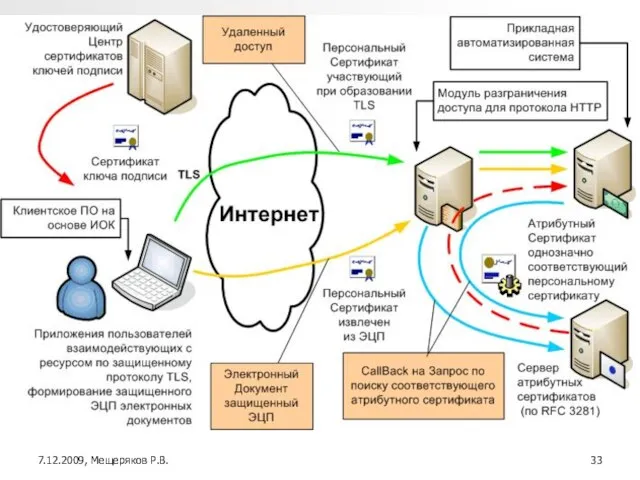

- 29. Модуль разграничения доступа для протокола HTTP – внешний модуль к серверу HTTP, обеспечивающий поддержку TLS (RFC

- 30. - разграничение доступа на основе любых элементов X.509 сертификатов; - разграничение доступа на основе атрибутных сертификатов

- 31. Автоматизированная Система «Служба атрибутирования» в соответствии с RFC 3281 (An Internet Attribute Certificate. Profile for Authorization)

- 32. Задачи, решаемые с помощью атрибутных сертификатов. Задача 1. Разграничить доступ и определение условий обработки информации согласно

- 33. 7.12.2009, Мещеряков Р.В.

- 34. Использование атрибутных сертификатов для данных целей позволяет не нагружать сертификат открытого ключа персональной информацией, которая чаще

- 35. Задача 2: Обеспечение актуальности информации Исходящая и соответственно входящая информация для информационных систем организаций представляет собой

- 36. В ряде случаев документ имеет период действительности, то есть информация, содержащаяся в документе, может потерять свою

- 37. 2. Язык описания и правил кодирования контейнера универсален и позволяет описывать сложные структуры и типы данных.

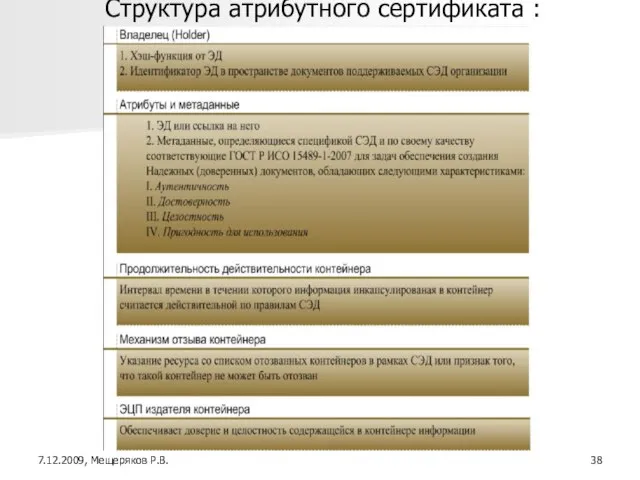

- 38. Структура атрибутного сертификата : 7.12.2009, Мещеряков Р.В.

- 39. Техническая реализация ЭЦП (привычный всем формат ЭЦП в виде CMS (PKCS#7), или «подпись с расширенными данными

- 40. 2. Различного рода выписки из Реестров, Кадастров и т.п., наиболее яркий например, выписка из Единого Реестра

- 41. 4. Контейнеры (метки целостности и актуальности) защищенных электронных документов содержащие метаданные и имеющие технологию управления актуальностью

- 42. Разработан комплект организационно-правовой и нормативно технической документации Службы «Доверенная третья сторона», в который входит следующее. 1.

- 44. 2. Комплект нормативно-технических документов стандартизующих, регламентирующих и специфицирующих механизмы взаимодействия информационных систем с сервисами Службы «Доверенная

- 45. 2. Комплект нормативно-технических документов стандартизующих, регламентирующих и специфицирующих механизмы взаимодействия информационных систем с сервисами Службы «Доверенная

- 46. 3. Комплект организационно-правовой документации Службы «Доверенная третья сторона». 3.1.Проект положения о Службе «Доверенная третья сторона». 3.2.Общие

- 47. 3.4.Проект соглашения о порядке признания юридического значения документов, подготовленных в электронном виде с учетом технологического регламента

- 48. В процессе выполнения работ по Государственному контракту №600 от «19» декабря 2008 г. получены следующие результаты.

- 49. Разработан комплект нормативно-технических документов стандартизующих, регламентирующих и специфицирующих механизмы взаимодействия информационных систем Заказчика с сервисами Службы

- 50. Функциональный комплекс Службы «Доверенная третья сторона» реализован на основе следующих международных рекомендаций: - RFC 3029 Internet

- 51. Осуществлен ввод технологий Службы «Доверенная третья сторона» в промышленную эксплуатацию. Проведенный комплекс работ полностью соответствуют положениям

- 52. В части стандартизации были унифицированы требования к взаимодействию ДТС между собой, т.е. определен интерфейс и формат

- 53. Перспективным направлением развития Службы «Доверенная третья сторона» является Служба документирования, которая основана на требованиях ГОСТ Р

- 54. Служба документирования выполняет следующие функции: 1) регистрацию событий и связанной с ними информации; 2) осуществление проверки

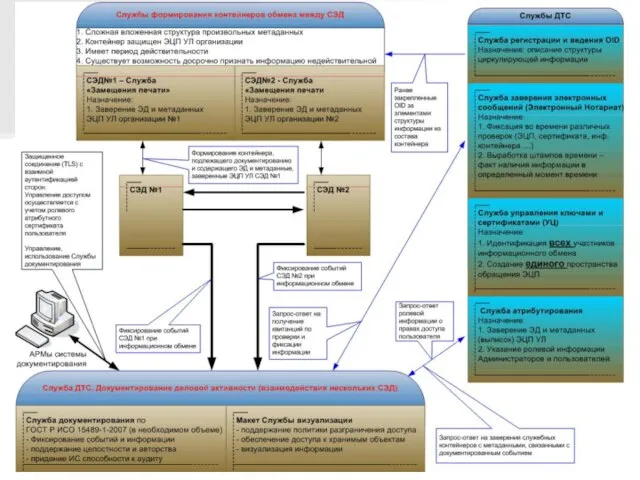

- 55. Для более наглядной иллюстрации роли и места Службы, на рисунке изображена структурная схема абстрактного бизнес-процесса, в

- 56. 7.12.2009, Мещеряков Р.В.

- 58. Скачать презентацию

Анализ работы ШМО учителей начальных классов

Анализ работы ШМО учителей начальных классов Урок - путешествие в зимний лес

Урок - путешествие в зимний лес Афанасий Афанасьевич Фет

Афанасий Афанасьевич Фет Уроки доброты

Уроки доброты Nature Rep и BERRISOM

Nature Rep и BERRISOM Подготовка космонавтов к полёту в космос

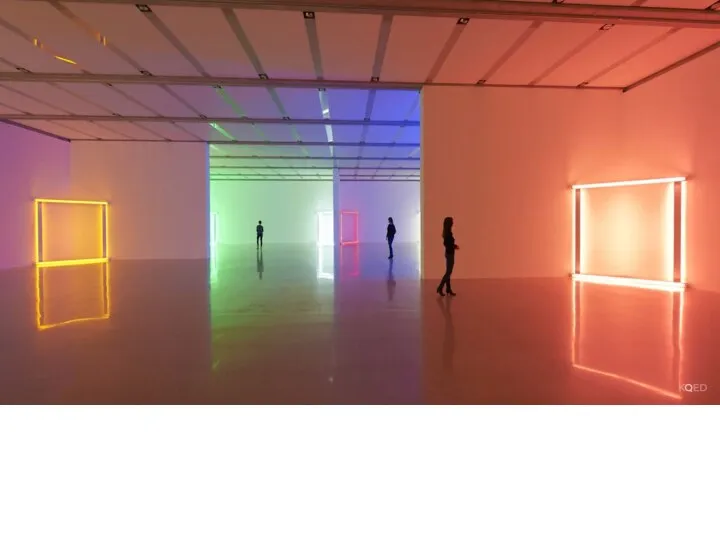

Подготовка космонавтов к полёту в космос Колорит. Колірний контраст

Колорит. Колірний контраст Колебания Солнца и звезд и температурные волны в фотосфере

Колебания Солнца и звезд и температурные волны в фотосфере АФЕРА 2007 ГОДА.СПЕЦОПЕРАЦИЯ «ВЫБОРЫ 2 ДЕКАБРЯ 2007 г.»

АФЕРА 2007 ГОДА.СПЕЦОПЕРАЦИЯ «ВЫБОРЫ 2 ДЕКАБРЯ 2007 г.» Духовно-нравственное воспитание младших школьниковБолотова Зоя владимировна

Духовно-нравственное воспитание младших школьниковБолотова Зоя владимировна Влияние глобализации на образование и науку

Влияние глобализации на образование и науку Тактические схемы для урочных и внеурочных занятиях по теме: Нападение через центрового

Тактические схемы для урочных и внеурочных занятиях по теме: Нападение через центрового Современные художники города Омска

Современные художники города Омска Клубный час Как вести себя за столом? Основы столового этикета

Клубный час Как вести себя за столом? Основы столового этикета Чудо-магнит

Чудо-магнит Деньги

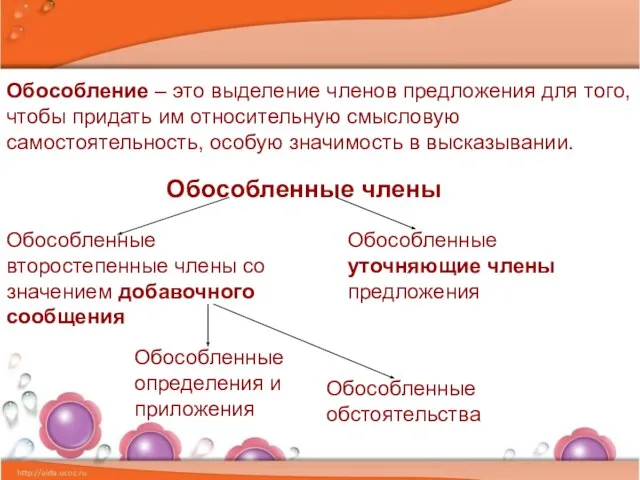

Деньги Презентация на тему Обособленные члены

Презентация на тему Обособленные члены Революционное народничество второй половины 60 – начала 80-х гг

Революционное народничество второй половины 60 – начала 80-х гг Вредные привычки и их влияние на здоровье человека

Вредные привычки и их влияние на здоровье человека Древнегреческий театр рождение трагедия и комедия архитектура театра

Древнегреческий театр рождение трагедия и комедия архитектура театра Презентация на тему Конкурс эрудитов (9 класс)

Презентация на тему Конкурс эрудитов (9 класс) Налогообложение

Налогообложение Сельская школа в современных условиях.

Сельская школа в современных условиях. Презентация на тему Герои России

Презентация на тему Герои России «О реализации Программы антикризисных мер Правительства РФ на 2009 год»

«О реализации Программы антикризисных мер Правительства РФ на 2009 год» Presentation Title

Presentation Title  «ПУТЬ К УСПЕХУ» ПРОГРАММА Профилактической антинаркотичекой работы с родителями по уровням образования (ДОУ, начальная школа, ср

«ПУТЬ К УСПЕХУ» ПРОГРАММА Профилактической антинаркотичекой работы с родителями по уровням образования (ДОУ, начальная школа, ср Презентация на тему Нефтяная и газовая промышленность Украины

Презентация на тему Нефтяная и газовая промышленность Украины