Содержание

- 2. План презентации Вопросы к безопасности информации в хранилище Обзор решений Oracle по защите данных в хранилищах

- 3. Вопросы к безопасности в СУБД Имеет ли ваш администратор СУБД фактический доступ к конфиденциальной информации? Уверены

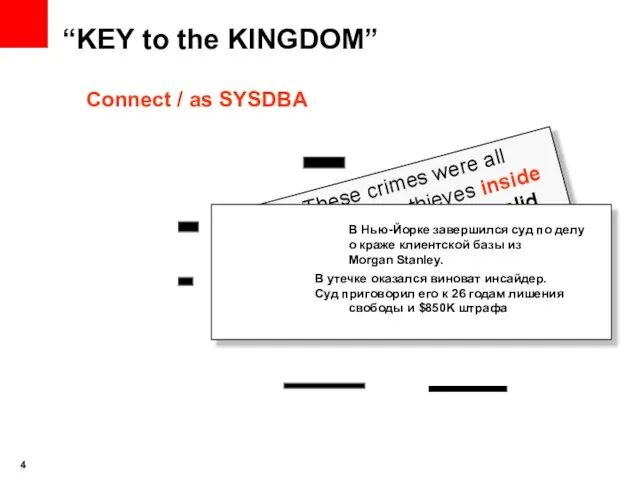

- 4. “KEY to the KINGDOM” Connect / as SYSDBA These crimes were all committed by thieves inside

- 5. Базовые средства безопасности

- 6. Oracle Database Vault

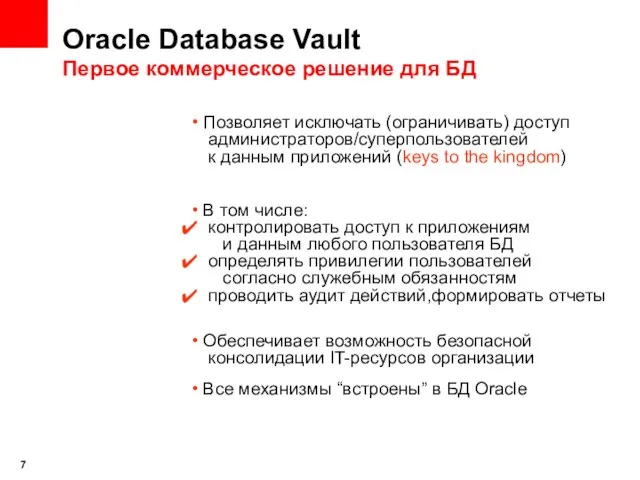

- 7. Oracle Database Vault Первое коммерческое решение для БД Позволяет исключать (ограничивать) доступ администраторов/суперпользователей к данным приложений

- 8. “Microsoft, IBM и Sybase не имеют аналогичных средств” ” Руководителям организаций важно, чтобы администраторы баз данных

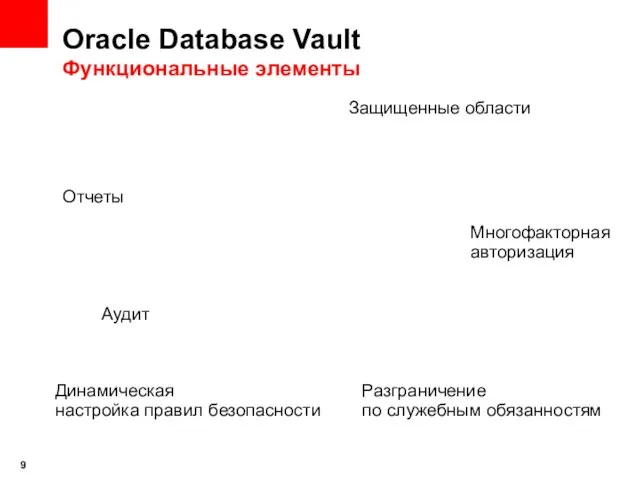

- 9. Oracle Database Vault Функциональные элементы Отчеты Защищенные области Многофакторная авторизация Разграничение по служебным обязанностям Динамическая настройка

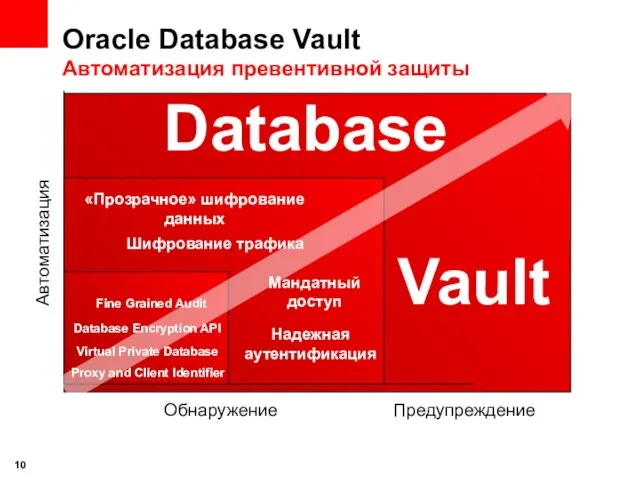

- 10. Oracle Database Vault Автоматизация превентивной защиты

- 11. Oracle Audit Vault

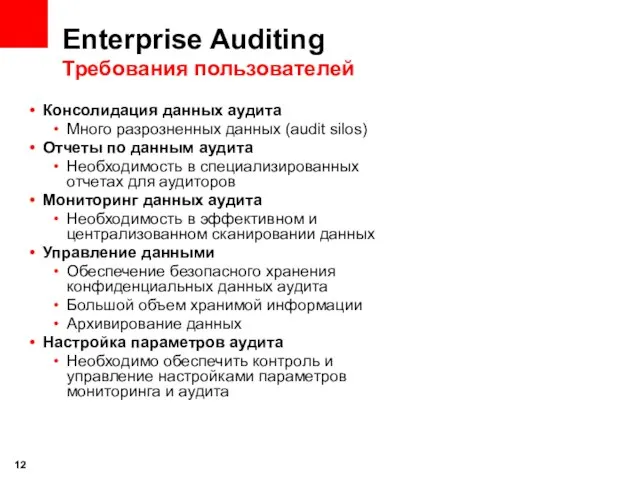

- 12. Enterprise Auditing Требования пользователей Консолидация данных аудита Много разрозненных данных (audit silos) Отчеты по данным аудита

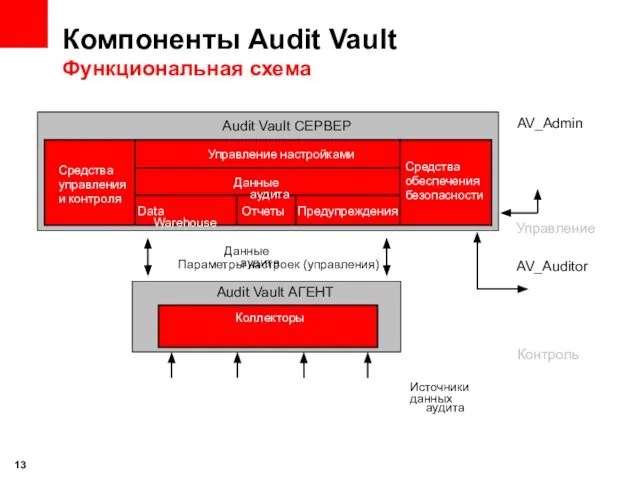

- 13. Компоненты Audit Vault Функциональная схема Источники данных аудита Управление настройками Данные аудита Data Warehouse Отчеты Предупреждения

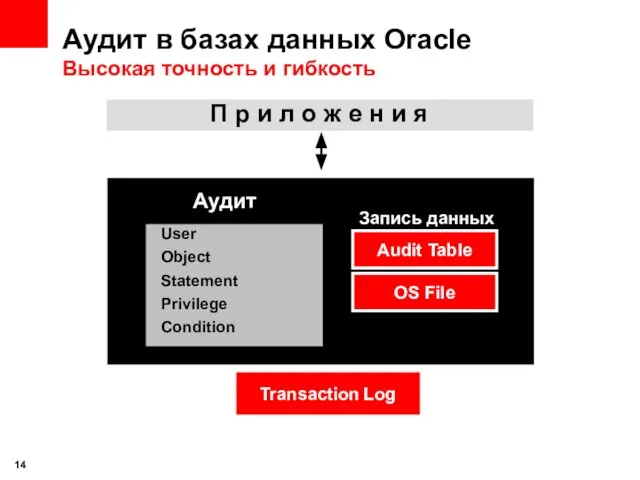

- 14. Аудит в базах данных Oracle Высокая точность и гибкость User Object Statement Privilege Condition Audit Table

- 15. Преимущества использования Audit Vault Консолидация данных аудита, поступающих из различных прикладных систем Обнаружение изменений данных пользователями

- 16. Пользователи базовых решений «Прозрачное» шифрование (TDE) Виртуальные базы данных (VPD) Мандатный доступ (OLS) Шифрование трафика (ASO:Network

- 17. Решения Oracle по безопасности существенно способствуют выполнению Закона о персональных данных

- 19. Скачать презентацию

30172

30172 Теориия моды и модного поведения

Теориия моды и модного поведения ПРОЯВЛЕНИЕ СТРУКТУРЫ ЛИТОСФРЫ В РЕЗУЛЬАТАХ СПУТНИКОВЫХ ВОЛНОВЫХ ЭКСПЕРИМЕНТОВ

ПРОЯВЛЕНИЕ СТРУКТУРЫ ЛИТОСФРЫ В РЕЗУЛЬАТАХ СПУТНИКОВЫХ ВОЛНОВЫХ ЭКСПЕРИМЕНТОВ Помни день Субботний

Помни день Субботний Сфера духовной культуры

Сфера духовной культуры محاضره-فسيولوجيا-كائنات-تصنيع-تحت-اشراف-الدكتور-صالح

محاضره-فسيولوجيا-كائنات-تصنيع-تحت-اشراف-الدكتور-صالح Предметно-развивающая среда физкультурной деятельности

Предметно-развивающая среда физкультурной деятельности Организация наследственного материала

Организация наследственного материала Материалы для покрытия– Ежедневное покрытие и альтернативные материалы.

Материалы для покрытия– Ежедневное покрытие и альтернативные материалы. Интерклуб

Интерклуб Василий Макарович ШукшинПисатель. Актёр. Режиссер.

Василий Макарович ШукшинПисатель. Актёр. Режиссер. Практическая работаПрезентация

Практическая работаПрезентация 7 июля - Ивана Купала

7 июля - Ивана Купала Моделирование муниципальных мероприятий по обеспечению введения ФГОС НОО второго поколения на 1 ступени обучения

Моделирование муниципальных мероприятий по обеспечению введения ФГОС НОО второго поколения на 1 ступени обучения Виды и свойства текстильных материалов из химических волокон

Виды и свойства текстильных материалов из химических волокон Не пугайте малыша незнакомцами

Не пугайте малыша незнакомцами Типы алгоритмов

Типы алгоритмов Гимнастика в системе физического воспитания

Гимнастика в системе физического воспитания Бисерное покрытие

Бисерное покрытие Лексика с точки зрения её употребления

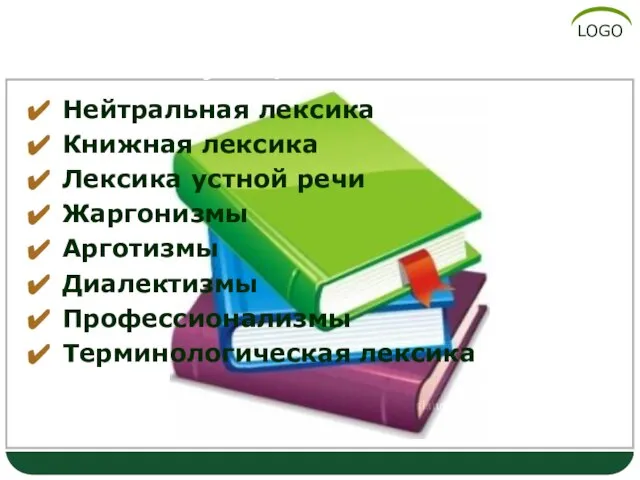

Лексика с точки зрения её употребления Древнекитайская живопись

Древнекитайская живопись Балки составного сечения. Конструкция и расчёт

Балки составного сечения. Конструкция и расчёт Социальная политика ЕС

Социальная политика ЕС Презентация на тему Натуральные числа

Презентация на тему Натуральные числа Световые приборы

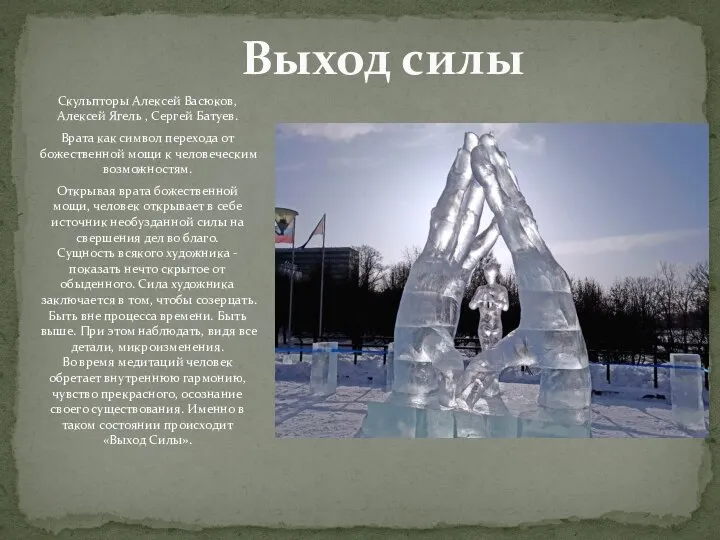

Световые приборы Скульптура Выход Силы

Скульптура Выход Силы АБ: Рабочая панель

АБ: Рабочая панель Форма государства

Форма государства