Содержание

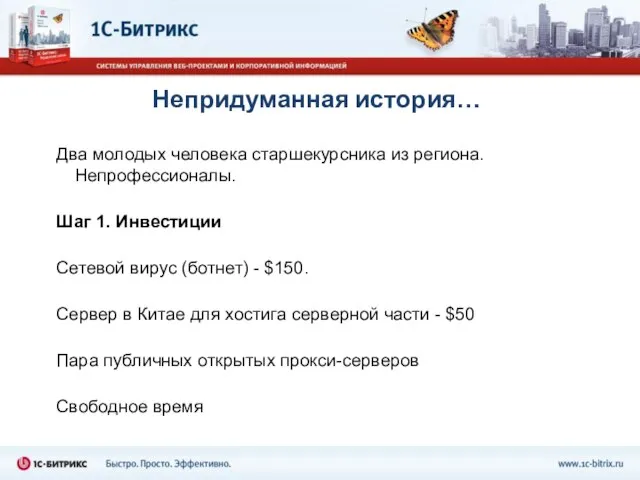

- 2. Непридуманная история… Два молодых человека старшекурсника из региона. Непрофессионалы. Шаг 1. Инвестиции Сетевой вирус (ботнет) -

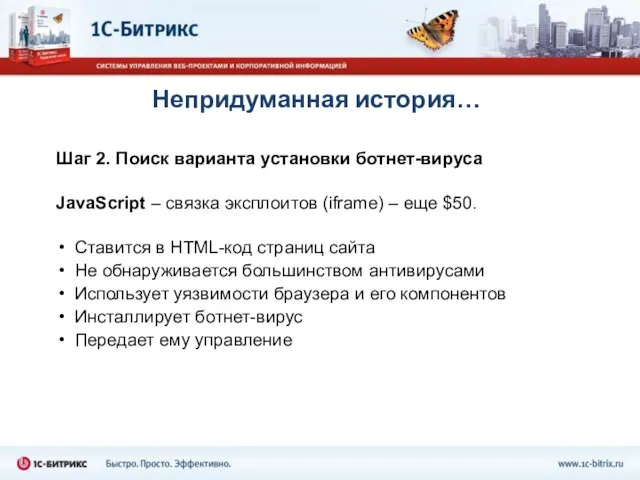

- 3. Непридуманная история… Шаг 2. Поиск варианта установки ботнет-вируса JavaScript – связка эксплоитов (iframe) – еще $50.

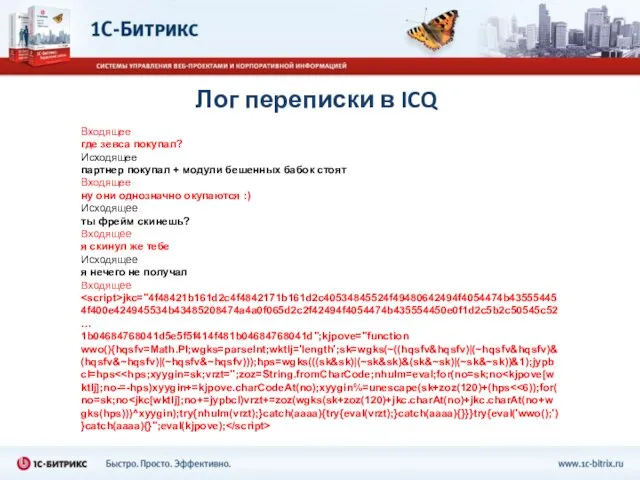

- 4. Лог переписки в ICQ Входящее где зевса покупал? Исходящее партнер покупал + модули бешенных бабок стоят

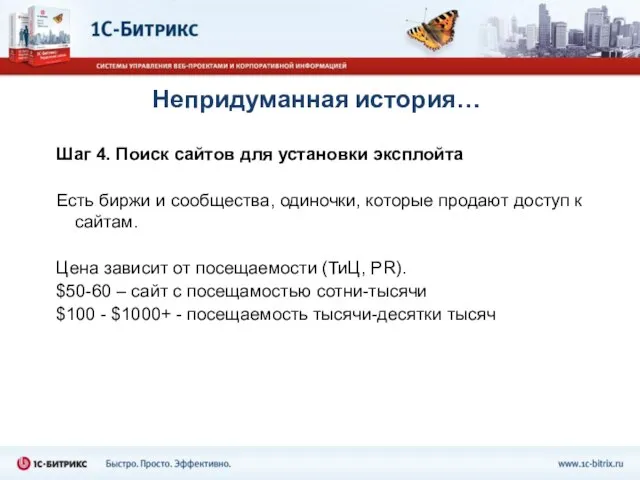

- 5. Непридуманная история… Шаг 4. Поиск сайтов для установки эксплойта Есть биржи и сообщества, одиночки, которые продают

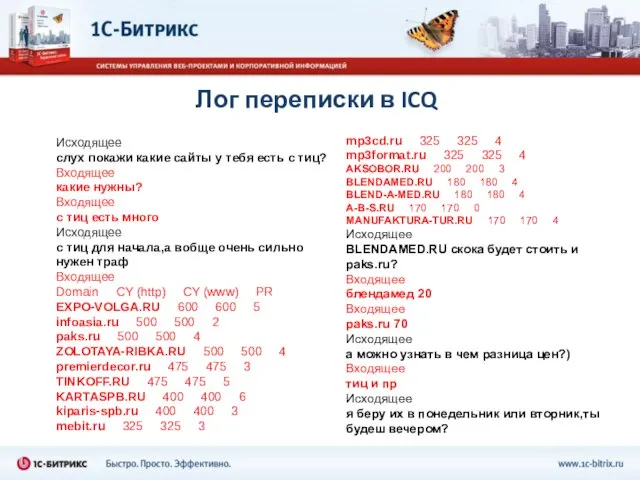

- 6. Лог переписки в ICQ Исходящее слух покажи какие сайты у тебя есть с тиц? Входящее какие

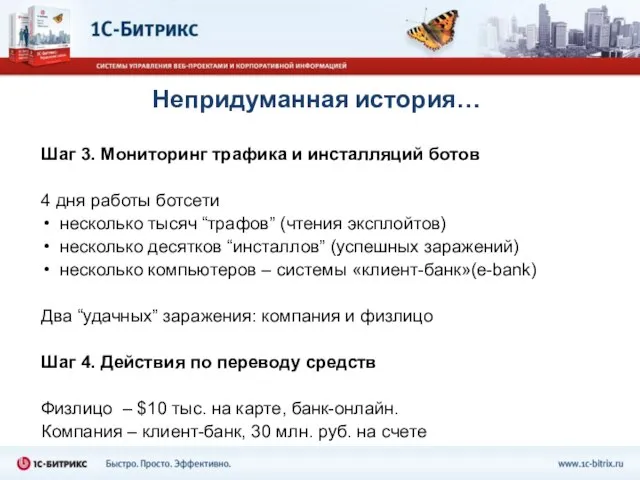

- 7. Непридуманная история… Шаг 3. Мониторинг трафика и инсталляций ботов 4 дня работы ботсети несколько тысяч “трафов”

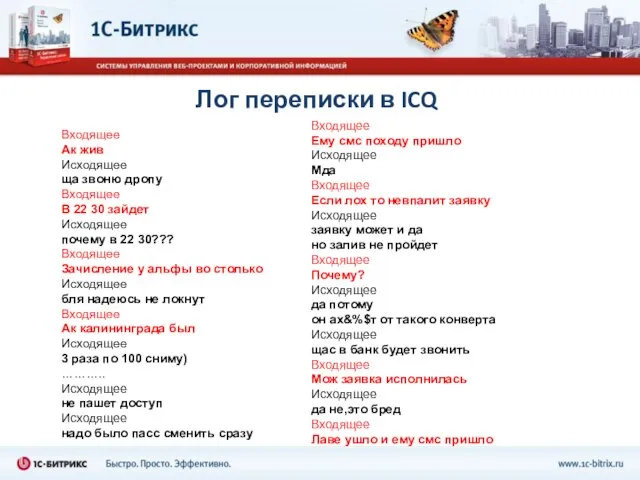

- 8. Лог переписки в ICQ Входящее Ак жив Исходящее ща звоню дропу Входящее В 22 30 зайдет

- 9. Это бизнес!

- 10. Категории хакеров Профессиональные специалисты прекрасный технический багаж никогда не светятся в тусовках, не кривляются делают только

- 11. Вирусописатель + Хакер = … Главный объект нападения – системы типа «e-Bank», электронных денег, установленные у

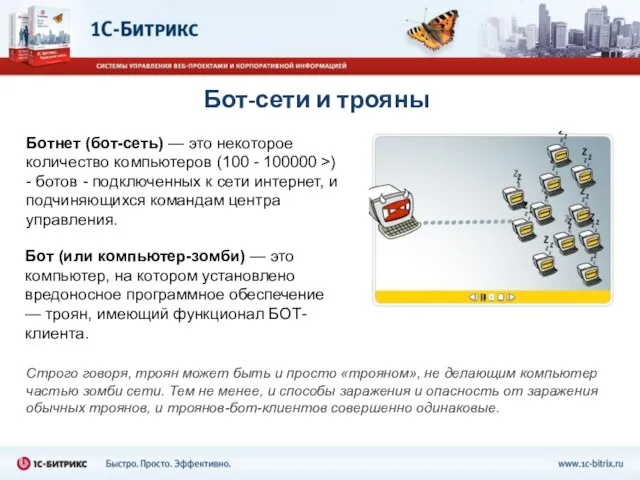

- 12. Бот-сети и трояны Ботнет (бот-сеть) — это некоторое количество компьютеров (100 - 100000 >) - ботов

- 13. Варианты установки троянов на компьютер уязвимости в системном ПО запуск исполняемого файла с вирусом (присланного по

- 14. Сайты – сегодня основной способ распространения вирусов Способы распространения вирусов через веб: iframe и JavaScript На

- 15. Что может сделать ботнет-вирус, троян? Безвозвратно удалить ОС и все данные Похитить любую информацию на компе

- 16. Как злоумышленники могут монетизировать заражения? Хищение конфиденциальной информации Вывод средств через банк-клиент, электронные деньги DDOS –

- 17. Что делать?

- 18. Защита персональных компьютеров регулярно обновлять системное и все прикладное ПО, антивирусные базы с подозрением относится ко

- 19. Защита веб-сайтов – самая серьезная задача! Большая часть современных сайтов - набор запчастей. низкий уровень стандартной

- 20. Веб-антивирус В платформу «1С-Битрикс» встроена система противодействия заражениям сайтов, которая: выявляет в html-коде потенциально опасные участки

- 21. Инструменты защиты веб-сайта Аутентификация и система составных паролей Технология защиты сессии пользователя Проактивный фильтр защиты от

- 22. Использование одноразовых паролей OTP Двухфакторная аутентификация Невозможность повторного использования перехваченного пароля Защита от фишинга Обязательно для

- 23. Сертифицированный софт Продукт внесен в Государственный реестр сертифицированных средств защиты информации Системы сертификации средств защиты информации

- 24. Подробнее о веб-безопасности: www.1c-bitrix.ru/products/cms/security/ Задавайте вопросы Артем Рябинков [email protected]

- 26. Скачать презентацию

чудеса Microsoft Office PowerPoint

чудеса Microsoft Office PowerPoint Преддипломная практика (стажировка)

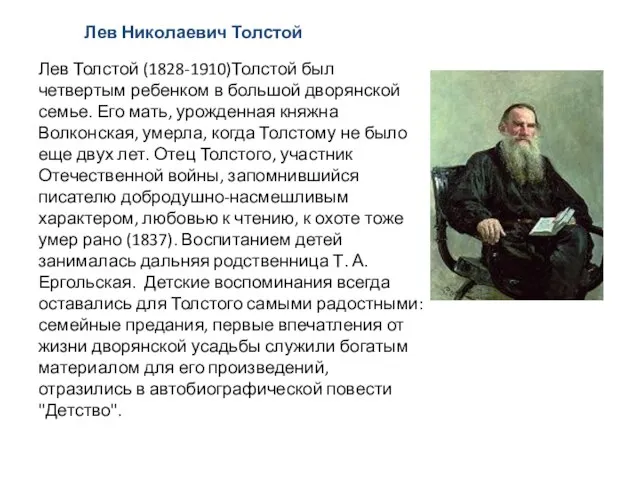

Преддипломная практика (стажировка) Лев Николаевич Толстой. Жизнь и литература

Лев Николаевич Толстой. Жизнь и литература Как выбрать идеальный авточехол

Как выбрать идеальный авточехол Химическая промышленность

Химическая промышленность Тема проекта:Единый государственный экзамен (ЕГЭ)Творческое название:«Что уж ЕГЭ грядущий нам готовит?»

Тема проекта:Единый государственный экзамен (ЕГЭ)Творческое название:«Что уж ЕГЭ грядущий нам готовит?» Р. 3. Доходность и риск

Р. 3. Доходность и риск Русская живопись в I половине XIX века

Русская живопись в I половине XIX века Счастье

Счастье Презентация на тему Правописание суффиксов причастий (7 класс)

Презентация на тему Правописание суффиксов причастий (7 класс) Презентация на тему Мастерство учителя

Презентация на тему Мастерство учителя Кухни зарубежных стран

Кухни зарубежных стран ОП 35-36 (27-09-2016) ОТТС (3)

ОП 35-36 (27-09-2016) ОТТС (3) Сергей Савченко

Сергей Савченко Презентация на тему Billionaire without billion

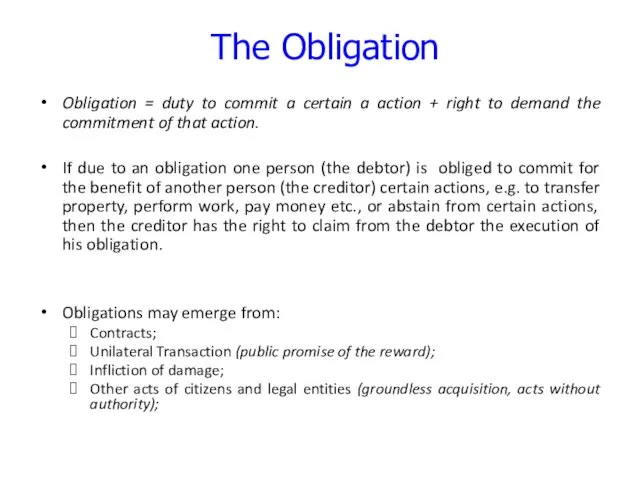

Презентация на тему Billionaire without billion  The obligation

The obligation  Статистический анализ показателей национального богатства Российской Федерации

Статистический анализ показателей национального богатства Российской Федерации Презентация на тему Древнееврейское царство. Мудрость царя Соломона

Презентация на тему Древнееврейское царство. Мудрость царя Соломона Подросток как гражданин

Подросток как гражданин ОРГАНИЗАЦИЯ РАБОТЫ УЧАЩИХСЯ НАД ИССЛЕДОВАТЕЛЬСКИМИ ПРОЕКТАМИ: ПОДГОТОВКА К ЖИЗНИ ИЛИ ЖИЗНЬ?

ОРГАНИЗАЦИЯ РАБОТЫ УЧАЩИХСЯ НАД ИССЛЕДОВАТЕЛЬСКИМИ ПРОЕКТАМИ: ПОДГОТОВКА К ЖИЗНИ ИЛИ ЖИЗНЬ? Modlitwa o Cud. Madre Di Tutti Le Genti wyk. Jan Paweł II

Modlitwa o Cud. Madre Di Tutti Le Genti wyk. Jan Paweł II Горох

Горох Научно-практическая конференция школьников Люберецкого муниципального района«Ломоносов среди нас»

Научно-практическая конференция школьников Люберецкого муниципального района«Ломоносов среди нас» Проектная деятельность

Проектная деятельность Искусство в моей жизни

Искусство в моей жизни Вебинар «Особенности активного привлечения клиентов в ИТ-отрасли» При поддержке http://smartsourcing.ru/http://smartsourcing.ru/ - презентация

Вебинар «Особенности активного привлечения клиентов в ИТ-отрасли» При поддержке http://smartsourcing.ru/http://smartsourcing.ru/ - презентация Е.Н.Ковтунд.ф.н., профессор, заместитель Председателя Совета по филологии УМО по классическому университетскому образованию (МГУ

Е.Н.Ковтунд.ф.н., профессор, заместитель Председателя Совета по филологии УМО по классическому университетскому образованию (МГУ Лимфатическая система

Лимфатическая система