Содержание

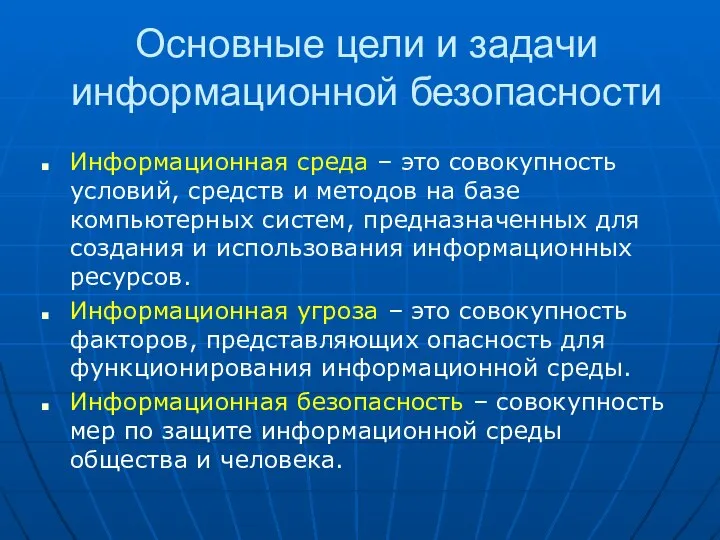

- 2. Основные цели и задачи информационной безопасности Информационная среда – это совокупность условий, средств и методов на

- 3. К объектам, которым следует обеспечить информационную безопасность, относятся: Информационные ресурсы; Система создания, распространения и использования информационных

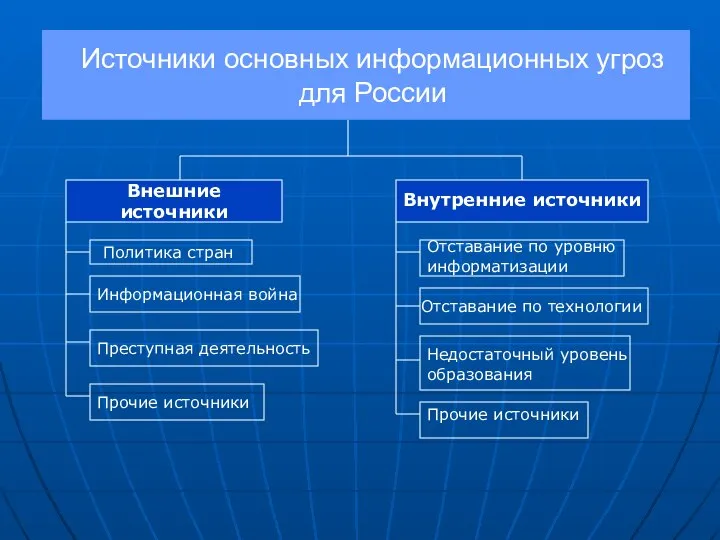

- 4. Источники основных информационных угроз для России Внешние источники Внутренние источники Политика стран Информационная война Преступная деятельность

- 5. Преднамеренные угрозы Хищение информации Распространение компьютерных вирусов Физическое воздействие на аппаратуру

- 6. Компьютерные вирусы «троянские кони» Сетевые атаки

- 7. Случайные угрозы Ошибки пользователя компьютера; Ошибки профессиональных разработчиков информационных систем: алгоритмические, программные, структурные; Отказ и сбои

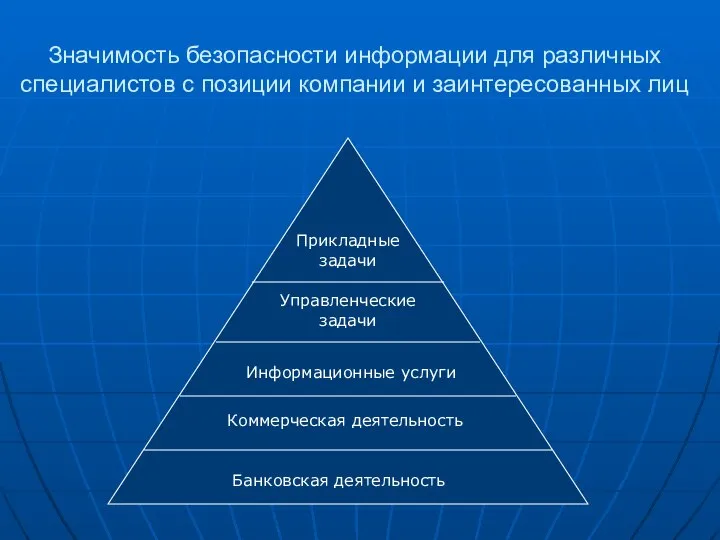

- 8. Значимость безопасности информации для различных специалистов с позиции компании и заинтересованных лиц Банковская деятельность Коммерческая деятельность

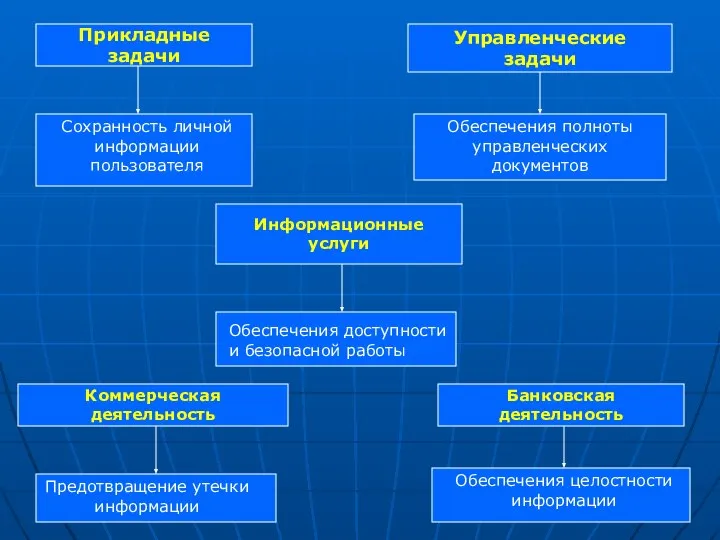

- 9. Прикладные задачи Сохранность личной информации пользователя Управленческие задачи Обеспечения полноты управленческих документов Информационные услуги Обеспечения доступности

- 11. Скачать презентацию

Подпрограммы. Процедуры. Функции. Turbo Pascal. Решение задач

Подпрограммы. Процедуры. Функции. Turbo Pascal. Решение задач Число и программный калькулятор

Число и программный калькулятор Обслуживание компьютера. Средства проверки дисков

Обслуживание компьютера. Средства проверки дисков Колобок. Рисунки

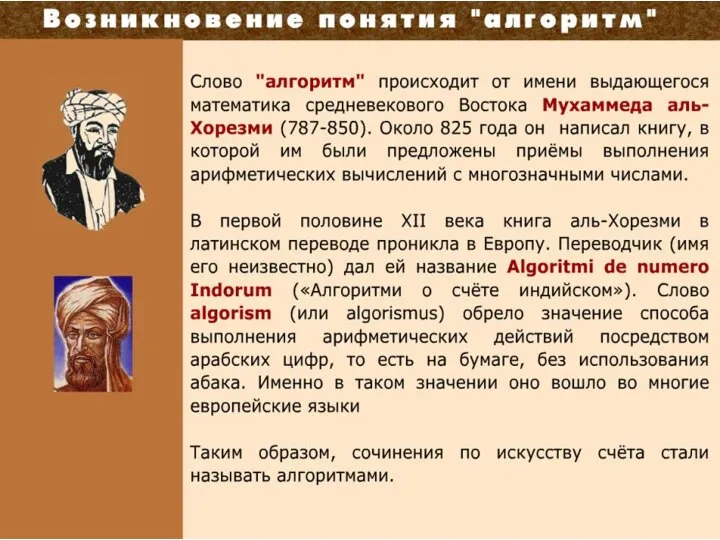

Колобок. Рисунки Возникновение понятия алгоритм

Возникновение понятия алгоритм Добавление текстур

Добавление текстур Элементы окна MICROSOFT WORD 2003. Изучение окна Word

Элементы окна MICROSOFT WORD 2003. Изучение окна Word Внеурочное занятие. 1 класс

Внеурочное занятие. 1 класс Блок MS Office Word 2010

Блок MS Office Word 2010 Предложения GROUP BY и HAVING

Предложения GROUP BY и HAVING Основные этапы работы над веб-сайтом

Основные этапы работы над веб-сайтом Этапы проектирования ИС с применением UML

Этапы проектирования ИС с применением UML Food and Drink

Food and Drink Активизация на портале Госуслуг

Активизация на портале Госуслуг Алгоритмические языки и программирование. Стандартные потоки

Алгоритмические языки и программирование. Стандартные потоки Система контроля деятельности образовательных учреждений. Питание

Система контроля деятельности образовательных учреждений. Питание Использование Удаленного Доступа В Windows Server 2012 R2

Использование Удаленного Доступа В Windows Server 2012 R2 Локальные и глобальные сети ЭВМ

Локальные и глобальные сети ЭВМ История языков программирования

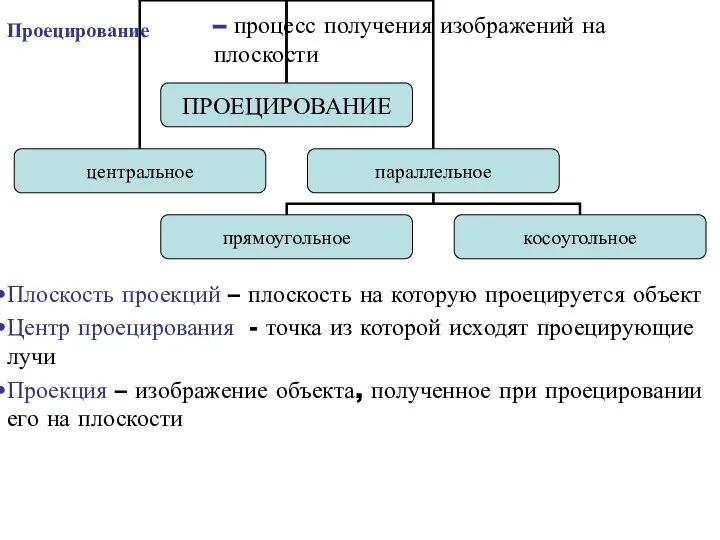

История языков программирования Проецирование

Проецирование Автоворонка в каждый Дом

Автоворонка в каждый Дом Создание концепта видеоигры

Создание концепта видеоигры Алгоритмы, их типы. Алгоритмическая структура ветвление, выбор

Алгоритмы, их типы. Алгоритмическая структура ветвление, выбор How to write a resolution

How to write a resolution Role of “Medialogy” in Social and Cultural Life

Role of “Medialogy” in Social and Cultural Life Программа ClickMeeting

Программа ClickMeeting Обои на рабочий стол

Обои на рабочий стол Защита электронной документации

Защита электронной документации