Содержание

- 2. План 15.1. Система аутентификации пользователей 15.2. Подсистема контроля целостности 15.3. Подсистема антивирусной защиты 15.4. Криптографические системы

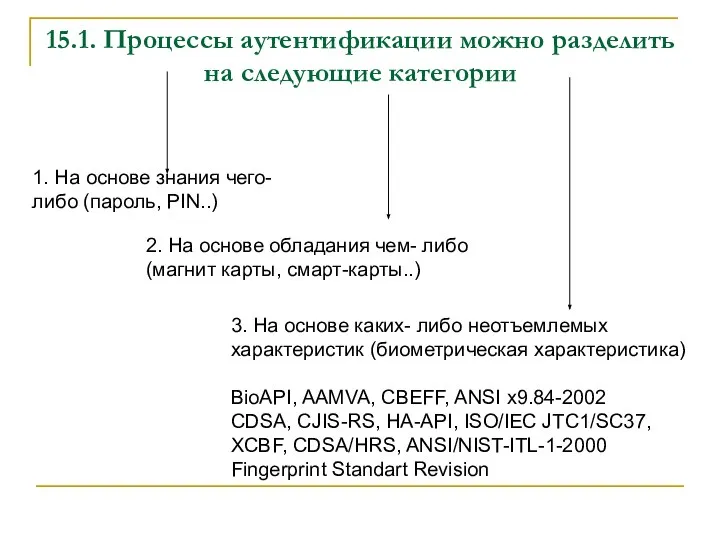

- 3. 15.1. Процессы аутентификации можно разделить на следующие категории 1. На основе знания чего- либо (пароль, PIN..)

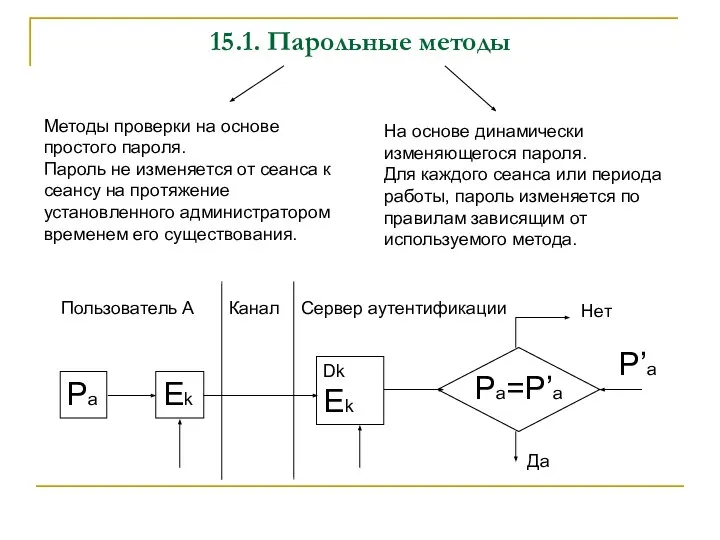

- 5. 15.1. Парольные методы Методы проверки на основе простого пароля. Пароль не изменяется от сеанса к сеансу

- 6. I. Способы повышения стойкости системы защиты на этапе аутентификации Увеличение степени нетривиальности пароля; Увеличение длины последовательности

- 7. II. Динамически изменяющиеся пароли 1. Метод модификации схемы простых паролей А. Случайная выборка символов: длинный пароль

- 8. II. Динамически изменяющиеся пароли 3.2. метод «рукопожатия» Наличие функции F, известная пользователю и системе При входе

- 9. 15.2. Общие сведения о КИЦ Основные действия при выполнении контроля информационной целостности: Создание эталонной характеристики (по

- 10. 15.2. Способы определения модификаций Этапы установки и использования программных средств КИЦ: Анализ всех файлов конфигурирования и

- 11. 15.2. Способы функционирования Транзитный Режимы работы: - первый запуск для форматирования эталонных характеристик; ежедневный запуск в

- 12. Задачи, решаемые использованием регистрационных журналов Наблюдение за использованием реквизитов защиты; Регулирование использования средств защиты в процессе

- 13. 15.3. Методы обнаружения ЗПО 1. Встраивание в BIOS - 2. Метод сравнения с эталоном - просмотр

- 14. 15.3. Методы обнаружения ЗПО 3. Метод обнаружения изменений - обнаружение изменений в объектах КС путем сравнения

- 15. 15.3. Методы обнаружения ЗПО 5. Антивирусный мониторинг - постоянное присутствие в оперативной памяти компьютера с целью

- 16. 15.3. Классификация АВ ПО Большинство современных АВ программ являются комплексными т.е. Включают: сканеры - дополнительной функцией

- 17. Причины актуальности криптологии Расширение использования КС Увеличение V конфиденциальных данных передаваемых по КС Появление новых устройств,

- 18. 15.4. Основные понятия Алфавит - конечное множество символов, используемых для преобразования. Текст - упорядоченный набор из

- 19. 15.4. Основные понятия Криптографическая система - представляет собой семейство преобразований открытого текста. Криптостойкость - характеристика шифра,

- 20. 15.4. Классификация методов криптографического закрытия 1. Шифрование 1.1. Замена(подстановка) 1.1.1. Простая(одноалфавитная) 1.1.2. Омофонная (одна буква -

- 21. 1.5. Комбинированные методы 1.5.1. Замена и перестановка 1.5.2. Замена и гаммирование 1.5.3. Перестановка и гаммирование 1.5.4.

- 23. Скачать презентацию

Расшифровка обозначений на упаковке современного шовного материала

Расшифровка обозначений на упаковке современного шовного материала Выход. Хромосомы

Выход. Хромосомы логика

логика Удмуртская клавиатура для компьютера и смартфона

Удмуртская клавиатура для компьютера и смартфона Работа с запросами: создание отчетов, получение и обработка массивов данных

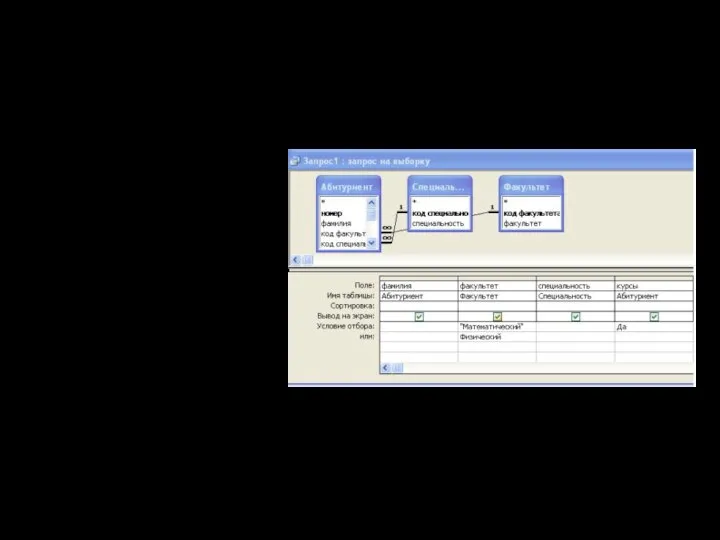

Работа с запросами: создание отчетов, получение и обработка массивов данных Правила поведения в кабинете информатики и вычислительной техники

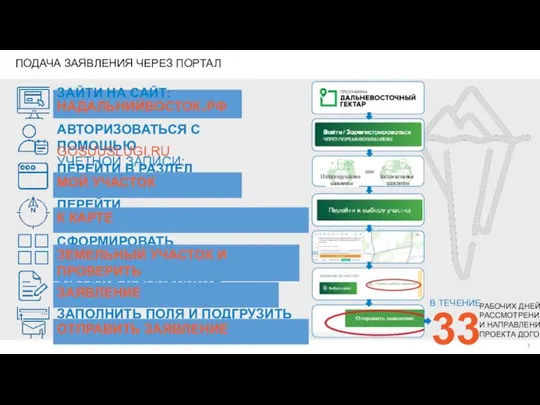

Правила поведения в кабинете информатики и вычислительной техники Подача заявления через портал

Подача заявления через портал Помощь ко второй части практического задания 11 по информатике. Вид

Помощь ко второй части практического задания 11 по информатике. Вид меняем цвет выделенной области

меняем цвет выделенной области Какие существуют модели передачи данных?

Какие существуют модели передачи данных? Глобальные и локальные компьютерные сети

Глобальные и локальные компьютерные сети Задание 2. Новогодняя елка

Задание 2. Новогодняя елка Списки. Функции и методы списков

Списки. Функции и методы списков Операционные системы и среды. Управление памятью. Лекция №5

Операционные системы и среды. Управление памятью. Лекция №5 Вывод и ввод данных

Вывод и ввод данных CARWATCH - приложение и сайт

CARWATCH - приложение и сайт Пошаговая инструкция создания сводной таблицы в excel

Пошаговая инструкция создания сводной таблицы в excel Выполнение алгоритмов для исполнителя ЕГЭ-14

Выполнение алгоритмов для исполнителя ЕГЭ-14 2-D Bar Code Program

2-D Bar Code Program 1С-разработчик с 0 до PRO

1С-разработчик с 0 до PRO Нормализация баз данных

Нормализация баз данных Разновидности объектов и их классификация

Разновидности объектов и их классификация Хранение информации

Хранение информации Алгоритм – это план решения задачи или достижения цели

Алгоритм – это план решения задачи или достижения цели Логические основы работы ЭВМ. Лекция 5. Часть 1

Логические основы работы ЭВМ. Лекция 5. Часть 1 Программно-аппаратная защита информации

Программно-аппаратная защита информации Репутация объекта Центр сертификации в период апрель 2019

Репутация объекта Центр сертификации в период апрель 2019 О состоянии технического оснащения и персонала по поддержке системы

О состоянии технического оснащения и персонала по поддержке системы